- Canary

Sean_summer

安全web安全

定义:Canary是一种用以防护栈溢出的保护机制。原理:是在一个函数的入口处,先从fs/gs寄存器中取出一个4字节(eax,四字节通常是32位的文件)或者8字节(rax,通常是64位的文件)的值存到栈上,当函数结束是会检查这个栈上的值是否和存进去的值相同。通常在pwn题写exp是用的字符a,这样存储进缓冲区,将会覆盖原始的canary的值当canary被覆盖后,也就是原应为canary的位置被字符

- ctfshow-stack36

dd-pwn

pwn

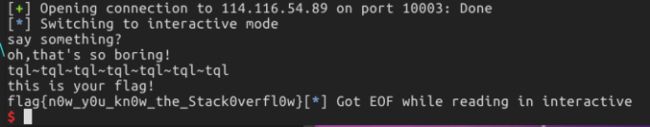

每天下午抖音(47253061271)直播pwn题,小白一只,欢迎各位师傅讨论可以发现全文只有一个ctfshow的自定义函数Gets函数,发现有溢出漏洞,可以利用该漏洞进行构建exp,发现有get_flag供我们使用,可以直接打开根目录的flag,因此只需要构造溢出,溢出返回地址覆盖成get_flag就行Exp:

- Pwn,我的栈溢出笔记就该这么写(上)

「已注销」

栈

一周的刨坟结束了,忙着搭建维护k8s,该整个小小的笔记了原理篇什么是栈溢出?栈溢出指的是程序向栈中某个变量中写入的字节数超过了这个变量本身所申请的字节数,因而导致与其相邻的栈中的变量的值被改变。栈溢出会导致什么结果?栈溢出漏洞轻则可以使程序崩溃,重则可以使攻击者控制程序执行流程。如何防范栈溢出?(1).金丝雀(canary)1、在所有函数调用发生时,向栈帧内压入一个额外的随机DWORD(数),这个

- ctfshow做题笔记—前置基础—pwn13~pwn19

Yilanchia

笔记学习

文章目录前言一、pwn13二、pwn14三、pwn15(编译汇编代码到可执行文件,即可拿到flag)四、pwn16(使用gcc将其编译为可执行文件)五、pwn17六、pwn18七、pwn19(关闭了输出流,一定是最安全的吗?)前言记录一下pwn13~pwn19,巩固一下学到的知识。一、pwn13知识点:如何使用GCCgccmain.c-oprogram·gcc是调用GCC编译器的命令。·-opro

- Django下防御Race Condition漏洞

落沐萧萧

djangopython后端

今天下午在v2ex上看到一个帖子,讲述自己因为忘记加分布式锁导致了公司的损失:我曾在《从Pwnhub诞生聊Django安全编码》一文中描述过关于商城逻辑所涉及的安全问题,其中就包含并发漏洞(RaceCondition)的防御,但当时说的比较简洁,也没有演示实际的攻击过程与危害。今天就以v2ex上这个帖子的场景来讲讲,常见的存在漏洞的Django代码,与我们如何正确防御竞争漏洞的方法。0x01Pla

- 【wp】hgame2023 week3 Re&&Pwn

woodwhale

ctf与君共勉pwnctfpwnrehgame

【wp】hgame2023week3Re&&PwnRecpp那个chacha20加密不会。kunmusic用dnspy逆dll,在Program的Main方法中找到了初始化的数据下断点执行,拷贝出data写一份脚本进行data与104的异或defstep_one():withopen("./data",encoding="u8")asf:lines=f.readlines()data=[]forl

- Pwntools 的详细介绍、安装指南、配置说明

程序员的世界你不懂

效率工具提升百度新浪微博

Pwntools:Python开源安全工具箱一、Pwntools简介Pwntools是一个由Securityresearcher开发的高效Python工具库,专为密码学研究、漏洞利用、协议分析和逆向工程设计。它集成了数百个底层工具的功能,提供统一的PythonAPI接口,广泛用于CTF竞赛、渗透测试和安全开发。其核心优势包括:模块化设计:支持密码学、网络协议、shellcode生成等全栈操作跨平台

- vulnhub(8):pWnOS(还没信息收集就已经成功打点)

anddddoooo

vulnhuboscp-like靶场linux运维网络安全安全服务器

端口nmap主机发现nmap-sn192.168.89.0/24Nmapscanreportfor192.168.89.116Hostisup(0.00020slatency).116是新出现的机器,他就是靶机nmap端口扫描nmap-Pn192.168.89.116-p---min-rate10000-oAnmap/scan扫描开放端口保存到nmap/scan下PORT STATESER

- ffmpeg合成视频

一个高效工作的家伙

大模型ffmpeg

记录下ffmpeg如何安装配置,以及如何合成视频。一、安装ffmpeg1、下载ffmpeg安装包打开DpwnloadFFmpeg官网,选择安装包Windowsbuildsfromgyan.dev2、下滑找到releasebulids部分,选择ffmpeg-7.0.2-essentials_build.zip3、下载完成后,解压缩得到FFmpeg文件夹。解压文件并检查目录结构解压后的文件夹中应包含以

- python软件安装教程-Python-中文版软件安装包以及安装教程

weixin_37988176

Python-3.5.2(32/64位)软件下载地址链接:https://pan.baidu.com/s/1O1GIOCudBqPWNP6voPMpEA密码:zp58安装步骤:1.鼠标右击软件压缩包,选择“解压到python-3.5.2”2.打开“python-3.5.2”文件夹,鼠标右击“python-3.5.2-amd64.exe”(32位电脑操作系统鼠标右击“python-3.5.2.exe

- PWN基础15:GOT表 和 PLT表

prettyX

PWN

在学习总结GOT、PLT表的相关知识,下面是我参考的文章和视频,每条资源都互有补充感谢各位作者的分享精神https://zhuanlan.zhihu.com/p/130271689https://blog.csdn.net/qq_18661257/article/details/54694748https://blog.csdn.net/linuxheik/article/details/8850

- pwn7(利用格式化字符串泄露libc)

再劝

网络安全算法linux服务器数据库

题目[HNCTF2022WEEK4]ezcanaryint__fastcallmain(intargc,constchar**argv,constchar**envp){chars[96];//[rsp+0h][rbp-170h]BYREFcharbuf[264];//[rsp+60h][rbp-110h]BYREFunsigned__int64v6;//[rsp+168h][rbp-8h]v6=

- hackcon ctf 2018 | pwn wp

fantasy_learner

BOF漏洞点:栈溢出利用过程栈溢出跳转callMeMaybe函数获得flagexpSheSellsSeaShells90流程分析:给出了输入的栈地址有一个栈溢出点没有nx利用过程:根据以上三点,得出可以使用ret2shellcode使用shellcraft生成shellcode利用栈溢出,输入并跳转到shellcodeexpSimpleYetElegent150这道题目做了最久,卡在了能否根据_d

- BUUCTF 2021-10-4 Pwn

Ch1lkat

BUUCTFPwnlinuxpwn

文章目录保持手感echo分析EXPPwnme1分析EXPwdb_2018_1st_babyheap分析EXPFSOPhouseoforange_hitcon_2016分析前置知识House_of_orangeFSOPEXPzctf_2016_note3分析EXPgyctf_2020_document分析EXP动态调试复现护网杯_gettingstart分析EXPpicoctf_2018_buffe

- pwn学习笔记(8)--初识Pwn沙箱

晓幂

Pwn学习笔记

初识Pwn沙箱沙箱机制,英文sandbox,是计算机领域的虚拟技术,常见于安全方向。一般说来,我们会将不受信任的软件放在沙箱中运行,一旦该软件有恶意行为,则禁止该程序的进一步运行,不会对真实系统造成任何危害。安全计算模式seccomp(SecureComputingMode)在Linux2.6.10之后引入到kernel的特性,可用其实现一个沙箱环境。使用seccomp模式可以定义系统调用白名单和

- pwn学习笔记(9)-中级ROP--ret2csu

晓幂

Pwn学习笔记

pwn学习笔记(9)-中级ROP–ret2csu前置知识首先是64位文件的传参方式:前六个参数是从左到右放入寄存器:rdi、rsi、rdx、rcx、r8、r9,之后的通过栈传参。比如:传参函数大于7个:H(a,b,c,d,e,f,g,h)a->%rdi、b->%rsi、c->%rdx、d->%rcx、e->%r8、f->%r9h->(%esp)g->(%esp)callH先看看如下代码:#incl

- OVS主线流程之ovs-vswitchd主体结构分析

大空新一

网络OVS

OVS是openvirtualswitch的简称,是现在广泛使用的软件实现的虚拟网络交换机。各大云厂商普遍使用OVS来实现自身的虚拟网络,各厂商会根据自身需要加以修改使之符合自身需求,DPU中也使用OVS来实现流表的offload。OVS中的流表基于多级结构,与用户强相关的是opwnflow,下发的流表称为emcflow。OVS一般存在两种运行模式,内核模式和DPDK模式。内核模式下存在一个dat

- 重头开始嵌入式第二十一天(Linux系统编程 文件相关函数)

FLPGYH

vimlinuxc语言

目录1.getpwuid2.getpwnam3.getgrgid4.symlink在Linux和类Unix系统中,创建软链接(符号链接)的常用指令是ln-s。5.remove6.rename7.link8.truncate9.perror10.strerror11.error1.makefile2.gdbstrtok1.getpwuidgetpwuid函数是C语言标准库中的一个函数,用于通过用户I

- 2022羊城杯pwn wp

Loτυs

wppwn

YCBSQL远程是上传一个sql文件,题目提示用nc带出flag。优先考虑sqlite自带的.system函数(抱着试一试的想法),然后找web手要了个vps监听,莫名其妙就出了。sql文件内容:.systemnc1.117.171.2489997b->c->dunlink之后成为a->c->db->c->d不过此时b->c->d的nodenum为1,因此不好操作,唯一好利用的点就是通过delet

- 安恒杯2018-pwn-over

Sadmess

framefaking正如这个技巧名字所说的那样,这个技巧就是构造一个虚假的栈帧来控制程序的执行流。原理概括地讲,我们在之前讲的栈溢出不外乎两种方式控制程序EIP控制程序EBP其最终都是控制程序的执行流。在framefaking中,我们所利用的技巧便是同时控制EBP与EIP,这样我们在控制程序执行流的同时,也改变程序栈帧的位置。一般来说其payload如下bufferpadding|fakeebp

- pwn学习笔记(4)ret2libc

晓幂

学习笔记

pwn学习笔记(4)静态链接:静态链接是由链接器在链接时将库的内容加入到可执行程序中的做法。链接器是一个独立程序,将一个或多个库或目标文件(先前由编译器或汇编器生成)链接到一块生成可执行程序。这里的库指的是静态链接库,Windows下以.lib为后缀,Linux下以.a为后缀。也就是说将静态链接库中的所有的函数都写入这个ELF文件中,所以会造成该二进制文件极为庞大,因此也会存在很多的可供利用来re

- HGAME 2024 WEEK1 WP

是Mumuzi

ctf信息安全

文章目录WEBezHTTPBypassitSelectCourses2048*16jhatREezASMezPYCezUPXezIDAPWNEzSignInCRYPTO奇怪的图片ezRSAezMathezPRNGMISCSignIn来自星尘的问候simple_attack希儿希儿希尔签到放假比较闲,打打比赛WEBezHTTP来自vidar.club、UA要求阿巴阿巴阿巴、来自本地(提示不是XFF,

- pwnable.kr解题write up —— Toddler's Bottle(一)

captain_hwz

securityCTFsecurity

1.fd#include#includecharbuf[32];intmain(intargc,char*argv[],char*envp[]){if(argcunsignedlonghashcode=0x21DD09EC;unsignedlongcheck_password(constchar*p){int*ip=(int*)p;inti;intres=0;for(i=0;i#includevo

- pwnable.kr解题write up —— Toddler's Bottle(二)

captain_hwz

securityCTFsecurity

9.mistake#include#include#definePW_LEN10#defineXORKEY1voidxor(char*s,intlen){inti;for(i=0;i0)){printf("readerror\n");close(fd);return0;}charpw_buf2[PW_LEN+1];printf("inputpassword:");scanf("%10s",pw_b

- pwn旅行之[WUSTCTF 2020]getshell2(一些小知识)

晓幂

安全

题目分析1首先打开这个题目的链接的时候,看到了ret2syscall,以为是一个纯正的syscall的题,结果,做的时候发现这个题的危险函数限制的字符串个数不足以写入syscall需要的所有地址,所以,这里参考dalao们的方法,/做出了这道题,这里记录一下。首先,checksec看一下这个题目的保护以及架构:是一个32位小端序程序,开了栈不可执行的保护,所以初步判断,stack的ret2shel

- pwn学习笔记(2)ret_2_text_or_shellcode

晓幂

学习笔记

pwn学习笔记(2)1.三种常见的寄存器:ax寄存器:通用寄存器,可用于存放多种数据bp寄存器:存放的是栈帧的栈底地址sp寄存器:存放的是栈顶的地址2.栈帧与栈工作的简介:栈帧是存储函数的一些信息的地方,栈帧存储有函数的局部变量,传递给子函数的实际参数,父函数的地址以及上一个栈帧栈底的地址,大致情况如下:在函数调用的过程中,首先会讲bp寄存器的值进行压栈,以方便在恢复的时候恢复栈底寄存器的值,再之

- pwn学习笔记(3)ret2syscall

晓幂

学习笔记

pwn学习笔记(3)ROP原理:ROP(ReturnOrientedProgramming)返回导向编程,主要思想是通过在程序中已有的小片段(gadgets)来改变某些寄存器或者变量的值,从而控制程序的执行流程。栈溢出–ret2syscall:1.系统调用:对于一个已经存在于标准库中的函数,例如printf(),我们编写某个程序的时候,这个函数仅仅只用了printf(参数);这么一行,但是,其工作

- 从零开始学howtoheap:解题西湖论剑Storm_note

网络安全我来了

逆向二进制Re网络安全系统安全安全安全架构

how2heap是由shellphish团队制作的堆利用教程,介绍了多种堆利用技术,后续系列实验我们就通过这个教程来学习。环境可参见从零开始配置pwn环境:从零开始配置pwn环境:从零开始配置pwn环境:优化pwn虚拟机配置支持libc等指令-CSDN博客1.题目信息https://github.com/ble55ing/ctfpwn/blob/master/pwnable/ctf/x64/Sto

- 从零开始学howtoheap:理解fastbins的unsorted bin攻击

网络安全我来了

网络安全安全系统安全安全架构

how2heap是由shellphish团队制作的堆利用教程,介绍了多种堆利用技术,后续系列实验我们就通过这个教程来学习。环境可参见从零开始配置pwn环境:从零开始配置pwn环境:从零开始配置pwn环境:优化pwn虚拟机配置支持libc等指令-CSDN博客1.fastbins的unsorted_bin攻击unsortedbin攻击通常是为更进一步的攻击做准备的,我们知道unsortedbin是一个

- 从零开始学howtoheap:理解fastbins的large_bin攻击

网络安全我来了

网络安全系统安全安全安全架构

how2heap是由shellphish团队制作的堆利用教程,介绍了多种堆利用技术,后续系列实验我们就通过这个教程来学习。环境可参见从零开始配置pwn环境:从零开始配置pwn环境:从零开始配置pwn环境:优化pwn虚拟机配置支持libc等指令-CSDN博客1.fastbins的large_bin攻击根据原文描述跟unsortedbinattack实现的功能差不多https://blog.csdn.

- iOS http封装

374016526

ios服务器交互http网络请求

程序开发避免不了与服务器的交互,这里打包了一个自己写的http交互库。希望可以帮到大家。

内置一个basehttp,当我们创建自己的service可以继承实现。

KuroAppBaseHttp *baseHttp = [[KuroAppBaseHttp alloc] init];

[baseHttp setDelegate:self];

[baseHttp

- lolcat :一个在 Linux 终端中输出彩虹特效的命令行工具

brotherlamp

linuxlinux教程linux视频linux自学linux资料

那些相信 Linux 命令行是单调无聊且没有任何乐趣的人们,你们错了,这里有一些有关 Linux 的文章,它们展示着 Linux 是如何的有趣和“淘气” 。

在本文中,我将讨论一个名为“lolcat”的小工具 – 它可以在终端中生成彩虹般的颜色。

何为 lolcat ?

Lolcat 是一个针对 Linux,BSD 和 OSX 平台的工具,它类似于 cat 命令,并为 cat

- MongoDB索引管理(1)——[九]

eksliang

mongodbMongoDB管理索引

转载请出自出处:http://eksliang.iteye.com/blog/2178427 一、概述

数据库的索引与书籍的索引类似,有了索引就不需要翻转整本书。数据库的索引跟这个原理一样,首先在索引中找,在索引中找到条目以后,就可以直接跳转到目标文档的位置,从而使查询速度提高几个数据量级。

不使用索引的查询称

- Informatica参数及变量

18289753290

Informatica参数变量

下面是本人通俗的理解,如有不对之处,希望指正 info参数的设置:在info中用到的参数都在server的专门的配置文件中(最好以parma)结尾 下面的GLOBAl就是全局的,$开头的是系统级变量,$$开头的变量是自定义变量。如果是在session中或者mapping中用到的变量就是局部变量,那就把global换成对应的session或者mapping名字。

[GLOBAL] $Par

- python 解析unicode字符串为utf8编码字符串

酷的飞上天空

unicode

php返回的json字符串如果包含中文,则会被转换成\uxx格式的unicode编码字符串返回。

在浏览器中能正常识别这种编码,但是后台程序却不能识别,直接输出显示的是\uxx的字符,并未进行转码。

转换方式如下

>>> import json

>>> q = '{"text":"\u4

- Hibernate的总结

永夜-极光

Hibernate

1.hibernate的作用,简化对数据库的编码,使开发人员不必再与复杂的sql语句打交道

做项目大部分都需要用JAVA来链接数据库,比如你要做一个会员注册的 页面,那么 获取到用户填写的 基本信后,你要把这些基本信息存入数据库对应的表中,不用hibernate还有mybatis之类的框架,都不用的话就得用JDBC,也就是JAVA自己的,用这个东西你要写很多的代码,比如保存注册信

- SyntaxError: Non-UTF-8 code starting with '\xc4'

随便小屋

python

刚开始看一下Python语言,传说听强大的,但我感觉还是没Java强吧!

写Hello World的时候就遇到一个问题,在Eclipse中写的,代码如下

'''

Created on 2014年10月27日

@author: Logic

'''

print("Hello World!");

运行结果

SyntaxError: Non-UTF-8

- 学会敬酒礼仪 不做酒席菜鸟

aijuans

菜鸟

俗话说,酒是越喝越厚,但在酒桌上也有很多学问讲究,以下总结了一些酒桌上的你不得不注意的小细节。

细节一:领导相互喝完才轮到自己敬酒。敬酒一定要站起来,双手举杯。

细节二:可以多人敬一人,决不可一人敬多人,除非你是领导。

细节三:自己敬别人,如果不碰杯,自己喝多少可视乎情况而定,比如对方酒量,对方喝酒态度,切不可比对方喝得少,要知道是自己敬人。

细节四:自己敬别人,如果碰杯,一

- 《创新者的基因》读书笔记

aoyouzi

读书笔记《创新者的基因》

创新者的基因

创新者的“基因”,即最具创意的企业家具备的五种“发现技能”:联想,观察,实验,发问,建立人脉。

第一部分破坏性创新,从你开始

第一章破坏性创新者的基因

如何获得启示:

发现以下的因素起到了催化剂的作用:(1) -个挑战现状的问题;(2)对某项技术、某个公司或顾客的观察;(3) -次尝试新鲜事物的经验或实验;(4)与某人进行了一次交谈,为他点醒

- 表单验证技术

百合不是茶

JavaScriptDOM对象String对象事件

js最主要的功能就是验证表单,下面是我对表单验证的一些理解,贴出来与大家交流交流 ,数显我们要知道表单验证需要的技术点, String对象,事件,函数

一:String对象;通常是对字符串的操作;

1,String的属性;

字符串.length;表示该字符串的长度;

var str= "java"

- web.xml配置详解之context-param

bijian1013

javaservletweb.xmlcontext-param

一.格式定义:

<context-param>

<param-name>contextConfigLocation</param-name>

<param-value>contextConfigLocationValue></param-value>

</context-param>

作用:该元

- Web系统常见编码漏洞(开发工程师知晓)

Bill_chen

sqlPHPWebfckeditor脚本

1.头号大敌:SQL Injection

原因:程序中对用户输入检查不严格,用户可以提交一段数据库查询代码,根据程序返回的结果,

获得某些他想得知的数据,这就是所谓的SQL Injection,即SQL注入。

本质:

对于输入检查不充分,导致SQL语句将用户提交的非法数据当作语句的一部分来执行。

示例:

String query = "SELECT id FROM users

- 【MongoDB学习笔记六】MongoDB修改器

bit1129

mongodb

本文首先介绍下MongoDB的基本的增删改查操作,然后,详细介绍MongoDB提供的修改器,以完成各种各样的文档更新操作 MongoDB的主要操作

show dbs 显示当前用户能看到哪些数据库

use foobar 将数据库切换到foobar

show collections 显示当前数据库有哪些集合

db.people.update,update不带参数,可

- 提高职业素养,做好人生规划

白糖_

人生

培训讲师是成都著名的企业培训讲师,他在讲课中提出的一些观点很新颖,在此我收录了一些分享一下。注:讲师的观点不代表本人的观点,这些东西大家自己揣摩。

1、什么是职业规划:职业规划并不完全代表你到什么阶段要当什么官要拿多少钱,这些都只是梦想。职业规划是清楚的认识自己现在缺什么,这个阶段该学习什么,下个阶段缺什么,又应该怎么去规划学习,这样才算是规划。

- 国外的网站你都到哪边看?

bozch

技术网站国外

学习软件开发技术,如果没有什么英文基础,最好还是看国内的一些技术网站,例如:开源OSchina,csdn,iteye,51cto等等。

个人感觉如果英语基础能力不错的话,可以浏览国外的网站来进行软件技术基础的学习,例如java开发中常用的到的网站有apache.org 里面有apache的很多Projects,springframework.org是spring相关的项目网站,还有几个感觉不错的

- 编程之美-光影切割问题

bylijinnan

编程之美

package a;

public class DisorderCount {

/**《编程之美》“光影切割问题”

* 主要是两个问题:

* 1.数学公式(设定没有三条以上的直线交于同一点):

* 两条直线最多一个交点,将平面分成了4个区域;

* 三条直线最多三个交点,将平面分成了7个区域;

* 可以推出:N条直线 M个交点,区域数为N+M+1。

- 关于Web跨站执行脚本概念

chenbowen00

Web安全跨站执行脚本

跨站脚本攻击(XSS)是web应用程序中最危险和最常见的安全漏洞之一。安全研究人员发现这个漏洞在最受欢迎的网站,包括谷歌、Facebook、亚马逊、PayPal,和许多其他网站。如果你看看bug赏金计划,大多数报告的问题属于 XSS。为了防止跨站脚本攻击,浏览器也有自己的过滤器,但安全研究人员总是想方设法绕过这些过滤器。这个漏洞是通常用于执行cookie窃取、恶意软件传播,会话劫持,恶意重定向。在

- [开源项目与投资]投资开源项目之前需要统计该项目已有的用户数

comsci

开源项目

现在国内和国外,特别是美国那边,突然出现很多开源项目,但是这些项目的用户有多少,有多少忠诚的粉丝,对于投资者来讲,完全是一个未知数,那么要投资开源项目,我们投资者必须准确无误的知道该项目的全部情况,包括项目发起人的情况,项目的维持时间..项目的技术水平,项目的参与者的势力,项目投入产出的效益.....

- oracle alert log file(告警日志文件)

daizj

oracle告警日志文件alert log file

The alert log is a chronological log of messages and errors, and includes the following items:

All internal errors (ORA-00600), block corruption errors (ORA-01578), and deadlock errors (ORA-00060)

- 关于 CAS SSO 文章声明

denger

SSO

由于几年前写了几篇 CAS 系列的文章,之后陆续有人参照文章去实现,可都遇到了各种问题,同时经常或多或少的收到不少人的求助。现在这时特此说明几点:

1. 那些文章发表于好几年前了,CAS 已经更新几个很多版本了,由于近年已经没有做该领域方面的事情,所有文章也没有持续更新。

2. 文章只是提供思路,尽管 CAS 版本已经发生变化,但原理和流程仍然一致。最重要的是明白原理,然后

- 初二上学期难记单词

dcj3sjt126com

englishword

lesson 课

traffic 交通

matter 要紧;事物

happy 快乐的,幸福的

second 第二的

idea 主意;想法;意见

mean 意味着

important 重要的,重大的

never 从来,决不

afraid 害怕 的

fifth 第五的

hometown 故乡,家乡

discuss 讨论;议论

east 东方的

agree 同意;赞成

bo

- uicollectionview 纯代码布局, 添加头部视图

dcj3sjt126com

Collection

#import <UIKit/UIKit.h>

@interface myHeadView : UICollectionReusableView

{

UILabel *TitleLable;

}

-(void)setTextTitle;

@end

#import "myHeadView.h"

@implementation m

- N 位随机数字串的 JAVA 生成实现

FX夜归人

javaMath随机数Random

/**

* 功能描述 随机数工具类<br />

* @author FengXueYeGuiRen

* 创建时间 2014-7-25<br />

*/

public class RandomUtil {

// 随机数生成器

private static java.util.Random random = new java.util.R

- Ehcache(09)——缓存Web页面

234390216

ehcache页面缓存

页面缓存

目录

1 SimplePageCachingFilter

1.1 calculateKey

1.2 可配置的初始化参数

1.2.1 cach

- spring中少用的注解@primary解析

jackyrong

primary

这次看下spring中少见的注解@primary注解,例子

@Component

public class MetalSinger implements Singer{

@Override

public String sing(String lyrics) {

return "I am singing with DIO voice

- Java几款性能分析工具的对比

lbwahoo

java

Java几款性能分析工具的对比

摘自:http://my.oschina.net/liux/blog/51800

在给客户的应用程序维护的过程中,我注意到在高负载下的一些性能问题。理论上,增加对应用程序的负载会使性能等比率的下降。然而,我认为性能下降的比率远远高于负载的增加。我也发现,性能可以通过改变应用程序的逻辑来提升,甚至达到极限。为了更详细的了解这一点,我们需要做一些性能

- JVM参数配置大全

nickys

jvm应用服务器

JVM参数配置大全

/usr/local/jdk/bin/java -Dresin.home=/usr/local/resin -server -Xms1800M -Xmx1800M -Xmn300M -Xss512K -XX:PermSize=300M -XX:MaxPermSize=300M -XX:SurvivorRatio=8 -XX:MaxTenuringThreshold=5 -

- 搭建 CentOS 6 服务器(14) - squid、Varnish

rensanning

varnish

(一)squid

安装

# yum install httpd-tools -y

# htpasswd -c -b /etc/squid/passwords squiduser 123456

# yum install squid -y

设置

# cp /etc/squid/squid.conf /etc/squid/squid.conf.bak

# vi /etc/

- Spring缓存注解@Cache使用

tom_seed

spring

参考资料

http://www.ibm.com/developerworks/cn/opensource/os-cn-spring-cache/

http://swiftlet.net/archives/774

缓存注解有以下三个:

@Cacheable @CacheEvict @CachePut

- dom4j解析XML时出现"java.lang.noclassdeffounderror: org/jaxen/jaxenexception"错误

xp9802

java.lang.NoClassDefFoundError: org/jaxen/JaxenExc

关键字: java.lang.noclassdeffounderror: org/jaxen/jaxenexception

使用dom4j解析XML时,要快速获取某个节点的数据,使用XPath是个不错的方法,dom4j的快速手册里也建议使用这种方式

执行时却抛出以下异常:

Exceptio