后缀.com勒索病毒说明和处理方法,.com勒索病毒数据恢复感染原因

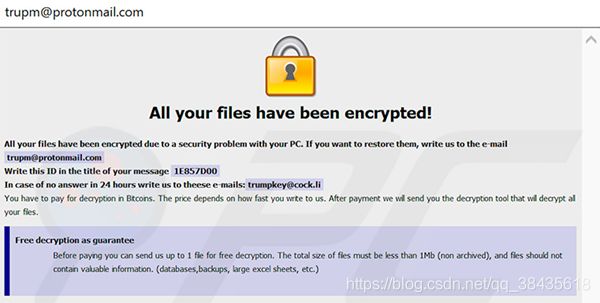

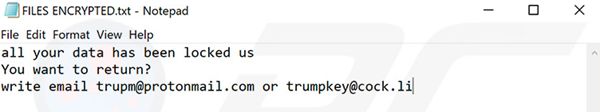

后缀.com勒索病毒是另一种名为Dharma的高风险勒索软件。与大多数Dharma勒索软件一样成功渗透后,.com会对大多数存储的文件进行加密,并附加带有“ .com ”扩展名的文件名以及受害者的唯一ID和开发人员的电子邮件地址。因为,“sample.jpg”可能会重命名为文件名,例如“sample.jpg.id-1E857D00.[[email protected]].com”。数据加密后,.com会打开一个弹出窗口并创建一个文本文件(“FILES ENCRYPTED.txt”),将其放在受害者的桌面上。

新的文本文件提供了一条短消息,通知受害者加密并鼓励他们联系开发人员。弹出窗口提供更多细节。据称,加密数据只能在唯一密钥和解密工具的帮助下恢复。不幸的是,这些信息是准确的。目前尚不清楚.com是使用对称加密还是非对称加密但是,每个受害者都会收到一个唯一的解密密钥。没有此密钥恢复数据是不可能的。网络犯罪分子隐藏远程服务器上的密钥以允许他们敲诈受害者 - 接收他们的密钥,每个受害者必须支付赎金。费用没有具体说明,因为这可能取决于受害者与网络罪犯联系的速度。所有细节都通过电子邮件提供。在大多数情况下,这些罪犯需要500-1500美元的比特币或其他加密货币。无论成本如何,都不要付钱。研究表明,一旦付款提交,网络罪犯经常会忽视受害者,而他们却得不到任何回报。忽略与这些人联系或付款的所有请求。目前还没有能够破解.com加密和免费恢复数据的工具。您只能从备份中恢复所有内容。

有数百种勒索软件类型的病毒与.com有相似之处。包括Yatron,Plomb和Dy8wud。这些只是许多人的一些例子。虽然开发人员不同,但这些勒索软件类型的病毒也会危害数据(通常是通过加密)并提出赎金要求。通常只有两个主要区别:赎金的大小和使用的密码学类型。这些感染中的大多数都使用生成唯一解密密钥的密码。因此,除非病毒没有完全开发或具有某些错误/缺陷(即,密钥存储在本地,是硬编码或类似的),否则手动解密数据是不可能的。勒索软件为维护常规数据备份提供了强有力的理由,但是,将它们存储在远程服务器或未插入的存储设备上。本地存储的备份可能会使用常规数据进行加密。

后缀.com勒索病毒是如何感染我的电脑的?

目前尚不清楚开发商如何扩散.com。然而,在大多数情况下,使用特洛伊木马,虚假软件更新程序/破解,非官方软件下载源和垃圾邮件活动分发勒索软件类型的感染。特洛伊木马本质上是恶意应用程序,它们悄悄地渗入计算机并不断注入额外的恶意软件。虚假软件更新工具通过利用过时的软件错误/缺陷或仅仅下载和安装恶意软件而不是承诺的更新来感染计算机。破解工具绕过付费软件激活,但是,这些工具也用于扩散恶意软件。用户最终可能会感染他们的计算机,而不是获得对付费功能的访问权限。开发人员使用非官方软件下载源(免费文件托管网站,免费软件下载网站,种子,eMule,等)将恶意可执行文件作为合法软件提供。这通常会诱使用户手动下载和安装恶意软件。最后,垃圾邮件活动用于扩散恶意附件,一旦打开,就会下载/安装病毒。

| 名称 | .com勒索病毒 |

| 威胁类型 | 勒索软件,加密病毒,文件柜 |

| 症状 | 无法打开存储在您计算机上的文件,以前的功能文件现在具有不同的扩展名,例如my.docx.locked。桌面上会显示赎金吩咐消息。网络犯罪分子要求支付赎金(通常是比特币)来解锁你的文件。 |

| 分配方法 | 受感染的电子邮件附件(宏),torrent网站,恶意广告。 |

| 损伤 | 所有文件都已加密,无需支付赎金即可打开。额外的密码窃取特洛伊木马和恶意软件感染可以与勒索软件感染一起安装。 |

如何保护自己免受勒索软件感染?

为防止勒索软件感染,请在浏览互联网时以及下载,安装和更新过程中非常谨慎。打开电子邮件附件之前请三思。永远不应打开不相关的文件/链接以及从可疑/无法识别的电子邮件地址收到的文件/链接。使用直接下载链接仅从官方来源下载应用程序。第三方下载程序/安装程序通常包含恶意应用程序,因此不应使用这些工具。保持已安装的应用程序和操作系统是最新的,但是,仅使用官方开发人员提供的已实现的功能或工具。永远不要试图破解已安装的应用程序,因为计算机感染的风险非常高,软件盗版被视为网络犯罪。安装并运行着名的防病毒/反间谍软件套件 - 这些工具可以在损害系统之前检测并消除大多数病毒。计算机安全的关键是谨慎。如果您的计算机已感染.com勒索病毒,我们建议您使用杀毒软件自动清除它。

.com勒索病毒加密后文本文件的屏幕截图(“ FILES ENCRYPTED.txt ”)

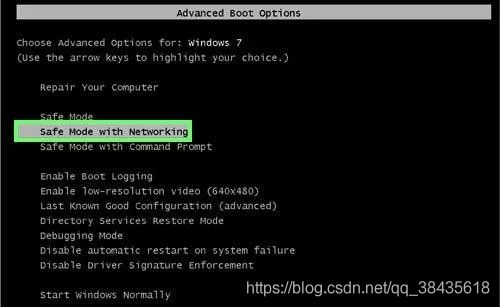

第1步:使用网络安全模式删除.com勒索病毒

Windows XP和Windows 7用户:以安全模式启动计算机。单击开始,单击关机,单击重启,然后单击确定。在计算机启动过程中,多次按键盘上的F8键,直到看到“Windows高级选项”菜单,然后从列表中选择“带网络连接的安全模式”。

登录受.com病毒感染的帐户。启动Internet浏览器并下载合法的杀毒软件程序最新版本。并启动完整系统扫描。删除检测到的所有条目,如果无法在带网络连接的安全模式下启动计算机,请尝试执行系统还原。

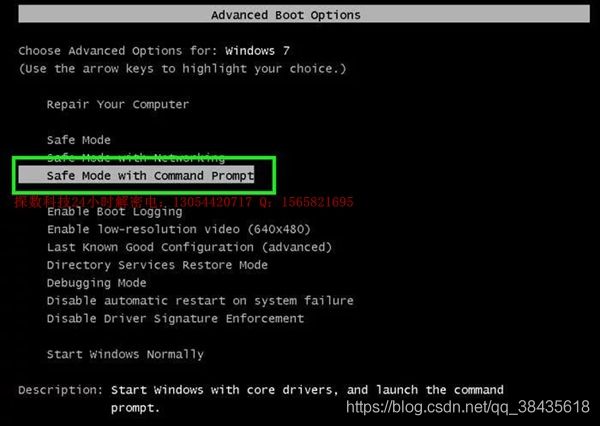

第2步:使用系统还原删除勒索软件。

1.在计算机启动过程中,多次按键盘上的F8键,直到出现“Windows高级选项”菜单,然后从列表中选择“带命令提示符的安全模式”,然后按ENTER。

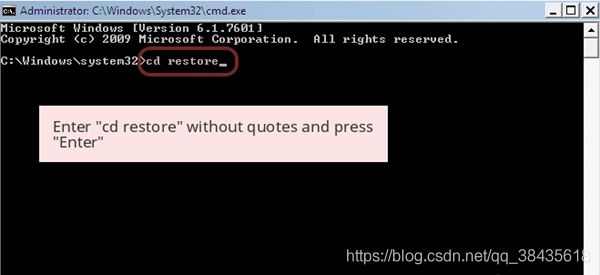

2.加载命令提示符模式时,输入以下行:cd restore并按Enter。

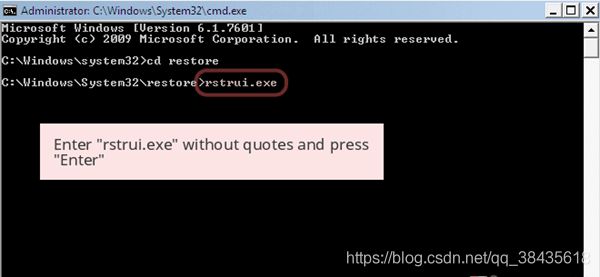

3.接下来,键入以下行:rstrui.exe并按Enter。

4.在打开的窗口中,单击“下一步”。

5.选择一个可用的还原点,然后单击“下一步”(这将在.com勒索软件病毒渗透到您的PC之前将计算机系统还原到更早的时间和日期)。

6.在打开的窗口中,单击“是”。

7.将计算机还原到以前的日期后,下载最新版本的杀毒软件并扫描您的PC,以消除任何剩余的.com勒索病毒文件。

要还原由此勒索软件加密的单个文件,请尝试使用Windows以前的版本功能。仅当在受感染的操作系统上启用了“系统还原”功能时,此方法才有效。请注意,.com的某些变体已知会删除文件的Shadow Volume Copies,因此此方法可能无法在所有计算机上运行。

要还原文件,请在其上单击鼠标右键,转到“属性”,然后选择“以前的版本”选项卡。如果相关文件具有还原点,请选择它并单击“还原”按钮。

如果无法在带网络连接的安全模式下启动计算机(或使用命令提示符),请使用急救盘启动计算机。勒索软件的某些变种会禁用安全模式,使其删除变得复杂。对于此步骤,您需要访问另一台计算机。要还原后缀.com勒索病毒加密的文件,您还可以尝试使用名为Shadow Explorer的程序。

探数信息科技专业对您的病毒加密数据进行分析处理,关注勒索病毒数据恢复交流公众号: