- MyBatis传入参数的方式

二十六画生的博客

MybatisMySQLSpringMVCMyBatis传入参数方式

以下是传入两个参数的方式:第一种,使用@Param注解,定义参数别名,即定义映射关系DAO:publicListfindByUsernameAndPwd(@Param("userNameABC")Stringusername,@Param("passWordDEF")Stringpassword);SQL:SELECTFROMt_userandusername=#{userNameABC}andp

- Maxwell 架构

QTVLC

nvidia

http://digi.163.com/14/0218/23/9LDCTFON00162DSP.html【IT168评测】随着一句“娘娘,封神啦(宝鸡口音)”,中国的观众迅速认识到了两个极其出彩的相声演员。如果说关键词是引发关注的最大因素,那么提到“GeForce”,各位想到的又是什么?相信不少读者第一次真正认识到NVIDIA(以下简称NV)这个公司还是从一款叫GeForce256的显卡开始,当年

- ARM:ELF bin Hex axf

守正待

ARMSoCRTOSarm

前言:PC平台流行的可执行文件格式(ExecutableFileFormat),主要是Windows下的PE(PortableExecutable)和Linux的ELF(ExecutableandLinkingFormat,可执行和链接格式)。他们都是COFF(CommonObjectFileFormat)的变种。ARM架构采用的也是ELF文件格式。COFF是在UnixSystemVRelease

- vite项目中vite.config.js使用.env.development文件中的配置数据

初遇你时动了情

vitereactvue3javascriptecmascriptvite

如下图.env和vite.config.js配置同级目录loadEnv就可以获取.env配置信息import{defineConfig,loadEnv}from"vite";importreactfrom"@vitejs/plugin-react-swc";import{resolve}from"path";importvitePluginImpfrom"vite-plugin-imp";impo

- 设计模式-抽象工厂模式(Abstract Factory Pattern)结构|原理|优缺点|场景|示例

TsengOnce

设计模式抽象工厂模式java

设计模式(分类)设计模式(六大原则)创建型(5种)工厂方法抽象工厂模式单例模式建造者模式原型模式结构型(7种)适配器模式装饰器模式代理模式外观模式桥接模式组合模式享元模式行为型(11种)策略模式模板方法模式观察者模式迭代器模式责任链模式命令模式备忘录模式状态模式访问者模式中介者模式抽象工厂模式(AbstractFactoryPattern)是一种创建型设计模式,它提供了一个创建一系列相关或相互依赖

- 23种设计模式-抽象工厂(Abstract Factory)设计模式

程序员汉升

#设计模式设计模式java抽象工厂模式

抽象工厂设计模式什么是抽象工厂设计模式?抽象工厂模式的特点抽象工厂模式的结构抽象工厂模式的优缺点抽象工厂方法的Java实现代码总结总结什么是抽象工厂设计模式?抽象工厂模式(AbstractFactoryDesignPattern)是一种创建型设计模式,它提供了一种方式来创建一系列相关或相互依赖的对象,而无需指定它们的具体类。与工厂方法模式的区别在于,抽象工厂模式通常用于处理产品族的创建,确保创建的

- 攻防世界-happyctf

2503_90412967

网络安全

进入主函数,可以看到一堆乱七八糟的东西,这个时候要找输入,确定密钥,再寻找出口(例如error,goodflag等等),然后我们就可以找条件语句和循环了,然后我们就可以找到while循环里面的那个函数,里面进行了异或操作接着我们就可以写脚本了flag如图

- React 18 如何定义变量,及赋值 与渲染

痴心阿文

Reactreact.jsjavascript前端

React18中,定义变量、赋值和渲染的方式因变量的用途和作用域不同而有所差异,下面为你详细介绍不同场景下的实现方法。1.函数组件内定义普通变量在函数组件里,你可以像在普通JavaScript函数中一样定义变量,并且这些变量会在每次组件重新渲染时重新创建。importReactfrom'react';constMyComponent=()=>{//定义普通变量并赋值constmessage='He

- [BJDCTF2020]JustRE

32304353

安全汇编

打开程序发现需要进行点击获取flag拖入IDA进行分析F5挨个查看代码发现疑似falg的数据经过判断,需要点击19999次获得flag把%d带入即可获取flagflag{1999902069a45792d233ac}提交flag解题思路参考文章BUUCTF-[BJDCTF2020]JustRE1-CSDN博客

- 借Kinect 扫描 软件 reconstructMe skanect ksan3d

learn deep learning

三维重建

[基础技术]3D扫描教程http://bbs.kechuang.org/read/59979楼主#更多发布于:2013-08-2314:48入门级的3D扫描ReconstructMe硬件kinectXBox360不兼容kinectforwindows或者XtionProLive(XtionProLive开发版包装,有Microphone和RGBsensor)有电动转盘更好,win732位或者64位

- 如何在 React 项目中优化列表渲染性能,避免不必要的重绘?

前端大白话

大白话前端八股react.js前端前端框架

大白话如何在React项目中优化列表渲染性能,避免不必要的重绘?在React项目里,要是列表数据量很大,每次数据变化都重新渲染列表,会严重影响性能。1.使用key属性key属性能帮助React识别哪些元素发生了变化,这样在更新列表时,React就只更新那些真正改变的元素,而不是重新渲染整个列表。importReactfrom'react';//假设这是我们的数据列表constdata=[{id:1

- 12.12【java exp4】react table全局搜索tailwindcss 布局 (Layout) css美化 3. (rowId: number

CQU_JIAKE

CQUCSjavascript前端react.js

reacttable创建一个下拉菜单,允许用户选择要搜索的列。创建一个输入框,用于输入搜索关键词。根据用户的选择,动态地应用过滤器到指定的列全局搜索importReactfrom'react';import{useTable,useFilters,useGlobalFilter,useSortBy,usePagination}from'react-table';//自定义过滤组件functionC

- Dify 项目开源大模型应用开发平台

魔王阿卡纳兹

IT杂谈开源项目观察开源difLLM开发平台

Dify是一款开源的大语言模型(LLM)应用开发平台,旨在简化生成式AI应用的创建、部署和持续优化流程。以下从多个维度对该项目进行详细介绍:一、项目定义与核心功能Dify的核心定位是结合后端即服务(BaaS)和LLMOps理念,为开发者提供从原型到生产的全生命周期支持。其核心功能包括:可视化工作流构建通过可视化画布(如ReactFlow)编排AI工作流,支持多步骤任务处理,例如文档解析、模型推理和

- 零基础到网络安全工程师

幼儿园扛把子\

web安全安全

爆肝!三个月从零基础到网络安全工程师:2025年黑客技术实战指南(附工具包+100G资源)网络安全攻防示意图|数据来源:CSDN技术社区关键词:网络安全、红队实战、CTF竞赛、渗透测试、漏洞挖掘一、为什么90%的人学不会黑客技术?这3个误区正在毁掉你!1.错误认知:把"黑客"等同于"攻击者"真相:网络安全法实施后,合规的渗透测试工程师(白帽黑客)已成国家战略人才,平均月薪25K+案例:某学员通过挖

- CTF二维码补标识位writeup

开心星人

photoshop

鉴于我在网上各种搜罗PS如何图层叠加等一系列问题没有结果之后,在我得知了答案之后就来分享一下,好让后来者能够搜到,当时在我用PS咋都不行的时候,突然茅塞顿开,用powerpoint,直接就拼出来了,非常的好用,也非常简单!不过今天还是说一下PS如何操作题目是直接丢过来一个二维码,缺少二维码定位符,所以搜素一下二维码定位符截取图片,去除白色背景首先将两张图片都打开将页面切换到定位符选中左侧工具栏的移

- CTF杂项挑战:使用已知字典破解ZIP文件密码

0dayNu1L

Web安全CTFweb安全网络安全

在CTF比赛中,杂项挑战通常包含一些非传统的题目,其中破解ZIP文件密码是一个常见的任务。本文将介绍两种在已知密码字典文件的情况下,破解ZIP文件密码的方法:一种是使用Python脚本进行暴力破解,另一种是通过zip2john和john命令结合进行破解。0dayNu1L-CSDN博客请一键三连吧!!!❤❤❤目录方法一:使用Python脚本进行暴力破解步骤方法二:使用zip2john和john命令结

- NSSCTF_crypto_[HGAME 2022 week3]RSA attack 3

岁岁的O泡奶

python开发语言密码学cryptoNSSCTF维纳攻击

[HGAME2022week3]RSAattack3题目:太多了自己去看,提示:维纳攻击首先在做这题之前你得先懂得维纳攻击的原理https://www.cnblogs.com/wandervogel/p/16805992.htmlok啊看懂了维纳攻击的原理就来开始写脚本吧fromCrypto.Util.numberimportlong_to_bytesimportgmpy2#已知参数n=50741

- 新手必看——ctf六大题型介绍及六大题型解析&举例解题

沛哥网络安全

web安全学习安全udp网络协议

CTF(CaptureTheFlag)介绍与六大题型解析一、什么是CTF?CTF(CaptureTheFlag),意为“夺旗赛”,是一种信息安全竞赛形式,广泛应用于网络安全领域。CTF竞赛通过模拟现实中的网络安全攻防战,让参赛者以攻防对抗的形式,利用各种信息安全技术进行解决一系列安全问题,最终获得“旗帜(Flag)”来获得积分。CTF赛事一般分为两种形式:Jeopardy(解题模式):参赛者通过解

- 安卓无线调试连接不上

王的备忘录

A1_android开发基础android

今天发现的一个问题,如果要连接的是新手机,会无法连接上。提示connectfail。原因是第一次调试,先要在手机上进行授权。解决方法就是要先通过数据线连接手机,在手机端同意连接,之后再运用adb无线调试就可以连接了。

- HTML 元素和有效 DOCTYPES

智慧浩海

HTMLhtml前端

HTML元素-有效DOCTYPES下面的表格列出了所有的HTML5/HTML4.01/XHTML元素,以及它们会出现在什么文档类型(!DOCTYPE)中:HTML4.01/XHTML1.0TagHTML5TransitionalStrictFramesetXHTML1.1YesYesYesYesYesYesYesYesYesYesNoYesYesYesYesYesYesYesYesYesNoYes

- CTF学习法则——寒假篇 新手赶快收藏吧!

网络安全技术分享

学习网络安全web安全php

CTF(CapturetheFlag)是网络安全领域中的一种比赛形式,涵盖了漏洞利用、逆向工程、加密解密、编码解码等多方面的技术,参与者通过解决难题(称为“Flag”)获得积分。对于想要在寒假期间提升CTF技能的同学们,以下是一些有效的学习法则,可以帮助你高效地进行学习和提升:1.合理规划学习时间寒假时间有限,建议制定合理的学习计划:每天固定时间学习:保持稳定的学习节奏,避免临时抱佛脚。分阶段学习

- 设计模式详解:提高代码复用性与可维护性的关键

誰能久伴不乏

设计模式

文章目录设计模式详解:提高代码复用性与可维护性的关键1.设计模式的分类2.创建型设计模式2.1单例模式(SingletonPattern)工作原理:代码示例:线程安全:2.2工厂方法模式(FactoryMethodPattern)工作原理:代码示例:适用场景:2.3抽象工厂模式(AbstractFactoryPattern)工作原理:代码示例:适用场景:2.4建造者模式(BuilderPatter

- [HelloCTF]PHPinclude-labs超详细WP-Level 2-data协议

Haicaji

WPphp网络安全web安全

源码分析重点关注这两行代码echoinclude("data://text/plain;base64,4pedKCrigbDilr/igbAqKeKXnEhlbGxvLUNURnd3");isset($_GET['wrappers'])?include("data://text/plain".$_GET['wrappers']):'';发现这里出现了data协议data://-数据流(RFC239

- 前端怎么处理请求失败会弹出一个 toast,如何保证批量请求失败,只弹出一个

大莲芒

前端

在前端处理批量请求时,确保只弹出一个toast通知,可以通过以下步骤实现:使用状态管理首先,您可以使用状态管理工具(例如React的useState或Redux)来跟踪请求的状态。创建一个Toast组件如果还没有创建toast组件,可以简单实现一个。以下是一个基本的Reacttoast组件示例importReactfrom'react';import'./Toast.css';//添加样式cons

- ctfshow-stack36

dd-pwn

pwn

每天下午抖音(47253061271)直播pwn题,小白一只,欢迎各位师傅讨论可以发现全文只有一个ctfshow的自定义函数Gets函数,发现有溢出漏洞,可以利用该漏洞进行构建exp,发现有get_flag供我们使用,可以直接打开根目录的flag,因此只需要构造溢出,溢出返回地址覆盖成get_flag就行Exp:

- 新手必看——ctf六大题型介绍及六大题型解析&举例解题

沛哥网络安全

web安全学习安全udp网络协议

CTF(CaptureTheFlag)介绍与六大题型解析一、什么是CTF?CTF(CaptureTheFlag),意为“夺旗赛”,是一种信息安全竞赛形式,广泛应用于网络安全领域。CTF竞赛通过模拟现实中的网络安全攻防战,让参赛者以攻防对抗的形式,利用各种信息安全技术进行解决一系列安全问题,最终获得“旗帜(Flag)”来获得积分。CTF赛事一般分为两种形式:Jeopardy(解题模式):参赛者通过解

- 用于AI-CV项目标注的星标模型

深蓝海拓

pyside6系统学习机器视觉和人工智能学习pyside6学习笔记python开发语言pyqt

功能:生成星标图形项,并在目标点上将底图颜色反色显示,当定位和拖动后输出底图在标记点的像素值。输入和输出使用信号槽机制。代码:importmathimportsysfromPySide6.QtCoreimportQPointF,QObject,QRectF,SignalfromPySide6.QtGuiimportQBrush,QPixmap,QColor,QPenfromPySide6.QtWi

- 自我学习: Django-用户登录+中间件

yzybang

django中间件学习

以form来做,因为form没有写入能力,比较安全fromdjango.shortcutsimportrender,HttpResponse,redirectfromapp01importmodelsfromdjangoimportformsfromapp01.utils.encryptimportmd5#form需自己定义“字段”classLoginForm(forms.Form):name=f

- 深度探索 Java 代码审计:筑牢安全防线的关键之路

阿贾克斯的黎明

javajava安全开发语言

在当今高度数字化的时代,软件安全成为了至关重要的议题。对于众多使用Java语言进行开发的程序员而言,深入掌握Java代码审计技能,无疑是守护软件安全的核心手段。本文将围绕一本涵盖Java代码审计丰富知识的书籍目录,全面剖析Java代码审计的各个关键环节以及其在CTFAWD比赛中的重要应用。一、学习经验:开启Java代码审计的智慧之门Java代码审计之路并非坦途,需要有系统的学习方法和实践经验。书籍

- 【2025年春季】全国CTF夺旗赛-从零基础入门到竞赛,看这一篇就稳了!

白帽子凯哥

web安全学习安全CTF夺旗赛网络安全

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包目录一、CTF简介二、CTF竞赛模式三、CTF各大题型简介四、CTF学习路线4.1、初期1、html+css+js(2-3天)2、apache+php(4-5天)3、mysql(2-3天)4、python(2-3天)5、burpsuite(1-2天)4.2、中期1、SQL注入(7-8天)2、文件上传(7-8天)3、其他漏洞(14-15

- 多线程编程之卫生间

周凡杨

java并发卫生间线程厕所

如大家所知,火车上车厢的卫生间很小,每次只能容纳一个人,一个车厢只有一个卫生间,这个卫生间会被多个人同时使用,在实际使用时,当一个人进入卫生间时则会把卫生间锁上,等出来时打开门,下一个人进去把门锁上,如果有一个人在卫生间内部则别人的人发现门是锁的则只能在外面等待。问题分析:首先问题中有两个实体,一个是人,一个是厕所,所以设计程序时就可以设计两个类。人是多数的,厕所只有一个(暂且模拟的是一个车厢)。

- How to Install GUI to Centos Minimal

sunjing

linuxInstallDesktopGUI

http://www.namhuy.net/475/how-to-install-gui-to-centos-minimal.html

I have centos 6.3 minimal running as web server. I’m looking to install gui to my server to vnc to my server. You can insta

- Shell 函数

daizj

shell函数

Shell 函数

linux shell 可以用户定义函数,然后在shell脚本中可以随便调用。

shell中函数的定义格式如下:

[function] funname [()]{

action;

[return int;]

}

说明:

1、可以带function fun() 定义,也可以直接fun() 定义,不带任何参数。

2、参数返回

- Linux服务器新手操作之一

周凡杨

Linux 简单 操作

1.whoami

当一个用户登录Linux系统之后,也许他想知道自己是发哪个用户登录的。

此时可以使用whoami命令。

[ecuser@HA5-DZ05 ~]$ whoami

e

- 浅谈Socket通信(一)

朱辉辉33

socket

在java中ServerSocket用于服务器端,用来监听端口。通过服务器监听,客户端发送请求,双方建立链接后才能通信。当服务器和客户端建立链接后,两边都会产生一个Socket实例,我们可以通过操作Socket来建立通信。

首先我建立一个ServerSocket对象。当然要导入java.net.ServerSocket包

ServerSock

- 关于框架的简单认识

西蜀石兰

框架

入职两个月多,依然是一个不会写代码的小白,每天的工作就是看代码,写wiki。

前端接触CSS、HTML、JS等语言,一直在用的CS模型,自然免不了数据库的链接及使用,真心涉及框架,项目中用到的BootStrap算一个吧,哦,JQuery只能算半个框架吧,我更觉得它是另外一种语言。

后台一直是纯Java代码,涉及的框架是Quzrtz和log4j。

都说学前端的要知道三大框架,目前node.

- You have an error in your SQL syntax; check the manual that corresponds to your

林鹤霄

You have an error in your SQL syntax; check the manual that corresponds to your MySQL server version for the right syntax to use near 'option,changed_ids ) values('0ac91f167f754c8cbac00e9e3dc372

- MySQL5.6的my.ini配置

aigo

mysql

注意:以下配置的服务器硬件是:8核16G内存

[client]

port=3306

[mysql]

default-character-set=utf8

[mysqld]

port=3306

basedir=D:/mysql-5.6.21-win

- mysql 全文模糊查找 便捷解决方案

alxw4616

mysql

mysql 全文模糊查找 便捷解决方案

2013/6/14 by 半仙

[email protected]

目的: 项目需求实现模糊查找.

原则: 查询不能超过 1秒.

问题: 目标表中有超过1千万条记录. 使用like '%str%' 进行模糊查询无法达到性能需求.

解决方案: 使用mysql全文索引.

1.全文索引 : MySQL支持全文索引和搜索功能。MySQL中的全文索

- 自定义数据结构 链表(单项 ,双向,环形)

百合不是茶

单项链表双向链表

链表与动态数组的实现方式差不多, 数组适合快速删除某个元素 链表则可以快速的保存数组并且可以是不连续的

单项链表;数据从第一个指向最后一个

实现代码:

//定义动态链表

clas

- threadLocal实例

bijian1013

javathreadjava多线程threadLocal

实例1:

package com.bijian.thread;

public class MyThread extends Thread {

private static ThreadLocal tl = new ThreadLocal() {

protected synchronized Object initialValue() {

return new Inte

- activemq安全设置—设置admin的用户名和密码

bijian1013

javaactivemq

ActiveMQ使用的是jetty服务器, 打开conf/jetty.xml文件,找到

<bean id="adminSecurityConstraint" class="org.eclipse.jetty.util.security.Constraint">

<p

- 【Java范型一】Java范型详解之范型集合和自定义范型类

bit1129

java

本文详细介绍Java的范型,写一篇关于范型的博客原因有两个,前几天要写个范型方法(返回值根据传入的类型而定),竟然想了半天,最后还是从网上找了个范型方法的写法;再者,前一段时间在看Gson, Gson这个JSON包的精华就在于对范型的优雅简单的处理,看它的源代码就比较迷糊,只其然不知其所以然。所以,还是花点时间系统的整理总结下范型吧。

范型内容

范型集合类

范型类

- 【HBase十二】HFile存储的是一个列族的数据

bit1129

hbase

在HBase中,每个HFile存储的是一个表中一个列族的数据,也就是说,当一个表中有多个列簇时,针对每个列簇插入数据,最后产生的数据是多个HFile,每个对应一个列族,通过如下操作验证

1. 建立一个有两个列族的表

create 'members','colfam1','colfam2'

2. 在members表中的colfam1中插入50*5

- Nginx 官方一个配置实例

ronin47

nginx 配置实例

user www www;

worker_processes 5;

error_log logs/error.log;

pid logs/nginx.pid;

worker_rlimit_nofile 8192;

events {

worker_connections 4096;}

http {

include conf/mim

- java-15.输入一颗二元查找树,将该树转换为它的镜像, 即在转换后的二元查找树中,左子树的结点都大于右子树的结点。 用递归和循环

bylijinnan

java

//use recursion

public static void mirrorHelp1(Node node){

if(node==null)return;

swapChild(node);

mirrorHelp1(node.getLeft());

mirrorHelp1(node.getRight());

}

//use no recursion bu

- 返回null还是empty

bylijinnan

javaapachespring编程

第一个问题,函数是应当返回null还是长度为0的数组(或集合)?

第二个问题,函数输入参数不当时,是异常还是返回null?

先看第一个问题

有两个约定我觉得应当遵守:

1.返回零长度的数组或集合而不是null(详见《Effective Java》)

理由就是,如果返回empty,就可以少了很多not-null判断:

List<Person> list

- [科技与项目]工作流厂商的战略机遇期

comsci

工作流

在新的战略平衡形成之前,这里有一个短暂的战略机遇期,只有大概最短6年,最长14年的时间,这段时间就好像我们森林里面的小动物,在秋天中,必须抓紧一切时间存储坚果一样,否则无法熬过漫长的冬季。。。。

在微软,甲骨文,谷歌,IBM,SONY

- 过度设计-举例

cuityang

过度设计

过度设计,需要更多设计时间和测试成本,如无必要,还是尽量简洁一些好。

未来的事情,比如 访问量,比如数据库的容量,比如是否需要改成分布式 都是无法预料的

再举一个例子,对闰年的判断逻辑:

1、 if($Year%4==0) return True; else return Fasle;

2、if ( ($Year%4==0 &am

- java进阶,《Java性能优化权威指南》试读

darkblue086

java性能优化

记得当年随意读了微软出版社的.NET 2.0应用程序调试,才发现调试器如此强大,应用程序开发调试其实真的简单了很多,不仅仅是因为里面介绍了很多调试器工具的使用,更是因为里面寻找问题并重现问题的思想让我震撼,时隔多年,Java已经如日中天,成为许多大型企业应用的首选,而今天,这本《Java性能优化权威指南》让我再次找到了这种感觉,从不经意的开发过程让我刮目相看,原来性能调优不是简单地看看热点在哪里,

- 网络学习笔记初识OSI七层模型与TCP协议

dcj3sjt126com

学习笔记

协议:在计算机网络中通信各方面所达成的、共同遵守和执行的一系列约定 计算机网络的体系结构:计算机网络的层次结构和各层协议的集合。 两类服务: 面向连接的服务通信双方在通信之前先建立某种状态,并在通信过程中维持这种状态的变化,同时为服务对象预先分配一定的资源。这种服务叫做面向连接的服务。 面向无连接的服务通信双方在通信前后不建立和维持状态,不为服务对象

- mac中用命令行运行mysql

dcj3sjt126com

mysqllinuxmac

参考这篇博客:http://www.cnblogs.com/macro-cheng/archive/2011/10/25/mysql-001.html 感觉workbench不好用(有点先入为主了)。

1,安装mysql

在mysql的官方网站下载 mysql 5.5.23 http://www.mysql.com/downloads/mysql/,根据我的机器的配置情况选择了64

- MongDB查询(1)——基本查询[五]

eksliang

mongodbmongodb 查询mongodb find

MongDB查询

转载请出自出处:http://eksliang.iteye.com/blog/2174452 一、find简介

MongoDB中使用find来进行查询。

API:如下

function ( query , fields , limit , skip, batchSize, options ){.....}

参数含义:

query:查询参数

fie

- base64,加密解密 经融加密,对接

y806839048

经融加密对接

String data0 = new String(Base64.encode(bo.getPaymentResult().getBytes(("GBK"))));

String data1 = new String(Base64.decode(data0.toCharArray()),"GBK");

// 注意编码格式,注意用于加密,解密的要是同

- JavaWeb之JSP概述

ihuning

javaweb

什么是JSP?为什么使用JSP?

JSP表示Java Server Page,即嵌有Java代码的HTML页面。使用JSP是因为在HTML中嵌入Java代码比在Java代码中拼接字符串更容易、更方便和更高效。

JSP起源

在很多动态网页中,绝大部分内容都是固定不变的,只有局部内容需要动态产生和改变。

如果使用Servl

- apple watch 指南

啸笑天

apple

1. 文档

WatchKit Programming Guide(中译在线版 By @CocoaChina) 译文 译者 原文 概览 - 开始为 Apple Watch 进行开发 @星夜暮晨 Overview - Developing for Apple Watch 概览 - 配置 Xcode 项目 - Overview - Configuring Yo

- java经典的基础题目

macroli

java编程

1.列举出 10个JAVA语言的优势 a:免费,开源,跨平台(平台独立性),简单易用,功能完善,面向对象,健壮性,多线程,结构中立,企业应用的成熟平台, 无线应用 2.列举出JAVA中10个面向对象编程的术语 a:包,类,接口,对象,属性,方法,构造器,继承,封装,多态,抽象,范型 3.列举出JAVA中6个比较常用的包 Java.lang;java.util;java.io;java.sql;ja

- 你所不知道神奇的js replace正则表达式

qiaolevip

每天进步一点点学习永无止境纵观千象regex

var v = 'C9CFBAA3CAD0';

console.log(v);

var arr = v.split('');

for (var i = 0; i < arr.length; i ++) {

if (i % 2 == 0) arr[i] = '%' + arr[i];

}

console.log(arr.join(''));

console.log(v.r

- [一起学Hive]之十五-分析Hive表和分区的统计信息(Statistics)

superlxw1234

hivehive分析表hive统计信息hive Statistics

关键字:Hive统计信息、分析Hive表、Hive Statistics

类似于Oracle的分析表,Hive中也提供了分析表和分区的功能,通过自动和手动分析Hive表,将Hive表的一些统计信息存储到元数据中。

表和分区的统计信息主要包括:行数、文件数、原始数据大小、所占存储大小、最后一次操作时间等;

14.1 新表的统计信息

对于一个新创建

- Spring Boot 1.2.5 发布

wiselyman

spring boot

Spring Boot 1.2.5已在7月2日发布,现在可以从spring的maven库和maven中心库下载。

这个版本是一个维护的发布版,主要是一些修复以及将Spring的依赖提升至4.1.7(包含重要的安全修复)。

官方建议所有的Spring Boot用户升级这个版本。

项目首页 | 源

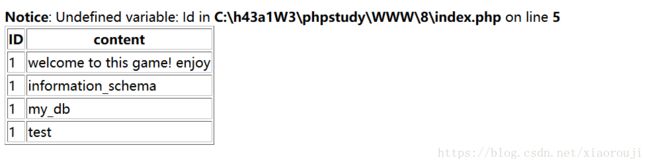

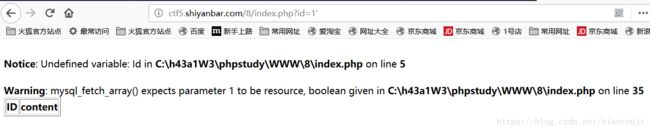

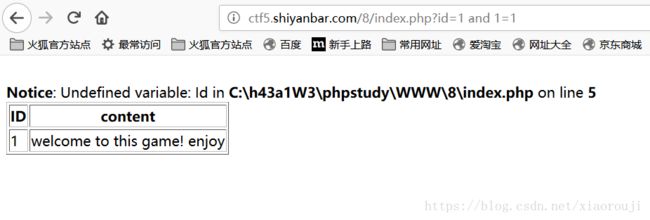

http://ctf5.shiyanbar.com/8/index.php?id=1 and 1=1 无报错

http://ctf5.shiyanbar.com/8/index.php?id=1 and 1=1 无报错 http://ctf5.shiyanbar.com/8/index.php?id=1 and 1=2 无报错

http://ctf5.shiyanbar.com/8/index.php?id=1 and 1=2 无报错 http://ctf5.shiyanbar.com/8/index.php?id=1 union select 1,2 有回显

http://ctf5.shiyanbar.com/8/index.php?id=1 union select 1,2 有回显