- 某靶场自动化FUZZ文件上传接口+Bypass文件上传

afei00123

网络安全&云安全javascriptui开发语言web安全自动化

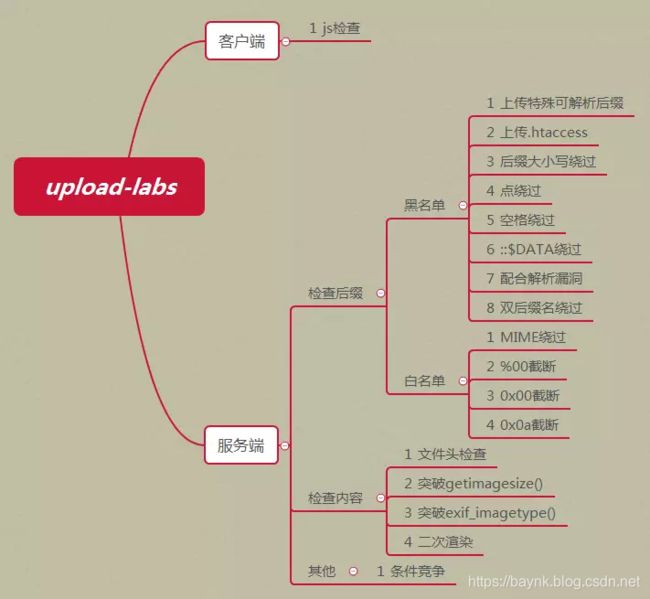

目录1.前言2.自动化渗*透测*试3.漏*洞利*用3.1文件上传Bypass4.代码审计1.前言群里小伙伴扔了一个靶场,一看文件上传,存在upload.js文件,套路大概就是构造文件上传请求,可能在上传时需要Bypass一下,大差不差基本都是upload-labs的绕过方式,具体可参考:

- XSS-labs靶场练习

Sapphire037

phpjavascripthtml

1.环境搭建先去GitHub下载,点这。然后利用phpstudy启动服务访问即可,具体的百度都有。level1观察源代码window.alert=function(){confirm("完成的不错!");window.location.href="level2.php?keyword=test";}欢迎来到level1欢迎来到level1欢迎用户1">payload的长度:8用闭合前面的,在执行一

- 文件上传绕过

clown_YZ

网络安全

1.准备upload-labs靶场(此篇文章仅针对pass-20)2.打开pass-20并查看上传代码3.对上传代码进行分析$is_upload=false;$msg=null;if(!empty($_FILES['upload_file'])){//检查MIME$allow_type=array('image/jpeg','image/png','image/gif');if(!in_array

- sql-labs 练习笔记

网络安全(华哥)

网络工程师网络安全sql笔记数据库安全web安全

简介#这个节不涉及过多原理,而主要是靶场练习,想获得更多原理请见上篇博客。基础知识#如何闭合括号#如果有报错则直接利用报错信息进行,否则尝试常见的闭合形式,简单的可以直接使用bool探测,而困难一点的可以尝试sleep、dnslog探测。其次注意检测时or和and的差别,当主查询结果不一致时,这两个就有区别了探测是否为数字型注入#?id=3-1?id=2若两者结果一致,则为数字型,否则为字符型。注

- xss靶场练习之xss.haozi.me解析及答案

钟情妺喜107

xss安全前端

目录0x000x010x020x030x040x050x060x070x080x090x0A0x0B0x0C0x0D0x0E0x0F0x100x110x120x00先看源码,没有任何限制,所以很简单,直接抛出一个常规的payload就过了alert(1)0x01看源码里注入点是在标签中的,所以用上一题的方法是不会被解析的,所以要去构造一个标签,闭合,就可以注入alert(1)当然这个题也有其他的做

- docker搭建现成的靶场

晓幂

docker容器运维

Docker安装:apt-getinstalldocker.ioUpload-labs——文件上传靶场搭建:因为Dockerhub上存在镜像源,所以,索性直接拉取过来,dockerpullc0ny1/upload-labs等到下载完成之后,就可以创建容器:dockerrun-d-p81:80c0ny1/upload-labs-p:意为端口映射,格式为宿主机端口:容器端口。由于我的Linux的80端

- 文件上传(ctfshow,upload-labs,文件上传字典生成)

YnG_t0

webphp安全web安全

准备了10几天的美亚杯,最后结果也是很满意的,拿到了一等奖,不过还是得继续学习web,冲冲冲!(全部重新截图有点麻烦,有的图借用了其他大佬的)ctfshowweb151-web152本题即绕过前端验证,只需上传一个png图片(图片马,普通图片需添加一句话),在burp截断时修改content-type为php即可绕过,再进入文件目录,利用命令执行得到flag制作图片马的方法:用一张小点的图片和一句

- upload-labs文件上传漏洞靶场

Ryongao

网络安全

第一关发现他这个是通过客户端前端写了一个限制我们禁用srcipt即可蚁剑成功打开第二关我们上传文件2.php它提示我们文件类型不正确我们可以联想到做了后缀检测我们通过burp抓包修改后缀第三关我们上传一个.php文件不可上传尝试后缀大小写绕过、空格绕过、点绕过、:ATA绕过等操作都不行查看源代码发现全部禁止了在某些特定环境中某些特殊后缀仍会被当作php文件解析php、php2、php3、php4、

- Vulnhub--hacksudo(thor)靶场

lexia7

每周靶场训练网络安全web安全

hacksudo-thor靶场练习---中0x00部署0x01信息收集1.主机发现2.端口扫描3.路径爬取开源源码泄漏默认帐号密码业务逻辑漏洞破壳漏洞GTFOBins提权0x02总结0x00部署hacksudo-thor靶机:下载地址宿主机:kali2022目标:获取root拿到flag文件0x01信息收集1.主机发现$sudoarp-scan-l//因为靶机与宿主机在同一网段,所以用二级扫描来发

- 【文件上传漏洞-2】黑白名单

阿福超级胖

安全

文件上传的常见验证后缀名的黑白名单黑名单:明确哪些文件是不允许上传的,比如aspphpjspaspxcgiwar等等。白名单:明确可以上传的文件,比如jpgpngziprargif文件类型:MIME信息浏览器中的header中有content-type,这就是MIME信息文件头:内容头信息文件的头信息,用于指明文件是什么格式Upload-labs(1-15)详解

- Upload-labs

沫风港

Upload-labsUpload-labs_Pass-01-->绕过前端校验法一:关闭浏览器js的功能法二:通过先上传合法的文件后缀,在通过抓包进行文件后缀修改functioncheckFile(){varfile=document.getElementsByName('upload_file')[0].value;if(file==null||file==""){alert("请选择要上传的文

- 安全基础~通用漏洞4

`流年づ

安全学习安全

文章目录知识补充XSS跨站脚本**原理****攻击类型**XSS-后台植入Cookie&表单劫持XSS-Flash钓鱼配合MSF捆绑上线ctfshowXSS靶场练习知识补充SQL注入小迪讲解文件上传小迪讲解文件上传中间件解析XSS跨站脚本xss平台:https://xss.pt/原理恶意攻击者往Web页面里插入恶意可执行网页脚本代码,当用户浏览该页之时,嵌入其中Web里面的脚本代码会被执行,从而可

- upload-labs第一二关

himobrinehacken

upload-labs网络安全web安全系统安全安全网络攻击模型

前言一关尽量以多种方式进行呈现有更好的更多的欢迎讨论docker搭建的时候文件夹是会有一点问题的需要进行一下操作出现上图问题可以用这个方法解决解决Pass-1方法一这个常规一点用burp上传这个shell是反弹shell(在线生成的)这个是前端验证先改一下后缀就可以修改文件的名字和type访问这个图片的位置反弹shell搞定方法二js判断直接禁用ctrl+shift+p输入java(edge游览器

- upload-labs搭建

himobrinehacken

upload-labs网络攻击模型安全系统安全web安全网络安全

docker搭建我已经拉取过了这一不回显会不一样,到此就安装完成,启动就可以访问就可以windows搭建直接往www里面拖就可以无需数据库只需要创建一个upload的文件夹

- 安全基础~通用漏洞3

`流年づ

安全学习安全

文章目录知识补充文件上传(1)ctfshow文件上传靶场练习150-161文件上传(2)ctfshow文件上传靶场练习162-170文件上传总结文件包含知识补充url编码:0a换行;20空格;3c左尖括号;3e右尖括号;23#;2b+;.htaccess文件是用于apache服务器下的控制文件访问的配置文件,因此Nginx下是不会生效的.htaccess可以控制错误重定向,初始页面设置,文件夹的访

- pikachu靶场练习——CSRF详解

BBillkinpp

靶场csrfphp服务器安全

CSRF概述1、原理:当黑客发现某网站存在CSRF漏洞,并且构造攻击参数将payload制作成网页,用户访问存在CSRF漏洞的网站,并且登录到后台,获取cookie,此时黑客发送带有payload的网址给用户,用户同时打开黑客所发来的网址,执行了payload,则造成了一次CSRF攻击2、形成原因:主要是漏洞网站没有经过二次验证,用户在浏览漏洞网站的时候,同时点击了hack制造的payload3、

- CSRF靶场练习

I_WORM

csrf前端

简述:CSRF漏洞实际很少;条件限制很多;局限性很大;实验仅供参考,熟悉csrf概念和攻击原理即可Pikachu靶场CSRFGET登录用户vince的账户可以看到用户的相关信息;点击修改个人信息,发现数据包里除了cookie没有任何其他验证信息通过右键Engagementtools选项找到生成csrfpoc将生成的poc复制放到html文件然后打开;或者直接选择testinbrowser注意:这里

- 【web安全】文件上传漏洞

星盾网安

web安全安全

upload-labs靶场第一关绕过前端先打开哥斯拉,生成木马,选择php打开brup开浏览器,上传文件,就会发现被阻止了,还没抓到包呢那就是被前端代码阻止了,那通常前端代码都只能防御后缀名我们抓到包后直接改回名称即可那就先复制木马文件,再改成.png图片格式结尾然后打开抓包,上传绕过前端,就能看到抓去的数据包了改回去php即可右键查看一下图片,就会发现图片地址都给我们了#所以木马位置在这里htt

- CPMS靶场练习

I_WORM

安全cpms靶场

关键:找到文件上传点,分析对方验证的手段首先查看前端发现没有任何上传的位置,找到网站的后台,通过弱口令admin123456可以进入通过查看网站内容发现只有文章列表可以进行文件上传;有两个图片上传点图片验证很严格,没机会保存php等可解析的后缀;只能通过保存位置进行抓包修改正常上传图片文件,之后在保存时进行抓包乱码后缀测试发现可能是黑名单验证;结果通过php后缀测试发现应该是MIME类型验证;此时

- Windows下DVWA靶场和SQL-libs靶场搭建

LZsec

信息安全web安全

今天咱们来聊聊像网安小白比较适合的靶场环境,比较著名的有DVWA靶场和SQL-libs靶场等等。DVWA靶场搭建简介DVWA是一款基于PHP和mysql开发的web靶场练习平台,集成了常见的web漏洞如sql注入,xss,密码破解等常见漏洞;适合刚基础网络安全的小白。1:PHPstudy安装首先我们需要安装phpstudy(推荐是2018版本的,比较好用一点),安装好后我们启动phpstudy,如

- XSS靶场练习(pikachu和dvwa)

I_WORM

xss前端

Pikachu靶场xss练习反射型xss(get)输入123发现被直接插入到了html中,而且输入框有字符长度限制在url中构造payload:alert(123)反射型xss(post)查看源码发现登录界面没有任何机会;登录后输入123发现和xss(get)写入位置一样;只是url不可见;同样的构造payload:alert(123);这里没有字符限制;如果有字符限制可以前端代码把限制的js代码

- CTF 三大测试靶场搭建:DVWA、SQLi-LABS、upload-labs 靶场部署教程(VM + CentOS 7 + Docker)

零号·镜瞳

渗透测试靶场搭建网络安全web安全linuxcentos系统安全

目录前言靶场介绍DVWASQLi-LABSupload-labs靶场搭建CentOS7虚拟环境准备靶场环境部署系统环境配置Docker环境配置下载Docker配置Docker镜像源启动docker靶场配置靶场镜像抓取创建并运行docker容器靶场的访问&靶场的初始化DVWA靶场重置SQLi-LABS靶场重置upload-labs靶场重置总结补充:docker靶场高级使用进入docker靶场dock

- 安全基础~web攻防特性1

`流年づ

安全学习安全前端android

文章目录知识补充ASP安全Aspx安全分析与未授权访问php特性&web89~97靶场练习ctfshow知识补充使用thinkphp开发的框架,其首页访问指向public目录,指向其中的index.php文件指向的index.php打开网页后是如下情况,代码如下定义应用目录,是将文件首页展示在上图的application目录下,其下有index.php文件//定义应用目录define('APP_P

- 渗透测试环境搭建PHPstudy+Pikachu

came_861

信息安全php安全web安全

Pikachu是一个带有漏洞的Web应用系统,在这里包含了常见的web安全漏洞。是适合web渗透测试人员学习时的靶场练习。安装步骤:下载下图安装包修改根目录至pikachu-master按图中所示启动相应套件打开浏览器访问127.0.0.1配置inc/config.inc.php里的数据库的用户名和密码为root点击“安装”进行安装安装成功。Pikachu上的漏洞类型列表如下:-BurtForce

- Upload-labs Pass02 WebShell的简单绕过上传

lifejump

安全KB/渗透实践#安全web安全网络安全

绕过思路:更改上传类型绕过。1.对照检测:1.1上传一张legalpicture,没问题!1.2上传一张illeage,直接给马。被检测后缀拦截了。2.上传“木马”(这里以“一句话木马”为例),2.1上传接着使用Brupsuit抓包,2.2更改媒体格式为image/jpeg、image/png、image/gif2.3好了我们偷偷看下,好的,uploadsuccessfully。3.antSwor

- pikachu靶场练习——SSRF详解

BBillkinpp

靶场网络服务器安全

SSRF(服务器端请求伪造Server-SideRequestForgery)1、SSRF漏洞介绍:SSRF漏洞(服务器端请求伪造):是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。(正是因为它是由服务端发起的,所以它能够请求到与它相连而与外网隔离的内部系统)。2、SSRF漏洞原理:SSRF形成的原因大都是由于服务端提供了从其他服务器

- 文件上传靶场实战:upload-labs第1-3关

大象只为你

跟我学网安知识文件上传漏洞网络安全

0、环境准备0.1、安装靶场由于自己的电脑是win10系统,上传一句话木马被系统自动拦截删除,文件上传的靶场安装在win7虚拟机。把upload-labs安装包复制到老版小皮的C:\phpstudy\PHPTutorial\WWW\目录下解压,然后启用小皮,启用服务Apache,在运行模板边上切换版本选择【php版本】5.2.17。(说明:为什么选择老版本的小皮,是由于我实验的文件上传靶场很多功能

- 文件上传进阶绕过技巧(一)和靶场实战

大象只为你

跟我学网安知识文件上传漏洞网络安全

★★免责声明★★文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与学习之用,读者将信息做其他用途,由Ta承担全部法律及连带责任,文章作者不承担任何法律及连带责任。0、环境准备请移步《文件上传靶场实战:upload-labs第1-3关》1、改变文件扩展名.htaccess文件是Apache服务器中的一个配置文件,它负责相关目录下的网页配置。通过htaccess文件可以实现:网页301重定向、自定

- 文件上传进阶绕过(二)4个技巧和靶场实战

大象只为你

跟我学网安知识文件上传漏洞网络安全

★★免责声明★★文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与学习之用,读者将信息做其他用途,由Ta承担全部法律及连带责任,文章作者不承担任何法律及连带责任。0、环境准备请移步《文件上传靶场实战:upload-labs第1-3关》1、.号绕过原理Windows系统下,文件后缀名最后一个点会被自动去除。靶场实验:Pass-072、特殊符号绕过原理Windows系统下,如果上传的文件名中tes

- oscp_靶场练习_Brainfuck

0rch1d

hackthebox渗透测试信息搜集网络安全

oscp_靶场练习_Brainfuck1.nmap扫描端口扫描:┌──(root㉿kali)-[~/Downloads]└─#nmap10.10.10.17-PnStartingNmap7.92(https://nmap.org)at2023-02-2106:19ESTNmapscanreportfor10.10.10.17Hostisup(0.23slatency).Notshown:995fi

- VMware Workstation 11 或者 VMware Player 7安装MAC OS X 10.10 Yosemite

iwindyforest

vmwaremac os10.10workstationplayer

最近尝试了下VMware下安装MacOS 系统,

安装过程中发现网上可供参考的文章都是VMware Workstation 10以下, MacOS X 10.9以下的文章,

只能提供大概的思路, 但是实际安装起来由于版本问题, 走了不少弯路, 所以我尝试写以下总结, 希望能给有兴趣安装OSX的人提供一点帮助。

写在前面的话:

其实安装好后发现, 由于我的th

- 关于《基于模型驱动的B/S在线开发平台》源代码开源的疑虑?

deathwknight

JavaScriptjava框架

本人从学习Java开发到现在已有10年整,从一个要自学 java买成javascript的小菜鸟,成长为只会java和javascript语言的老菜鸟(个人邮箱:

[email protected])

一路走来,跌跌撞撞。用自己的三年多业余时间,瞎搞一个小东西(基于模型驱动的B/S在线开发平台,非MVC框架、非代码生成)。希望与大家一起分享,同时有许些疑虑,希望有人可以交流下

平台

- 如何把maven项目转成web项目

Kai_Ge

mavenMyEclipse

创建Web工程,使用eclipse ee创建maven web工程 1.右键项目,选择Project Facets,点击Convert to faceted from 2.更改Dynamic Web Module的Version为2.5.(3.0为Java7的,Tomcat6不支持). 如果提示错误,可能需要在Java Compiler设置Compiler compl

- 主管???

Array_06

工作

转载:http://www.blogjava.net/fastzch/archive/2010/11/25/339054.html

很久以前跟同事参加的培训,同事整理得很详细,必须得转!

前段时间,公司有组织中高阶主管及其培养干部进行了为期三天的管理训练培训。三天的课程下来,虽然内容较多,因对老师三天来的课程内容深有感触,故借着整理学习心得的机会,将三天来的培训课程做了一个

- python内置函数大全

2002wmj

python

最近一直在看python的document,打算在基础方面重点看一下python的keyword、Build-in Function、Build-in Constants、Build-in Types、Build-in Exception这四个方面,其实在看的时候发现整个《The Python Standard Library》章节都是很不错的,其中描述了很多不错的主题。先把Build-in Fu

- JSP页面通过JQUERY合并行

357029540

JavaScriptjquery

在写程序的过程中我们难免会遇到在页面上合并单元行的情况,如图所示

如果对于会的同学可能很简单,但是对没有思路的同学来说还是比较麻烦的,提供一下用JQUERY实现的参考代码

function mergeCell(){

var trs = $("#table tr");

&nb

- Java基础

冰天百华

java基础

学习函数式编程

package base;

import java.text.DecimalFormat;

public class Main {

public static void main(String[] args) {

// Integer a = 4;

// Double aa = (double)a / 100000;

// Decimal

- unix时间戳相互转换

adminjun

转换unix时间戳

如何在不同编程语言中获取现在的Unix时间戳(Unix timestamp)? Java time JavaScript Math.round(new Date().getTime()/1000)

getTime()返回数值的单位是毫秒 Microsoft .NET / C# epoch = (DateTime.Now.ToUniversalTime().Ticks - 62135

- 作为一个合格程序员该做的事

aijuans

程序员

作为一个合格程序员每天该做的事 1、总结自己一天任务的完成情况 最好的方式是写工作日志,把自己今天完成了什么事情,遇见了什么问题都记录下来,日后翻看好处多多

2、考虑自己明天应该做的主要工作 把明天要做的事情列出来,并按照优先级排列,第二天应该把自己效率最高的时间分配给最重要的工作

3、考虑自己一天工作中失误的地方,并想出避免下一次再犯的方法 出错不要紧,最重

- 由html5视频播放引发的总结

ayaoxinchao

html5视频video

前言

项目中存在视频播放的功能,前期设计是以flash播放器播放视频的。但是现在由于需要兼容苹果的设备,必须采用html5的方式来播放视频。我就出于兴趣对html5播放视频做了简单的了解,不了解不知道,水真是很深。本文所记录的知识一些浅尝辄止的知识,说起来很惭愧。

视频结构

本该直接介绍html5的<video>的,但鉴于本人对视频

- 解决httpclient访问自签名https报javax.net.ssl.SSLHandshakeException: sun.security.validat

bewithme

httpclient

如果你构建了一个https协议的站点,而此站点的安全证书并不是合法的第三方证书颁发机构所签发,那么你用httpclient去访问此站点会报如下错误

javax.net.ssl.SSLHandshakeException: sun.security.validator.ValidatorException: PKIX path bu

- Jedis连接池的入门级使用

bijian1013

redisredis数据库jedis

Jedis连接池操作步骤如下:

a.获取Jedis实例需要从JedisPool中获取;

b.用完Jedis实例需要返还给JedisPool;

c.如果Jedis在使用过程中出错,则也需要还给JedisPool;

packag

- 变与不变

bingyingao

不变变亲情永恒

变与不变

周末骑车转到了五年前租住的小区,曾经最爱吃的西北面馆、江西水饺、手工拉面早已不在,

各种店铺都换了好几茬,这些是变的。

三年前还很流行的一款手机在今天看起来已经落后的不像样子。

三年前还运行的好好的一家公司,今天也已经不复存在。

一座座高楼拔地而起,

- 【Scala十】Scala核心四:集合框架之List

bit1129

scala

Spark的RDD作为一个分布式不可变的数据集合,它提供的转换操作,很多是借鉴于Scala的集合框架提供的一些函数,因此,有必要对Scala的集合进行详细的了解

1. 泛型集合都是协变的,对于List而言,如果B是A的子类,那么List[B]也是List[A]的子类,即可以把List[B]的实例赋值给List[A]变量

2. 给变量赋值(注意val关键字,a,b

- Nested Functions in C

bookjovi

cclosure

Nested Functions 又称closure,属于functional language中的概念,一直以为C中是不支持closure的,现在看来我错了,不过C标准中是不支持的,而GCC支持。

既然GCC支持了closure,那么 lexical scoping自然也支持了,同时在C中label也是可以在nested functions中自由跳转的

- Java-Collections Framework学习与总结-WeakHashMap

BrokenDreams

Collections

总结这个类之前,首先看一下Java引用的相关知识。Java的引用分为四种:强引用、软引用、弱引用和虚引用。

强引用:就是常见的代码中的引用,如Object o = new Object();存在强引用的对象不会被垃圾收集

- 读《研磨设计模式》-代码笔记-解释器模式-Interpret

bylijinnan

java设计模式

声明: 本文只为方便我个人查阅和理解,详细的分析以及源代码请移步 原作者的博客http://chjavach.iteye.com/

package design.pattern;

/*

* 解释器(Interpreter)模式的意图是可以按照自己定义的组合规则集合来组合可执行对象

*

* 代码示例实现XML里面1.读取单个元素的值 2.读取单个属性的值

* 多

- After Effects操作&快捷键

cherishLC

After Effects

1、快捷键官方文档

中文版:https://helpx.adobe.com/cn/after-effects/using/keyboard-shortcuts-reference.html

英文版:https://helpx.adobe.com/after-effects/using/keyboard-shortcuts-reference.html

2、常用快捷键

- Maven 常用命令

crabdave

maven

Maven 常用命令

mvn archetype:generate

mvn install

mvn clean

mvn clean complie

mvn clean test

mvn clean install

mvn clean package

mvn test

mvn package

mvn site

mvn dependency:res

- shell bad substitution

daizj

shell脚本

#!/bin/sh

/data/script/common/run_cmd.exp 192.168.13.168 "impala-shell -islave4 -q 'insert OVERWRITE table imeis.${tableName} select ${selectFields}, ds, fnv_hash(concat(cast(ds as string), im

- Java SE 第二讲(原生数据类型 Primitive Data Type)

dcj3sjt126com

java

Java SE 第二讲:

1. Windows: notepad, editplus, ultraedit, gvim

Linux: vi, vim, gedit

2. Java 中的数据类型分为两大类:

1)原生数据类型 (Primitive Data Type)

2)引用类型(对象类型) (R

- CGridView中实现批量删除

dcj3sjt126com

PHPyii

1,CGridView中的columns添加

array(

'selectableRows' => 2,

'footer' => '<button type="button" onclick="GetCheckbox();" style=&

- Java中泛型的各种使用

dyy_gusi

java泛型

Java中的泛型的使用:1.普通的泛型使用

在使用类的时候后面的<>中的类型就是我们确定的类型。

public class MyClass1<T> {//此处定义的泛型是T

private T var;

public T getVar() {

return var;

}

public void setVa

- Web开发技术十年发展历程

gcq511120594

Web浏览器数据挖掘

回顾web开发技术这十年发展历程:

Ajax

03年的时候我上六年级,那时候网吧刚在小县城的角落萌生。传奇,大话西游第一代网游一时风靡。我抱着试一试的心态给了网吧老板两块钱想申请个号玩玩,然后接下来的一个小时我一直在,注,册,账,号。

彼时网吧用的512k的带宽,注册的时候,填了一堆信息,提交,页面跳转,嘣,”您填写的信息有误,请重填”。然后跳转回注册页面,以此循环。我现在时常想,如果当时a

- openSession()与getCurrentSession()区别:

hetongfei

javaDAOHibernate

来自 http://blog.csdn.net/dy511/article/details/6166134

1.getCurrentSession创建的session会和绑定到当前线程,而openSession不会。

2. getCurrentSession创建的线程会在事务回滚或事物提交后自动关闭,而openSession必须手动关闭。

这里getCurrentSession本地事务(本地

- 第一章 安装Nginx+Lua开发环境

jinnianshilongnian

nginxluaopenresty

首先我们选择使用OpenResty,其是由Nginx核心加很多第三方模块组成,其最大的亮点是默认集成了Lua开发环境,使得Nginx可以作为一个Web Server使用。借助于Nginx的事件驱动模型和非阻塞IO,可以实现高性能的Web应用程序。而且OpenResty提供了大量组件如Mysql、Redis、Memcached等等,使在Nginx上开发Web应用更方便更简单。目前在京东如实时价格、秒

- HSQLDB In-Process方式访问内存数据库

liyonghui160com

HSQLDB一大特色就是能够在内存中建立数据库,当然它也能将这些内存数据库保存到文件中以便实现真正的持久化。

先睹为快!

下面是一个In-Process方式访问内存数据库的代码示例:

下面代码需要引入hsqldb.jar包 (hsqldb-2.2.8)

import java.s

- Java线程的5个使用技巧

pda158

java数据结构

Java线程有哪些不太为人所知的技巧与用法? 萝卜白菜各有所爱。像我就喜欢Java。学无止境,这也是我喜欢它的一个原因。日常

工作中你所用到的工具,通常都有些你从来没有了解过的东西,比方说某个方法或者是一些有趣的用法。比如说线程。没错,就是线程。或者确切说是Thread这个类。当我们在构建高可扩展性系统的时候,通常会面临各种各样的并发编程的问题,不过我们现在所要讲的可能会略有不同。

- 开发资源大整合:编程语言篇——JavaScript(1)

shoothao

JavaScript

概述:本系列的资源整合来自于github中各个领域的大牛,来收藏你感兴趣的东西吧。

程序包管理器

管理javascript库并提供对这些库的快速使用与打包的服务。

Bower - 用于web的程序包管理。

component - 用于客户端的程序包管理,构建更好的web应用程序。

spm - 全新的静态的文件包管

- 避免使用终结函数

vahoa.ma

javajvmC++

终结函数(finalizer)通常是不可预测的,常常也是很危险的,一般情况下不是必要的。使用终结函数会导致不稳定的行为、更差的性能,以及带来移植性问题。不要把终结函数当做C++中的析构函数(destructors)的对应物。

我自己总结了一下这一条的综合性结论是这样的:

1)在涉及使用资源,使用完毕后要释放资源的情形下,首先要用一个显示的方