- Docker未授权漏洞复现(合天网安实验室)

- Time

漏洞复现docker容器运维

简介Docker是一个开源的应用容器引擎,让开发者可以打包他们的应用以及依赖包到一个可移植的容器中,然后发布到任何流行的Linux或Windows操作系统的机器上,也可以实现虚拟化,容器是完全使用沙箱机制,相互之间不会有任何接口。一个完整的Docker有以下几个部分组成:1.DockerClient客户端2.DockerDaemon守护进程3.DockerImage镜像4.DockerContai

- 逆向linux程序,Linux CTF 逆向入门

刘景初

逆向linux程序

原创:合天网安实验室1.ELF格式我们先来看看ELF文件头,如果想详细了解,可以查看ELF的manpage文档。关于ELF更详细的说明:e_shoff:节头表的文件偏移量(字节)。如果文件没有节头表,则此成员值为零。sh_offset:表示了该section(节)离开文件头部位置的距离2.可执行头部(ExecutableHeader)ELF文件的第一部分是可执行文件头部(ExecutableHea

- 在线CTF练习平台

凌晨五点的星

CTF比赛比赛

主要收集目前国内可访问的在线CTF平台,方便各位找到练习平台。如果遗漏了什么平台,或是哪个平台挂了,可以及时给我留言或私信。平台名网址合天网安CTFCTF从入门到实践-CTF一站式学习平台-合天网安实验室XCTF攻防世界https://adworld.xctf.org.cn/i春秋(推荐)选手训练营-网络安全竞赛|网络安全竞赛培训|信息安全竞赛培训-i春秋南京邮电大学CTFhttps://cgct

- 内存取证之Volatility ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接Volatility是一款顶级的开源内存取证分析工具,支持Windows,Linux,MaC,Android等系统的内存取证,它由Python编写成,通过本实验学习内存取证的思想与方法,掌握volatility的使用。链接:http://www.hetianlab.com/expc.do?ce=aeca012d-d9b1-4706-b761-d0240089d7c5实验简介实验所属系列:数

- CTF套娃一样的上传

看世界的小gui

信息安全安全运维

套娃一样的上传合天网安实验室第六周实验解题思路(这是小编在CSDN上发的第一篇文章,同时也是一个CTF小白,主要讲一下这题的解题思路。)攻击机:Windows10IP地址:随机分配目标机:Centos7IP地址:10.1.1.147:5006先看源代码,看看有没有留下提示和代码从代码可以看出,只允许后缀为jpg、png、gif的文件上传,我们可以试一下简单的白名单绕过。if(Suffix!='jp

- 如何去学习网络安全

网络安全百宝库(一)

学习web安全安全网络安全学习网站

对于一些不知道怎么去入手学习网络安全的,这里我给出一些学习资料的网址。可以根据这网站里面的视频学习或者通过做里面的挑战来提升自己。遇到不会的,自己可以去Google或百度上搜对应的writeup。然后自己在去实践,这样学习的更快,更有体会。1、合天网安实验室-专业提供网络安全\信息安全在线实验服务的网络靶场合天网络安全实验室——里面有各方面的视频,还提供了在线环境的练习,比较适合刚开始学网络安全的

- 使用burp进行暴力破解 ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接通过该实验掌握burp的配置方法和相关模块的使用方法,对一个虚拟网站使用burp进行暴力破解来使网站建设者从攻击者的角度去分析和避免问题,以此加强网站安全。链接:http://www.hetianlab.com/expc.do?ce=c4e73d6a-e67e-47c2-be61-6081463a3b4f实验简介实验所属系列:web安全实验对象:本科/专科信息安全专业相关课程及专业:网络安

- php反序列化6,thinkphp6的另反序列化分析

绅男LEO

php反序列化6

thinkphp6的另反序列化分析本文首发于“合天网安实验室”转载请注明出处!你是否正在收集各类网安网安知识学习,合天网安实验室为你总结了1300+网安技能任你学,点击获取免费靶场知识点实操概要实操探寻ThinkPHP5远程命令执行漏洞形成原因,各种姿势利用方法。链接指路:ThinkPHP5远程命令执行漏洞点击链接马上体验Forward之前分析过tp6的一个链;当时是利用__toString方法去

- Spring Boot Actuator从未授权访问到getshell

蚁景网络安全

springbootweb安全java网络安全

声明:笔者初衷用于分享与普及网络知识,若读者因此作出任何危害网络安全行为后果自负,与合天网安实验室及原作者无关,本文为合天网安实验室原创,如需转载,请注明出处!前言部门大佬在某src上挖到了这个漏洞,是一个比较老的洞了,我觉得有点意思,就动手在本地搭了个环境测试一下。Actuator是springboot提供的用来对应用系统进行自省和监控的功能模块,借助于Actuator开发者可以很方便地对应用系

- 绕过黑名单检查实现文件上传1 ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接文件上传指将客户端数据以文件形式封装,通过网络协议发送到服务器端。在服务器端解析数据,最终在服务端硬盘上作为真实的文件保存。了解文件上传漏洞产生的原因,掌握漏洞的利用方法。链接:http://www.hetianlab.com/expc.do?ce=1d02daa2-881f-4102-83de-629637072914同系列文章:绕过黑名单检查实现文件上传2实验简介实验所属系列:Web安

- CSRF漏洞分析

xiaochuhe.

csrf安全前端

警告请勿使用本文提到的内容违反法律。本文不提供任何担保目录警告一、预备知识——cookie简介二、漏洞简介三、实验环境介绍四、实践漏洞学习(一)基于Get形式的CSRF攻击(二)基于Post形式的CSRF攻击五、漏洞修复实验环境:合天实验室参考:合天网安实验室-专业提供网络安全\信息安全在线实验服务的网络靶场警告一、预备知识——cookie简介当前主流的Web应用都是采用Cookie方式来保存会话

- 春节不打烊,好礼送不停

蚁景科技

春节期间,合天网安实验室(http://erange.heetian.com/)推出课程优惠活动,各位网络安全爱好者机不可失!赚足币,选择你心仪的课程。幸运大转盘1、所有合天网安实验室注册用户均可参加,现在注册账号,立马参加抽奖;2、每个账号每天抽奖一次;3、奖品为合氏币,10~200个不等,转到多少送多少;4、中奖后,系统将相应数量的合氏币自动发送到中奖账户;5、活动时间:2015年2月11日—

- MIPS环境填坑指南

蚁景科技

0x00前言:今年来IoT安全火热,2019年公众号发了一篇《QEMU搭建树莓派环境》,算是给研究ARM平台下的漏洞分析、漏洞挖掘以及熟悉ARM指令等打下了基础。合天网安实验室也开设了相关实验课程:《ARM汇编教程》、《ARM漏洞利用技术》ARM在移动平台,或者说物联网领域独领风骚,不过在路由器领域基本还是以MIPS为主,本文的目的就是搭建在软件层面分析路由器安全(MIPS架构下)的环境。本文所述

- [合天网安实验室-CTF挑战赛](隐写术)Steg150

王一航

题目链接:http://www.hetianlab.com/CTFrace.html分析:下载题目提供的音频文件文件名:stego100.wav文件格式:wav先打开听听呗~肉'耳'凡胎貌似听不出有什么特殊的地方,一段悦耳的音乐~然后我们来打开我们的波形分析工具来分析一波WaveEditor使用WaveEditor载入该音频文件Paste_Image.png很明显看到正常的波形上方,有一段"断断续

- 四川师范大学合粉俱乐部成立啦

合天智汇

2015年9月6日,四川师范大学合粉俱乐部依托该校信息安全协会的技术小组而成立,俱乐部承载了成员们的网安梦想!俱乐部视频如同该校合粉俱乐部负责人杨同学所说,学习信息安全的道路是艰苦的,有时会觉得枯燥和茫然,希望四川师范大学合粉俱乐部能帮助童鞋们度过迷茫的时期,帮助所有对信息安全感兴趣的小伙伴坚定梦想,在信息安全这条道路上坚持走下去。加油!!!这是合天网安实验室的第三个线下俱乐部完全民间非盈利性组织

- 合天网安实验室CTF-基础50-0x01

皮卡皮卡~

CTF题库信息安全网络安全合天网安CTF

合天网安实验室CTF-基础50-0x01最近无聊时准备刷点题,由简到难慢慢来吧题目描述 真的不能再简单了!相关附件 misc50.zip题目链接参考解题步骤1、下载下来的压缩包解压后只有一个misc50.exe文件2、先用sublime打开看一下,竟然是flag{666C61677B68315F6337667D} 想来不会这么简单,先提交试一下吧提示flag不正确3、考虑应该是加密了,观察一

- (实验经验分享)网络攻击与对抗 > 实验六:IPC$管道的利用与远程控制

F4ckM3

这是在合天网安实验室一次的线上学习写出来的经验分享,很好的网站,也希望大家来学习交流实验地址:http://erange.heetian.com/实验简介实验所属系列:网络攻击与对抗实验对象:本科/专科信息安全专业相关课程及专业:信息网络安全概论、计算机网络实验时数(学分):2学时实验类别:实践实验类实验目的1.了解IPC$漏洞原理2.掌握IPC$漏洞攻击方法;3.掌握psExec工具的使用;4.

- 合天网安实验室sql注入实验一 WRITE UP

夜车星繁

ctf渗透基础

在虚拟机chrome输入靶场网址:10.1.1.11:81打开实验一。此时用到语句:name=root'and'1'='1name=root'and'1'='2接下来用orderby语句:root'orderby4%23root'orderby5%23root'orderby6%234,5正常,6异常。即查询出有五个账户。root'unionselect1,2,3,4,5fromusers%23r

- 计算机取证之Xplico ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接Xplico是一款开源的网络取证分析工具,其分析与呈现的能力非常强大。Xplico可以捕获Internet网络应用层流量,通过流量解析,解析出网络包中的各种应用数据,还原网络数据发送现场。通过本实验学习掌握Xplico使用方法,学会利用Xplico对网络流量进行分析取证。链接:http://www.hetianlab.com/expc.do?ce=10748f62-5706-403d-bf

- 利用ESP定律进行脱壳 ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接通过本实验理解ESP原理的操作机理,并掌握使用ESP原理进行脱壳的流程。链接:http://www.hetianlab.com/expc.do?ce=ec372be3-7a24-4309-838d-92dc0e83869b实验简介实验所属系列:CTF竞赛实验对象:本科/专科信息安全专业相关课程及专业:Windows编程,C语言,汇编语言实验类别:实践实验类预备知识基础的汇编语言命令以及对汇

- 获取网页参数 ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接本实验主要介绍HTTP协议中的GET方法和POST方法,了解两者的区别以及应用场景,掌握向服务器传参的方法,能够利用PHP获取用户通过GET方法或者POST方法传过去的参数。链接:http://www.hetianlab.com/expc.do?ce=b650f8d3-0e91-4ccc-9581-7f3c1dc16cb8实验简介实验所属系列:编程实验对象:HTTP协议基础学习相关课程及专

- 数字取证之Autopsy ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接AutopsyForensicBrowser是数字取证工具-TheSleuthKit(TSK)的图形界面,用于对文件系统和卷进行取证。通过本实验学习文件系统取证的思想与方法,掌握Autopsy的使用。链接:http://www.hetianlab.com/expc.do?ce=064935f9-835c-4c4c-ada2-00481bda0ae1实验简介实验所属系列:数据安全实验对象:本

- 跨站脚本攻击基础 ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接本实验主要介绍了跨站脚本攻击基础,通过本实验的学习,你能够了解跨站脚本攻击的概念,掌握形成跨站脚本漏洞的条件,学会对跨站脚本的几种利用方式。链接:http://www.hetianlab.com/expc.do?ce=70c421d5-c3f4-4f4a-96c3-625e9f669255实验简介实验所属系列:WEB应用安全/信息安全基础/网络攻防工具实验对象:本科/专科信息安全专业相关课

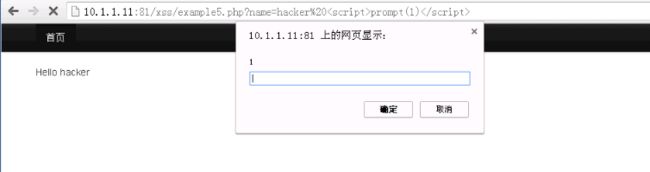

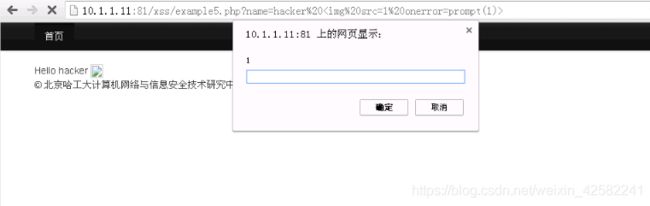

- XSS进阶三

giantbranch

信息安全合天网安实验室xss

实验来源:合天网安实验室实例七、和实例六好像木有区别关键代码:分析:htmlentities函数把字符转换为HTML实体(具体如下)。显示结果描述实体名称实体编号空格 大于号>>&和号&&"引号""'撇号'(IE不支持)'¢分¢¢£镑££¥日圆¥¥€欧

- XSS进阶二

giantbranch

合天网安实验室信息安全xss

实验来源:合天网安实验室实例四、换一个角度,阳光依旧关键代码:分析:首先preg_match函数是php的正则表达式匹配函数,一旦从$_GET['name']中匹配到script这个字眼,i参数忽略大小写,die()函数输出一条消息--errpr,并退出当前脚本,下面的代码就不会再执行,这样的话script标签是不能用的啦,只能用的只能是其他标签,XSS进阶一里面的最后一个例子的img标签试试,应

- XSS进阶二 ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达到恶意用户的特殊目的。XSS攻击分成两类,一类是来自内部的攻击,主要指的是利用程序自身的漏洞,构造跨站语句。另一类则是来自外部的攻击,主要指的自己构造XSS跨站漏洞网页或者寻找非目标机以外的有跨站漏洞的网页。链接:http://www.hetianlab.com/expc.do

- XSS进阶一 ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达到恶意用户的特殊目的。XSS攻击分成两类,一类是来自内部的攻击,主要指的是利用程序自身的漏洞,构造跨站语句;另一类则是来自外部的攻击,主要指的自己构造XSS跨站漏洞网页或者寻找非目标机以外的有跨站漏洞的网页。链接:http://www.hetianlab.com/expc.do

- XSS进阶三 ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接XSS攻击分成两类,一类是来自内部的攻击,主要指的是利用程序自身的漏洞,构造跨站语句,如:dvbbs的showerror.asp存在的跨站漏洞。另一类则是来自外部的攻击,主要指的自己构造XSS跨站漏洞网页或者寻找非目标机以外的有跨站漏洞的网页。如当我们要渗透一个站点,我们自己构造一个有跨站漏洞的网页,然后构造跨站语句,通过结合其它技术,如社会工程学等,欺骗目标服务器的管理员打开。链接:ht

- CSRF攻击实验 ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接本实验以PHP和Mysql为环境,展示了CSRF攻击的原理和攻击过程。通过实验结果结合对攻击代码的分析,可更直观清晰地认识到Web安全里这种常见的攻击方式。链接:http://www.hetianlab.com/expc.do?ce=5984201a-5b7e-42c2-959b-6e4cdfdb932c实验简介实验所属系列:web攻防实验对象:本科/专科信息安全专业实验类别:实践实验类预

- 浏览器密码查看工具-WebBrowserPassView使用实验 ——合天网安实验室学习笔记

Ⅻ

合天网安实验室

实验链接Nirsoft网站提供了一系列实用的免费的小工具,其中WebBrowserPassView是一款相当给力的小工具,它会自动找出在浏览器里面保存过的账号和对应的密码并显示出来。目前支持IE4-IE10、Firefox、Chrome、Safari及Opera五种主流浏览器。链接:http://www.hetianlab.com/expc.do?ce=1a3fa6ad-bfea-4d04-af9

- Java实现的简单双向Map,支持重复Value

superlxw1234

java双向map

关键字:Java双向Map、DualHashBidiMap

有个需求,需要根据即时修改Map结构中的Value值,比如,将Map中所有value=V1的记录改成value=V2,key保持不变。

数据量比较大,遍历Map性能太差,这就需要根据Value先找到Key,然后去修改。

即:既要根据Key找Value,又要根据Value

- PL/SQL触发器基础及例子

百合不是茶

oracle数据库触发器PL/SQL编程

触发器的简介;

触发器的定义就是说某个条件成立的时候,触发器里面所定义的语句就会被自动的执行。因此触发器不需要人为的去调用,也不能调用。触发器和过程函数类似 过程函数必须要调用,

一个表中最多只能有12个触发器类型的,触发器和过程函数相似 触发器不需要调用直接执行,

触发时间:指明触发器何时执行,该值可取:

before:表示在数据库动作之前触发

- [时空与探索]穿越时空的一些问题

comsci

问题

我们还没有进行过任何数学形式上的证明,仅仅是一个猜想.....

这个猜想就是; 任何有质量的物体(哪怕只有一微克)都不可能穿越时空,该物体强行穿越时空的时候,物体的质量会与时空粒子产生反应,物体会变成暗物质,也就是说,任何物体穿越时空会变成暗物质..(暗物质就我的理

- easy ui datagrid上移下移一行

商人shang

js上移下移easyuidatagrid

/**

* 向上移动一行

*

* @param dg

* @param row

*/

function moveupRow(dg, row) {

var datagrid = $(dg);

var index = datagrid.datagrid("getRowIndex", row);

if (isFirstRow(dg, row)) {

- Java反射

oloz

反射

本人菜鸟,今天恰好有时间,写写博客,总结复习一下java反射方面的知识,欢迎大家探讨交流学习指教

首先看看java中的Class

package demo;

public class ClassTest {

/*先了解java中的Class*/

public static void main(String[] args) {

//任何一个类都

- springMVC 使用JSR-303 Validation验证

杨白白

springmvc

JSR-303是一个数据验证的规范,但是spring并没有对其进行实现,Hibernate Validator是实现了这一规范的,通过此这个实现来讲SpringMVC对JSR-303的支持。

JSR-303的校验是基于注解的,首先要把这些注解标记在需要验证的实体类的属性上或是其对应的get方法上。

登录需要验证类

public class Login {

@NotEmpty

- log4j

香水浓

log4j

log4j.rootCategory=DEBUG, STDOUT, DAILYFILE, HTML, DATABASE

#log4j.rootCategory=DEBUG, STDOUT, DAILYFILE, ROLLINGFILE, HTML

#console

log4j.appender.STDOUT=org.apache.log4j.ConsoleAppender

log4

- 使用ajax和history.pushState无刷新改变页面URL

agevs

jquery框架Ajaxhtml5chrome

表现

如果你使用chrome或者firefox等浏览器访问本博客、github.com、plus.google.com等网站时,细心的你会发现页面之间的点击是通过ajax异步请求的,同时页面的URL发生了了改变。并且能够很好的支持浏览器前进和后退。

是什么有这么强大的功能呢?

HTML5里引用了新的API,history.pushState和history.replaceState,就是通过

- centos中文乱码

AILIKES

centosOSssh

一、CentOS系统访问 g.cn ,发现中文乱码。

于是用以前的方式:yum -y install fonts-chinese

CentOS系统安装后,还是不能显示中文字体。我使用 gedit 编辑源码,其中文注释也为乱码。

后来,终于找到以下方法可以解决,需要两个中文支持的包:

fonts-chinese-3.02-12.

- 触发器

baalwolf

触发器

触发器(trigger):监视某种情况,并触发某种操作。

触发器创建语法四要素:1.监视地点(table) 2.监视事件(insert/update/delete) 3.触发时间(after/before) 4.触发事件(insert/update/delete)

语法:

create trigger triggerName

after/before

- JS正则表达式的i m g

bijian1013

JavaScript正则表达式

g:表示全局(global)模式,即模式将被应用于所有字符串,而非在发现第一个匹配项时立即停止。 i:表示不区分大小写(case-insensitive)模式,即在确定匹配项时忽略模式与字符串的大小写。 m:表示

- HTML5模式和Hashbang模式

bijian1013

JavaScriptAngularJSHashbang模式HTML5模式

我们可以用$locationProvider来配置$location服务(可以采用注入的方式,就像AngularJS中其他所有东西一样)。这里provider的两个参数很有意思,介绍如下。

html5Mode

一个布尔值,标识$location服务是否运行在HTML5模式下。

ha

- [Maven学习笔记六]Maven生命周期

bit1129

maven

从mvn test的输出开始说起

当我们在user-core中执行mvn test时,执行的输出如下:

/software/devsoftware/jdk1.7.0_55/bin/java -Dmaven.home=/software/devsoftware/apache-maven-3.2.1 -Dclassworlds.conf=/software/devs

- 【Hadoop七】基于Yarn的Hadoop Map Reduce容错

bit1129

hadoop

运行于Yarn的Map Reduce作业,可能发生失败的点包括

Task Failure

Application Master Failure

Node Manager Failure

Resource Manager Failure

1. Task Failure

任务执行过程中产生的异常和JVM的意外终止会汇报给Application Master。僵死的任务也会被A

- 记一次数据推送的异常解决端口解决

ronin47

记一次数据推送的异常解决

需求:从db获取数据然后推送到B

程序开发完成,上jboss,刚开始报了很多错,逐一解决,可最后显示连接不到数据库。机房的同事说可以ping 通。

自已画了个图,逐一排除,把linux 防火墙 和 setenforce 设置最低。

service iptables stop

- 巧用视错觉-UI更有趣

brotherlamp

UIui视频ui教程ui自学ui资料

我们每个人在生活中都曾感受过视错觉(optical illusion)的魅力。

视错觉现象是双眼跟我们开的一个玩笑,而我们往往还心甘情愿地接受我们看到的假象。其实不止如此,视觉错现象的背后还有一个重要的科学原理——格式塔原理。

格式塔原理解释了人们如何以视觉方式感觉物体,以及图像的结构,视角,大小等要素是如何影响我们的视觉的。

在下面这篇文章中,我们首先会简单介绍一下格式塔原理中的基本概念,

- 线段树-poj1177-N个矩形求边长(离散化+扫描线)

bylijinnan

数据结构算法线段树

package com.ljn.base;

import java.util.Arrays;

import java.util.Comparator;

import java.util.Set;

import java.util.TreeSet;

/**

* POJ 1177 (线段树+离散化+扫描线),题目链接为http://poj.org/problem?id=1177

- HTTP协议详解

chicony

http协议

引言

- Scala设计模式

chenchao051

设计模式scala

Scala设计模式

我的话: 在国外网站上看到一篇文章,里面详细描述了很多设计模式,并且用Java及Scala两种语言描述,清晰的让我们看到各种常规的设计模式,在Scala中是如何在语言特性层面直接支持的。基于文章很nice,我利用今天的空闲时间将其翻译,希望大家能一起学习,讨论。翻译

- 安装mysql

daizj

mysql安装

安装mysql

(1)删除linux上已经安装的mysql相关库信息。rpm -e xxxxxxx --nodeps (强制删除)

执行命令rpm -qa |grep mysql 检查是否删除干净

(2)执行命令 rpm -i MySQL-server-5.5.31-2.el

- HTTP状态码大全

dcj3sjt126com

http状态码

完整的 HTTP 1.1规范说明书来自于RFC 2616,你可以在http://www.talentdigger.cn/home/link.php?url=d3d3LnJmYy1lZGl0b3Iub3JnLw%3D%3D在线查阅。HTTP 1.1的状态码被标记为新特性,因为许多浏览器只支持 HTTP 1.0。你应只把状态码发送给支持 HTTP 1.1的客户端,支持协议版本可以通过调用request

- asihttprequest上传图片

dcj3sjt126com

ASIHTTPRequest

NSURL *url =@"yourURL";

ASIFormDataRequest*currentRequest =[ASIFormDataRequest requestWithURL:url];

[currentRequest setPostFormat:ASIMultipartFormDataPostFormat];[currentRequest se

- C语言中,关键字static的作用

e200702084

C++cC#

在C语言中,关键字static有三个明显的作用:

1)在函数体,局部的static变量。生存期为程序的整个生命周期,(它存活多长时间);作用域却在函数体内(它在什么地方能被访问(空间))。

一个被声明为静态的变量在这一函数被调用过程中维持其值不变。因为它分配在静态存储区,函数调用结束后并不释放单元,但是在其它的作用域的无法访问。当再次调用这个函数时,这个局部的静态变量还存活,而且用在它的访

- win7/8使用curl

geeksun

win7

1. WIN7/8下要使用curl,需要下载curl-7.20.0-win64-ssl-sspi.zip和Win64OpenSSL_Light-1_0_2d.exe。 下载地址:

http://curl.haxx.se/download.html 请选择不带SSL的版本,否则还需要安装SSL的支持包 2. 可以给Windows增加c

- Creating a Shared Repository; Users Sharing The Repository

hongtoushizi

git

转载自:

http://www.gitguys.com/topics/creating-a-shared-repository-users-sharing-the-repository/ Commands discussed in this section:

git init –bare

git clone

git remote

git pull

git p

- Java实现字符串反转的8种或9种方法

Josh_Persistence

异或反转递归反转二分交换反转java字符串反转栈反转

注:对于第7种使用异或的方式来实现字符串的反转,如果不太看得明白的,可以参照另一篇博客:

http://josh-persistence.iteye.com/blog/2205768

/**

*

*/

package com.wsheng.aggregator.algorithm.string;

import java.util.Stack;

/**

- 代码实现任意容量倒水问题

home198979

PHP算法倒水

形象化设计模式实战 HELLO!架构 redis命令源码解析

倒水问题:有两个杯子,一个A升,一个B升,水有无限多,现要求利用这两杯子装C

- Druid datasource

zhb8015

druid

推荐大家使用数据库连接池 DruidDataSource. http://code.alibabatech.com/wiki/display/Druid/DruidDataSource DruidDataSource经过阿里巴巴数百个应用一年多生产环境运行验证,稳定可靠。 它最重要的特点是:监控、扩展和性能。 下载和Maven配置看这里: http

- 两种启动监听器ApplicationListener和ServletContextListener

spjich

javaspring框架

引言:有时候需要在项目初始化的时候进行一系列工作,比如初始化一个线程池,初始化配置文件,初始化缓存等等,这时候就需要用到启动监听器,下面分别介绍一下两种常用的项目启动监听器

ServletContextListener

特点: 依赖于sevlet容器,需要配置web.xml

使用方法:

public class StartListener implements

- JavaScript Rounding Methods of the Math object

何不笑

JavaScriptMath

The next group of methods has to do with rounding decimal values into integers. Three methods — Math.ceil(), Math.floor(), and Math.round() — handle rounding in differen

![]()

![]()

![]()

![]()