springboot整合shiro框架学习笔记

1 权限管理1.1 什么是权限管理

基本上涉及到用户参与的系统都要进行权限管理,权限管理属于系统安全的范畴,权限管理实现对用户访问系统的控制,按照安全规则或者安全策略控制用户可以访问而且只能访问自己被授权的资源。

权限管理包括用户身份认证和授权两部分,简称认证授权。对于需要访问控制的资源用户首先经过身份认证,认证通过后用户具有该资源的访问权限方可访问。

1.2 用户身份认证1.2.1 概念

身份认证,就是判断一个用户是否为合法用户的处理过程。最常用的简单身份认证方式是系统通过核对用户输入的用户名和口令,看其是否与系统中存储的该用户的用户名和口令一致,来判断用户身份是否正确。对于采用指纹等系统,则出示指纹;对于硬件Key等刷卡系统,则需要刷卡。

上边的流程图中需要理解以下关键对象:

Subject:主体

访问系统的用户,主体可以是用户、程序等,进行认证的都称为主体;

Principal:身份信息

是主体(subject)进行身份认证的标识,标识必须具有唯一性,如用户名、手机号、邮箱地址等,一个主体可以有多个身份,但是必须有一个主身份(Primary Principal)。

credential:凭证信息

是只有主体自己知道的安全信息,如密码、证书等

1.3 授权1.3.1 概念

授权,即访问控制,控制谁能访问哪些资源。主体进行身份认证后需要分配权限方可访问系统的资源,对于某些资源没有权限是无法访问的。

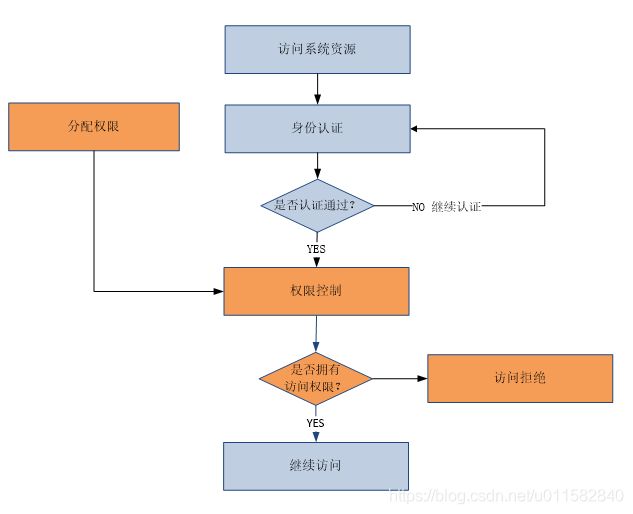

1.3.2 授权流程

下图中橙色为授权流程。

1.3.3 关键对象

授权可简单理解为who对what(which)进行How操作:

Who,即主体(Subject),主体需要访问系统中的资源。

What,即资源(Resource),如系统菜单、页面、按钮、类方法、系统商品信息等。资源包括资源类型和资源实例,比如商品信息为资源类型,类型为t01的商品为资源实例,编号为001的商品信息也属于资源实例。

How,权限/许可(Permission),规定了主体对资源的操作许可,权限离开资源没有意义,如用户查询权限、用户添加权限、某个类方法的调用权限、编号为001用户的修改权限等,通过权限可知主体对哪些资源都有哪些操作许可。

权限分为粗颗粒和细颗粒,粗颗粒权限是指对资源类型的权限,细颗粒权限是对资源实例的权限。

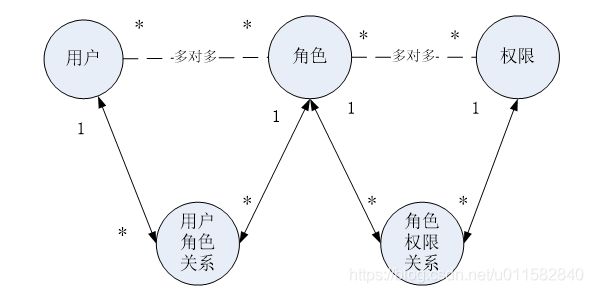

主体、资源、权限关系如下图:

对上节中的主体、资源、权限通过数据模型表示。

主体(账号、密码)

资源(资源名称、访问地址)

权限(权限名称、资源id)

角色(角色名称)

角色和权限关系(角色id、权限id)

主体和角色关系(主体id、角色id)

资源(资源名称、访问地址)

权限(权限名称、资源id)

合并为:

权限(权限名称、资源名称、资源访问地址)

上图常被称为权限管理的通用模型,不过企业在开发中根据系统自身的特点还会对上图进行修改,但是用户、角色、权限、用户角色关系、角色权限关系是需要去理解的。

1.3.5 权限分配

对主体分配权限,主体只允许在权限范围内对资源进行操作,比如:对u01用户分配商品修改权限,u01用户只能对商品进行修改。

权限分配的数据通常需要持久化,根据上边的数据模型创建表并将用户的权限信息存储在数据库中。

1.3.6 权限控制

用户拥有了权限即可操作权限范围内的资源,系统不知道主体是否具有访问权限需要对用户的访问进行控制。

1.3.6.1 基于角色的访问控制

RBAC基于角色的访问控制(Role-Based Access Control)是以角色为中心进行访问控制,比如:主体的角色为总经理可以查询企业运营报表,查询员工工资信息等,访问控制流程如下:

上图中的判断逻辑代码可以理解为:

if(主体.hasRole(“总经理角色id”)){

查询工资

}

缺点:以角色进行访问控制粒度较粗,如果上图中查询工资所需要的角色变化为总经理和部门经理,此时就需要修改判断逻辑为“判断主体的角色是否是总经理或部门经理”,系统可扩展性差。

修改代码如下:

if(主体.hasRole(“总经理角色id”) || 主体.hasRole(“部门经理角色id”)){

查询工资

}

1.3.6.2 基于资源的访问控制

RBAC基于资源的访问控制(Resource-Based Access Control)是以资源为中心进行访问控制,比如:主体必须具有查询工资权限才可以查询员工工资信息等,访问控制流程如下:

上图中的判断逻辑代码可以理解为:

if(主体.hasPermission(“查询工资权限标识”)){

查询工资

}

优点:系统设计时定义好查询工资的权限标识,即使查询工资所需要的角色变化为总经理和部门经理也只需要将“查询工资信息权限”添加到“部门经理角色”的权限列表中,判断逻辑不用修改,系统可扩展性强。

1.4 权限管理解决方案1.1 粗颗粒度和细颗粒度1.1.1 什么是粗颗粒度和细颗粒度

对资源类型的管理称为粗颗粒度权限管理,即只控制到菜单、按钮、方法,粗粒度的例子比如:用户具有用户管理的权限,具有导出订单明细的权限。对资源实例的控制称为细颗粒度权限管理,即控制到数据级别的权限,比如:用户只允许修改本部门的员工信息,用户只允许导出自己创建的订单明细。

权限管理的颗粒度就是对权限管理的层级的控制:比如权限管理可以对一个商品模块进行授权,那么授予商品模块这个功能权限后,就可以对商品进行增删查改等操作,我们也可以对商品模块修改权限做控制,那么必须要修改权限,才能做修改操作,这就是权限颗粒度的管理。

1.4.2 如何实现粗颗粒度和细颗粒度

对于粗颗粒度的权限管理可以很容易做系统架构级别的功能,即系统功能操作使用统一的粗颗粒度的权限管理。

对于细颗粒度的权限管理不建议做成系统架构级别的功能,因为对数据级别的控制是系统的业务需求,随着业务需求的变更业务功能变化的可能性很大,建议对数据级别的权限控制在业务层个性化开发,比如:用户只允许修改自己创建的商品信息可以在service接口添加校验实现,service接口需要传入当前操作人的标识,与商品信息创建人标识对比,不一致则不允许修改商品信息。

1.2 基于url拦截

基于url拦截是企业中常用的权限管理方法,实现思路是:将系统操作的每个url配置在权限表中,将权限对应到角色,将角色分配给用户,用户访问系统功能通过Filter进行过虑,过虑器获取到用户访问的url,只要访问的url是用户分配角色中的url则放行继续访问。

如下图:

1.5、使用权限框架

对于权限管理基本上每个系统都有,使用权限管理框架完成权限管理功能的开发可以节省系统开发时间,并且权限管理框架提供了完善的认证和授权功能有利于系统扩展维护,但是学习权限管理框架是需要成本的,所以选择一款简单高效的权限管理框架显得非常重要。

1 .5、shiro介绍

1.5.1 什么是shiro

Shiro是apache旗下一个开源框架,它将软件系统的安全认证相关的功能抽取出来,实现***用户身份认证,权限授权、加密、会话管理等功能,组成了一个通用的安全认证框架***。

1.5.2为什么要学shiro

既然shiro将安全认证相关的功能抽取出来组成一个框架,使用shiro就可以非常快速的完成认证、授权等功能的开发,降低系统成本。

shiro使用广泛,shiro可以运行在web应用,非web应用,集群分布式应用中越来越多的用户开始使用shiro。

java领域中spring security(原名Acegi)也是一个开源的权限管理框架,但是spring security依赖spring运行,而shiro就相对独立,最主要是因为shiro使用简单、灵活,所以现在越来越多的用户选择shiro。

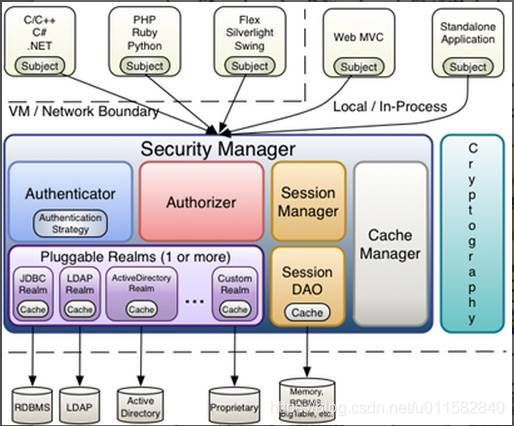

Subject即主体,定义谁在访问资源,外部应用与subject进行交互,subject记录了当前操作用户,将用户的概念理解为当前操作的主体,可能是一个通过浏览器请求的用户,也可能是一个运行的程序。Subject在shiro中是一个接口,接口中定义了很多认证授相关的方法,外部程序通过subject进行认证,而subject是通过SecurityManager安全管理器进行授权

1.5.3.2 SecurityManager

SecurityManager即安全管理器,对全部的subject进行安全管理,它是shiro的核心,负责对所有的subject进行安全管理。***通过SecurityManager可以完成subject的认证、授权***等,实质上SecurityManager是通过Authenticator进行认证,通过Authorizer进行授权,通过SessionManager进行会话管理等。

SecurityManager是一个接口,继承了Authenticator, Authorizer, SessionManager这三个接口。

1.5.3.3 Authenticator

Authenticator即认证器,对用户身份进行认证,Authenticator是一个接口,shiro提供ModularRealmAuthenticator实现类,通过ModularRealmAuthenticator基本上可以满足大多数需求,也可以自定义认证器。

1.5.3.4 Authorizer

Authorizer即授权器,用户通过认证器认证通过,在访问功能时需要通过授权器判断用户是否有此功能的操作权限。

1.5.3.5 realm

Realm即领域,相当于datasource数据源,securityManager进行安全认证需要通过***Realm获取用户权限数据***,比如:如果用户身份数据在数据库那么realm就需要从数据库获取用户身份信息。

注意:不要把realm理解成只是从数据源取数据,在realm中还有认证授权校验的相关的代码。

1.5.3.6 sessionManager

sessionManager即会话管理,shiro框架定义了一套会话管理,它不依赖web容器的session,所以shiro可以使用在非web应用上,也可以将分布式应用的会话集中在一点管理,此特性可使它实现单点登录。session相关数据的管理。

1.5.3.7 SessionDAO

SessionDAO即会话dao,是对session会话操作的一套接口,比如要将session存储到数据库,可以通过jdbc将会话存储到数据库。

1.5.3.8 CacheManager

CacheManager即缓存管理,将用户权限数据存储在缓存,这样可以提高性能。

1.5.3.9 Cryptography

Cryptography即密码管理,shiro提供了一套加密/解密的组件,方便开发。比如提供常用的散列、加/解密等功能。

1.5.4 shiro的jar包

与其它java开源框架类似,将shiro的jar包加入项目就可以使用shiro提供的功能了。shiro-core是核心包必须选用,还提供了与web整合的shiro-web、与spring整合的shiro-spring、与任务调度quartz整合的shiro-quartz等,下边是shiro各jar包的maven坐标。

org.apache.shiro

shiro-core

1.2.3

org.apache.shiro

shiro-web

1.2.3

org.apache.shiro

shiro-spring

1.2.3

org.apache.shiro

shiro-ehcache

1.2.3

org.apache.shiro

shiro-quartz

1.2.3

也可以通过引入shiro-all包括shiro所有的包:

org.apache.shiro

shiro-all

1.2.3

1.5.5、 shiro认证授权流程

shiro框架的本质,就是通过各个对象配合完成认证和授权

1.5.5.1认证授权流程

1、构造SecurityManager环境

2、.获取Subject主体

// 1.获取Subject主体

Subject subject = SecurityUtils.getSubject();

3、封装用户数据

//2.封装用户数据

UsernamePasswordToken token = new UsernamePasswordToken(userName, password,rememberMe);

4、提交认证

//执行登录方法

subject.login(token);

5、执行认证

securityManager.login()

6、执行认证

Authorization

7、Realm根据身份获取验证信息

8、Authentication进行授权

1.5.5.2 认证入门程序

springboot ShiroConfig类,注入securityManager,,创建SecurityManage环境

@Configuration

public class ShiroConfig {

@Bean("hashedCredentialsMatcher")

public HashedCredentialsMatcher hashedCredentialsMatcher() {

HashedCredentialsMatcher credentialsMatcher = new HashedCredentialsMatcher();

//指定加密方式为MD5

credentialsMatcher.setHashAlgorithmName("MD5");

//加密次数

credentialsMatcher.setHashIterations(3);

credentialsMatcher.setStoredCredentialsHexEncoded(true);

return credentialsMatcher;

}

@Bean("userRealm")

public UserRealm userRealm(@Qualifier("hashedCredentialsMatcher") HashedCredentialsMatcher matcher) {

UserRealm userRealm = new UserRealm();

userRealm.setCredentialsMatcher(matcher);

return userRealm;

}

/**

* cookie对象;会话Cookie模板 ,默认为: JSESSIONID 问题: 与SERVLET容器名冲突,重新定义为sid或rememberMe,自定义

* @return

*/

@Bean

public SimpleCookie rememberMeCookie(){

//这个参数是cookie的名称,对应前端的checkbox的name = rememberMe

SimpleCookie simpleCookie = new SimpleCookie("rememberMe");

//setcookie的httponly属性如果设为true的话,会增加对xss防护的安全系数。它有以下特点:

//setcookie()的第七个参数

//设为true后,只能通过http访问,javascript无法访问

//防止xss读取cookie

simpleCookie.setHttpOnly(true);

simpleCookie.setPath("/");

//

simpleCookie.setMaxAge(2592000);

return simpleCookie;

}

/**

* cookie管理对象;记住我功能,rememberMe管理器

* @return

*/

@Bean

public CookieRememberMeManager rememberMeManager(){

CookieRememberMeManager cookieRememberMeManager = new CookieRememberMeManager();

cookieRememberMeManager.setCookie(rememberMeCookie());

//rememberMe cookie加密的密钥 建议每个项目都不一样 默认AES算法 密钥长度(128 256 512 位)

cookieRememberMeManager.setCipherKey(Base64.decode("4AvVhmFLUs0KTA3Kprsdag=="));

return cookieRememberMeManager;

}

//加载Shiro载过滤器

@Bean

public ShiroFilterFactoryBean loadshirFilter(@Qualifier("securityManager")DefaultWebSecurityManager securityManager) {

//设置SecurityManager

ShiroFilterFactoryBean bean = new ShiroFilterFactoryBean();

bean.setSecurityManager(securityManager);

//自定义拦截器,引入的是import javax.servlet.Filter否则会报错

Map myfilterMap = new LinkedHashMap<>();

myfilterMap.put("roleOr",new RoleOrFilter());

bean.setFilters(myfilterMap);

//设置登录成功的路径

bean.setSuccessUrl("/main");

//设置登录跳转页面

bean.setLoginUrl("/toLogin");

//设置未授权提示页面

bean.setUnauthorizedUrl("/error/unAuth");

//设置过滤链

Map filterMap = new HashMap<>();

//静态权限配置

filterMap.put("/druid/**", "anon");

filterMap.put("/static/**","anon");

filterMap.put("/logout","logout");

filterMap.put("/login","anon");

//其他页面需要授权验证

filterMap.put("/**", "authc");

//设置过滤了

bean.setFilterChainDefinitionMap(filterMap);

return bean;

}

/**

* 注入 securityManager

*/

@Bean(name="securityManager")

public DefaultWebSecurityManager getDefaultWebSecurityManager(HashedCredentialsMatcher hashedCredentialsMatcher) {

DefaultWebSecurityManager securityManager = new DefaultWebSecurityManager();

//关联realm.

securityManager.setRealm(userRealm(hashedCredentialsMatcher));

//注入记住密码管理器,如果不使用需注释

securityManager.setRememberMeManager(rememberMeManager());

return securityManager;

}

/**

* Shiro生命周期处理器

*

* @return

*/

@Bean

public LifecycleBeanPostProcessor lifecycleBeanPostProcessor() {

return new LifecycleBeanPostProcessor();

}

/**

* 开启Shiro的注解(如@RequiresRoles,@RequiresPermissions),需借助SpringAOP扫描使用Shiro注解的类,并在必要时进行安全逻辑验证

* 配置以下两个bean(DefaultAdvisorAutoProxyCreator和AuthorizationAttributeSourceAdvisor)即可实现此功能

* @return

*/

@Bean

public DefaultAdvisorAutoProxyCreator advisorAutoProxyCreator(){

DefaultAdvisorAutoProxyCreator advisorAutoProxyCreator = new DefaultAdvisorAutoProxyCreator();

advisorAutoProxyCreator.setProxyTargetClass(true);

return advisorAutoProxyCreator;

}

/**

* 开启aop注解支持

* @param securityManager

* @return

*/

@Bean

public AuthorizationAttributeSourceAdvisor authorizationAttributeSourceAdvisor(DefaultWebSecurityManager securityManager) {

AuthorizationAttributeSourceAdvisor authorizationAttributeSourceAdvisor = new AuthorizationAttributeSourceAdvisor();

authorizationAttributeSourceAdvisor.setSecurityManager(securityManager);

return authorizationAttributeSourceAdvisor;

}

}

登录退出方法

@RequestMapping("/login")

public String login(HttpServletRequest request, HttpServletResponse response){

response.setHeader("root", request.getContextPath());

String userName = request.getParameter("username");

String password = request.getParameter("password");

String isrememberMe = request.getParameter("rememberMe");

if(!StringUtils.isEmpty(userName)){

// 1.获取Subject主体

Subject subject = SecurityUtils.getSubject();

//默认不记住密码

boolean rememberMe = false;

if(isrememberMe==null||isrememberMe.isEmpty()) {

rememberMe = false;

}else{

rememberMe = true;

}

//2.封装用户数据

UsernamePasswordToken token = new UsernamePasswordToken(userName, password,rememberMe);

//不使用记住密码功能

//UsernamePasswordToken token = new UsernamePasswordToken(userName, password);

// 3.执行登录方法

try{

subject.login(token);

return "redirect:/main";

} catch (UnknownAccountException e){

System.out.println("用户名不存在!");

request.setAttribute("msg","用户名不存在!");

} catch (IncorrectCredentialsException e){

System.out.println("密码错误!");

request.setAttribute("msg","密码错误!");

}

}

return "login";

}

@RequestMapping("/logout")

public String logout(){

Subject subject = SecurityUtils.getSubject();

if (subject != null) {

subject.logout();

}

return "redirect:/main";

}

1.5.5.3 认证执行流程

1、 创建token令牌,token中有用户提交的认证信息即账号和密码

2、 执行subject.login(token),最终由securityManager通过Authenticator进行认证

3、 Authenticator的实现ModularRealmAuthenticator调用realm从ini配置文件取用户真实的账号和密码,这里使用的是IniRealm(shiro自带)

4、 IniRealm先根据token中的账号去ini中找该账号,如果找不到则给ModularRealmAuthenticator返回null,如果找到则匹配密码,匹配密码成功则认证通过。

1.5.5.4常见的异常

UnknownAccountException

账号不存在异常如下:

org.apache.shiro.authc.UnknownAccountException: No account found for user。。。。

IncorrectCredentialsException

当输入密码错误会抛此异常,如下:

org.apache.shiro.authc.IncorrectCredentialsException: Submitted credentials for token [org.apache.shiro.authc.UsernamePasswordToken - zhangsan, rememberMe=false] did not match the expected credentials.

更多如下:

DisabledAccountException(帐号被禁用)

LockedAccountException(帐号被锁定)

ExcessiveAttemptsException(登录失败次数过多)

ExpiredCredentialsException(凭证过期)等

1.5.6 自定义Realm,用于获取会员权限数据

public class UserRealm extends AuthorizingRealm {

@Autowired

private UserService userService;

/**

* 授权

**/

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

System.out.println("执行授权");

//获取主体

Subject subject = SecurityUtils.getSubject();

//获取用户信息

User user = (User)subject.getPrincipal();

if(user != null){

//授权,进行角色和权限的配置

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

// 角色与权限字符串集合

Collection rolesCollection = new HashSet<>();

Collection premissionCollection = new HashSet<>();

Set roles = user.getRole();

for(Role role : roles){

rolesCollection.add(role.getName());

Set permissions = role.getPermissions();

for (Permission permission : permissions){

premissionCollection.add(permission.getUrl());

}

info.addStringPermissions(premissionCollection);

}

info.addRoles(rolesCollection);

System.out.println(info);

return info;

}

return null;

}

/**

* 认证

**/

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

System.out.println("执行认证");

//获取用户密码token

UsernamePasswordToken token = (UsernamePasswordToken)authenticationToken;

//查询用户信息,是否存在此用户,不存在此用户则宝无账号异常

User user = userService.findByName(token.getUsername());

if(user == null){

throw new UnknownAccountException();

}

//加密

ByteSource credentialsSalt = ByteSource.Util.bytes(user.getName());

//返回认证信息

return new SimpleAuthenticationInfo(user,user.getPassword(),

credentialsSalt,user.getName());

}

1.6 散列算法

1.6.1

散列算法一般用于生成一段文本的摘要信息,散列算法不可逆,将内容可以生成摘要,无法将摘要转成原始内容。散列算法常用于对密码进行散列,常用的散列算法有MD5、SHA。

一般散列算法需要提供一个salt(盐)与原始内容生成摘要信息,这样做的目的是为了安全性,比如:111111的md5值是:96e79218965eb72c92a549dd5a330112,拿着“96e79218965eb72c92a549dd5a330112”去md5破解网站很容易进行破解,如果要是对111111和salt(盐,一个随机数)进行散列,这样虽然密码都是111111加不同的盐会生成不同的散列值

//使用MD5的加密方式

public static void main(String[] args){

String hashAlgorithName = "MD5";

String password = "123456";

//加密次数

int hashIterations = 3;

ByteSource credentialsSalt = ByteSource.Util.bytes("vip");//加密的盐

Object obj = new SimpleHash(hashAlgorithName, password, credentialsSalt, hashIterations);

System.out.println(obj);

}

1.6.2在realm中的应用

实际应用是将盐和散列后的值存在数据库中,自动realm从数据库取出盐和加密后的值由shiro完成密码校验。

/**

* 认证

**/

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

System.out.println("执行认证");

UsernamePasswordToken token = (UsernamePasswordToken)authenticationToken;

User user = userService.findByName(token.getUsername());

if(user == null){

throw new UnknownAccountException();

}

ByteSource credentialsSalt = ByteSource.Util.bytes(user.getName());

return new SimpleAuthenticationInfo(user,user.getPassword(),

credentialsSalt,user.getName());

}

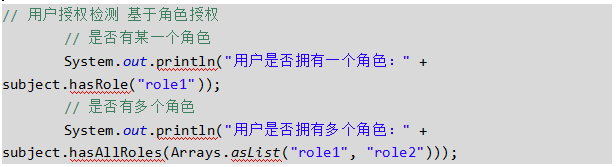

Shiro 支持三种方式的授权:

编程式:通过写if/else 授权代码块完成:

Subject subject = SecurityUtils.getSubject();

if(subject.hasRole(“admin”)) {

//有权限

} else {

//无权限

}

注解式:通过在执行的Java方法上放置相应的注解完成:

@RequiresRoles(“admin”)

public void hello() {

//有权限

}

JSP/GSP 标签:在JSP/GSP 页面通过相应的标签完成:

本教程序授权测试使用第一种编程方式,实际与web系统集成使用后两种方式。

1.7.3 权限字符串规则

权限字符串的规则是:“资源标识符:操作:资源实例标识符”,意思是对哪个资源的哪个实例具有什么操作,“:”是资源/操作/实例的分割符,权限字符串也可以使用*通配符。

例子:

用户创建权限:user:create,或user:create:*

用户修改实例001的权限:user:update:001

用户实例001的所有权限:user:*:001

上边check方法如果授权失败则抛出异常:

org.apache.shiro.authz.UnauthorizedException: Subject does not have role […]

上边check方法如果授权失败则抛出异常:

org.apache.shiro.authz.UnauthorizedException: Subject does not have permission […]

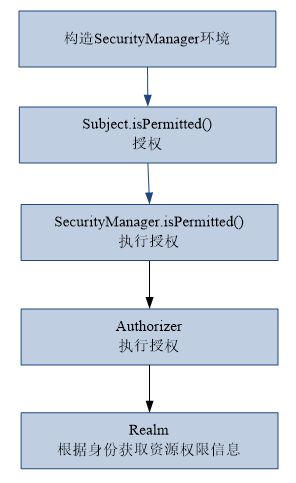

1.7.6授权执行流程

1、执行subject.isPermitted(“user:create”)

2、securityManager通过ModularRealmAuthorizer进行授权

3、ModularRealmAuthorizer调用realm获取权限信息

4、ModularRealmAuthorizer再通过permissionResolver解析权限字符串,校验是否匹配

1.8 shiro过滤器总结

anon:例子/admins/**=anon 没有参数,表示可以匿名使用。

authc:例如/admins/user/**=authc表示需要认证(登录)才能使用,FormAuthenticationFilter是表单认证,没有参数

roles:例子/admins/user/=roles[admin],参数可以写多个,多个时必须加上引号,并且参数之间用逗号分割,当有多个参数时,例如admins/user/=roles[“admin,guest”],每个参数通过才算通过,相当于hasAllRoles()方法。

perms:例子/admins/user/=perms[user:add:*],参数可以写多个,多个时必须加上引号,并且参数之间用逗号分割,例如/admins/user/=perms[“user:add:,user:modify:”],当有多个参数时必须每个参数都通过才通过,想当于isPermitedAll()方法。

rest:例子/admins/user/=rest[user],根据请求的方法,相当于/admins/user/=perms[user:method] ,其中method为post,get,delete等。

port:例子/admins/user/**=port[8081],当请求的url的端口不是8081是跳转到schemal://serverName:8081?queryString,其中schmal是协议http或https等,serverName是你访问的host,8081是url配置里port的端口,queryString是你访问的url里的?后面的参数。

authcBasic:例如/admins/user/**=authcBasic没有参数表示httpBasic认证

ssl:例子/admins/user/**=ssl没有参数,表示安全的url请求,协议为https

user:例如/admins/user/**=user没有参数表示必须存在用户, 身份认证通过或通过记住我认证通过的可以访问,当登入操作时不做检查

注:

anon,authcBasic,auchc,user是认证过滤器,

perms,roles,ssl,rest,port是授权过滤器

1.8 对controller开启AOP

在springmvc.xml中配置shiro注解支持,可在controller方法中使用shiro注解配置权限:

开启AOP之后可以使用 @RequiresPermissions注解,那么就可以对访问的资源进行控制,对于springmvc和springboot的是最常用的权限控制方式,虽然也可以基于角色控制,但是扩展性比较差。

整体权限流程:

1、认证获取身份角色

2、根据角色获取资源权限数据

3、根据访问的url,开启AOP对资源权限进行验证,验证通过继续执行,没有通过这抛出无权限异常。

我在学习过程中,这点走了弯路,始终想用基于角色控制的方式,通过更新过滤链和刷新当前用户权限来实现,最后发现实现起来很麻烦,而且不灵活,通过注解的方式,可以最快速灵活解决权限控制这个问题。

对于一些特殊的功能比如只允许管理员查看的功能,则可以使用基于角色的权限控制的注解来实现

springboot开启AOP:

在shiroconfig中增加:

/ * 开启Shiro的注解(如@RequiresRoles,@RequiresPermissions),需借助SpringAOP扫描使用Shiro注解的类,并在必要时进行安全逻辑验证

* 配置以下两个bean(DefaultAdvisorAutoProxyCreator和AuthorizationAttributeSourceAdvisor)即可实现此功能

* @return

*/

@Bean

public DefaultAdvisorAutoProxyCreator advisorAutoProxyCreator(){

DefaultAdvisorAutoProxyCreator advisorAutoProxyCreator = new DefaultAdvisorAutoProxyCreator();

advisorAutoProxyCreator.setProxyTargetClass(true);

return advisorAutoProxyCreator;

}

/**

* 开启aop注解支持

* @param securityManager

* @return

*/

@Bean

public AuthorizationAttributeSourceAdvisor authorizationAttributeSourceAdvisor(DefaultWebSecurityManager securityManager) {

AuthorizationAttributeSourceAdvisor authorizationAttributeSourceAdvisor = new AuthorizationAttributeSourceAdvisor();

authorizationAttributeSourceAdvisor.setSecurityManager(securityManager);

return authorizationAttributeSourceAdvisor;

}

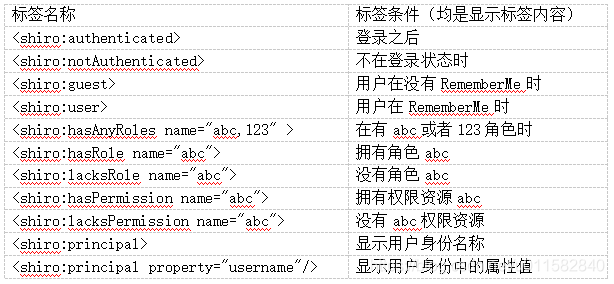

1.8.1 JSP标签控制是否显示相关操作的按钮

Jsp页面添加:

<%@ tagliburi="http://shiro.apache.org/tags"prefix=“shiro” %>

首页

首页

springboot freemarker集成shiro标签

/**

* freemarker集成Shiro标签

*/

@Component

public class ShiroTagFreeMarkerConfigurer implements InitializingBean {

@Autowired

private Configuration configuration;

@Autowired

private FreeMarkerViewResolver resolver;

@Override

public void afterPropertiesSet() throws Exception {

//加上这句后,可以在页面上使用shiro标签

configuration.setSharedVariable("shiro", new ShiroTags());

// 加上这句后,可以在页面上用${context.contextPath}获取contextPath

resolver.setRequestContextAttribute("context");

}

}

1.9缓存

shiro每次授权都会通过realm获取权限信息,为了提高访问速度需要添加缓存,第一次从realm中读取权限数据,之后不再读取,这里Shiro和Ehcache整合。

1.9.1 添加Ehcache的jar包

1.9.2 配置cacheManager

在applicationContext-shiro.xml中配置缓存管理器。

1.9.3 配置shiro-ehcache.xml

1.9.4 清空缓存

当用户权限修改后,用户再次登陆shiro会自动调用realm从数据库获取权限数据,如果在修改权限后想立即清除缓存则可以调用realm的clearCache方法清除缓存。

realm中定义clearCached方法:

在权限修改后调用realm中的方法,realm已经由spring管理,所以从spring中获取realm实例,调用clearCached方法。

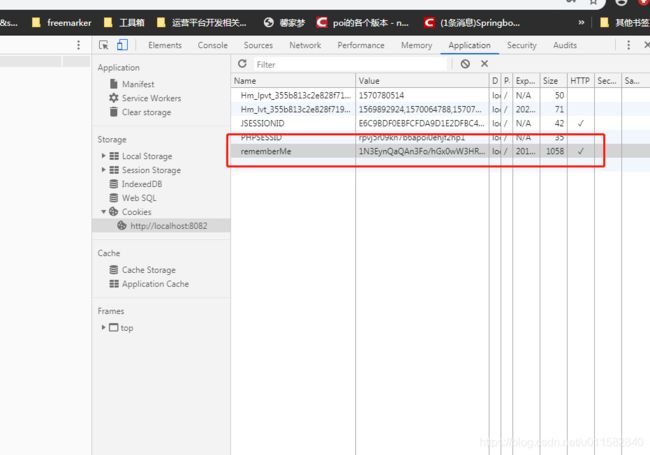

2.记住我

用户登陆选择“自动登陆”本次登陆成功会向cookie写身份信息,下次登陆从cookie中取出身份信息实现自动登陆。

shiroconfig配置开启记住密码功能

@Bean

public SimpleCookie rememberMeCookie(){

//这个参数是cookie的名称,对应前端的checkbox的name = rememberMe

SimpleCookie simpleCookie = new SimpleCookie("rememberMe");

//setcookie的httponly属性如果设为true的话,会增加对xss防护的安全系数。它有以下特点:

//setcookie()的第七个参数

//设为true后,只能通过http访问,javascript无法访问

//防止xss读取cookie

simpleCookie.setHttpOnly(true);

simpleCookie.setPath("/");

//

simpleCookie.setMaxAge(2592000);

return simpleCookie;

}

/**

* cookie管理对象;记住我功能,rememberMe管理器

* @return

*/

@Bean

public CookieRememberMeManager rememberMeManager(){

CookieRememberMeManager cookieRememberMeManager = new CookieRememberMeManager();

cookieRememberMeManager.setCookie(rememberMeCookie());

//rememberMe cookie加密的密钥 建议每个项目都不一样 默认AES算法 密钥长度(128 256 512 位)

cookieRememberMeManager.setCipherKey(Base64.decode("4AvVhmFLUs0KTA3Kprsdag=="));

return cookieRememberMeManager;

}

/**

* 注入 securityManager

*/

@Bean(name="securityManager")

public DefaultWebSecurityManager getDefaultWebSecurityManager(HashedCredentialsMatcher hashedCredentialsMatcher) {

DefaultWebSecurityManager securityManager = new DefaultWebSecurityManager();

//关联realm.

securityManager.setRealm(userRealm(hashedCredentialsMatcher));

//注入记住密码管理器,如果不使用需注释

securityManager.setRememberMeManager(rememberMeManager());

return securityManager;

}

//记住密码认证逻辑

@RequestMapping("/login")

public String login(HttpServletRequest request, HttpServletResponse response){

response.setHeader("root", request.getContextPath());

String userName = request.getParameter("username");

String password = request.getParameter("password");

String isrememberMe = request.getParameter("rememberMe");

if(!StringUtils.isEmpty(userName)){

// 1.获取Subject主体

Subject subject = SecurityUtils.getSubject();

//默认不记住密码

boolean rememberMe = false;

if(isrememberMe==null||isrememberMe.isEmpty()) {

rememberMe = false;

}else{

rememberMe = true;

}

//2.封装用户数据

UsernamePasswordToken token = new UsernamePasswordToken(userName, password,rememberMe);

//不使用记住密码功能

//UsernamePasswordToken token = new UsernamePasswordToken(userName, password);

// 3.执行登录方法

try{

subject.login(token);

return "redirect:/main";

} catch (UnknownAccountException e){

System.out.println("用户名不存在!");

request.setAttribute("msg","用户名不存在!");

} catch (IncorrectCredentialsException e){

System.out.println("密码错误!");

request.setAttribute("msg","密码错误!");

}

}

return "login";

}

//登录页面