1-dsadd

通过 dsadd 命令行的工具,管理员不仅可以创建用户,同时可以在创建用户的时候设置更多的用户属性

-------引用------------

网上很少有详细的资料使用DSADD的方式来批量创建帐户,那么我就把我近期使用DSADD批量创建用户的方式介绍给大家希望能给大家带来帮助。

首先在使用DSADD之前我们先来了解一下LDAP协议,目录服务使用LDAP这个公用协议来查找和定位对象,LDAP可以描述对象在那个域,对象在那个OU,对象自己的名字。通常它的语法为“OU=OU对象,CN=非域非OU对象,DC=域对象”。比如:CN=xd,OU=Sales,OU=gongsi,DC=china,DC=ds.

接下来我们来看一看DSADD的语法:

dsadd computer - 将计算机添加到目录

dsadd contact - 将联系人添加到目录

dsadd group - 将组添加到目录。

dsadd ou - 将组织单位添加到目录

dsadd user - 将用户添加到目录。

今天我们将重点来讨论如何使用Dsadd user来批量创建用户,其他的大家可以参考帮助。

语法

dsadd user UserDN [-samid SAMName] [-upn UPN] [-fn FirstName] [-mi Initial] [-ln LastName] [-display DisplayName] [-empid EmployeeID] [-pwd {Password | *}] [-desc Description] [-memberof Group;...] [-office Office] [-tel PhoneNumber] [-email Email] [-hometel HomePhoneNumber] [-pager PagerNumber] [-mobile CellPhoneNumber] [-fax FaxNumber] [-iptel IPPhoneNumber] [-webpg WebPage] [-title Title] [-dept Department] [-company Company] [-mgr Manager] [-hmdir HomeDirectory] [-hmdrv DriveLetter:] [-profile ProfilePath] [-loscr ScriptPath] [-mustchpwd {yes | no}] [-canchpwd {yes | no}] [-reversiblepwd {yes | no}] [-pwdneverexpires {yes | no}] [-acctexpires NumberOfDays] [-disabled {yes | no}] [{-s Server | -d Domain}] [-u UserName] [-p {Password | *}] [-q] [{-uc | -uco | -uci}]

参数

UserDN

必需。指定要添加的用户的可分辨名称。如果省略可分辨名称,则将从标准输入 (stdin) 中获取该名称。

-samid SAMName

指定 SAM 名称作为该用户的唯一 SAM 帐户名(例如,Linda)。如果未指定,dsadd 将尝试使用 UserDN 的公用名 (CN) 值的至多前 20 个字符创建 SAM 帐户名。

-upn UPN

指定要添加的用户的用户主体名称(例如,[email protected])。

-fn FirstName

指定要添加的用户的名字。

-mi Initial

指定要添加的用户的中间名首字母。

-ln LastName

指定要添加的用户的姓氏。

-display DisplayName

指定要添加的用户的显示名。

-empid EmployeeID

指定要添加的用户的雇员 ID。

-pwd {Password | *}

指定将用户密码设置为 Password 或 *。如果设置为 *,将提示您输入用户密码。

-desc Description

指定要添加的用户的描述。

-memberof GroupDN ...

指定希望用户加入的组的可分辨名称。

-office Office

指定要添加的用户的办公室位置。

-tel PhoneNumber

指定要添加的用户的电话号码。

-email Email

指定要添加的用户的电子邮件地址。

-hometel HomePhoneNumber

指定要添加的用户的家庭电话号码。

-pager PagerNumber

指定要添加的用户的寻呼机号码。

-mobile CellPhoneNumber

指定要添加的用户的移动电话号码。

-fax FaxNumber

指定要添加的用户的传真号码。

-iptel IPPhoneNumber

指定要添加的用户的 IP 电话号码。

-webpg WebPage

指定要添加的用户的 Web 页的 URL。

-title Title

指定要添加的用户的称谓。

-dept Department

指定要添加的用户的部门。

-company Company

指定要添加的用户的公司信息。

-mgr ManagerDN

指定要添加的用户的管理器的可分辨名称。

-hmdir HomeDirectory

指定要添加的用户的主目录位置。如果 HomeDirectory 是作为通用命名约定 (UNC) 路径给出,则必须使用 -hmdrv 参数指定要映射到此路径的驱动器号。

-hmdrv DriveLetter:

指定要添加的用户的主目录驱动器号(例如,E:)。

-profile ProfilePath

指定要添加的用户的配置文件路径。

-loscr ScriptPath

指定要添加的用户的登录脚本路径。

-mustchpwd {yes | no}

指定用户是否必须在下次登录时更改其密码(yes 必须更改,no 不必更改)。默认情况下,用户不必更改密码 (no)。

-canchpwd {yes | no}

指定用户是否可以更改其密码(yes 可以更改,no 根本不能更改)。默认情况下,允许用户更改密码 (yes)。如果 -mustchpwd 参数的值为 yes,则该参数的值必须为 yes。

-reversiblepwd {yes | no}

指定是否应使用可逆加密来存储用户密码(yes 表示应该,no 表示不应该)。默认情况下,用户不能使用可逆加密 (no)。

-pwdneverexpires {yes | no}

指定用户密码是否永不过期(yes 表示是,no 表示不是)。默认情况下,用户密码会过期 (no)。

-acctexpires NumberOfDays

指定从今天算起用户帐户将到期的天数。0 值表示将今天的结束时间设置为到期时间。正值表示将将来的时间设置为到期时间。负值表示将以前的时间设置为到期时间。值 never 将帐户设置为永不过期。例如,0 值表示该帐户在今天结束时过期。值 -5 表示该帐户 5 天前就已经到期,并将以前的时间设置为到期日期。值 5 表示该帐户将在 5 天后到期。

-disabled {yes | no}

指定是否禁用用户帐户登录(yes 禁用登录,no 允许登录)。默认情况下,启用用户帐户登录 (no)。

{-s Server | -d Domain}

连接到指定的远程服务器或域。默认情况下,计算机与登录域中的域控制器相连接。

-u UserName

指定用户要用于登录到远程服务器的用户名。默认情况下,-u 使用用户登录时的用户名。您可以使用下列任一格式指定用户名:

用户名(例如 Linda)

域\用户名(例如 widgets\Linda)

用户主体名称 (UPN)(例如 [email protected])

-p {Password | *}

指定使用密码或 * 登录到远程服务器。如果键入 *,将提示您输入密码。

-q

将所有输出降低为标准输出(安静模式)。

Dsadd user的语法内容比较多大家可以参考自己的实际情况去跟相应的参数。

我这里比如要创建一批公司为BW 部门为财务 属于B组 密码为pass@PASS的用户

那么我们可以输入

Dsadd user “cn=1,ou=test,dc=china,dc=ds” ?company bw ?dept 财务 ?memberof “cn=b,ou=test,dc=china,dc=ds” ?pwd pass@PASS

把这个语句在记事本中复制多条修改CN信息并保存为以BAT为后缀的批处理文件执行,OK。

2-csvde批量导入导出用户

使用 CSVDE 命令行工具,管理员可以轻松的批量导入和导出用户,大大提高创建用户的效率。

导出/导入命令举例:

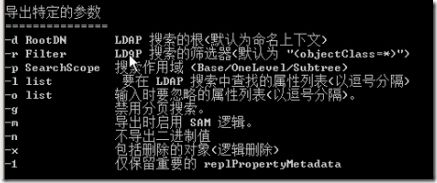

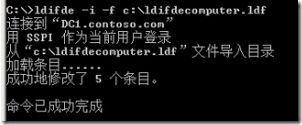

3-LDIFDE批量导入导出用户

使用 LDIFDE 命令行工具,管理员可以轻松的批量导入和导出用户,大大提高创建用户的效率。

举例:

导入

命令完成后,帐户默认都是disable,必须手动enable下.

4-dsquery和dsmod批量修改用户属性

管理员可以通过 dsquery 和 dsmod 两个命令行的工具来批量启用用户帐户,并且批量重置密码等操作

4-Group operation

组的作用域: 可以定义组的成员来自于哪里

本地域:成员可以是本域用户和计算机对象,也可以是森林中所有对象,也可以是信任林中的对象

全局:当前域中的对象

通用:当前域中的对象,也可以是林中其他域的对象

管理组的命令有:dsadd group , dsget group ,dsmod group

Dsadd [dsget] [dsmod] group /? 可以查看具体命令

导入导出组的命令有:csvde /ldifde

Ldifde导入

5-命令加入域

使用 Windows PowerShell 命令,同样可以将计算机加入到域中,还可以设置更为丰富的信息,比如将计算机加入到指定的 OU,而不是默认的 Computers 容器中。

6-设置用户加域配额

默认情况下,普通域用户能够添加10台计算机到域中,作为安全设置,管理员可以将配额设置为0,不允许普通用户将计算机加入到域中

7-预先创建计算机帐号

管理员预先在活动目录中创建计算机帐号,那么可以选择任意的OU,同时,也可以指定特定的用户或者组有权限将计算机加入到域,提高安全性。

8-重定向默认容器

默认情况下,计算机加入域中,它的帐号将放置在 Computers 容器当中,管理员可以使用 redircmp 这个工具来重定向默认容器

9-离线加入域

在第二步的时候,client一定要去copy第一步生成的文件,文本格式可以为txt

10-批量导入|导出|管理计算机帐号

11-发布共享

管理员可以集中的在活动目录当中发布文件共享,打印机共享,统一管理,同时客户端也能够轻松地搜索到所需要的共享资源

12-密码策略

在 Windows Server 2008 R2 的域中,管理员可以依据不同的用户或者组,设置不同的密码策略,增强安全性的同时,也提供管理的灵活性

13-禁用域服务

管理员不需要进入域的还原模式,就可以禁用域服务,这样管理员就可以在不重启的状态下来对域服务器进行维护,比如去更新补丁,修改系统设置,完成操作之后,重启域服务,以最快的速度恢复服务

这里需要主意的地方:千万不要让当前的帐户锁定掉,不然没办法登入,所以只能用还原模式的管理员和密码才可以登入

14-迁移FSMO角色

活动目录域环境中,运行着五个 FSMO 的角色,管理员可以依据需求,灵活地在不同的服务器之间迁移它们

通过命令行也可以操作:ntdsutil

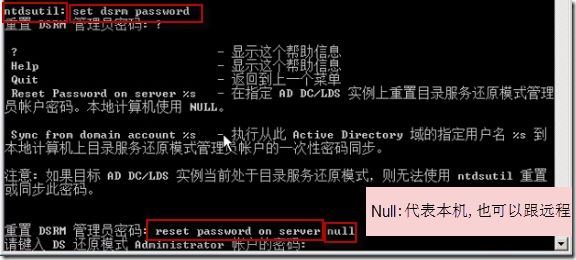

15-修改目录还原密码

在目录还原模式当中,管理器可以对于域服务器进行离线维护,在将服务器提升为域服务器的时候,管理员可以设置目录还原模式的密码,同时管理员也可以使用ntdsutil工具来修改此密码

接下来就是让你输2次password了

16-升级域

管理员在升级域的时候,需要使用 adprep 这个命令行的工具,用它来扩展架构,扩展域

环境:dc1为windows 2003, dc2 为windows 2008, 角色:成员服务器

在Dc1上先决条件操作

先把 windows 2008光盘里的support\adprep的文件夹复制出来.

1:adprep32.exe /forestprep

2:adprep32.exe /domainprep (前提:提升windows 2003纯模式)

3:adprep32.exe /domainprep /gpprep

4:adprep32.exe /rodcprep (如果有RODC的话,必须执行这条命令)

Dc2 上操作:

Dcpromo 提升为域控

17-快照管理

活动目录的快照功能,能够简化管理员在还原活动目录数据时的操作,因为它提供了一种机制,允许管理员在恢复之前,预先查看快照当中的数据

Ntdsutil命令

18-备份数据库

活动目录的数据是非常重要的,使用 Windows Server backup 的功能,可以轻松的备份和还原活动目录当中的数据

添加项的时候,选择系统状态

Webadmin 命令来进行备份

19-创建站点的意义

活动目录当中的站点,能够优化域服务器之间的数据复制,同时也能够优化客户端的登录,做为最佳实践,建议在每个站点部署域服务器,同时使用活动目录站点和服务管理工具,轻松地管理和创建站点

20-站点复制

活动目录是一个多主机的架构,服务器之间的数据同步,是通过复制这一种机制来完成的,管理员可以在活动目录站点和服务管理工具中查看和配置复制。默认由KCC自动创建。

站点内复制:是没有压缩的复制,15s周期

站点间复制:由root bridge head服务器去复制压缩内容

用命令查看复制的状态:

21-AD回收站

使用活动目录回收站功能,管理员可以非常轻松地还原误删除的对象,就像在 windows 回收站中恢复误删除的文件一样简单高效。

前提条件:林功能级别和域功能级别必须是windows2008以上

启用命令:

还原命令:

22-授权和非授权还原

管理员可以通过目录还原模式,将备份的活动目录数据进行还原,非授权还原后,将从网络中其它域服务器复制同步,而授权还原后,网络中其它域服务器将从此服务器复制同步。

非授权还原:如果其他DC有最新的更改,就会复制到这台通过windows server backup还原的DC上

授权还原:执行了非授权还原后,我们可以指定特定的对象,把这些对象复制给其他DC

最后重启DC

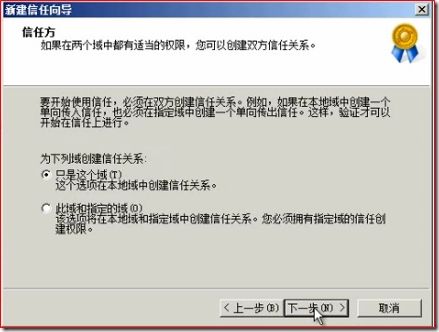

23-信任关系

在一个森林当中,域之间的信任关系有三个特点:自动创建,双向信任,可传递,而对于不同森林之间,信任关系需要手工创建

前提准备2个林可以相互DNS解析

下一步 - 输入信任名称

双向信任

输入信任密码(信任密码双方必须是一样的) 先不传出传入信任 下一步直到完成

但在另一林上做的时候就必须要验证传出传入信任