【补丁二次更新】CVE-2020-5902: F5 BIG-IP 远程代码执行漏洞通告更新

【补丁二次更新】CVE-2020-5902: F5 BIG-IP 远程代码执行漏洞通告更新

360-CERT [三六零CERT](javascript:void(0) 今天

0x00 更新细节

2020年07月11日,360CERT检测发现F5官方更新了漏洞缓解措施,之前的缓解措施可以仍可被绕过。本次更新,官方更新了针对攻击者利用hsqldb利用链,通过构造恶意请求,绕过官方发布的禁止请求中包含;的漏洞缓解方案,缓解措施更新如下:

编辑httpd组件的配置文件内容为:

include '

Redirect 404 /

Redirect 404 /

'

完整的修复流程请参考修复建议章节。

0x01 漏洞简述

2020年07月03日, 360CERT监测发现 F5 发布了 F5 BIG-IP 远程代码执行 的风险通告,该漏洞编号为 CVE-2020-5902,漏洞等级:严重。

未授权的远程攻击者通过向漏洞页面发送特制的请求包,可以造成任意 Java 代码执行。进而控制 F5 BIG-IP 的全部功能,包括但不限于: 执行任意系统命令、开启/禁用服务、创建/删除服务器端文件等。该漏洞影响控制面板受影响,不影响数据面板。

对此,360CERT建议广大用户及时将 BIG-IP 按照修复建议升级到指定版本。与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。

0x02 风险等级

360CERT对该漏洞的评定结果如下

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 严重 |

| 影响面 | 广泛 |

0x03 漏洞详情

F5 BIG-IP 是美国F5公司一款集成流量管理、DNS、出入站规则、web应用防火墙、web网关、负载均衡等功能的应用交付平台。

在 F5 BIG-IP 产品的流量管理用户页面 (TMUI)/配置实用程序的特定页面中存在一处远程代码执行漏洞。

目前msf已经集成了该漏洞的利用。

未授权的远程攻击者通过向该页面发送特制的请求包,可以造成任意Java 代码执行。进而控制 F5 BIG-IP 的全部功能,包括但不限于: 执行任意系统命令、开启/禁用服务、创建/删除服务器端文件等。

tmshCmd

在 tmshCmd 的 service方法处理请求的时候,未对command 参数进行处理,直接调用 WorkspaceUtils.runTmshCommand(cmd, request); 方法执行命令,限制了执行delete,create,list,modify。

if ("POST".equalsIgnoreCase(request.getMethod())) {

String[] cmdArray = command.split(" ");

String operation = cmdArray[0];

String module = cmdArray[2];

if (!ShellCommandValidator.checkForBadShellCharacters(command) && (operation.equals("create") || operation.equals("delete") || operation.equals("list") || operation.equals("modify")) && WHITELISTED_TMSH_MODULES.contains(module)) {

try {

String[] args = new String[]{command};

Result result = Syscall.callElevated(Syscall.TMSH, args);

output = result.getOutput();

error = result.getError();

} catch (CallException var11) {

logger.error(NLSEngine.getString("ilx.workspace.error.TmshCommandFailed") + ": " + var11.getMessage());

error = var11.getMessage();

}

} else {

error = NLSEngine.getString("ilx.workspace.error.RejectedTmshCommand");

}

fileRead

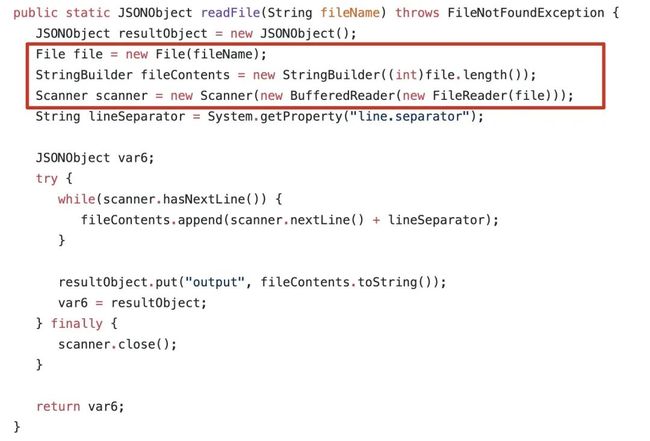

在 fileRead 的 service方法处理请求的时候,未对 fileName 参数进行处理,直接调用 WorkspaceUtils.readFile(fileName); 方法,进行文件读取。

fileSave

在 fileSave 的 service方法处理请求的时候,未对 fileName,content 参数进行处理,直接调用 WorkspaceUtils.saveFile(request); 方法,进行文件上传。

0x04 影响版本

- BIG-IP 15.x: 15.1.0/15.0.0

- BIG-IP 14.x: 14.1.0 ~ 14.1.2

- BIG-IP 13.x: 13.1.0 ~ 13.1.3

- BIG-IP 12.x: 12.1.0 ~ 12.1.5

- BIG-IP 11.x: 11.6.1 ~ 11.6.5

0x05 修复建议

通用修补建议:

升级到以下版本

- BIG-IP 15.x: 15.1.0.4

- BIG-IP 14.x: 14.1.2.6

- BIG-IP 13.x: 13.1.3.4

- BIG-IP 12.x: 12.1.5.2

- BIG-IP 11.x: 11.6.5.2

临时修补建议:

官方建议可以通过以下步骤临时缓解影响

- 使用以下命令登录对应系统

tmsh

- 编辑

httpd组件的配置文件

edit /sys httpd all-properties

- 文件内容如下

include '

Redirect 404 /

Redirect 404 /

'

- 按照如下操作保存文件

按下 ESC 并依次输入

:wq

- 执行命令刷新配置文件

save /sys config

- 重启 httpd 服务

restart sys service httpd

并禁止外部IP对 TMUI 页面的访问

0x06 相关空间测绘数据

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现BIG-IP在 全球 均有广泛使用,具体分布如下图所示。

0x07 产品侧解决方案

360城市级网络安全监测服务

360安全大脑的QUAKE资产测绘平台通过资产测绘技术手段,对该类事件进行监测,请用户联系相关产品区域负责人或(quake#360.cn)获取对应产品。

0x08 时间线

2020-07-01 F5官方发布通告

2020-07-03 360CERT发布通告

2020-07-06 360CERT更新通告

2020-07-10 F5官方更新漏洞的缓解措施

2020-07-11 360CERT二次更新通告

0x09 参考链接

-

Article: K52145254 - TMUI RCE vulnerability CVE-2020-5902 [https://support.f5.com/csp/article/K52145254]

-

BIG-IP 应用程序服务、硬件和软件 | F5 [https://www.f5.com.cn/products/big-ip-services]

-

Add F5 BIG-IP TMUI Directory Traversal and File Upload RCE (CVE-2020-5902) [https://github.com/rapid7/metasploit-framework/pull/13807/commits/0417e88ff24bf05b8874c953bd91600f10186ba4]

-

CVE-2020-5902

[https://github.com/jas502n/CVE-2020-5902]

转载自https://mp.weixin.qq.com/s/-jTpWmSXW398IvT-7D8AHg