PE重载

PE重载

文章目录

- PE重载

- 0.说明

- 1.PE重载原理

- 第一步:将exe映射至内存

- 第二步:修正重定位表的地址

- 第三步: 修正IAT表

- 第四步:跳转运行至PE入口

- 2.PE重载总结

- 3.一个小问题

- 4.源码

0.说明

观看滴水逆向视频总结(部分截图来自于滴水课件)

编译器:vc++6.0

编写语言:c

欢迎大家留言交流^ __ ^

可以加我qq一起学习:1245885144

1.PE重载原理

模拟系统加载一个exe的过程,

通过pe重载的方法,可以将原有exe分割、加密、任意操作后,再通过pe重载的方法去启动对应exe的代码。实现对其核心代码的保护什么的0.0 ……

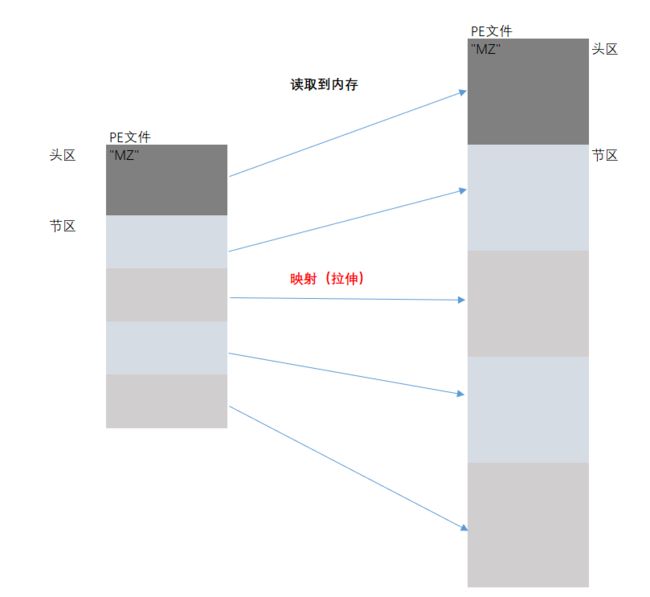

第一步:将exe映射至内存

PE的拉伸

第二步:修正重定位表的地址

PE模拟重定位表运作

第三步: 修正IAT表

读取exe的导入表

通过LoadLibrary函数加载dll(多个dll要循环加载)

LoadLibrary( 参数:dll的地址字符串 )

:将dll加载至内存,同时按需要修正dll的重定位表和IAT表,返回dll在文件中的句柄(首地址),失败返回NULL。

Ps:LoadLibrary不能用于加载exe,否则不会修正重定位表和IAT表

题外话:如果一个exe通过LoadLibrary加载dll,那他的导入表中不会出现该dll。

推荐资料:LoadLibrary函数详细说明

通过GetProcAddress获取对应函数地址

GetProcAddress(参数1:dll句柄or首地址, 参数2:函数名字符串)

:通过dll的句柄获取dll导出表信息,匹配参数2对应的函数名,返回该函数的地址,失败返回NULL。

Ps:GetProcAddress返回地址的默认类型是int (__stdcall *)(),即参数为空返回int型数据的函数。如果我们要返回的函数地址实际上是有参数的,那我们就得强转类型,不然会报错。

//返回的函数地址,"Plus"这个函数实际上是有两个参数返回值为int的函数。 int (*myPlus)(int , int) = ( int (*)(int , int))GetProcAddress( hModule , "Plus")导出表工作方式

导入表与IAT表运作原理

第四步:跳转运行至PE入口

构造函数指针 void (*pFunc)( void ) 指向PE入口AddressOfEntryPoint

void (*pFunc)( void ) = (void (*)() )( (DWORD)pDosHeader + pOptionHeader->AddressOfEntryPoint );

然后pFunc( ); 即可跳转,执行对应PE的代码。

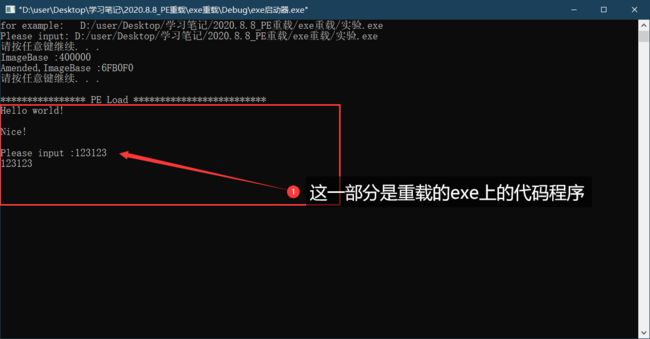

printf("\n**************** PE Load *************************\n");

pFunc();

2.PE重载总结

3.一个小问题

效果展示:

发现一个问题:这个重载PE程序并没有为我们弹出新的控制台黑框,而是在原有的控制台黑框里运行。

说明,一个控制台exe程序在运行的时候,系统会在运行代码段之前还有一个调用系统中“控制台黑框”的过程,但是似乎我以前一直都忽视了,不明白其中的底层原理。

4.源码

编译语言:c

编译环境:vc++6.0

Ps:因为这个代码写了很久,缝缝补补、修修改改,所以多少有点糙,见谅!

#include—————————————————————————————————————

欢迎大家留言交流!