BIGO安全建设

BIGO全球化业务的发展,带来了对安全的挑战。本文从网络安全、业务安全、数据安全三个方面分享了BIGO安全的建设成果。

一、网络安全

对于一个企业来说,网络安全(Cyber Security)层面的建设可主要分为三个方向:基础安全、安全体系、安全攻防。

基础安全属于前期工作,是整个安全防御纵深体系的第一道墙。黑白盒扫描器、端口扫描器可以协助提前发现风险,避免有漏洞的应用被部署到外网,被守株待兔的黑客一击即中;WAF与抗DDoS系统等可用于实时防御,与黑客进行实时的对抗;SOC、SIEM用于事后对安全事件做关联分析和漏洞收敛。

图1 BIGO基础安全实践

想象一个场景:当你午饭吃的正香的时候,突然,一阵急促的铃音响起,监控同学告诉你某某IP流量突升,疑似被攻击,服务已经没法正常使用。是的,这里描述的就是DDoS的威力。AWS在2020年Q1解决了一次高达2.3Tbps的DDoS攻击,全球化的企业面临的最大的但基本可解决的问题就是DDoS。BIGO业务遍布全球,采用外部厂商提供的Anti-DDoS服务,对于企业来说不失为一种选择,只是成本巨大。自研DDoS防御系统成为了我们心中的选择。基于DPDK的网卡单口双向速率目前已支持到40~100Gbps,基于BGP动态引流的技术可以实现集群式的DDoS清洗防御,一个DDoS防御集群基本就可以实现接近1Tbps的防御能力,已经足够解决99.99%的DDoS攻击。自19年初自研的抗DDoS系统上线以来,我们已经在全球建立了多达20+个的抗D集群。

图2 DDoS防御系统架构图

好的安全体系能不断充实和完善整个安全建设过程,比如针对开发的安全规范制定、针对全员的安全意识培训,能够有效的收敛漏洞来源,类似SQL一定要预编译的编码规范甚至可以完全杜绝SQL注入问题。时刻保持与安全行业交流学习的习惯,时刻注重相关人才的培养和能力的提升,能反过来促进基础安全的更新迭代,并提高安全人员的技术水平。还有全球化环境下各种安全规范及法律的合规,以及DevSecOps、SDLC(安全开发生命周期)等安全理念的落地。

图3 BIGO安全体系矩阵

当然,理论最终还需实战来检验,安全攻防就能很好的从不同角度对安全建设起到促进作用,重要系统上线前的渗透测试以及定期的红蓝对抗,从攻击点的角度去看反而更容易发现一些安全性的问题。

图4安全攻防的范围示意

从我们SOC中统计今年的数据显示,靠扫描器自动化挖掘的漏洞数占比已经逐渐降低至40%以下,自动化挖掘漏洞数在总漏洞数中的占比能很好的反应出漏洞收敛的效果。他的占比一定是一个逐渐放大到逐渐缩小的变化过程:占比逐渐放大的过程代表我们的自动化程度覆盖程度,占比逐渐缩小的过程代表我们的漏洞收敛的越来越好。

在不断的自我突破过程中,发现漏洞、总结经验、修复类似问题,逐渐形成闭环,是企业安全在持续性更新迭代路上的基石。

二、业务安全

正所谓灯光下也会有阴影,哪里有流量哪里就有黑灰产。

作为服务于数亿用户、旗下有多款不同风格的app的出海公司,BIGO也面对着各种错综复杂的业务安全威胁。 国内常见的业务安全问题,如盗号、羊毛党、网赚刷人气、爬虫、色情引流、诈骗等一个不少。为此,BIGO安全团队搭建了一套业务安全防护体系,来解决多样的业务安全问题。

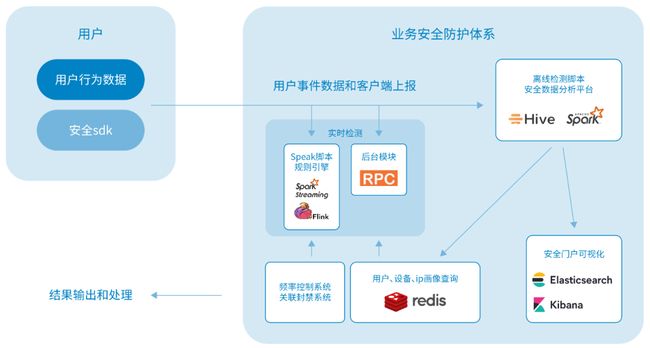

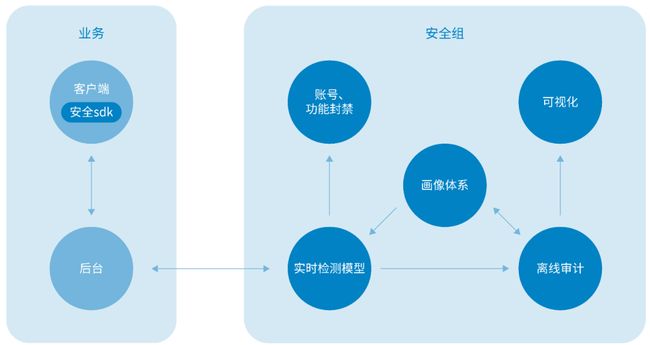

整体的安全架构如下图,主要可以概括为安全sdk、实时检测模块、离线检测模块三大部分。通过这套防护体系,我们结合不同业务的安全场景的特点,向业务提供实时、准实时、离线的检测和解决方案。

图5 BIGO业务安全防护体系

客户端安全sdk就好像是我们埋在客户端里的眼睛,用来发现异常设备,追踪恶意用户。因为这个sdk会被放在黑产的设备上,所以对sdk本身的保护就显得格外重要。如果被人篡改了上报内容,甚至把它屏蔽掉,我们对黑产的感知就会大大削弱。为此,我们采用了基于业界通用做法改造的安全编译器保护方案:对编译后的代码进行控制流平坦化,字符串加密,指令替换等高强度的混淆保护,极大提升了逆向的难度。图6是用逆向反编译工具反编译安全sdk出来的效果图。

图6 控制流平坦化

在保证了sdk的安全可靠性之后,这双眼睛就可以发挥作用,来检测异常客户端了。安全sdk通过一系列的客户端特征收集,精准识别模拟器、平行空间多开、脱机协议等异常。同时通过用户行为特征,对群控云控也能做到较好的识别。在对抗过程中,往往会发现黑产通过改机软件等方式篡改设备id,绕过我们的追踪的情况,为此,安全sdk自研了一个唯一设备标识,通过自研的算法生成唯一的设备id。这个唯一设备id的冲突率在十万分之一的水平,漂移率在万分之一的水平,达到了业界一流水平。通过该唯一设备id,能对抗设备篡改,保证id的不变性。

其次是实时检测打击系统。

图7 实时检测打击系统流程图

整体的流程如图7所示,客户端通过安全sdk上报数据给后台。后台实时请求安全组的实时检测系统,结合客户端特征和用户、ip、设备画像,判断这次行为是否需要进行拦截。这套实时防刷体系拦截了百万级别的羊毛党、千万级别的爬虫,保证了公司业务的正常开展。

再次是离线的审计模型。随着BIGO用户量、业务场景的快速增长,怎样快速结合已有画像特征和算法模型,更快、更好、更准的解决新的安全问题成了非常迫切的需求。为此我们搭建了一套一站式的离线安全数据分析平台。在该平台上,我们加入了各种组件,可以快速进行特征工程、自动关联画像数据、画像建模、特征传播建模、最后通过封装好的算法模型框架,快速的完成对一个安全问题的分析和预测。

图8 BIGO离线安全审计技术栈

最近几年,国内的各种互联网公司都在出海,而黑产同样在出海。在国际化的app上,国内和海外黑产群魔乱舞,好不热闹。比如我们就遇到过土耳其的欺诈盗号团伙,俄罗斯的色情引流团伙,中国的爬虫团伙。BIGO安全团队也在用心打磨技术,积累经验,为业务保驾护航。

三、数据安全

BIGO每一天都在产生着海量数据,保护用户数据隐私和保障数据安全,是BIGO作为一个全球化公司的社会责任和安全第一要务。

客户端App是用户数据产生的源点,保证所产生数据隐私和安全尤为重要。BIGO用户遍布世界各国,使用环境具有高度的复杂性和不可控性,使得客户端App常面临着白盒攻击等威胁。我们设计客户端数据安全保护机制时,从密码学算法和工程实现技术等多个方面思考安全机制的设计,以应对未知的攻击。与此同时,为了满足用户所使用的终端设备的硬件差异性、系统多样性、安全性、易用性、软硬件限制等需求,我们积极探索利用目前移动端设备的独有安全硬件,例如安全元素Secure Element技术,并结合密码学技术,让移动终端设备优势得到充分得发挥,使得客户端在保证流畅友好的使用体验的同时,为用户数据提供企业级的隐私和安全保护。

客户端与服务器之间通过因特网进行数据通讯传输。我们的网络传输数据安全必须确保数据在传输过程中能够抵抗重放攻击、中间人攻击、篡改攻击等攻击,所设计的安全保护机制使用现代密码学算法,具备完美前向安全性,强化对用户历史隐私数据的保护。

四、结语

应对全球化的安全挑战之路,任重而道远。过去几年,我们快速成长,积累了很多全球化企业可借鉴参考的安全解决方案。我们也将继续前行,不断磨砺技术用于BIGO自身安全建设之中,也欢迎有志之士加入我们,为BIGO安全贡献力量。

版权声明

转载本网站原创文章需要注明来源出处。因互联网客观情况,原创文章中可能会存在不当使用的情况,如文章部分图片或者部分引用内容未能及时与相关权利人取得联系,非恶意侵犯相关权利人的权益,敬请相关权利人谅解并联系我们及时处理。

关于本文

本文首发于公众号【BIGO技术】,感兴趣的同学可以移步至公众号,获取最新文章~

![]()