交换机常用配置(华为)

远程管理配置

1,WEB方式

『WEB方式远程管理交换机配置流程』

首先必备条件要保证PC可以与SwitchB通信,比如PC可以ping通SwitchB。

如果想通过WEB方式管理交换机,必须首先将一个用于支持WEB管理的文件载入交换机的flash中,该文件需要与交换机当前使用的软件版本相配套。WEB管理文件的扩展名为”tar”或者”zip”,可以从网站上下载相应的交换机软件版本时得到。

需要在交换机上添加WEB管理使用的用户名及密码,该用户的类型为telnet类型,而且权限为最高级别3。

注意,在将WEB管理文件载入交换机flash时,不要将文件进行解压缩,只需将完整的文件载入交换机即可(向交换机flash载入WEB管理文件的方法,请参考本配置实例中交换机的系统管理配置章节)。

【SwitchB相关配置】

1.查看交换机flash里面的文件(保证WEB管理文件已经在交换机flash中)

dir /all

Directory of flash:/

-rwxrwx 1 noone nogroup 442797 Apr 02 2000 13:09:50 wnm-xxx.zip

2.添加WEB管理的用户,用户类型为”telnet”,用户名为”huawei”,密码为”wnm”

[SwitchB]local-user huawei

[SwitchB-luser-huawei]service-type telnet level 3

[SwitchB-luser-huawei]password simple wnm

3.配置交换机管理地址

[SwitchB]interface vlan 100

[SwitchB-Vlan-interface100]ip addr 192.168.0.2 255.255.255.0

4.对HTTP访问用户的控制(Option)

[SwitchB]ip http acl acl_num/acl_name

相关学习帖:

[url]http://bbs.51cto.com/viewthread.php?tid=401882&fpage=1&highlight=web[/url]

2,TELNET方式

【TELNET密码验证配置】

只需输入password即可登陆交换机。

1. 进入用户界面视图

[SwitchA]user-interface vty 0 4

2. 设置认证方式为密码验证方式

[SwitchA-ui-vty0-4]authentication-mode password

3. 设置登陆验证的password为明文密码”huawei”

[SwitchA-ui-vty0-4]set authentication password simple huawei

4. 配置登陆用户的级别为最高级别3(缺省为级别1)

[SwitchA-ui-vty0-4]user privilege level 3

5. 或者在交换机上增加super password(缺省情况下,从VTY用户界面登录后的级别为1级,无法对设备进行配置操作。必须要将用户的权限设置为最高级别3,才可以进入系统视图并进行配置操作。低级别用户登陆交换机后,需输入super password改变自己的级别)例如,配置级别3用户的super password为明文密码”super3”

[SwitchA]super password level 3 simple super3

【TELNET本地用户名和密码验证配置】

需要输入username和password才可以登陆交换机。

1. 进入用户界面视图

[SwitchA]user-interface vty 0 4

2. 配置本地或远端用户名和口令认证

[SwitchA-ui-vty0-4]authentication-mode scheme

3. 配置本地TELNET用户,用户名为”huawei”,密码为”huawei”,权限为最高级别3(缺省为级别1)

[SwitchA]local-user huawei

[SwitchA-user-huawei]password simple huawei

[SwitchA-user-huawei]service-type telnet level 3

4. 在交换机上增加super password

[SwitchA]super password level 3 simple super3

【TELNET RADIUS验证配置】

以使用华为3Com公司开发的CAMS 作为RADIUS服务器为例

1. 进入用户界面视图

[SwitchA]user-interface vty 0 4

2. 配置远端用户名和口令认证

[SwitchA-ui-vty0-4]authentication-mode scheme

3. 配置RADIUS认证方案,名为”cams”

[SwitchA]radius scheme cams

4. 配置RADIUS认证服务器地址10.110.51.31

[SwitchA-radius-cams]primary authentication 10.110.51.31 1812

5. 配置交换机与认证服务器的验证口令为”huawei”

[SwitchA-radius-cams]key authentication huawei

6. 送往RADIUS的报文不带域名

[SwitchA-radius-cams]user-name-format without-domain

7. 创建(进入)一个域,名为”huawei”

[SwitchA]domain huawei

8. 在域”huawei”中引用名为”cams”的认证方案

[SwitchA-isp-huawei]radius-scheme cams

9. 将域”huawei”配置为缺省域

[SwitchA]domain default enable huawei

【TELNET访问控制配置】

1. 配置访问控制规则只允许10.1.1.0/24网段登录

[SwitchA]acl number 2000

[SwitchA-acl-basic-2000]rule deny source any

[SwitchA-acl-basic-2000]rule permit source 10.1.1.0 0.0.0.255

2. 配置只允许符合ACL2000的IP地址登录交换机

[SwitchA-ui-vty0-4]acl 2000 inbound

相关学习帖:

[url]http://bbs.51cto.com/viewthread.php?tid=349090&fpage=1&highlight=telnet[/url]

3,SSH方式

1. 组网需求

配置终端(SSH Client)与以太网交换机建立本地连接。终端采用SSH协议进行登录到交换机上,以保证数据信息交换的安全。

2. 组网图(略)

3. 配置步骤(SSH认证方式为口令认证)

[Quidway] rsa local-key-pair create

& 说明:如果此前已完成生成本地密钥对的配置,可以略过此项操作。

[Quidway] user-interface vty 0 4

[Quidway-ui-vty0-4] authentication-mode scheme

[Quidway-ui-vty0-4] protocol inbound ssh

[Quidway] local-user client001

[Quidway-luser-client001] password simple huawei

[Quidway-luser-client001] service-type ssh

[Quidway] ssh user client001 authentication-type password

SSH的认证超时时间、重试次数以及服务器密钥更新时间可以采取系统默认值,这些配置完成以后,您就可以在其它与以太网交换机连接的终端上,运行支持SSH1.5的客户端软件,以用户名client001,密码huawei,访问以太网交换机了。

配置文件管理

(1)文件常用操作

1,命令 display current-configuration:查看以太网交换机的当前配置

2,命令 display saved-configuration:查看以太网交换机的启动配置

3,命令 reset saved-configuration:擦除Flash Memory中的配置文件,以太网交换机下次上电时,系统将采用缺省的配置参数进行初始化。

(2)FTP文件上传与下载

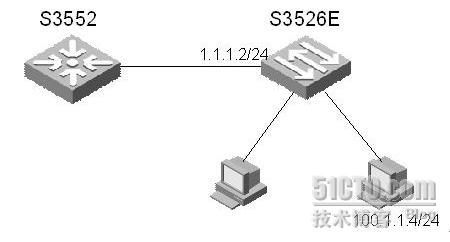

1. 组网需求

交换机作为FTP Server,远端的PC作为FTP Client。在FTP Server上作了如下配置:配置了一个FTP用户名为switch,密码为hello,对该用户授权了交换机上Flash根目录的读写权限。交换机上的一个VLAN接口的IP地址为1.1.1.1,PC的IP地址为2.2.2.2,交换机和PC之间路由可达。

交换机的应用程序switch.app保存在PC上。PC通过FTP向远端的交换机上传switch.app,同时将交换机的配置文件vrpcfg.txt下载到PC实现配置文件的备份。

2. 组网图(略)

3. 配置步骤

1) 交换机上的配置

# 用户登录到交换机上。(用户可以在本地通过Console口登录到交换机上,也可以通过telnet远程登录到交换机上。各种登录方式请参见入门模块的描述。)

# 在交换机上开启FTP服务,设置好用户名、密码和路径:

[Quidway] ftp server enable

[Quidway] local-user switch

[Quidway-luser-switch] service-type ftp ftp-directory flash:

[Quidway-luser-switch] password simple hello

2) 在PC上运行FTP Client程序,同交换机建立FTP连接,同时通过上载操作把交换机的应用程序switch.app上载到交换机的Flash根目录下,同时从交换机上下载配置文件vrpcfg.txt。FTP Client应用程序由用户自己购买、安装,Quidway系列交换机不附带此软件。

注意:如果交换机的Flash memory空间不够大,请删除Flash中原有的应用程序然后再上载新的应用程序到交换机Flash中。

3) 在上载完毕后,用户在交换机上进行升级操作。

# 用户可以通过命令boot boot-loader来指定下载的程序为下次启动时的应用程序,然后重启交换机,实现交换机应用程序的升级。

boot boot-loader switch.app

reboot

(3)TFTP文件上传与下载

1. 组网需求

交换机作为TFTP Client,PC作为TFTP Server,在TFTP Server上配置了TFTP的工作路径。交换机上的一个VLAN接口的IP地址为1.1.1.1,交换机和PC相连的端口属于该VLAN,PC的IP地址为1.1.1.2。

交换机的应用程序switch.app保存在PC上。交换机通过TFTP从TFTP Server上下载switch.app,同时将交换机的配置文件vrpcfg.txt上传到TFTP Server的工作目录实现配置文件的备份。

2. 组网图(略)

3. 配置步骤

1) 在PC上启动了TFTP Server,配置TFTP Server的工作目录。

2) 交换机上的配置

# 用户登录到交换机上。(用户可以在本地通过Console口登录到交换机上,也可以通过telnet远程登录到交换机上。各种登录方式请参见入门模块的描述。)

注意:如果交换机的Flash memory空间不够大,请删除Flash中原有的应用程序然后再下载新的应用程序到交换机的Flash中。

# 进入系统视图。

system-view

[Quidway]

# 配置VLAN接口的IP地址为1.1.1.1,同时保证与PC相连的端口属于这个VLAN。(本例中以VLAN 1为例。)

[Quidway] interface vlan 1

[Quidway-vlan-interface1] ip address 1.1.1.1 255.255.255.0

[Quidway-vlan-interface1] quit

# 将交换机的应用程序switch.app从TFTP Server下载到交换机。

[Quidway] tftp get //1.1.1.2/switch.app switch.app

# 将交换机的配置文件vrpcfg.txt上传到TFTP Server。

[Quidway] tftp put vrpcfg.txt //1.1.1.2/vrpcfg.txt

# 执行quit命令退回到用户视图下。

[Quidway] quit

# 用户可以通过命令boot boot-loader来指定下载的程序为下次启动时的应用程序,然后重启交换机,实现交换机应用程序的升级。

boot boot-loader switch.app

reboot

端口限速基本配置

华为3Com 2000_EI、S2000-SI、S3000-SI、S3026E、S3526E、S3528、S3552、S3900、S3050、S5012、S5024、S5600系列:

华为交换机端口限速

2000_EI系列以上的交换机都可以限速!

限速不同的交换机限速的方式不一样!

2000_EI直接在端口视图下面输入LINE-RATE (4 )参数可选!

端口限速配置

1功能需求及组网说明

端口限速配置

『配置环境参数』

1. PC1和PC2的IP地址分别为10.10.1.1/24、10.10.1.2/24

『组网需求』

1. 在SwitchA上配置端口限速,将PC1的下载速率限制在3Mbps,同时将PC1的上传速率限制在1Mbps

2数据配置步骤

『S2000EI系列交换机端口限速配置流程』

使用以太网物理端口下面的line-rate命令,来对该端口的出、入报文进行流量限速。

【SwitchA相关配置】

1. 进入端口E0/1的配置视图

[SwitchA]interface Ethernet 0/1

2. 对端口E0/1的出方向报文进行流量限速,限制到3Mbps

[SwitchA- Ethernet0/1]line-rate outbound 30

3. 对端口E0/1的入方向报文进行流量限速,限制到1Mbps

[SwitchA- Ethernet0/1]line-rate inbound 16

【补充说明】

报文速率限制级别取值为1~127。如果速率限制级别取值在1~28范围内,则速率限制的粒度为64Kbps,这种情况下,当设置的级别为N,则端口上限制的速率大小为N*64K;如果速率限制级别取值在29~127范围内,则速率限制的粒度为1Mbps,这种情况下,当设置的级别为N,则端口上限制的速率大小为(N-27)*1Mbps。

此系列交换机的具体型号包括:S2008-EI、S2016-EI和S2403H-EI。

『S2000-SI和S3000-SI系列交换机端口限速配置流程』

使用以太网物理端口下面的line-rate命令,来对该端口的出、入报文进行流量限速。

【SwitchA相关配置】

1. 进入端口E0/1的配置视图

[SwitchA]interface Ethernet 0/1

2. 对端口E0/1的出方向报文进行流量限速,限制到6Mbps

[SwitchA- Ethernet0/1]line-rate outbound 2

3. 对端口E0/1的入方向报文进行流量限速,限制到3Mbps

[SwitchA- Ethernet0/1]line-rate inbound 1

【补充说明】

对端口发送或接收报文限制的总速率,这里以8个级别来表示,取值范围为1~8,含义为:端口工作在10M速率时,1~8分别表示312K,625K,938K,1.25M,2M,4M,6M,8M;端口工作在100M速率时,1~8分别表示3.12M,6.25M,9.38M,12.5M,20M,40M,60M,80M。

此系列交换机的具体型号包括:S2026C/Z-SI、S3026C/G/S-SI和E026-SI。

『S3026E、S3526E、S3050、S5012、S5024系列交换机端口限速配置流程』

使用以太网物理端口下面的line-rate命令,对该端口的出方向报文进行流量限速;结合acl,使用以太网物理端口下面的traffic-limit命令,对端口的入方向报文进行流量限速。

【SwitchA相关配置】

1. 进入端口E0/1的配置视图

[SwitchA]interface Ethernet 0/1

2. 对端口E0/1的出方向报文进行流量限速,限制到3Mbps

[SwitchA- Ethernet0/1]line-rate 3

3. 配置acl,定义符合速率限制的数据流

[SwitchA]acl number 4000

[SwitchA-acl-link-4000]rule permit ingress any egress any

4. 对端口E0/1的入方向报文进行流量限速,限制到1Mbps

[SwitchA- Ethernet0/1]traffic-limit inbound link-group 4000 1 exceed drop

【补充说明】

line-rate命令直接对端口的所有出方向数据报文进行流量限制,而traffic-limit命令必须结合acl使用,对匹配了指定访问控制列表规则的数据报文进行流量限制。在配置acl的时候,也可以通过配置三层访问规则,来对指定的源或目的网段报文,进行端口的入方向数据报文进行流量限制。

端口出入方向限速的粒度为1Mbps。

此系列交换机的具体型号包括:S3026E/C/G/T、S3526E/C/EF、S3050C、S5012G/T和S5024G。

『S3528、S3552系列交换机端口限速配置流程』

使用以太网物理端口下面的traffic-shape和traffic-limit命令,分别来对该端口的出、入报文进行流量限速。

【SwitchA相关配置】

1. 进入端口E0/1的配置视图

[SwitchA]interface Ethernet 0/1

2. 对端口E0/1的出方向报文进行流量限速,限制到3Mbps

[SwitchA- Ethernet0/1]traffic-shape 3250 3250

3. 配置acl,定义符合速率限制的数据流

[SwitchA]acl number 4000

[SwitchA-acl-link-4000]rule permit ingress any egress any

4. 对端口E0/1的入方向报文进行流量限速,限制到1Mbps

[SwitchA- Ethernet0/1]traffic-limit inbound link-group 4000 1000 150000 150000 1000 exceed drop

【补充说明】

此系列交换机的具体型号包括:S3528G/P和S3552G/P/F。

『S3900系列交换机端口限速配置流程』

使用以太网物理端口下面的line-rate命令,对该端口的出方向报文进行流量限速;结合acl,使用以太网物理端口下面的traffic-limit命令,对匹配指定访问控制列表规则的端口入方向数据报文进行流量限制。

【SwitchA相关配置】

1. 进入端口E1/0/1的配置视图

[SwitchA]interface Ethernet 1/0/1

2. 对端口E0/1的出方向报文进行流量限速,限制到3Mbps

[SwitchA- Ethernet1/0/1]line-rate 3000

3. 配置acl,定义符合速率限制的数据流

[SwitchA]acl number 4000

[SwitchA-acl-link-4000]rule permit ingress any egress any

4. 对端口E0/1的入方向报文进行流量限速,限制到1Mbps

[SwitchA- Ethernet1/0/1]traffic-limit inbound link-group 4000 1000 exceed drop

【补充说明】

line-rate命令直接对端口的所有出方向数据报文进行流量限制,而traffic-limit命令必须结合acl使用,对匹配了指定访问控制列表规则的数据报文进行流量限制。在配置acl的时候,也可以通过配置三层访问规则,来对指定的源或目的网段报文,进行端口的入方向数据报文进行流量限制。

端口出入方向限速的粒度为64Kbps。

此系列交换机的具体型号包括:S3924、S3928P/F/TP和S3952P。

『S5600系列交换机端口限速配置流程』

使用以太网物理端口下面的line-rate命令,对该端口的出方向报文进行流量限速;结合acl,使用以太网物理端口下面的traffic-limit命令,对匹配指定访问控制列表规则的端口入方向数据报文进行流量限制。

【SwitchA相关配置】

1. 进入端口E1/0/1的配置视图

[SwitchA]interface Ethernet 1/0/1

2. 对端口E0/1的出方向报文进行流量限速,限制到3Mbps

[SwitchA- Ethernet1/0/1]line-rate 3000

3. 配置acl,定义符合速率限制的数据流

[SwitchA]acl number 4000

[SwitchA-acl-link-4000]rule permit ingress any egress any

4. 对端口E0/1的入方向报文进行流量限速,限制到1Mbps

[SwitchA- Ethernet1/0/1]traffic-limit inbound link-group 4000 1000 exceed drop

【补充说明】

line-rate命令直接对端口的所有出方向数据报文进行流量限制,而traffic-limit命令必须结合acl使用,对匹配了指定访问控制列表规则的数据报文进行流量限制。在配置acl的时候,也可以通过配置三层访问规则,来对指定的源或目的网段报文,进行端口的入方向数据报文进行流量限制。

端口出入方向限速的粒度为64Kbps。

此系列交换机的具体型号包括:S5624P/F和S5648P。

端口绑定基本配置

1,端口+MAC

a)AM命令

使用特殊的AM User-bind命令,来完成MAC地址与端口之间的绑定。例如:

[SwitchA]am user-bind mac-address 00e0-fc22-f8d3 interface Ethernet 0/1

配置说明:由于使用了端口参数,则会以端口为参照物,即此时端口E0/1只允许PC1上网,而使用其他未绑定的MAC地址的PC机则无法上网。但是PC1使用该MAC地址可以在其他端口上网。

b)mac-address命令

使用mac-address static命令,来完成MAC地址与端口之间的绑定。例如:

[SwitchA]mac-address static 00e0-fc22-f8d3 interface Ethernet 0/1 vlan 1

[SwitchA]mac-address max-mac-count 0

配置说明:由于使用了端口学习功能,故静态绑定mac后,需再设置该端口mac学习数为0,使其他PC接入此端口后其mac地址无法被学习。

2,IP+MAC

a)AM命令

使用特殊的AM User-bind命令,来完成IP地址与MAC地址之间的绑定。例如:

[SwitchA]am user-bind ip-address 10.1.1.2 mac-address 00e0-fc22-f8d3

配置说明:以上配置完成对PC机的IP地址和MAC地址的全局绑定,即与绑定的IP地址或者MAC地址不同的PC机,在任何端口都无法上网。

支持型号:S3026E/EF/C/G/T、S3026C-PWR、E026/E026T、S3050C、E050、S3526E/C/EF、S5012T/G、S5024G

b)arp命令

使用特殊的arp static命令,来完成IP地址与MAC地址之间的绑定。例如:

[SwitchA]arp static 10.1.1.2 00e0-fc22-f8d3

配置说明:以上配置完成对PC机的IP地址和MAC地址的全局绑定。

3,端口+IP+MAC

使用特殊的AM User-bind命令,来完成IP、MAC地址与端口之间的绑定。例如:

[SwitchA]am user-bind ip-address 10.1.1.2 mac-address 00e0-fc22-f8d3 interface Ethernet 0/1

配置说明:可以完成将PC1的IP地址、MAC地址与端口E0/1之间的绑定功能。由于使用了端口参数,则会以端口为参照物,即此时端口E0/1只允许PC1上网,而使用其他未绑定的IP地址、MAC地址的PC机则无法上网。但是PC1使用该IP地址和MAC地址可以在其他端口上网。

支持型号:S3026E/S3026E-FM/S3026-FS;S3026G;S3026C;S3026C-PWR;E3026;E050;S3526E/C;S3526E-FM/FS; S5012T/G、S5024G、S3900、S5600、S6500(3代引擎)

ACL基本配置

1,二层ACL

. 组网需求:

通过二层访问控制列表,实现在每天8:00~18:00时间段内对源MAC为00e0-fc01-0101目的MAC为00e0-fc01-0303报文的过滤。该主机从GigabitEthernet0/1接入。

.配置步骤:

(1)定义时间段

# 定义8:00至18:00的周期时间段。

[Quidway] time-range huawei 8:00 to 18:00 daily

(2)定义源MAC为00e0-fc01-0101目的MAC为00e0-fc01-0303的ACL

# 进入基于名字的二层访问控制列表视图,命名为traffic-of-link。

[Quidway] acl name traffic-of-link link

# 定义源MAC为00e0-fc01-0101目的MAC为00e0-fc01-0303的流分类规则。

[Quidway-acl-link-traffic-of-link] rule 1 deny ingress 00e0-fc01-0101 0-0-0 egress 00e0-fc01-0303 0-0-0 time-range huawei

(3)激活ACL。

# 将traffic-of-link的ACL激活。

[Quidway-GigabitEthernet0/1] packet-filter link-group traffic-of-link

2,三层ACL

a)基本访问控制列表配置案例

. 组网需求:

通过基本访问控制列表,实现在每天8:00~18:00时间段内对源IP为10.1.1.1主机发出报文的过滤。该主机从GigabitEthernet0/1接入。

.配置步骤:

(1)定义时间段

# 定义8:00至18:00的周期时间段。

[Quidway] time-range huawei 8:00 to 18:00 daily

(2)定义源IP为10.1.1.1的ACL

# 进入基于名字的基本访问控制列表视图,命名为traffic-of-host。

[Quidway] acl name traffic-of-host basic

# 定义源IP为10.1.1.1的访问规则。

[Quidway-acl-basic-traffic-of-host] rule 1 deny ip source 10.1.1.1 0 time-range huawei

(3)激活ACL。

# 将traffic-of-host的ACL激活。

[Quidway-GigabitEthernet0/1] packet-filter inbound ip-group traffic-of-host

b)高级访问控制列表配置案例

.组网需求:

公司企业网通过Switch的端口实现各部门之间的互连。研发部门的由GigabitEthernet0/1端口接入,工资查询服务器的地址为129.110.1.2。要求正确配置ACL,限制研发部门在上班时间8:00至18:00访问工资服务器。

.配置步骤:

(1)定义时间段

# 定义8:00至18:00的周期时间段。

[Quidway] time-range huawei 8:00 to 18:00 working-day

(2)定义到工资服务器的ACL

# 进入基于名字的高级访问控制列表视图,命名为traffic-of-payserver。

[Quidway] acl name traffic-of-payserver advanced

# 定义研发部门到工资服务器的访问规则。

[Quidway-acl-adv-traffic-of-payserver] rule 1 deny ip source any destination 129.110.1.2 0.0.0.0 time-range huawei

(3)激活ACL。

# 将traffic-of-payserver的ACL激活。

[Quidway-GigabitEthernet0/1] packet-filter inbound ip-group traffic-of-payserver

3,常见病毒的ACL

创建acl

acl number 100

禁ping

rule deny icmp source any destination any

用于控制Blaster蠕虫的传播

rule deny udp source any destination any destination-port eq 69

rule deny tcp source any destination any destination-port eq 4444

用于控制冲击波病毒的扫描和攻击

rule deny tcp source any destination any destination-port eq 135

rule deny udp source any destination any destination-port eq 135

rule deny udp source any destination any destination-port eq netbios-ns

rule deny udp source any destination any destination-port eq netbios-dgm

rule deny tcp source any destination any destination-port eq 139

rule deny udp source any destination any destination-port eq 139

rule deny tcp source any destination any destination-port eq 445

rule deny udp source any destination any destination-port eq 445

rule deny udp source any destination any destination-port eq 593

rule deny tcp source any destination any destination-port eq 593

用于控制振荡波的扫描和攻击

rule deny tcp source any destination any destination-port eq 445

rule deny tcp source any destination any destination-port eq 5554

rule deny tcp source any destination any destination-port eq 9995

rule deny tcp source any destination any destination-port eq 9996

用于控制 Worm_MSBlast.A 蠕虫的传播

rule deny udp source any destination any destination-port eq 1434

下面的不出名的病毒端口号 (可以不作)

rule deny tcp source any destination any destination-port eq 1068

rule deny tcp source any destination any destination-port eq 5800

rule deny tcp source any destination any destination-port eq 5900

rule deny tcp source any destination any destination-port eq 10080

rule deny tcp source any destination any destination-port eq 455

rule deny udp source any destination any destination-port eq 455

rule deny tcp source any destination any destination-port eq 3208

rule deny tcp source any destination any destination-port eq 1871

rule deny tcp source any destination any destination-port eq 4510

rule deny udp source any destination any destination-port eq 4334

rule deny tcp source any destination any destination-port eq 4331

rule deny tcp source any destination any destination-port eq 4557

然后下发配置

packet-filter ip-group 100

目的:针对目前网上出现的问题,对目的是端口号为1434的UDP报文进行过滤的配置方法,详细和复杂的配置请看配置手册。

NE80的配置:

NE80(config)#rule-map r1 udp any any eq 1434

//r1为role-map的名字,udp 为关键字,any any 所有源、目的IP,eq为等于,1434为udp端口号

NE80(config)#acl a1 r1 deny

//a1为acl的名字,r1为要绑定的rule-map的名字,

NE80(config-if-Ethernet1/0/0)#access-group acl a1

//在1/0/0接口上绑定acl,acl为关键字,a1为acl的名字

NE16的配置:

NE16-4(config)#firewall enable all

//首先启动防火墙

NE16-4(config)#access-list 101 deny udp any any eq 1434

//deny为禁止的关键字,针对udp报文,any any 为所有源、目的IP,eq为等于, 1434为udp端口号

NE16-4(config-if-Ethernet2/2/0)#ip access-group 101 in

//在接口上启用access-list,in表示进来的报文,也可以用out表示出去的报文

中低端路由器的配置

[Router]firewall enable

[Router]acl 101

[Router-acl-101]rule deny udp source any destion any destination-port eq 1434

[Router-Ethernet0]firewall packet-filter 101 inbound

6506产品的配置:

旧命令行配置如下:

6506(config)#acl extended aaa deny protocol udp any any eq 1434

6506(config-if-Ethernet5/0/1)#access-group aaa

国际化新命令行配置如下:

[Quidway]acl number 100

[Quidway-acl-adv-100]rule deny udp source any destination any destination-port eq 1434

[Quidway-acl-adv-100]quit

[Quidway]interface ethernet 5/0/1

[Quidway-Ethernet5/0/1]packet-filter inbound ip-group 100 not-care-for-interface

5516产品的配置:

旧命令行配置如下:

5516(config)#rule-map l3 aaa protocol-type udp ingress any egress any eq 1434

5516(config)#flow-action fff deny

5516(config)#acl bbb aaa fff

5516(config)#access-group bbb

国际化新命令行配置如下:

[Quidway]acl num 100

[Quidway-acl-adv-100]rule deny udp source any destination any destination-port eq 1434

[Quidway]packet-filter ip-group 100

3526产品的配置:

旧命令行配置如下:

rule-map l3 r1 0.0.0.0 0.0.0.0 1.1.0.0 255.255.0.0 eq 1434

flow-action f1 deny

acl acl1 r1 f1

access-group acl1

国际化新命令配置如下:

acl number 100

rule 0 deny udp source 0.0.0.0 0 source-port eq 1434 destination 1.1.0.0 0

packet-filter ip-group 101 rule 0

注:3526产品只能配置外网对内网的过滤规则,其中1.1.0.0 255.255.0.0是内网的地址段。

8016产品的配置:

旧命令行配置如下:

8016(config)#rule-map intervlan aaa udp any any eq 1434

8016(config)#acl bbb aaa deny

8016(config)#access-group acl bbb vlan 10 port all

国际化新命令行配置如下:

8016(config)#rule-map intervlan aaa udp any any eq 1434

8016(config)#eacl bbb aaa deny

8016(config)#access-group eacl bbb vlan 10 port all

防止同网段ARP欺骗的ACL

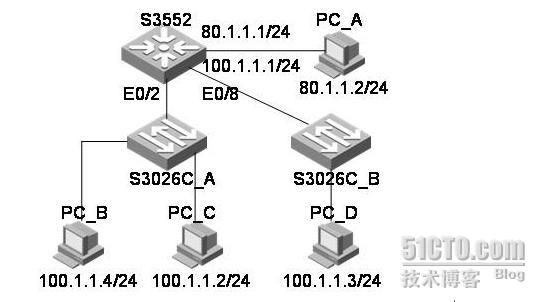

一、组网需求:

1. 二层交换机阻止网络用户仿冒网关IP的ARP攻击

二、组网图:

图1二层交换机防ARP攻击组网

S3552P是三层设备,其中IP:100.1.1.1是所有PC的网关,S3552P上的网关MAC地址为000f-e200-3999。PC-B上装有ARP攻击软件。现在需要对S3026C_A进行一些特殊配置,目的是过滤掉仿冒网关IP的ARP报文。

三、配置步骤

对于二层交换机如S3026C等支持用户自定义ACL(number为5000到5999)的交换机,可以配置ACL来进行ARP报文过滤。

全局配置ACL禁止所有源IP是网关的ARP报文

acl num 5000

rule 0 deny 0806 ffff 24 64010101 ffffffff 40

rule 1 permit 0806 ffff 24 000fe2003999 ffffffffffff 34

其中rule0把整个S3026C_A的端口冒充网关的ARP报文禁掉,其中斜体部分64010101是网关IP地址100.1.1.1的16进制表示形式。Rule1允许通过网关发送的ARP报文,斜体部分为网关的mac地址000f-e200-3999。

注意:配置Rule时的配置顺序,上述配置为先下发后生效的情况。

在S3026C-A系统视图下发acl规则:

[S3026C-A] packet-filter user-group 5000

这样只有S3026C_A上连网关设备才能够发送网关的ARP报文,其它主机都不能发送假冒网关的arp响应报文。

三层交换机实现仿冒网关的ARP防攻击

一、组网需求:

1. 三层交换机实现防止同网段的用户仿冒网关IP的ARP攻击

二、组网图

交换机作DHCP Server

『配置环境参数』

1. PC1、PC2的网卡均采用动态获取IP地址的方式

2. PC1连接到交换机的以太网端口0/1,属于VLAN10;PC2连接到交换机的以太网端口0/2,属于VLAN20

3. 三层交换机SwitchA的VLAN接口10地址为10.1.1.1/24,VLAN接口20地址为10.1.2.1/24

『组网需求』

1. PC1可以动态获取10.1.1.0/24网段地址,并且网关地址为10.1.1.1;PC2可以动态获取10.1.2.0/24网段地址,并且网关地址为10.1.2.1

『DHCP Server配置流程流程』

可以完成对直接连接到三层交换机的PC机分配IP地址,也可以对通过DHCP中继设备连接到三层交换机的PC机分配IP地址。

分配地址的方式可以采用接口方式,或者全局地址池方式。

【SwitchA采用接口方式分配地址相关配置】

1. 创建(进入)VLAN10

[SwitchA]vlan 10

2. 将E0/1加入到VLAN10

[SwitchA-vlan10]port Ethernet 0/1

3. 创建(进入)VLAN接口10

[SwitchA]interface Vlan-interface 10

4. 为VLAN接口10配置IP地址

[SwitchA-Vlan-interface10]ip address 10.1.1.1 255.255.255.0

5. 在VLAN接口10上选择接口方式分配IP地址

[SwitchA-Vlan-interface10]dhcp select interface

6. 禁止将PC机的网关地址分配给用户

[SwitchA]dhcp server forbidden-ip 10.1.1.1

【SwitchA采用全局地址池方式分配地址相关配置】

1. 创建(进入)VLAN10

[SwitchA]vlan 10

2. 将E0/1加入到VLAN10

[SwitchA-vlan10]port Ethernet 0/1

3. 创建(进入)VLAN接口10

[SwitchA]interface Vlan-interface 10

4. 为VLAN接口10配置IP地址

[SwitchA-Vlan-interface10]ip address 10.1.1.1 255.255.255.0

5. 在VLAN接口10上选择全局地址池方式分配IP地址

[SwitchA-Vlan-interface10]dhcp select global

6. 创建全局地址池,并命名为”vlan10”

[SwitchA]dhcp server ip-pool vlan10

7. 配置vlan10地址池给用户分配的地址范围以及用户的网关地址

[SwitchA-dhcp-vlan10]network 10.1.1.0 mask 255.255.255.0

[SwitchA-dhcp-vlan10]gateway-list 10.1.1.1

8. 禁止将PC机的网关地址分配给用户

[SwitchA]dhcp server forbidden-ip 10.1.1.1

【补充说明】

以上配置以VLAN10的为例,VLAN20的配置参照VLAN10的配置即可。在采用全局地址池方式时,需新建一个与”vlan10”不同名的全局地址池。

经过以上配置,可以完成为PC1分配的IP地址为10.1.1.0/24,同时PC1的网关地址为10.1.1.1;为PC2分配的IP地址为10.1.2.0/24,同时PC2的网关地址为10.1.2.1。

VLAN接口默认情况下以全局地址池方式进行地址分配,因此当VLAN接口配置了以全局地址池方式进行地址分配后,查看交换机当前配置时,在相应的VLAN接口下无法看到有关DHCP的配置。

利用全局地址池方式,可以完成为用户分配与三层交换机本身VLAN接口地址不同网段的IP地址。

2,DHCP Relay配置

『配置环境参数』

1. DHCP Server的IP地址为192.168.0.10/24

2. DHCP Server连接在交换机的G1/1端口,属于vlan100,网关即交换机vlan接口100的地址192.168.0.1/24

3. E0/1-E0/10属于vlan10,网段地址10.10.1.1/24

4. E0/11-E0/20属于vlan20,网段地址10.10.2.1/24

『组网需求』

1. 在SwitchA上配置DHCP Relay使下面用户动态获取指定的相应网段的IP地址

2. PC1、PC2均可以ping通自己的网关,同时PC1、PC2之间可以互访

『交换机DHCP Relay配置流程』

DHCP Relay的作用则是为了适应客户端和服务器不在同一网段的情况,通过Relay,不同子网的用户可以到同一个DHCP Server申请IP地址,这样便于地址池的管理和维护。

【SwitchA相关配置】

1. 全局使能DHCP功能(缺省情况下,DHCP功能处于使能状态)

[SwitchA]dhcp enable

2. 创建(进入)VLAN100

[SwitchA]vlan 100

3. 将G1/1加入到VLAN100

[SwitchA-vlan100]port GigabitEthernet 1/1

4. 创建(进入)VLAN接口100

[SwitchA]interface Vlan-interface 100

5. 为VLAN接口100配置IP地址

[SwitchA-Vlan-interface100]ip address 192.168.0.1 255.255.255.0

6. 创建(进入)VLAN10

[SwitchA]vlan 10

7. 将E0/1-E0/10加入到VLAN10

[SwitchA-vlan10]port Ethernet 0/1 to Ethernet 0/10

8. 创建(进入)VLAN接口10

[SwitchA]interface Vlan-interface 10

9. 为VLAN接口10配置IP地址

[SwitchA-Vlan-interface10]ip address 10.10.1.1 255.255.255.0

10. 使能VLAN接口10的DHCP中继功能

[SwitchA-Vlan-interface10]dhcp select relay

11. 为VLAN接口10配置DHCP服务器的地址

[SwitchA-Vlan-interface10]ip relay address 192.168.0.10

12. 创建(进入)VLAN20

[SwitchA-vlan10]vlan 20

13. 将E0/11-E0/20加入到VLAN20

[SwitchA-vlan20]port Ethernet 0/11 to Ethernet 0/20

14. 创建(进入)VLAN接口20

[SwitchA]interface Vlan-interface 20

15. 为VLAN接口20配置IP地址

[SwitchA-Vlan-interface20]ip address 10.10.2.1 255.255.255.0

16. 使能VLAN接口20的DHCP中继功能

[SwitchA-Vlan-interface20]dhcp select relay

17. 为VLAN接口20配置DHCP服务器的地址

[SwitchA-Vlan-interface20]ip relay address 192.168.0.10

【补充说明】

也可以在全局配置模式下,使能某个或某些VLAN接口上的DHCP中继功能,例如:[SwitchA]dhcp select relay interface Vlan-interface 10

3,DHCP Snooping

『配置环境参数』

1. DHCP Server连接在交换机SwitchA的G1/1端口,属于vlan10,IP地址为10.10.1.253/24

2. 端口E0/1和E0/2同属于vlan10

『组网需求』

1. PC1、PC2均可以从指定DHCP Server获取到IP地址

2. 防止其他非法的DHCP Server影响网络中的主机

『交换机DHCP-Snooping配置流程』

当交换机开启了DHCP-Snooping后,会对DHCP报文进行侦听,并可以从接收到的DHCP Request或DHCP Ack报文中提取并记录IP地址和MAC地址信息。另外,DHCP-Snooping允许将某个物理端口设置为信任端口或不信任端口。信任端口可以正常接收并转发DHCP Offer报文,而不信任端口会将接收到的DHCP Offer报文丢弃。这样,可以完成交换机对假冒DHCP Server的屏蔽作用,确保客户端从合法的DHCP Server获取IP地址。

【SwitchA相关配置】

1. 创建(进入)VLAN10

[SwitchA]vlan 10

2. 将端口E0/1、E0/2和G1/1加入到VLAN10

[SwitchA-vlan10]port Ethernet 0/1 Ethernet 0/2 GigabitEthernet 1/1

3. 全局使能dhcp-snooping功能

[SwitchA]dhcp-snooping

4. 将端口G1/1配置为trust端口,

[SwitchA-GigabitEthernet1/1]dhcp-snooping trust

【补充说明】

由于DHCP服务器提供给用户包含了服务器分配给用户的IP地址的报文――”dhcp offer”报文,由G1/1端口进入SwitchA并进行转发,因此需要将端口G1/1配置为”trust”端口。如果SwitchA上行接口配置为Trunk端口,并且连接到DHCP中继设备,也需要将上行端口配置为”trust”端口。

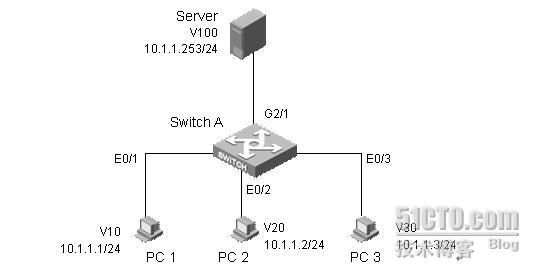

私有VLAN配置

『配置环境参数』

PC1的IP地址为10.1.1.1/24,PC2的IP地址为10.1.1.2/24,PC3的IP地址为10.1.1.3/24,服务器的IP地址为10.1.1.253/24;PC1、PC2和PC3分别连接到交换机的端口E0/1 、E0/2和 E0/3,端口分属于VLAN10、20和30,服务器连接到交换机的端口G2/1,属于VLAN100。

『交换机Isolate-user-VLAN完成端口隔离配置流程』

等同于原有命令行中的PVLAN,利用VLAN配置视图中,Isolate-user-VLAN命令(原有命令行中的Primary-VLAN)来完成。

『配置过程』

【SwitchA相关配置】

1.创建(进入)VLAN10,将E0/1加入到VLAN10

[SwitchA]vlan 10

[SwitchA-vlan10]port Ethernet 0/1

2.创建(进入)VLAN20,将E0/2加入到VLAN20

[SwitchA]vlan 20

[SwitchA-vlan20]port Ethernet 0/2

3.创建(进入)VLAN30,将E0/3加入到VLAN30

[SwitchA]vlan 30

[SwitchA-vlan30]port Ethernet 0/3

4.创建(进入)VLAN100,将G2/1加入到VLAN100

[SwitchA]vlan 100

[SwitchA-vlan100]port GigabitEthernet 2/1

5.将VLAN100配置为Isolate-user-VLAN

[SwitchA-vlan100]Isolate-user-VLAN enable

6.在系统视图模式下,配置Isolate-user-VLAN与各个secondary VLAN之间的映射关系

[SwitchA]isolate-user-vlan 100 secondary 10 20 30

【补充说明】

此功能配置主要用于对用户主机进行二层隔离。

在配置Isolate-user-VLAN与secondary VLAN之间的映射关系之前,Isolate-user-VLAN与secondary VLAN必须都包含物理端口。

配置了映射关系之后,不可以再对Isolate-user-VLAN或secondary VLAN进行端口增减的操作,必须先解除映射关系。

端口trunk、hybrid应用配置

1,端口trunk应用

『配置环境参数』

1.PC1的IP地址为10.1.1.1/24,PC2的IP地址为10.1.1.2/24,PC3的IP地址为10.1.1.3/24,PC4的IP地址为10.1.1.4/24;

2.PC1和PC2分别连接到交换机SwitchA的端口E0/1和E0/2,端口分属于VLAN10和20;PC3和PC4分别连接在交换机SwitchB的端口E0/10和E0/20,端口分别属于VLAN10和20。

3.SwitchA通过端口G2/1,连接到SwitchB的端口G1/1;SwitchA的端口G2/1和SwitchB的端口G1/1均是Trunk端口,而且允许VLAN10和VLAN20通过。

『组网需求』

1.SwitchA与SwitchB之间相同VLAN的PC之间可以互访。

2.SwitchA与SwitchB之间不同VLAN的PC之间禁止互访。

『交换机Trunk端口配置流程』

利用将端口配置为Trunk端口来完成在不同交换机之间透传VLAN,达到属于相同VLAN的PC机,跨交换机进行二层访问;或者不同VLAN的PC机跨交换机进行三层访问的目的。

『配置过程』

【SwitchA相关配置】

1.创建(进入)VLAN10,将E0/1加入到VLAN10

[SwitchA]vlan 10

[SwitchA-vlan10]port Ethernet 0/1

2. 创建(进入)VLAN20,将E0/2加入到VLAN20

[SwitchA]vlan 20

[SwitchA-vlan20]port Ethernet 0/2

3.将端口G2/1配置为Trunk端口,并允许VLAN10和VLAN20通过

[SwitchA]interface GigabitEthernet 1/1

[SwitchA-GigabitEthernet1/1]port link-type trunk

[SwitchA-GigabitEthernet1/1]port trunk permit vlan 10 20

【SwitchB相关配置】

1.创建(进入)VLAN10,将E0/10加入到VLAN10

[SwitchA]vlan 10

[SwitchA-vlan10]port Ethernet 0/10

2.创建(进入)VLAN20,将E0/20加入到VLAN20

[SwitchA]vlan 20

[SwitchA-vlan20]port Ethernet 0/20

3.将端口G2/1配置为Trunk端口,并允许VLAN10和VLAN20通过

[SwitchA]interface GigabitEthernet 2/1

[SwitchA-GigabitEthernet2/1]port link-type trunk

[SwitchA-GigabitEthernet2/1]port trunk permit vlan 10 20

2,端口hybrid应用

『配置环境参数』

1.PC1、PC2和PC3分别连接到二层交换机SwitchA的端口E0/1 、E0/2和 E0/3,端口分属于VLAN10、20和30,服务器连接到端口G2/1,属于VLAN100。

2.PC1的IP地址为10.1.1.1/24,PC2的IP地址为10.1.1.2/24,PC3的IP地址为10.1.1.3/24,服务器的IP地址为10.1.1.254/24。

『组网需求』

1.PC1和PC2之间可以互访;

2.PC1和PC3之间可以互访;

3.PC1、PC2和PC3都可以访问服务器;

4.其余的PC间访问均禁止。

『交换机Hybrid端口配置流程』

利用Hybrid端口的特性――一个端口可以属于多个不同的VLAN,来完成分属不同VLAN内的同网段PC机的访问需求。

『配置过程』

【SwitchA相关配置】

1.创建(进入)VLAN10,将E0/1加入到VLAN10

[SwitchA]vlan 10

[SwitchA-vlan10]port Ethernet 0/1

2.创建(进入)VLAN20,将E0/2加入到VLAN20

[SwitchA]vlan 20

[SwitchA-vlan20]port Ethernet 0/2

3.创建(进入)VLAN30,将E0/3加入到VLAN30

[SwitchA]vlan 30

[SwitchA-vlan30]port Ethernet 0/3

4.创建(进入)VLAN100,将G2/1加入到VLAN100

[SwitchA]vlan 100

[SwitchA-vlan100]port GigabitEthernet 2/1

5.配置端口E0/1为Hybrid端口,能够接收VLAN20、30和100发过来的报文

[SwitchA]interface Ethernet 0/1

[SwitchA-Ethernet0/1]port link-type hybrid

[SwitchA-Ethernet0/1]port hybrid vlan 20 30 100 untagged

6.配置端口E0/2为Hybrid端口,能够接收VLAN10和100发过来的报文

[SwitchA]interface Ethernet 0/2

[SwitchA-Ethernet0/2]port link-type hybrid

[SwitchA-Ethernet0/2]port hybrid vlan 10 100 untagged

7.配置端口E0/3为Hybrid端口,能够接收VLAN10和100发过来的报文

[SwitchA]interface Ethernet 0/3

[SwitchA-Ethernet0/3]port link-type hybrid

[SwitchA-Ethernet0/3]port hybrid vlan 10 100 untagged

8.配置端口G2/1为Hybrid端口,能够接收VLAN10、20和30发过来的报文

[SwitchA]interface GigabitEthernet 2/1

[SwitchA-GigabitEthernet2/1]port link-type hybrid

[SwitchA-GigabitEthernet2/1]port hybrid vlan 10 20 30 untagged

【补充说明】

对于Hybrid端口来说,可以同时属于多个VLAN。这些VLAN分别是该Hybrid端口的PVID,以及手工配置的”untagged”及”tagged”方式的VLAN。一定要注意对应端口的VLAN配置,保证报文能够被端口进行正常的收发处理。

此应用在二层网络中,对相同网段的主机进行访问权限的控制。

S系列交换机实现不同VLAN之间互访的配置

一、组网需求:

交换机配置了4个VLAN,分别为VLAN1,VLAN2,VLAN3,VLAN4,要求VLAN1可以与VLAN2,3,4互访,但是VLAN2,3,4之间不能互访,用Hybrid端口属性实现此功能。

二、组网图:

无

三、配置步骤:

1. 创建VLAN2

[Quidway]vlan 2

2. 创建VLAN3

[Quidway-vlan2]vlan 3

3. 创建VLAN4

[Quidway-vlan3]vlan 4

4. 进入端口Ethernet1/0/1

[Quidway-vlan4] interface Ethernet1/0/1

5. 将端口设置为hybrid模式

[Quidway-Ethernet1/0/1]port link-type hybrid

6. 设置端口pvid为1

[Quidway-Ethernet1/0/1]port hybrid pvid vlan 1

7. 允许VLAN1,2,3,4不打标签通过

[Quidway-Ethernet1/0/1]port hybrid vlan 1 to 4 untagged

8. 进入端口Ethernet1/0/2

[Quidway-Ethernet1/0/1]interface Ethernet1/0/2

9. 将端口设置为hybrid模式

[Quidway-Ethernet1/0/2]port link-type hybrid

10. 设置端口pvid为2

[Quidway-Ethernet1/0/2]port hybrid pvid vlan 2

11. 允许VLAN1,2不打标签通过

[Quidway-Ethernet1/0/2]port hybrid vlan 1 to 2 untagged

12. 进入端口Ethernet1/0/3

[Quidway-Ethernet1/0/2]interface Ethernet1/0/3

13. 将端口设置为hybrid模式

[Quidway-Ethernet1/0/3]port link-type hybrid

14. 设置端口pvid为3

[Quidway-Ethernet1/0/3]port hybrid pvid vlan 3

15. 允许VLAN1,3不打标签通过

[Quidway-Ethernet1/0/3]port hybrid vlan 1 3 untagged

16. 进入端口Ethernet1/0/4

[Quidway-Ethernet1/0/3]interface Ethernet1/0/4

17. 将端口设置为hybrid模式

[Quidway-Ethernet1/0/4]port link-type hybrid

18. 设置端口pvid为4

[Quidway-Ethernet1/0/4]port hybrid pvid vlan 4

19. 允许VLAN1,4不打标签通过

[Quidway-Ethernet1/0/4]port hybrid vlan 1 4 untagged

四、配置关键点:

1. 利用交换机以太网端口的Hybrid特性,可以实现PVLAN的功能。

2. 采用Hybrid属性实现的PVLAN功能和PVLAN的工作机制存在较大差异,上述情况只适用于网络流量,网络用户较少的应用。