第三章 网络安全与主机基本防护

目录

网络数据包连接进入主机的流程

网络自动升级软件

限制连接端口(Port)

SELinux管理规则

SELinux的工作模式

SELinux的启动、关闭与查看

在一个企业中,当我们在服务器上运行了很多服务之后;就需要来保证这台服务器的安全,如果说这一台服务器被别人入侵的话,将会给企业带来不可估量的损失;我们要想充分做好网络的安全与主机防护就需要先了解网络上的数据包连接进入服务器的流程,从而做出相应的防护;

网络数据包连接进入主机的流程

首先,当客户端访问服务器的时候数据包需要先通过防火墙,然后再经过服务器一系列的安全机制才能够访问到服务器上的资源;如果说该数据包中存在一些破坏性的脚本就会将服务器上的资源破坏掉或者将一些重要的信息截获;所以我们想要保护服务器的安全一方面可以通过加强防火墙的控制,尽量让一些不安全的数据包禁止通过;在Linux中使用的防火墙是iptables,在后续章节中进行详细说明;另一方面我们要实时地保证服务器上的软件、服务的更新;值得注意的是在企业中我们切忌将多种服务运行在同一台服务器上,因为对于服务器来说运行的服务越多,系统中存在漏洞的可能性就越大,这样被入侵的风险就会越高;一旦被入侵,带来的损失也会更大;最好的方式就是一台服务器上运行一种服务,但是为了节约资源可以使用虚拟化技术加以实现

网络自动升级软件

在系统运行的过程中,经常需要将软件包或者服务进行更新;这是因为当一个软件包或者服务需要更新的时候,一般都是在原有的版本上增加了新的功能,或者是因为之前的版本中存在一些漏洞;如果我们在维护系统的时候没有及时更新这些内容,用户就可以通过扫描系统的一些信息,从而通过这些版本中存在的漏洞而入侵系统。

首先,查看系统中某个软件包是否安装:

rpm包方式安装的,使用 rpm -qa | grep “软件或者包的名字“

yum方式安装的, yum list installed | grep “软件或者包的名字“

方法一:卸载后安装新的包

首先要根据文首提到的查看软件包是否安装的方式查看你是否安装了这个软件,若没有安装,找到路径后使用wget命令下载那个包直接安装。若安装了,则会显示你安装的软件的版本。后边写卸载命令时直接复制包名就可以。

使用 rpm -e software.rpm(卸载);

rpm -e --nodeps 包名 (强制卸载)

rpm –U software.rpm(升级形式安装);

卸载完后使用 rpm -ivh 包名 就可以安装了

方法二、使用yum更新软件包

1、列出所有可更新的软件清单:yum check-update

2、安装所有更新软件:yum update

3、仅安装指定的软件:yum install

4、仅更新指定的软件:yum update

5、用YUM安装软件包:yum install

6、用YUM删除软件包:yum remove

注:需要注意要使用的yum源是什么(推荐网站:pkgs.org)

限制连接端口(Port)

一台服务器在对外提供服务的时候,都需要在防火墙上为该服务开启相应的端口;例如www默认使用的是80端口,ftp服务默认使用的是21端口,SMTP发送邮件的协议使用的是25端口,POP3收邮件的协议使用的是110端口,微软的SQL Server数据库默认使用的是1433端口,MySQL数据库默认使用的3306端口等。所以我们可以通过关闭系统中一些不常用的端口来维护服务器的安全

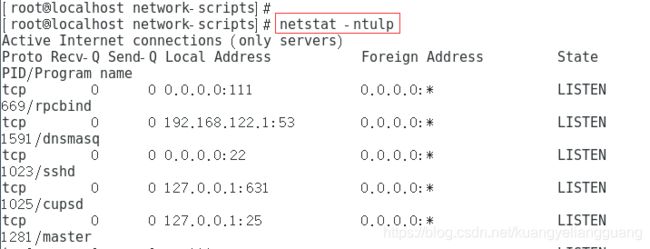

查看系统中开启的端口:netstat -ntulp

使用nmap工具扫描系统中的端口

nmap是一款流行的网络扫描和嗅探工具,被广泛应用在黑客领域做漏洞探测以及安全扫描,更多的nmap是一个好用的网络工具,在生产和开发中也经常用到,主要做端口开放性检测和局域网信息的查看收集等

安装nmap:yum install nmap -y

通过客户端来扫描服务器上的信息:nmap -sT 192.168.30.250

注:T表示TCP协议,如果要扫描UDP的协议可以使U

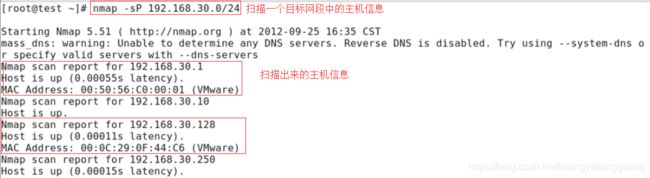

通过客户端来扫描目标网段上运行的主机信息:nmap -sP 192.168.30.0/24

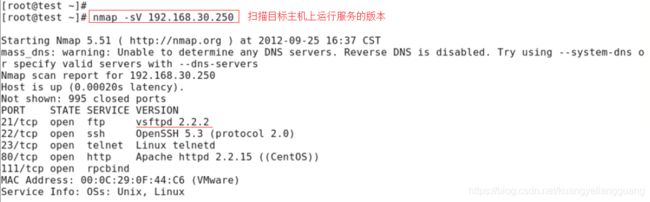

通过客户端来扫描目标主机上运行的服务版本号:nmap -sV 192.168.30.250

通过客户端来扫描目标主机上运行操作系统的版本:nmap -O --osscan-guess 192.168.30.250

注:通过扫描系统自身的服务器端口,来将不用的端口全部关闭

SELinux管理规则

SELinux全称为增强安全性Linux,目的是为了提高系统的安全性;SELinux不是针对用户来设置权限,而是针对进程来设置权限;即指定的进程才能访问指定的资源。比如:用户只能使用锤子来钉钉子,而不能使用锤子去砸电脑;所以我们把每一个进程称为一个主体,把每个资源称为一个对象;

SELinux的工作模式

在系统中,SELinux共有三种工作模式;分别是强制模式(enforcing)、允许模式(permissive)、禁用模式(disabled);其中强制模式和允许模式可以在线更改,而不能切换到禁用模式

三种模式的区别:

强制模式:当一些服务运行的时候,如果不满足SELinux的要求该服务就会被阻止运行

允许模式:当一些服务运行的时候,如果不满足SELinux的要求只会被警告,并不会阻止该服务运行

禁用模式:系统将会关闭SELinux功能

SELinux的启动、关闭与查看

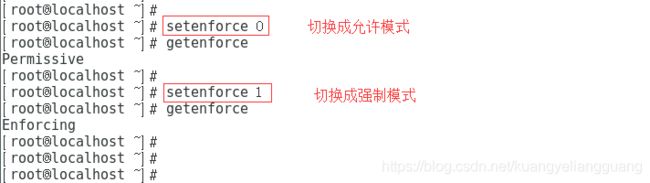

查看当前SELinux的工作模式:getenforce

切换SELinux的工作模式:setenforce

注:在命令行中设置的只是临时生效,如果需要永久生效需要修改/etc/selinux/config配置文件

查看SELinux基本信息:seinfo(注:系统中默认没有seinfo命令,需要使用yum install setools-console命令安装软件包)

查看SELinux状态:sestatus

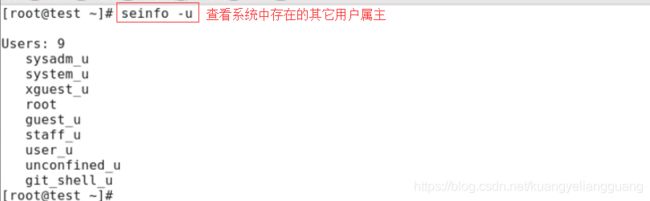

查看系统中存在其它身份用户:seinfo -u

查看系统中存在其它角色:seinfo -r

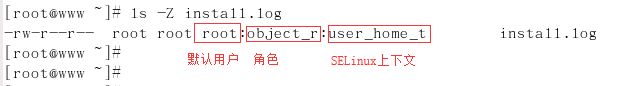

查看linux文件的SELinux属性:ls -Z install.log -Z参数

当我们在使用SELinux限制一些服务的时候,可能导致系统中的服务无法运行;这时候就需要我们对SELinux限制的服务进行检查,可以使用setroubleshoot拍错工具;

安装排错包:yum list setroubleshoot

yum install setroubleshoot -y

原创文章,转载请注明出处