网络安全学习中的工具

1> Nmap

Nmap,也就是Network Mapper,最早是Linux下的网络扫描和嗅探工具包。

系统管理员可以利用nmap来探测工作环境中未经批准使用的服务器,但是黑客会利用nmap来搜集目标电脑的网络设定,从而计划攻击的方法。

其基本功能有三个,一是探测一组主机是否在线;其次是扫描 主机端口,嗅探所提供的网络服务;还可以推断主机所用的操作系统 。

2> P0f

p0f是一个纯粹的被动指纹识别工具,它在不干涉双方通信的情况下,通过嗅探的方式来分析流经某一网卡的流量以达到指纹识别的目的。

我们可以利用该工具进行渗透测试以及日常的网络管理,探测内网中可疑的网络连接。

能够快速识别一个tcp连接两端的主机操作系统,因为它是被动识别工具,所以在某些nmap被禁止、不可靠、太慢或者会触发警报的情况下,它仍然能够很好的工作

探测系统uptime,network hookup,距离(包括位于nat或者包过滤器后的网络环境)等等

自动探测NAT,负载均衡,应用级的代理设置情况

探测一些客户端/服务器的X-Mailer与User-Agent

3> Cain and Abel

一个可以破解屏保、PWL密码、共享密码、缓存口令、远程共享口令、SMB口令、支持VNC口令解码、Cisco Type-7口令解码、Base64口令解码、SQL Server 7.0/2000口令解码、Remote Desktop口令解码、Access Database口令解码、Cisco PIX Firewall口令解码、Cisco MD5解码、NTLM Session Security口令解码、IKE Aggressive Mode Pre-Shared Keys口令解码、Dialup口令解码、远程桌面口令解码等综合工具,还可以远程破解,可以挂字典以及暴力破解。

内置的有sniffer,其功能极其强大,几乎可以明文捕获一切帐号口令,包括FTP、HTTP、IMAP、POP3、SMB、TELNET、VNC、TDS、SMTP、MSKERB5-PREAUTH、MSN、RADIUS-KEYS、RADIUS-USERS、ICQ、IKE Aggressive Mode Pre-Shared Keys authentications。

4.> Wireshark

是一个网络封包分析软件。网络管理员使用Wireshark来检测网络问题,网络安全工程师使用Wireshark来检查资讯安全相关问题,开发者使用Wireshark来为新的通讯协定除错,普通使用者使用Wireshark来学习网络协定的相关知识。当然,有的人也会“居心叵测”的用它来寻找一些敏感信息……

5> Kismet

在Kali Linux中,提供了一款嗅探无线网络工具Kismet。可以测量周围的无线信号,并查看所有可用的无线接入点。

6> John The Ripper

John the Ripper是一个快速的密码破解工具,用于在已知密文的情况下尝试破解出明文,支持目前大多数的加密算法,如DES、MD4、MD5等。

但凡是暴力破解密码,都需要一个足够强悍的密码字典。John the Ripper的默认密码字典为run目录下的password.lst

Kali中自带John

7> Tor

Tor虽然不是网络匿名访问的唯一手段,但它是目前最流行、最受开发者欢迎的,可以接入约3万个暗网,流量占整个互联网流量的3.4%。

8> 中国菜刀

主要功能有:文件管理,虚拟终端,数据库管理。

1. 文件管理:[特色]缓存下载目录,并支持离线查看缓存目录;

2.虚拟终端:[特色]人性化的设计,操作方便;(输入HELP查看更多用法)

3.数据库管理:[特色]图形界面,支持YSQL,MSSQL,ORACLE,INFOMIX,ACCESS

以入支持ADO方式连接的数据库。

只要往目标网站中加入一句话木马,然后你就可以在本地通过中国菜刀chopper.exe即可获取和控制整个网站

一句话木马就是一句简单的脚本语言,常见脚本语言的一句话木马如下:

php:

asp:<%eval request ("pass")%>

aspx:<%@ Page Language="Jscript"%> <%eval(Request.Item["pass"],"unsafe");%>

9> 溜课神奇

一款为想要学习编程的人提供的视频教程软件,这款软件内置了最全面的的网络视频资源,你可以通过这款软件学习到最详细的开发、编程、互联网等专业内容

10>

静态分析

Brakeman :一个静态安全漏洞扫描工具,用于Ruby写的Rails应用。

密码学

Xortool:一个用于分析多字节xor异或小工具,批量解密网络封包,粗糙版。

CTF工具

Pwntools: 一个CTF框架和漏洞利用开发库,用Python开发,旨在让使用者简单快速的编写exploit。

Docker

Docker Bench for Security :

检查关于在生产环境中部署Docker容器的几十个常见最佳实践。这些测试都是自动化的,其灵感来自CIS Docker基准1.2.0版。

这种安全扫描类似于安全基线检查,对相应的项进行逐条核查,可以有效地规避一些安全风险。

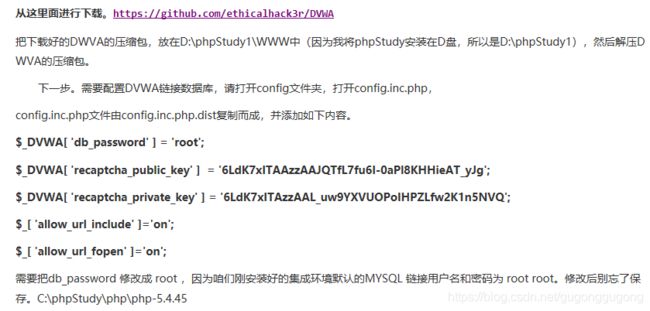

DVWA : 漏洞网站应用平台 (DVWA) 是一个有大量漏洞的 PHP/MySQL 网站应用,是一款渗透测试的演练系统,我们通常将演练系统称为靶机。

https://github.com/ethicalhack3r/DVWA

OWASP Juice Shop: 一个故意的不安全网站应用,用于安全培训,完全使用Javascript开发,包含所有的OWASP Top 10漏洞以及其他的高危漏洞。

OWASP Mutillidae II : OWASP Mutillidae II 网站渗透测试实践系统,一款自由和开放源码的Web应用程序,其中包含了丰富的渗透测试项目,如SQL注入、跨站脚本、clickjacking、本地文件包含、远程代码执行等。

OWASP NodeGoat :一个学习环境,用来学习OWASP Top 10安全威胁如何应用到网站安全中,用Node.js开发,以及如何有效利用。下载和使用方法:http://www.ucbug.com/jiaocheng/140727.html

OWASP Railsgoat :根据 OWASP Top 10的Rails漏洞版本.

OWASP Security Shepherd :一个网站和移动安全应用训练平台.

OWASP WebGoat : 一个故意不安全的网站应用.

OWASP ZAP :嵌入到docker容器中的owasp zed攻击稳定版本。

Security Ninjas :一个开源的应用安全培训计划.

Vulnerability as a service: Heartbleed :漏洞即服务: CVE 2014-0160.

Vulnerability as a service: Shellshock : 漏洞即服务: CVE 2014-6271.

WPScan :Kali Linux默认自带的一款漏洞扫描工具,它采用Ruby编写,能够扫描WordPress网站中的多种安全漏洞,其中包括WordPress本身的漏洞、插件漏洞和主题漏洞。最新版本WPScan的数据库中包含超过18000种插件漏洞和2600种主题漏洞,并且支持最新版本的WordPress。值得注意的是,它不仅能够扫描类似robots.txt这样的敏感文件,而且还能够检测当前已启用的插件和其他功能;

该扫描器可以实现获取站点用户名,获取安装的所有插件、主题,以及存在漏洞的插件、主题,并提供漏洞信息。同时还可以实现对未加防护的Wordpress站点暴力破解用户名密码。

取证

文件取证

Autopsy :具有您在商业取证工具中所期望的核心功能,Autopsy是一种快速,全面,高效的硬盘调查解决方案,可根据您的需求而发展;一个数字取证平台和图形接口用于侦察工具和其他数字取证工具。

DFF :一个取证框架既有命令行又有图形界面。DFF能够审查硬盘和易失性内存然后生成用户的系统活动报告。它具有一个灵活的模块系统,具有多种功能,包括:恢复错误或崩溃导致的文件丢失,证据的研究和分析等。DFF提供了一个强大的体系结构和一些有用的模块。

Hadoop_framework :用 Hadoop开发的用于处理硬盘镜像的原型系统。

Scalpel : 一个开源的数据分割工具,

scalpel恢复原理:扫描整个镜像文件,根据配置文件寻找相关文件类型的文件头和文件尾,正常找到后将这段内容雕刻出来;当找到了文件的头部,但是在它附近没有找到文件尾标志的时候,scalpel提供两种处理方式,一是放弃对该文件的雕刻,二是根据自定义的各类文件的最大长度进行雕刻。

Sleuthkit :一个用来分析磁盘映像和恢复文件的开源取证工具,Sleuth Kit/Autopsy 是一个电子取证调查工具,它可以用于从磁盘映像中恢复丢失的文件,以及为了特殊事件进行磁盘映像分析。 Autopsy 工具是 sleuth kit 的一个网页接口,支持 sleuth kit 的所有功能。这个工具在 Windows 和 Linux 平台下都可获取到。

在线分析

OS X Auditor: OSX Auditor是一个免费的Mac OS X计算机取证工具,这个工具显示分析内核扩展、用户下载的文件等等,然后是提取用户的隔离文件、访问历史等等,最后就可以确认文件的可信度。

内存取证

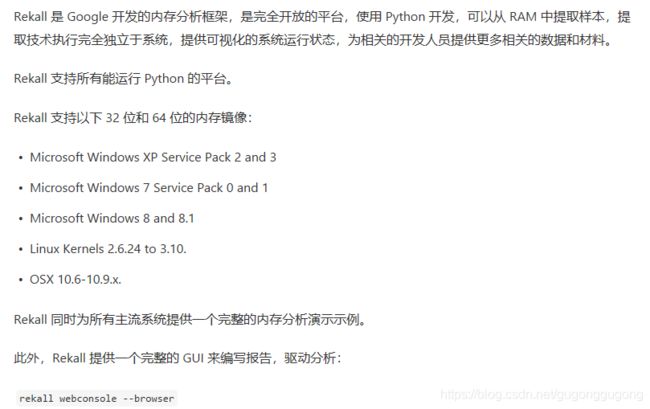

Rekall – Google开发的内存分析框架.

Volatility :开源的取证框架,这个框架能够对导出的内存镜像镜像分析,能过通过获取内核的数据结构,使用插件获取内存的详细情况和运行状态,同时可以直接dump系统文件,屏幕截图,查看进程等,提取易失性内存(RAM)中的样本。

移动

Android Forensic Toolkit – 允许你从安卓手机中提取短信记录,通话记录,照片,浏览历史,以及密码。

网络取证

Dshell : 是美国军方开源的秘密网络战争武器,这是美国军方使用了5年的网络战防御软件,近年来是各国黑客甚至国家黑客部队攻击的重点对象。一个网络取证分析框架。

Passivedns :

PassiveDNS 能够以被动方式收集DNS记录,从而实现事故处理辅助、网络安全监控以及数字取证等功能。该软件能够通过配置读取pcap(即数据包捕捉)文件并将DNS数据输出为日志文件或者提取来自特定接口的数据流量。

这款工具能够作用于IPv4与IPv6流量、在TCP与UDP基础上实现流量解析并通过缓存内存内DNS数据副本的方式在限制记录数据量的同时避免给取证工作带来任何负面影响。

其他

HxD : 十六进制编辑工具, 能够修改任意大小的硬盘二进制数据,内存,文件句柄

威胁情报

VIA4CVE :一个已知漏洞数据库的集合支持CVEs的扩展信息。https://github.com/cve-search/VIA4CVE/blob/master/lib/Config.py

库

C

Libdnet :是一个小型的接口函数库,主要用C语言写成,提供了低层网络数据包的构造、处理和发送功能。libdnet的开发目的是:建立一个简单统一的网络编程接口以屏蔽不同操作系统底层网络编程的差别,使得程序员将精力集中在解决关键问题上。提供简化的便携的底层网络路由接口,包括网络地址操作,内核arp高速缓存,路由表查询和操作,网络防火墙,网络接口查询操作,IP隧道,二进制IP包和以太网传送框架。

Java

Libsignal-service-java : 一个用于与信号传递服务通信的java/android库 signal-service-java通过信号进行通信的Java库。实现信号协议接口信号加密协议是一种有状态协议,因这里libsignal服务用户需要实现存储接口 SignalProtocolStore 。

Python

https://www.jb51.net/article/179227.htm 这里有123个python工具

Dpkt : 快速简单的包创建/解析工具,基于TCP/IP协议定义。

Pcapy :一个python的扩展模块,提供libpcap包捕获库接口。Pcapy让python 脚本能够在网络中抓取报文. Pcapy与Impacket一起使用时效率很高, 提供一系列python类来解析和构造网络包。

dpkt性能毫无疑问是比scapy更加有优势的,但dpkt这个包用起来远没有scapy包方便,如果只是小包处理的话,建议scapy,可以节省踩坑的时间。scapy中文资料也更加的多。如果要求性能的话我还是推荐dpkt。

PyBFD : GNU 二进制文件描述符(BFD) 库的python接口.

Pynids :入侵检测开发包的python封装, 一个网络入侵检测系统库提供嗅探,IP重组,TCP流重组和TCP端口扫描检测。让你能够用python检测你的网络会话路由。

Pypcap : 这是最简单的libpcap面向对象python封装。

PyPDF2 : 用于读写PDF的python工具.

Python-ptrace : Python绑定的ptrace库.

Scapy : 基于python的交互式数据包处理程序和库。

Ruby

Secureheaders :SecureHeaders是Twitter送给Web开发者的一份大礼,作为一款Web安全开发工具,Secureheaders能够自动实施安全相关的header规则,包括内容安全政策(CSP),防止XSS、HSTS等攻击,防止火绵羊(Firesheep)攻击以及XFO点击劫持等。

发行版

ArchStrike : ArchStrike(以前称为ArchAssault)是一个基于Arch Linux的项目,适用于渗透测试人员和安全专业人员。 它配备了Arch Linux的所有最佳功能,以及用于渗透测试和网络安全的其他工具。ArchStrike包含数千种工具和应用程序,所有工具和应用程序都归类为模块化程序包组。

BackBox :backbox linux是基于Ubuntu的发行,被开发用于网络渗透测试及安全评估。被设计为快捷且易于使用。它提供了一份最低纲领的但完整的桌面环境,而这得益于它自己的软件仓库,该仓库总是同步到最新版本的、最常用且以合乎道德而闻名的黑客工具。

BlackArch: BlackArch Linux 是一个基于 Arch Linux 的渗透测试发行版,面向渗透测试人员和安全研究人员。存储库包含2428个工具。可以单独或成组安装工具。BLACKARS Linux与现有的Arch安装兼容。

BOSSLive :一个印度的CDAC开发的 GNU/Linux 发行版,定制适合于印度文环境,它支持印度的大部分语言。

DEFT Linux :

DEFT(数字证据及取证工具箱)是一份定制的Ubuntu自启动运行Linux光盘发行。它是一份易于使用的系统,包含了最佳的硬件检测,以及一些专用于应急响应和计算机取证的最好的开源应用软件。

DEFT是Digital Evidence&Forensics Toolkit的缩写,Linux是为计算机取证制作的一个发行版,其目的是运行实时系统而不会破坏或篡改连接到启动发生的PC的设备。

DEFT与用于Windows的Forensics系统DART(数字高级响应工具包)配对。它使用LXDE桌面环境和WINE来运行Windows工具。

Fedora Security Lab :一个用于安全审计,取证,系统修复和安全教学的安全环境,流行于大学和其他组织中。

Kali : 一个用于渗透测试和数字取证的Linux发行版。

NST :网络安全工具发行版。

Ophcrack : 一个免费的windows密码破解工具基于彩虹表。基于彩虹表的高效实现,能够支持多个平台并且有图形界面。

Parrot :GNU/Linux 的安全发行版,用于云渗透和工控安全。

Pentoo:Pentoo具有基于Python的高级软件包管理系统,该系统具有很酷的功能。

REMnux :用于分析恶意软件和逆向恶意软件的工具箱。

恶意软件

动态分析

Androguard :对安卓应用的逆向分析和恶意软件分析。

Cuckoo Sandbox : 一个自动的动态的恶意软件分析系统。

Jsunpack-n :模拟浏览器访问URL。

Malzilla :包含EXP的网页通常使用一系列的重定向和混淆代码来反追踪。MalZilla 是一个用来探测恶意页面的工具。它允许你选择代理和引用。 它会向你展示所有的网页源码和HTTP头。它提供几种解码器让你进行反混淆。

PyEMU :可编写 IA-32脚本模拟器, 常用于恶意软件分析.

蜜罐

蜜罐技术:本质上是一种对攻击者进行欺骗技术,通过布置一些作为诱饵的主机、网络服务或信息,诱使攻击方对它们实施攻击,从而可以对攻击行为进行捕获和分析

蜜罐一般是在隔离环境,攻击者入侵后是在系统之上的系统中,攻击者做的任何事情都记录在系统中,以供分析

Glutton :可喂食蜜罐.

MHN :多个snort和蜜罐传感器管理,使用虚拟机网络,小型SNORT安装指纹,隐形捕获,和集中式管理。

Phoneyc : 完全用python实现的蜜罐.

威胁情报

MISP Modules :扩展服务,导入和导出MISP。MISP是一种开源软件解决方案,用于收集,存储,分发和共享有关网络安全事件分析和恶意软件分析的网络安全指标和威胁。 MISP由事件分析师,安全和ICT专业人员或恶意软件逆转器设计,以支持他们的日常运营,以有效地共享结构化信息。

Passivedns-client :Passive DNS在SOC的时候起到很大的帮助。通过识别的恶意域名,可以找到其他被恶意破坏的机器。目前有很多网站允许我们访问它的 Passive DNS系统,例如:

Virustotal(https://www.virustotal.com/)、passivetotal(https://www.passivetotal.com)、CIRCL (https://www.circl.lu/services/passive-dns/)。有很多这样的网站,但是,自己在本地有一个当然会更方便。

Rt2jira :将 RT 凭证转换为 JIRA 凭证。Gitee(gitee.com)是 OSCHINA.NET 推出的代码托管平台,支持 Git 和 SVN,提供免费的私有仓库托管。

Ops

CapTipper :CapTipper为安全研究人员提供便捷的文件及网络流量访问权限,并且这对研究漏洞、前置条件、版本、混淆、插件以及shellcodes来说也是有用的。

将CapTipper中填入驱动流量捕获(例如一个攻击工具包)会为用户显示出所发送的请求URI以及响应的元数据。

用户可浏览http://127.0.0.1(URI)并且将受到的响应发送至浏览器。此外,利用多个命令发布一个用来深入调查的交互shell,这些命令包括hosts、hexdump、info、ungzip、body、client、dump等等。

用于分析,探索,重放HTTP流量的python工具。

FakeNet-NG : 下一代动态网络分析工具,用于恶意软件分析和渗透测试。开源并且提供最新的windows版本。该工具可以在模拟合法网络服务的过程中拦截/重定向所有的或特定的网络流量。在FakeNet-NG的帮助下,恶意软件分析专家可以迅速识别恶意软件的功能并捕捉到网络签名。而FakeNet-NG可配置的拦截引擎将允许渗透测试人员以及Bug Hunter非常方便地测试应用程序的特定功能并设计出PoC原型。

Malboxes : 建立恶意软件分析用的windows虚拟机。

源码

Carberp

Mirai :泄露的 Mirai 源码用于IOC开发和研究.

静态分析

Androwarn – 检测和提醒用户潜在的恶意行为的一个安卓应用

ApkAnalyser – 一个静态的虚拟分析工具,用来检测和验证安卓应用

APKinspector 一个强大的安卓应用分析图形界面工具.

Argus-SAF – Argus静态分析框架.

DroidLegacy – 静态分析脚本.

Floss –火眼实验室的混淆字符串解析器,自动从恶意软件中提取混淆字符串.

Peepdf –一个用去检测恶意PDF文件的python工具。这个工具的目标是提供所有的组件避免安全研究者使用3到4个工具。

PEfile – 读取PE文件

PEview – 一个快速并且简单的PE文件和COFF文件阅读器,能够读取32位文件的结构和内容.

Pdfminer – 从PDF文档提取信息的工具。

PScout – 分析安卓权限。

SmaliSCA – Smali静态代码分析。

Sysinternals Suite – 错误排查工具。

Yara – 识别和分类恶意软件样本。

网络

分析

Bro – 强大的网络分析框架,与已知的IDS有很大的不同.

Pytbull – 基于python的灵活的IDS/IPS测试框架

Sguil – Sguil (发音 sgweel) 用于网络安全分析. Sguil的主要组件是一个直观的GUI提供实时事件,会话数据,和二进制包捕获.

服务伪造

DNSChef – DNS 代理提供给渗透测试者和恶意软件分析者.

DnsRedir – 一个小型的DNS服务,对提供确定地址的命令行请求进行响应.

数据包篡改

Pig – Linux 包制作工具.

Yersinia – 一个网络工具用于利用不同网络协议的弱点。它冒充固定的框架来分析和测试部署的网络和系统.

嗅探

Cloud-pcap – 网络 PCAP 存储和分析.

Dnscap – 网络捕获工具专门用于DNS流量.

Dripcap – Caffeinated(适用于MAC) 包分析.

Dsniff – 一个工具包用于网络审计和渗透测试.

Justniffer – TCP包嗅探工具。Justniffer对网络流量进行抓捕,并可以定制日志记录,可以模拟Apache web服务日志文件,追踪响应时间,从HTTP流量中提取所有的“拦截文件” 。

Moloch – Moloch是一个开源的完整的大型的PCAP抓包,索引和数据库系统.

Net-creds – 从接口或者pcap嗅探敏感数据.

NetworkMiner – 一个网络取证分析工具 (NFAT).

Netsniff-ng – 你日常Linux网络探索的瑞士军刀.

OpenFPC – OpenFPC 是一个脚本集合,结合起来提供轻量级的网络流量记录和缓存的工具。它用于为非专业的用户在COTS硬件上部署分布式网络流量记录系统,当已经有警报和日志工具时。

PF_RING – PF_RING™ 是一个Linux 内核模块 和用户空间框架让你能处理高频率的数据包当提供一个统一API和数据包处理时.

WebPcap – 网络包分析工具(CS架构),用于分析分布式应用或嵌入式设备.

Wireshark – 免费开源的包分析工具.

渗透测试

拒绝服务

DHCPig – 用python的scapy库编写的DHCP 耗尽脚本

LOIC – Low Orbit Ion Cannon – 开源网络压力测试工具,C#开发。 基于 Praetox’s LOIC 项目.

Sockstress – Sockstress (TCP DoS) 实现.

T50 – 更快速的网络压力测试工具.

Torshammer – Tor’s hammer. Python写的慢速post DDOST工具.

UFONet – 滥用 OSI 应用层 7-HTTP 来创建管理 ‘僵尸主机’进行不同的攻击; GET/POST, 多线程, 代理, 源欺骗方法, 缓存躲避技术, 等等.

漏洞利用

BeEF – 浏览器利用框架.

Commix – 傻瓜式系统命令注入和利用工具

ExploitPack – 一堆渗透测试使用的图形界面工具.

Evilgrade – 利用框架更新.

Fathomless – 红队网络工具合集.

Linux Exploit Suggester –基于操作系统版本号.

Metasploit Framework – 利用框架.

Nessus – 漏洞,配置,标准评估.

Nexpose – 漏洞管理和风险管理软件.

OpenVAS – 开源漏洞扫描和管理

PowerSploit – PowerShell Post-利用框架.

Routersploit – 路由器自动渗透测试软件

Shellsploit – 让你生成自定义shellcodes,后门,系统注入,对每个字节进行编码混淆。

SPARTA – 网络基础设施渗透测试工具.

Spoodle – 子域名+ poodle 漏洞扫描.

Vuls – Linux/FreeBSD的漏洞扫描工具, Go语言编写,无代理.

Windows Exploit Suggester – 发现目的主机上潜在的漏洞.

Zarp – 网络攻击工具.

漏洞利用数据库

Ruby-advisory-db – Ruby Gems漏洞数据库.

The Exploit Database – 官方漏洞利用数据库.

XiphosResearch Exploits – 为了研究和测试而编写的各种POC代码.

信息收集

Bundler-audit – Bundler补丁验证.

Dnsenum – 枚举 DNS 信息的perl脚本.

Dnsmap – 被动DNS网络地图

Dnsrecon – DNS枚举脚本.

Knock – python编写的子域名枚举工具.

IVRE – 开源网络探测框架. 它依赖于著名的开源工具来生成数据,存储到数据库中,提供工具进行分析

Recon-ng – Python编写的web全功能探查框架.

SMBMap – 便利的SMB 枚举工具.

SSLMap – TLS/SSL 密码扫描工具.

Subbrute –一个DNS请求爬虫,能够枚举DNS记录,子域名.

模糊测试

Construct – 编写python的格式化数据,可以进行对称的解析和构建.

Fusil – 用于编写模糊测试程序的python库。它能够在预定义的环境中启动进程(限定内存,环境变量,重定向输出流,等等),开启网络客户端和服务器,以及创建损坏的文件.

Fuzzbox – 多解码媒体模糊测试工具.

Netzob – Netzob 是一个开源逆向工程工具,流量生成,通信协议模糊测试

Python-AFL – 纯python写的American fuzzy lop 子服务工具.

Sulley – 模糊测试开发和模糊测试框架,包含多个可扩展的组件

TAOF – The Art of Fuzzing, 包含 ProxyFuzz, 中间人网络模糊测试.

Windows IPC Fuzzing Tools – 利用windows进程通信机制的一系列攻击工具.

Zulu – 一个快速原型模糊测试工具,通常用于与客户端交互的时间线上

手机

Idb – 一个简化 iOS渗透测试和研究的工具.

Introspy-iOS – 黑盒iOS安全配置.

中间人攻击

Dnsspoof – DNS spoofer. 用假冒的DNS响应替换掉路由器返回的DNS响应.

Ettercap -一个综合的中间人攻击工具。它的特征包含,嗅探活动链接,内容过滤,和许多其他有趣的技巧 . 它支持许多协议的主动和被动解析,并且包含许多网络和主机分析特性.

Bettercap – 一个强大的,灵活的,方便的工具用于多种类型的中间人攻击,篡改HTTP,HTTPS,和TCP实时流量,嗅探证书的等敏感信息

Mallory – 一个可扩展的TCP/UDP 中间人代理,模拟网关。不同于其他工具,Mallory支持修改空口非标准协议.

MITMf – 中间人攻击框架.

Mitmproxy – 一个交互式的, SSL-capable HTTP 中间人代理,控制台界面

Mitmsocks4j – JAVA的中间人SOCKS代理.

Responder – 一个LLMNR, NBT-NS和 MDNS 投毒器, 有固定的 HTTP/SMB/MSSQL/FTP/LDAP 欺诈认证服务器, 支持 NTLMv1/NTLMv2/LMv2, 扩展安全 NTLMSSP 和 基础 HTTP 认证.

密码破解

BozoCrack -编写的傻瓜式高效MD5破解.

HashCat -世界上最快最高级的密码恢复工具.

Hob0Rules -密码破解规则,基于统计学和工业模型

John the Ripper -快速密码破解器

THC-Hydra -一个很快速网络登录破解支持多种服务

端口扫描

Angry IP Scanner – 快速友好的网络扫描工具.

Masscan – TCP 端口扫描, 利用异步 SYN 包, 能够在5分钟之内扫描整个网络.

Nmap – 免费的安全扫描工具,用于网络探测和安全审计

Zmap – 一个开源的网络扫描工具,让研究者能够易于学习网络知识

Post 利用

DET – (可扩展的) 数据渗漏工具箱 (DET).

Dnsteal – DNS 渗漏工具,通过DNS请求向外偷偷传送数据

Empire – Empire是一个纯 PowerShell post-利用代理.

Fireaway -下一代防火墙审计和绕过工具.

Iodine -利用 DNS 服务建立IPv4数据隧道.

Mallory – 在SSH上的HTTP/HTTPS代理.

Mimikatz – windows安全相关的小工具.

Pwnat – 防火墙的Punches holes 和 NATs 允许任意数量的客户端直接连接到服务器。Tgcd – 一个简单的Unix网络工具,用来扩展可达的基于TCP/IP的网络服务.

WCE – Windows 证书编辑器(WCE)是一个安全工具,能够列出登录会话,添加,修改,删除相关证书.

报告

Dradis -安全团队和辅助和报告生成.

Faraday – 辅助渗透测试和漏洞管理平台.

服务

Sslstrip – HTTPS 拆分攻击演示.

Sslstrip2 – SSLStrip 版本为了击败 HSTS.

SSLyze – SSL 配置扫描器.

Tls_prober – 服务器的 SSL/TLS 实现指纹.

训练

DVWA – 漏洞网站应用平台 (DVWA) 是一个有大量漏洞的 PHP/MySQL 网站应用。

OWASP Juice Shop – 一个故意的不安全网站应用,用于安全培训,完全使用Javascript开发,包含所有的OWASP Top 10漏洞以及其他的高危漏洞。

OWASP NodeGoat – 一个学习环境,用来学习OWASP Top 10安全威胁如何应用到网站安全中,用Node.js开发,以及如何有效利用。

OWASP Railsgoat –根据 OWASP Top 10的Rails漏洞版本.

OWASP Security Shepherd – 一个网站和移动安全应用训练平台.

OWASP WebGoat – 一个故意不安全的网站应用.

RopeyTasks – 刻意设计漏洞的web 应用.

Web

Arachni – Web 应用安全扫描框架.

BlindElephant – Web 应用指纹.

Burp Suite – web应用渗透测试的集成平台

Cms-explorer – CMS Explorer设计用来寻找特定模块,插件,组件,主题等许多CMS相关的漏洞

Dvcs-ripper – Rip web 入口 (分布式) 版本控制系统.

Fimap – 发现,准备,审计,利用,甚至自动google LFI/RFI漏洞

Joomscan – Joomla CMS 扫描器.

Kadabra – 自动化 LFI 利用和扫描,用C++编写,有些外部模块是用python编写的.

Kadimus – LFI 扫描和利用工具.

Liffy – LFI 利用工具.

Netsparker – Web 应用安全扫描.

Nikto2 – Web 应用漏洞扫描工具.

NoSQLMap – 自动 Mongo 数据库和 NoSQL web 应用漏洞利用工具.

OWASP Xenotix – XSS 利用框架是一个 跨站脚本攻击 (XSS) 漏洞检测和利用框架.

Paros – 基于JAVA的 HTTP/HTTPS 代理,用于评估web应用漏洞

Ratproxy –半自动化的 web 应用安全审计工具, 能够精确敏感的检测并标注潜在的问题。

Scout2 – AWS 环境的安全审计工具.

Skipfish – 一个主动的 web 应用安全探测工具。 它提供一个交互式的目标站点的站点地图,通过递归爬取目标网站.

SQLMap – 自动化 SQL 注入和数据库接管工具.

SQLNinja – SQL Server 注入和接管工具.

TPLMap – 自动化服务端模板注入检测利用工具

Yasuo – 一个 ruby 脚本,扫描第三方web应用的漏洞并利用

W3af – Web 应用攻击和审计框架.

Wapiti – Web 应用漏洞扫描.

Weevely3 – 武器化 web shell.

WhatWeb – 网站指纹.

WPScan – WPScan是一个黑盒 WordPress 漏洞扫描工具.

WPSploit – 使用Metasploit攻击 Wordpress.

WS-Attacker – web服务渗透测试的模块化框架

Zed Attack Proxy (ZAP) – OWASP ZAP 核心项目.

无线

Aircrack-ng – 一个 802.11 WEP 和 WPA-PSK 密钥 破解程序.

Kismet – 无线网络检测,嗅探和IDS

LANs.py – 代码注入, jam wifi, 跟踪 wifi 用户.

Mass-deauth – 802.11鉴权解除脚本.

Reaver – 暴力破解 Wifi 保护设置.

Wifikill – 一个将用户从wifi踢掉的python程序.

Wifijammer – 连续不断的 jam 所有的 wifi 客户端和路由.

Wifite – 自动化无线攻击工具.

Wifiphisher – 通过 Wi-Fi 网络自动化钓鱼攻击.

安全

终端安全

AIDE – 高级入侵检测环境是一个文件和目录完整性检查

Duckhunt –键盘注入攻击.

隐私

I2P – 隐形的因特网项目

SecureDrop – 开源匿名提交系统,能够安全的从匿名源中接收文档

Tor – 进入洋葱网络的免费软件

逆向工程

BinText -一个小型的快速的强大的文本提取器。

Bytecode_graph – 模块化设计来修改python字节码。能够在python字节码串中插入或删除指令.

Capstone – 轻量级,多平台,多架构,反汇编框架,绑定了python.

CHIPSEC –平台安全评估框架.

Coda – Coredump 分析.

Edb – 跨平台 x86/x86-64 调试器.

Dex2jar -将android的.dex转换为.java类文件的工具

Distorm – x86/AMD64下的强大反汇编库.

DotPeek – JetBrains的免费.NET解码器.

Fibratus – Windows内核跟踪和探索工具.

Flare-ida – FLARE 小组的IDA专业版工具.

Hopper –一个OS X 和 Linux 反汇编/解码 ,支持32/64 位 Windows/Mac/Linux/iOS 可执行文件.

Idaemu – IDA Pro插件, 用来在 IDA Pro中仿真代码.

IDA Free – IDA免费版本.

IDA Patcher – IDA Patcher是一个插件让 Hex-Ray的 IDA Pro 反汇编工具能够给二进制文件和内存打补丁.

IDA Pomidor – IDA Pomidor是一个插件让 Hex-Ray的IDA Pro 反汇编工具帮助你在长时间的反汇编保持注意力集中 和进度

IDA Pro – 一个支持 Windows, Linux 和 Mac OS X hosted 的多处理器反汇编工具和调试器

IDA Sploiter – IDA Sploiter 是 Hex-Ray’s IDA Pro反汇编工具的插件,用于EXP开发和漏洞研究

IDAPython – 一个IDA插件,能够让IDA执行python语言编写的脚本.

Immunity Debugger -一个强大的编写EXP和分析恶意软件的新方法

JAD – JAD Java 解码器.

JD-GUI – 用于反汇编和分析 Java 5 “字节码” ,以及更新的版本.

Keystone Engine –一个轻量级,多平台,多架构汇编框架

Mona.py – PyCommand 用于 Immunity Debugger 用来替代和改良 pvefindaddr.

Medusa – 模块化和交互式的反汇编工具.

OllyDbg – 一个 x86 调试器,着重于二进制代码分析

Paimei – 逆向工程框架,包含PyDBG, PIDA, pGRAPH.

PEDA – GDB的python开发帮助.

Plasma –交互式反汇编工具,支持 x86/ARM/MIPS.能够生成彩色的伪代码.

Procyon –一个现代的开源Java反汇编工具.

Pyew – 命令行十六进制编辑和反汇编,主要用于分析恶意软件

Radare2 – 开源,跨平台,逆向工程框架

Toolbag – IDA Toolbag 是一个插件提供 Hex-Rays IDA Pro 反汇编工具的补充功能.

Unicorn Engine – 基于QEMU的轻量级,多平台,多架构CPU模拟框架

Voltron -用 Python写的一个可扩展的带UI的调试工具.目标是提升用户的调试体验(LLDB, GDB, VDB and WinDbg) 通过将调试过程和数据展示到界面上。

WinDbg – Windows 驱动工具和 WinDbg.

WinHex – 十六进制编辑器, 用于计算机取证,数据恢复,底层数据处理和IT安全.

Unlinker – Unlinker 能够从Visual C++ 编译的二进制文件和COFF目标文件中分离出函数.

UPX – The Ultimate Packer 用于可执行文件(加壳工具).

X64_dbg – 开源 x64/x32 调试器用于 windows.

社会工程

框架

SET – 可信性安全社会工程工具箱.

Harvester

Creepy – 定位OSINT 工具.

Github-dorks – CLI 工具用于扫描 github 仓库/组织的潜在敏感信息泄露

Maltego – Paterva提供的开源情报和取证的专用软件。.

Metagoofil – 元数据 harvester.

TheHarvester – 邮件,子域名和人名

钓鱼

Whatsapp-phishing –POC用于在Whatsapp web客户端上执行钓鱼攻击 。