Keycloak简单几步实现对Spring Boot应用的权限控制

我们在上一篇初步尝试了keycloak,手动建立了一个名为felord.cn的realm并在该realm下建了一个名为felord的用户。今天就来尝试一下对应的Spring Boot Adapter,来看看keycloak是如何保护Spring Boot应用的。

关注并星标 码农小胖哥,第一时间获取相关干货文章。

客户端

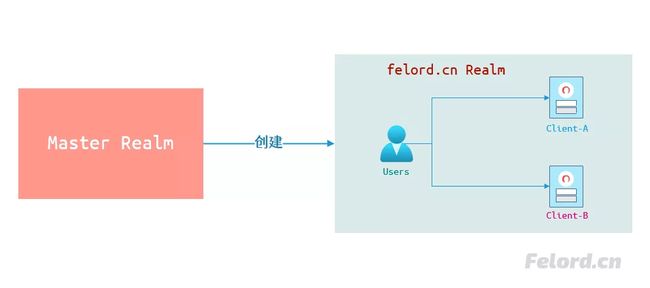

相信不少同学用过微信开放平台、蚂蚁开放平台。首先我们需要在这些开放平台上注册一个客户端以获取一套类似用户名和密码的凭证。有的叫appid和secret;有的叫clientid和secret,都是一个意思。其实keycloak也差不多,也需要在对应的realm中注册一个客户端。下图不仅仅清晰地说明了keycloak中Masterrealm和自定义realm的关系,还说明了在一个realm中用户和客户端的关系。

Realm、client、user关系图

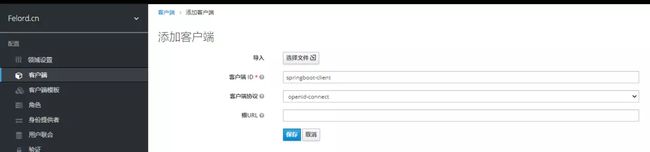

我们需要在felord.cn这个realm中建立一个客户端:

在realm中创建客户端

创建完毕后你会发现felord.cn的客户端又多了一个:

realm的客户端列表

❝

你可以通过http://localhost:8011/auth/realms/felord.cn/account/来登录创建的用户。

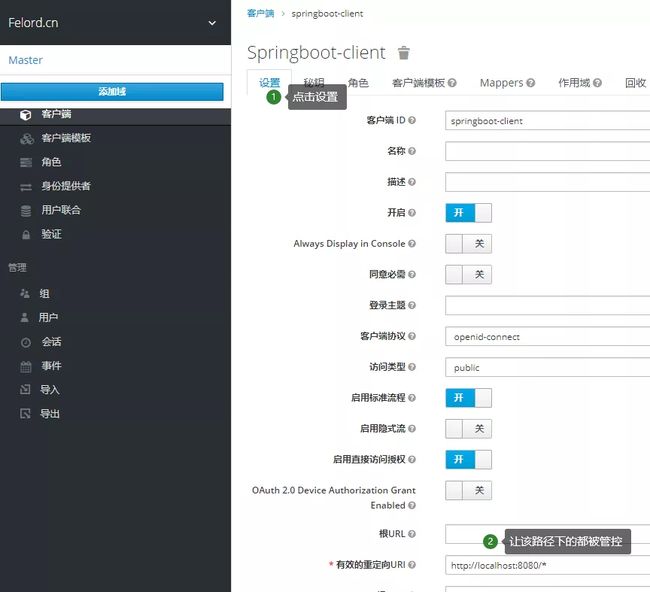

然后我们对客户端spring-boot-client进行编辑配置:

填写重定向URL

为了测试,这里我只填写了设置选项卡中唯一的必填项有效地重定向URI,这个选项的意思就是客户端springboot-client的所有API都会受到权限管控。

角色

基于角色的权限控制是目前主流的权限控制思想,keycloak也采取了这种方式。我们需要建立一个角色并授予上一篇文章中建立的用户felord。我们来创建一个简单的角色:

在keycloak中创建角色

❝

keycloak的角色功能非常强大,在后面的系列文章中胖哥会和大家深入学习这个概念。

角色映射给用户

然后我们把上面创建的角色base_user赋予用户felord:

给realm中的用户赋予角色

到这里用户、角色、角色映射都搞定了,就剩下在客户端上定义资源了。

获取和刷新JWT

我们可以通过下面这个方式获取用户登录的JWT对:

POST /auth/realms/felord.cn/protocol/openid-connect/token HTTP/1.1

Host: localhost:8011

Content-Type: application/x-www-form-urlencoded

client_id=springboot-client&username=felord&password=123456&grant_type=password

会得到:

{

"access_token": "eyJhbGciOiJSUzI1NiIsInR5cCIgOiAiS 省略",

"expires_in": 300,

"refresh_expires_in": 1800,

"refresh_token": "eyJhbGciOiJIUzI1NiIsInR5cCIgOiAi 省略",

"token_type": "Bearer",

"not-before-policy": 0,

"session_state": "2fc7e289-c86f-4f6f-b4d3-1183a9518acc",

"scope": "profile email"

}

刷新Token只需要把refresh_token带上,把grant_type改为refresh_token就可以刷新Token对了,下面是请求刷新的报文:

POST /auth/realms/felord.cn/protocol/openid-connect/token HTTP/1.1

Host: localhost:8011

Content-Type: application/x-www-form-urlencoded

client_id=springboot-client&grant_type=refresh_token&refresh_token=eyJhbGciOiJIUzI1NiIsInR5cCIgOiAiSldUIiwia2lkIiA6ICJlYWE2MThhMC05Y2UzLTQxZWMtOTZjYy04MGQ5ODVkZjJjMTIifQ.eyJleHAiOjE2MjU3NjI4ODYsImlhdCI6MTYyNTc2MTA4NiwianRpIjoiZjc2MjVmZmEtZWU3YS00MjZmLWIwYmQtOTM3MmZiM2Q4NDA5IiwiaXNzIjoiaHR0cDovL2xvY2FsaG9zdDo4MDExL2F1dGgvcmVhbG1zL2ZlbG9yZC5jbiIsImF1ZCI6Imh0dHA6Ly9sb2NhbGhvc3Q6ODAxMS9hdXRoL3JlYWxtcy9mZWxvcmQuY24iLCJzdWIiOiI0YzFmNWRiNS04MjU0LTQ4ZDMtYTRkYS0wY2FhZTMyOTk0OTAiLCJ0eXAiOiJSZWZyZXNoIiwiYXpwIjoic3ByaW5nYm9vdC1jbGllbnQiLCJzZXNzaW9uX3N0YXRlIjoiZDU2NmU0ODMtYzc5MS00OTliLTg2M2ItODczY2YyNjMwYWFmIiwic2NvcGUiOiJwcm9maWxlIGVtYWlsIn0.P4vWwyfGubSt182P-vcyMdKvJfvwKYr1nUlOYBWzQks

❝

注意:两个请求的 content-type都是application/x-www-form-urlencoded。

Spring Boot客户端

建一个很传统的Spring Boot应用,别忘了带上Spring MVC模块,然后加入keycloak的starter:

org.keycloak

keycloak-spring-boot-starter

14.0.0

❝

当前keycloak版本是14.0.0 。

然后随便编写一个Spring MVC接口:

/**

* @author felord.cn

* @since 2021/7/7 17:05

*/

@RestController

@RequestMapping("/foo")

public class FooController {

@GetMapping("/bar")

public String bar(){

return "felord.cn";

}

}

接下来,我们声明定义只有felord.cnrealm中包含base_user角色的用户才能访问/foo/bar接口。那么定义在哪儿呢?我们先在spring boot中的application.yml中静态定义,后续会实现动态控制。配置如下:

keycloak:

# 声明客户端所在的realm

realm: felord.cn

# keycloak授权服务器的地址

auth-server-url: http://localhost:8011/auth

# 客户端名称

resource: springboot-client

# 声明这是一个公开的客户端,否则不能在keycloak外部环境使用,会403

public-client: true

# 这里就是配置客户端的安全约束,就是那些角色映射那些资源

security-constraints:

# 角色和资源的映射关系。下面是多对多的配置方式 ,这里只配置base_user才能访问 /foo/bar

- auth-roles:

- base_user

security-collections:

- patterns:

- '/foo/bar'

然后启动Spring Boot应用并在浏览器中调用http://localhost:8080/foo/bar,你会发现浏览器会跳转到下面这个地址:

http://localhost:8011/auth/realms/felord.cn/protocol/openid-connect/auth?response_type=code&client_id=springboot-client&redirect_uri=http%3A%2F%2Flocalhost%3A8080%2Ffoo%2Fbar&state=20e0958d-a7a9-422a-881f-cbd8f25d7842&login=true&scope=openid

OIDC认证授权登录

走的是基于OIDC(OAuth 2.0的增强版)的认证授权模式。只有你正确填写了用户名和密码才能得到/foo/bar的正确响应。

总结

❝

请注意:这是系列文章,请点击文章开头的#keycloak查看已有章节。

我们仅仅进行了一些配置就实现了OIDC认证授权,保护了Spring Boot中的接口,这真是太简单了。不过看了这一篇文章后你会有不少疑问,这是因为你不太了解OIDC协议。这个协议非常重要,大厂都在使用这个协议。下一篇会针对这个协议来给你补补课。