我不允许还有人没下载使用中国蚁剑,修改蚁剑特征冲它

目录

一、中国蚁剑下载

二、中国蚁剑安装

第一步:解压后,打开加载器antsword-Loder文件,并运行AntSword.exe程序

第二步:再次打开AntSword.exe,就能再次运行了

三、中国蚁剑使用

第一步:在首页空白处右键---->添加shell

第二步:输入木马地址及密码,添加保存(选个加密方法)

蚁剑数据包处理

方法一:为蚁剑设置代理工具:

方法二:设置编码方式,对传输进行加密

方法三:还有一些插件的下载:

方法四:在源码里对user-agent相关特征进行修改

中国蚁剑是菜刀的进阶版shell控制端软件,是一款开源的跨平台网站管理工具。

一、中国蚁剑下载

蚁剑地址:(项目核心源码”antSword“)

https://github.com/AntSwordProject/

官方加载器:(加载器分为Mac、Windows、Linux)

https://github.com/AntSwordProject/AntSword-Loader

百度网盘下载:

antsword:

链接:https://pan.baidu.com/s/1zJmE0IY3OJE6bdSeILJPUw?pwd=hj12

提取码:hj12

antsword-Loder win32 x64:

链接:https://pan.baidu.com/s/1f5_Xd_uNGC1M4F5xQF0_xQ?pwd=hj12

提取码:hj12

二、中国蚁剑安装

我安装的是“AntSword-Loader-v4.0.3-win32-x64.zip”

第一步:解压后,打开加载器antsword-Loder文件,并运行AntSword.exe程序

第一次安装项目需要先初始化,在上面已经下载了核心源码(antsword),就选择其为项目源码的文件夹。

如果只下载了加载器,选择一个空文件夹,虽然显示会自动帮你下载,但是加载器现在已经不能自动安装成功了

所以还是要将初始化选择源码包antSword目录,初始化后会自动重启,再次打开就能正常运行了

第二步:再次打开AntSword.exe,就能再次运行了

三、中国蚁剑使用

第一步:在首页空白处右键---->添加shell

第二步:输入木马地址及密码,添加保存(选个加密方法)

蚁剑数据包处理

方法一:为蚁剑设置代理工具:

(如burpsuite)

方法二:设置编码方式,对传输进行加密

在添加和修改shell时都能进行编码修改,就可以绕过WAF。

default(默认)是明文传输

方法三:还有一些插件的下载:

(没加载出来,预估他很强大)

在对应shell处右键就可以看到加载插件

方法四:在源码里对user-agent相关特征进行修改

默认的user-agent是:User-Agent: antSword/v2.0;

如果不会自定义useragent,这个特征就会被waf和蜜罐所识别

修改UA特征的路径:

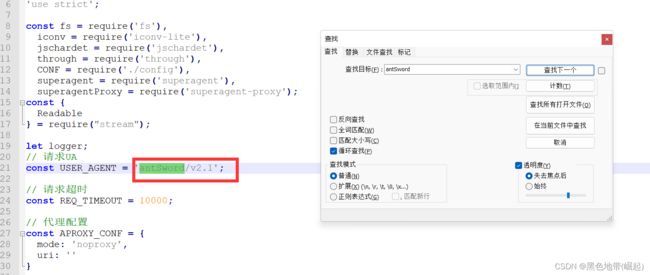

第一处:antSword\modules\request.js(一处)

修改const USER_AGENT = 'antSword/v2.1';(使用查找,在第21行)

我将antSword/v2.1改为了Baiduspider-image(百度蜘蛛)

第二处:antSword\modules\update.js(两处)

有两处要修改;查找“antSword/v2.0”(153,165行)

(第三处和第四处为修改GET请求中的特征信息)

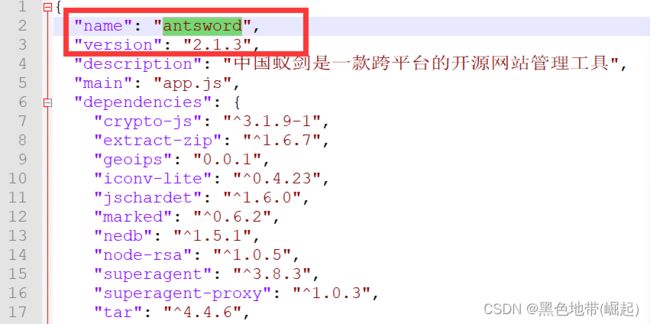

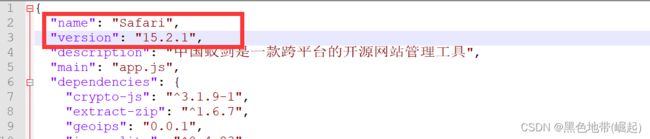

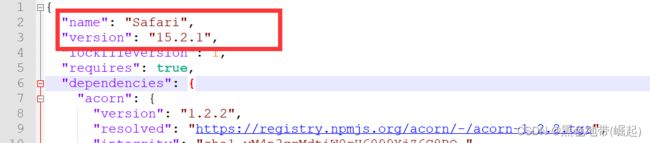

第三处/第四处:antSword\antSword-master下的package.json和package-lock.json(各一处)

Safari(苹果浏览器)verson15.2.1 (随意写,只要不被拦截就可)

package.json(一处)

package-lock,json(一处)