渗透工具-Burpsuite

渗透测试-Burpsuite

- 中文乱码

- “有软件正在阻止Firefox安全连接至网站”

- 第三节 BurpSuite相关

-

-

- 注意:Burp Suite Pro 2020.8版本需要 JDK 9 以上才能运行,否则会出现闪退情况。

-

- jdk1.8.0_152

- burpsuite_pro_v1.7.37

-

- 压缩相应版本 jdk

- 命令行启动 或者 直接 xpathrun

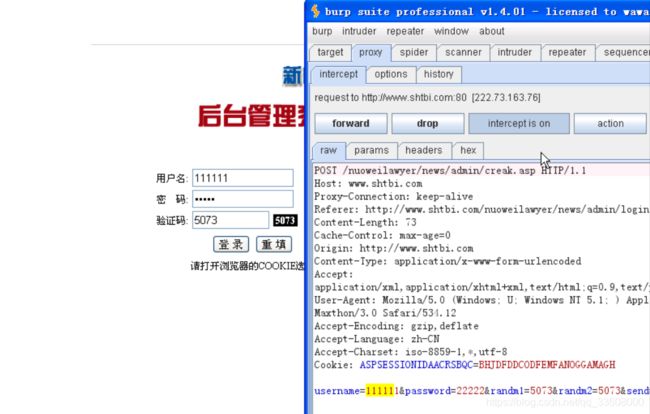

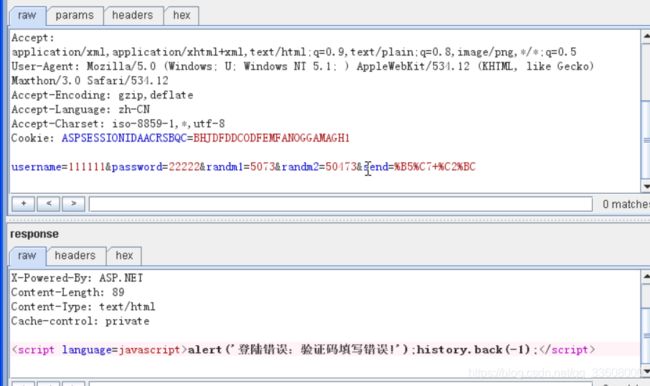

- 密码爆破

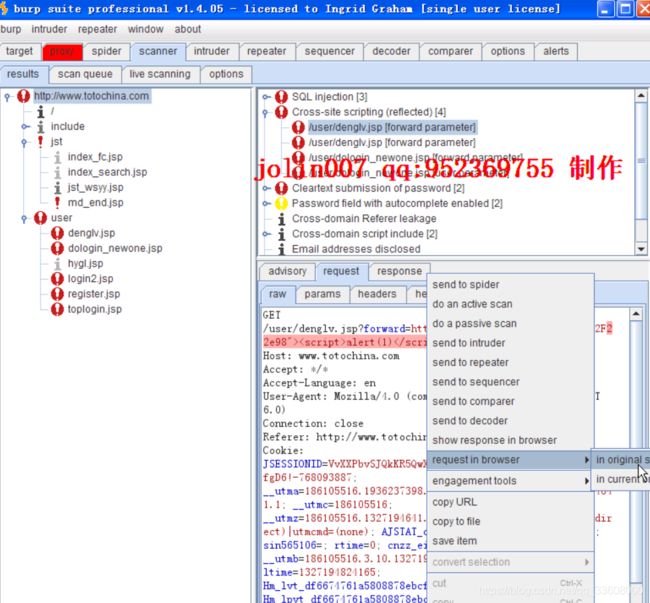

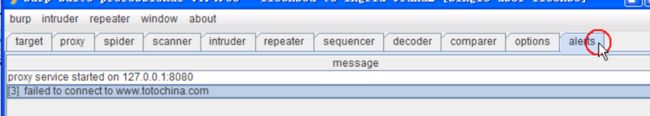

- 实战网站整体安全检测与渗透

- 绕过cookie验证码的2种方法

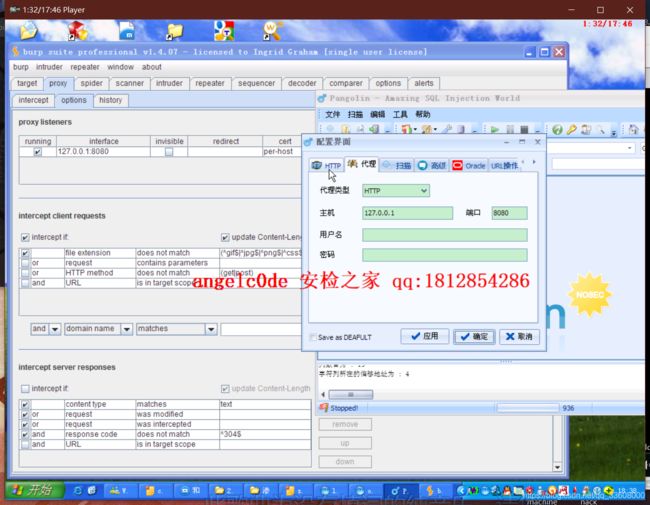

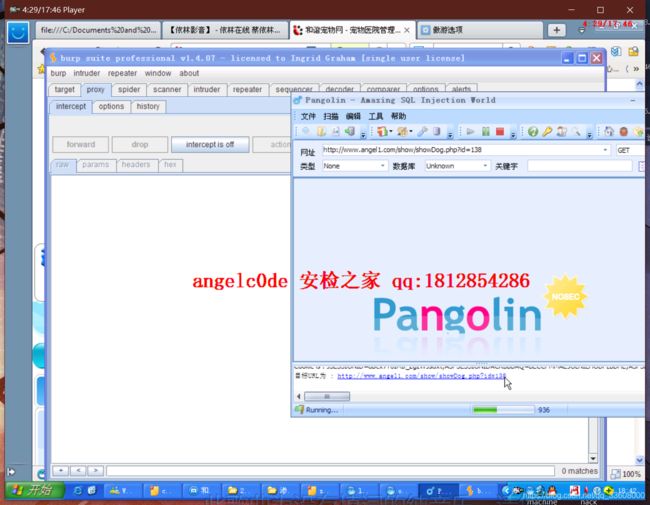

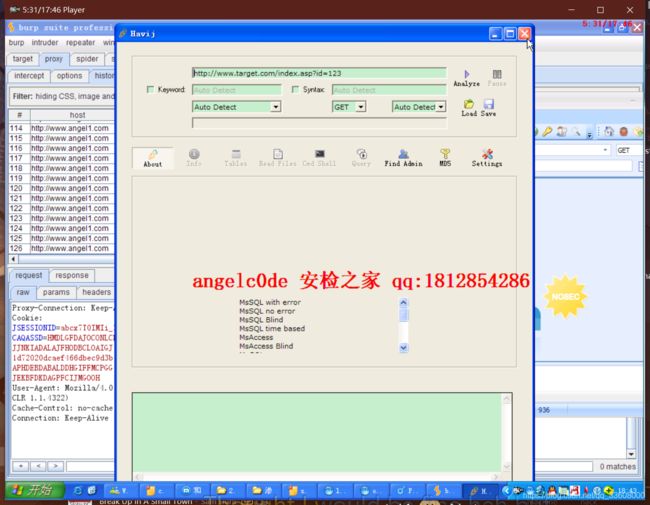

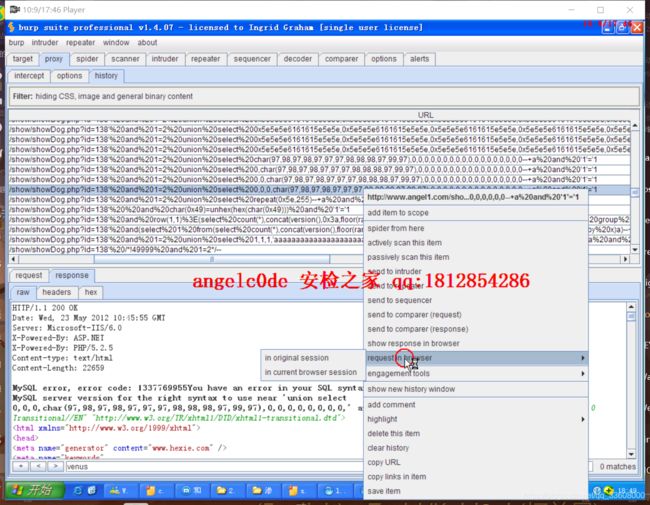

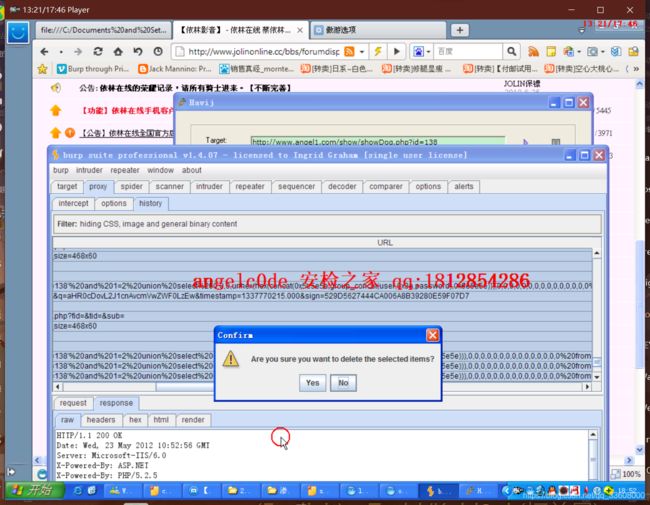

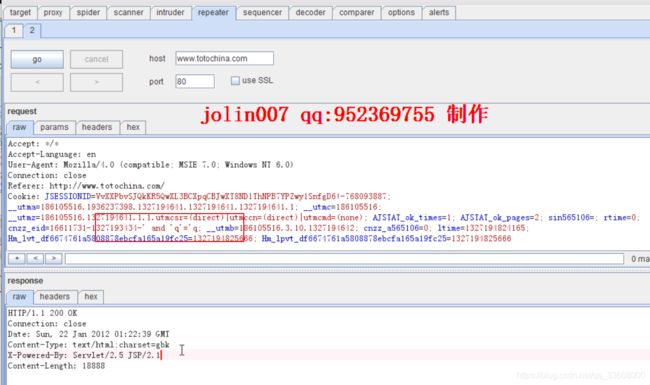

- burpsuite与sqlmap图形版结合的第一种方法

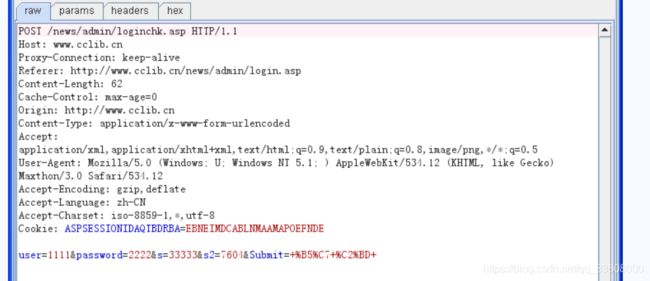

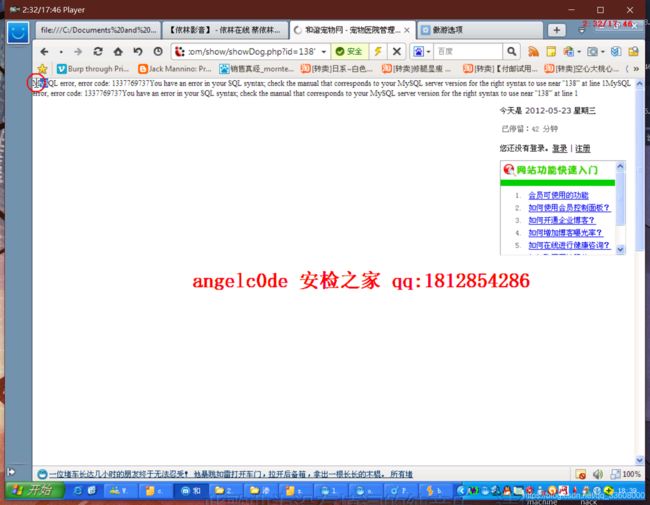

- 抓包sql注入工具技巧

-

-

-

- #注入语句学习#

- 暴力破解(Brute Force)

-

-

- 0x00 功能点

- 0x01 信息收集插件

-

- 1.1 HAE

- 1.2 Domain Hunter

- 1.3 CaA

- 0x03漏洞挖掘插件

-

- 3.1 fastjsonscan

- 3.2 shiroscan

- 3.3 log4jscan

- 3.4 jwt

- 3.5 APIKit

- 3.6 J2EEScan

- 3.7 Struts2-RCE

- 3.8 wooyun-payload

- Fastjson-Scanner(被动扫描)

- https://github.com/Prodject/BurpSuite-collections

- 0x04辅助插件

-

- 4.1 403bypass

- 4.2 chunked-coding-converter

- 4.3 hackbar

- burp 联动 sqlmap

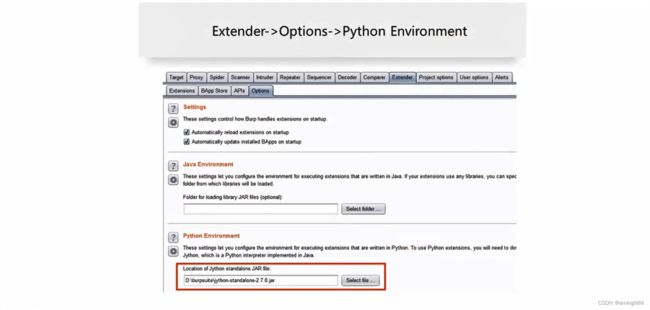

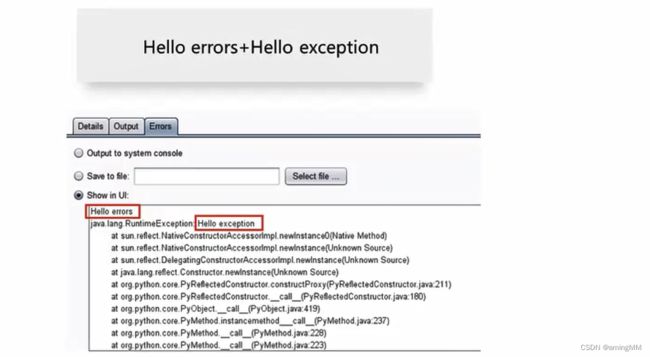

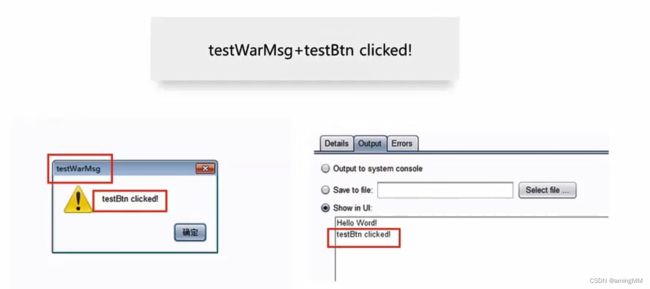

- 第五章:Python编写BurpSuite插件

中文乱码

“有软件正在阻止Firefox安全连接至网站”

- 记得点信任

第三节 BurpSuite相关

并都是成型的渗透测试工具,

直接采用了自动测试和半自动测试的方式,

使用起来十分方便,

而且在burpsuite2020中不仅涵盖了100多个通用漏洞,

而且其中的扫描逻辑会不断进行改进,

以确保能够帮助用户快速的找到最新的漏洞和现有漏洞的新情况,

从而更好的帮助用户进行拦截、修改、重新放置数据包等进行测试,

轻松满足用户的使用需求。

除此之外,在burpsuite2020软件里面,

不但可以通过利用AST技术、配置扫描、浏览器驱动扫描等功能来进行自动扫描漏洞,

还能手动管理侦查数据、测试点击劫持攻击、暴露隐藏的攻击面等渗透测试功能,

以便可以全方面的为你提供一定的安全性。

burpsuite2020是一款用于测试Web安全性的电脑网络安全测试软件,

全称为burp suite professional2020,

主要是为信息安全从业人员们提供的,

为用户提供了执行Web应用程序安全性测试的简单方法,

同时内置Proxy、Spider、Scanner、Intruder、Repeater、Sequencer、Decoder、Comparer等多个工具模块供用户自由选择使用,

![]()

并都是成型的渗透测试工具,

直接采用了自动测试和半自动测试的方式,

使用起来十分方便,

而且在burpsuite2020中不仅涵盖了100多个通用漏洞,

而且其中的扫描逻辑会不断进行改进,

以确保能够帮助用户快速的找到最新的漏洞和现有漏洞的新情况,

从而更好的帮助用户进行拦截、修改、重新放置数据包等进行测试,

轻松满足用户的使用需求。

除此之外,在burpsuite2020软件里面,

不但可以通过利用AST技术、配置扫描、浏览器驱动扫描等功能来进行自动扫描漏洞,

还能手动管理侦查数据、测试点击劫持攻击、暴露隐藏的攻击面等渗透测试功能,

以便可以全方面的为你提供一定的安全性。

注意:Burp Suite Pro 2020.8版本需要 JDK 9 以上才能运行,否则会出现闪退情况。

![]()

JDK 10 是 Java 10 标准版,

包含Java最新开发环境jre10和java10开发工具,

jdk10改进的关键点包括一个本地类型推断、一个垃圾回收的“干净”接口。

JDK 10 的主要功能包括:

一个局部变量类型推断,

通过增强语言特性将类型推断扩展到局部变量,

目的是减少与编码相关的“仪式”,

同时保持对静态类型的安全承诺。

一个干净的垃圾收集器接口,用来改善垃圾收集器源代码之间的隔离效果,

这样可以为HotSpot 虚拟机中的内部垃圾收集代码提供更好的模块化功能,

也可以更容易向 HotSpot 添加新的垃圾收集器。

并行、完整的 G1 垃圾收集器,

通过实现并行性来改善最坏情况下的延迟问题。

启用 HotSpot 将对象堆分配给用户指定的备用内存设备(如 NVDIMM 内存模块),

这个特性也侧面预示了未来的系统可能会采用异构的内存架构。

JDK10 包含 12 个JEP (改善提议):

【286】局部变量类型推断 :

对于开发者来说,这是 JDK10 唯一的真正特性。

它向 Java 中引入在其他语言中很常见的 var ,

比如 JavaScript 。只要编译器可以推断此种类型,

你不再需要专门声明一个局部变量的类型。

一个简单的例子是:

var x = new ArrayList<String>();

这就消除了我们之前必须执行的 ArrayList 类型定义的重复。

我鼓励你们去读 JEP ,

因为上面有一些关于这个句法是否能用的规则。

有趣的是,需要注意 var 不能成为一个关键字,而是一个保留字。

这意味着你仍然可以使用 var 作为一个变量,

方法或包名,但是现在(尽管我确定你绝不会)你不能再有一个类被调用。

[310]应用类数据共享(CDS) :

CDS 在 JDK5 时被引进以改善 JVM 启动的表现,

同时减少当多个虚拟机在同一个物理或虚拟的机器上运行时的资源占用。

JDK10 将扩展 CDS 到允许内部系统的类加载器、内部平台的类加载器和自定义类加载器来加载获得的类。

之前,CDS 的使用仅仅限制在了 bootstrap 的类加载器。

[314]额外的 Unicode 语言标签扩展:

这将改善 java.util.Locale 类和相关的 API 以实现额外 BCP 47 语言标签的 Unicode 扩展。尤其是,货币类型,一周的第一天,区域覆盖和时区等标签现在将被支持。

[322]基于时间的版本控制:

正如我在之前的博客中所讨论的,

我们的 JDK 版本字符串格式几乎与 JDK 版本一样多。

有幸的是,这是最后需要使用到的,我们可以坚持用它。

这种格式使用起来很像 JDK9 中介绍的提供一个更加语义的形式。

有一件困扰我的事是包含了一个 INTERIM 元素,正如 JEP 提议中所说,

“永远是0”。好吧,如果永远是0,那它有什么意义呢?

他们说这是为未来使用做保留,但我仍不是很赞同。我认为,这有些冗余繁杂。

这也消除了在 JDK9 中有过的相当奇怪的情形。

第一次更新是 JDK 9.0.1 , 非常符合逻辑。

第二次更新是 JDK 9.0.4 ,不合逻辑。

原因是,在 JDK9 的版本计数模式下,需要留下空白以便应急或不在预期安排的更新使用。

但既然没有更新是必须的,为什么不简单称之为 JDK 9.0.2 呢?

[319]根证书:

在 JDK 中将提供一套默认的 CA 根证书。

关键的安全部件,

如 TLS ,在 OpenJDK 构建中将默认有效。

这是 Oracle 正在努力确保 OpenJDK 二进制和 Oracle JDK 二进制功能上一样的工作的一部分,

是一项有用的补充内容。

[307] 并行全垃圾回收器 G1 :

G1 是设计来作为一种低延时的垃圾回收器

(但是如果它跟不上旧的堆碎片产生的提升速率的话,将仍然采用完整压缩集合)。

在 JDK9 之前,默认的收集器是并行,吞吐,收集器。

为了减少在使用默认的收集器的应用性能配置文件的差异,

G1 现在有一个并行完整收集机制。

[313]移除 Native-Header 自动生成工具:

Java9 开始了一些对 JDK 的家务管理,

这项特性是对它的延续。

当编译 JNI 代码时,已不再需要单独的工具来生成头文件,

因为这可以通过 javac 完成。

在未来的某一时刻,JNI 将会被 Panama 项目的结果取代,但是何时发生还不清楚。

[304]垃圾回收器接口:

这不是让开发者用来控制垃圾回收的接口;

而是一个在 JVM 源代码中的允许另外的垃圾回收器快速方便的集成的接口。

[312]线程-局部变量管控:

这是在 JVM 内部相当低级别的更改,现在将允许在不运行全局虚拟机安全点的情况下实现线程回调。

这将使得停止单个线程变得可能和便宜,而不是只能启用或停止所有线程。

[316]在备用存储装置上的堆分配:

硬件技术在持续进化,现在可以使用与传统 DRAM 具有相同接口和类似性能特点的非易失性 RAM 。

这项 JEP 将使得 JVM 能够使用适用于不同类型的存储机制的堆。

[317] 试验性的基于 Java 的 JIT 编译器:

最近宣布的 Metropolis 项目,提议用 Java 重写大部分 JVM 。

乍一想,觉得很奇怪。

如果 JVM 是用 Java 编写的,那么是否需要一个 JVM 来运行 JVM ?

相应的,这导致了一个很好的镜像类比。

现实情况是,使用 Java 编写 JVM 并不意味着必须将其编译为字节码,

你可以使用 AOT 编译,然后在运行时编译代码以提高性能。

这项 JEP 将 Graal 编译器研究项目引入到 JDK 中。

并给将 Metropolis 项目成为现实,

使 JVM 性能与当前 C++ 所写版本匹敌(或有幸超越)提供基础。

[296]:

合并 JDK 多个代码仓库到一个单独的储存库中:

在 JDK9 中,有 8 个仓库:

root、corba、hotspot、jaxp、jaxws、jdk、langtools 和 nashorn 。

在 JDK10 中这些将被合并为一个,

使得跨相互依赖的变更集的存储库运行 atomic commit (原子提交)成为可能。

- jdk10 安装:

点击安装包安装,需要注意的是,选择安装目录,不要选到C盘。

推荐使用像我这种目录风格,比如

D:\JDK\10

以便多JDK共存。

同时取消勾选JRE安装,因为JDK从来都是包含JRE的,

一般没有必要再独立安装一个JRE浪费硬盘。

![]()

![]()

![]()

配置环境变量

进入电脑的系统环境变量设置页面,

win10系统直接在左下角搜索"环境变量"即可

在系统环境变量中新建一个JAVA_HOME环境变量,

目录选择JDK10的安装目录如

![]()

D:\JDK\10

![]()

保存

在Path变量中,增加一个

%JAVA_HOME%\bin

变量,记得让这个变量处于第一个位置,

这样可以让它优先级最高,防止安装在C盘的其它JRE和它冲突。

![]()

进入cmd命令提示符,win10系统可以在左下角搜索cmd,回车进入。

输入

java -version

![]()

可以查看当前JAVA版本

输入

where java

![]()

可以查看java命令来源的目录,如果配置正确的话,

JDK10的安装目录,应该是第一行输出。

%JAVA_HOME%\bin

的位置在最后了,可能就会被这个JRE覆盖,导致输出版本不是自己预期的。

![]()

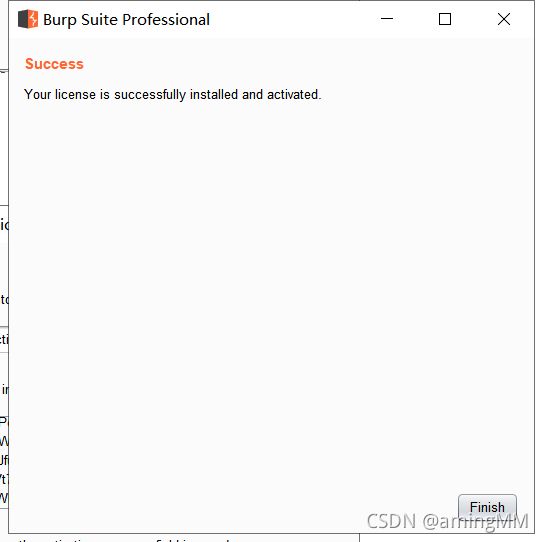

1、下载解压,得到burp suite professional2020中文程序和注册机文件;

![]()

首先,双击 “Burp_start_chs.vbs” 可以启动中文版软件,

“Burp_start_en.vbs” 是英文版,提示输入许可证;

![]()

打开注册机,将许可证密钥复制然后点击下一步;

![]()

![]()

弹出激活方式,这里我们选择手动激活;

![]()

将激活请求复制到注册机,然后再将激活响应复制到软件内,即可完成激活;

![]()

![]()

功能介绍

一、Web漏洞扫描程序

1、涵盖了100多个通用漏洞,

例如

SQL注入和跨站点脚本(XSS),

在OWASP前10名中的所有漏洞中均具有出色的性能。

2、Burp的尖端 Web应用程序搜寻器

准确地映射内容和功能,

自动处理会话,状态更改,易失性内容和应用程序登录。

3、Burp Scanner包括一个

完整的 JavaScript分析 引擎,

该引擎结合了静态(SAST)和动态(DAST)技术,

用于检测客户端JavaScript(例如基于DOM的跨站点脚本)中的安全漏洞。

4、Burp率先使用

高度创新 的带外技术(OAST) 来增强传统的扫描模型。

Burp Collaborator技术

使Burp可以检测在应用程序外部行为中完全不可见的服务器端漏洞,

甚至报告在扫描完成后异步触发的漏洞。

5、Burp Infiltrator技术可用于检测目标应用程序,

以在其有效负载到达应用程序内的危险API时向Burp Scanner提供实时反馈,

从而执行交互式应用程序安全测试(IAST)。

6、Burp的扫描逻辑会不断进行改进,

以确保能够找到最新的漏洞和现有漏洞的新情况。

近年来,Burp成为第一台检测Burp研究团队首创的新型漏洞的扫描仪,

包括模板注入和Web缓存中毒。

7、所有报告的漏洞均包含详细的自定义建议。

这些内容包括问题的完整说明以及逐步的修复建议。

会针对每个问题动态生成建议性措词,并准确描述任何特殊功能或补救点。

二、先进的手动工具

1、使用Burp项目文件实时增量保存您的工作,并从上次中断的地方无缝接听。

2、使用配置库可以使用不同的设置快速启动目标扫描。

3、在Burp的中央仪表板上查看所有发现的漏洞的实时反馈。

4、将手动插入点放置 在请求中的任意位置,以通知扫描仪有关非标准输入和数据格式的信息。

5、浏览时 使用 实时扫描, 以完全控制针对哪些请求执行的操作。

6、Burp可以选择报告所有反映和存储的输入,即使尚未确认漏洞,也可以方便手动测试跨站点脚本之类的问题。

7、您可以导出发现的漏洞的格式精美的HTML报告。

8、CSRF PoC Generator函数可用于为给定请求生成概念验证跨站点请求伪造(CSRF)攻击。

9、内容发现功能可用于发现隐藏的内容和未与可浏览的可见内容链接的功能。

10、目标分析器功能可用于分析目标Web应用程序,并告诉您它包含多少个静态和动态URL,以及每个URL包含多少个参数。

11、Burp Intruder是用于自动化针对应用程序的自定义攻击的高级工具。它可以用于多种目的,以提高手动测试的速度和准确性。

12、入侵者捕获详细的攻击结果,并以表格形式清晰地显示有关每个请求和响应的所有相关信息。捕获的数据包括有效载荷值和位置,HTTP状态代码,响应计时器,cookie,重定向数以及任何已配置的grep或数据提取设置的结果。

三、基本手动工具

1、Burp Proxy允许手动测试人员拦截浏览器和目标应用程序之间的所有请求和响应,即使使用HTTPS时也是如此。

2、您可以查看,编辑或删除单个消息,以操纵应用程序的服务器端或客户端组件。

3、该代理历史记录所有请求和响应通过代理的全部细节。

4、您可以用注释和彩色突出显示来注释单个项目,以便标记有趣的项目,以便以后进行手动后续操作。

5、Burp Proxy可以对响应执行各种自动修改,以方便测试。例如,您可以取消隐藏隐藏的表单字段,启用禁用的表单字段并删除JavaScript表单验证。

6、您可以使用匹配和替换规则,将自定义修改自动应用于通过代理传递的请求和响应。您可以创建对消息标题和正文,请求参数或URL文件路径进行操作的规则。

7、Burp有助于消除拦截HTTPS连接时可能发生的浏览器安全警告。安装时,Burp会生成一个唯一的CA证书,您可以将其安装在浏览器中。然后,为您访问的每个域生成主机证书,并由受信任的CA证书签名。

8、Burp支持对非代理感知客户端的无形代理,从而可以测试非标准用户代理,例如胖客户端应用程序和某些移动应用程序。

9、HTML5 WebSockets消息以与常规HTTP消息相同的方式被拦截并记录到单独的历史记录中。

10、您可以配置细粒度的拦截规则,以精确控制要拦截的消息,从而使您可以专注于最有趣的交互。

11、该目标站点地图显示所有已在网站被发现被测试的内容。内容以树形视图显示,该视图与站点的URL结构相对应。在树中选择分支或节点将显示单个项目的列表,并在需要时提供完整的详细信息,包括请求和响应。

12、所有请求和响应都显示在功能丰富的HTTP消息编辑器中。这提供了对基础消息的大量视图,以帮助分析和修改其内容。

13、可以在Burp工具之间轻松发送单独的请求和响应,以支持各种手动测试工作流程。

14、使用Repeater工具,您可以手动编辑和重新发出单个请求,以及完整的请求和响应历史记录。

15、Sequencer工具用于使用标准密码测试的随机性对会话令牌进行统计分析

16、解码器工具使您可以在现代网络上使用的常见编码方案和格式之间转换数据。

17、Clickbandit工具针对易受攻击的应用程序功能生成有效的Clickjacking攻击。

18、比较器工具在成对的请求和响应或其他有趣的数据之间执行视觉区别。

19、您可以创建自定义会话处理规则来处理特定情况。会话处理规则可以自动登录,检测和恢复无效的会话以及获取有效的CSRF令牌。

20、强大的Burp Extender API允许扩展自定义Burp的行为并与其他工具集成。Burp扩展的常见用例包括即时修改HTTP请求和响应,自定义Burp UI,添加自定义扫描程序检查以及访问关键的运行时信息,包括爬网和扫描结果。

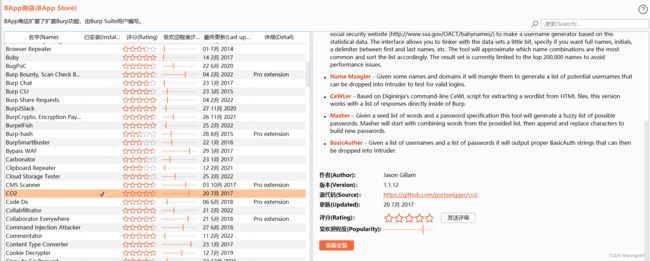

21、该BAPP商店是贡献的爆发式的用户社区随时可以使用扩展的存储库。只需在Burp UI中单击即可安装这些工具。

![]()

![]()

![]()

![]()

![]()

![]()

软件特点

1、自动收获低垂的水果

Web漏洞扫描程序是Burp Suite Professional的核心。这是世界上许多最大的组织信任的扫描仪。

该扫描仪涵盖整个OWASP Top 10,并且能够进行被动和主动分析。当然,开发工作由PortSwigger的世界领先研究团队负责。2、通过人工指导的自动化节省更多时间

使用纯自动化工具无法找到每个Web安全漏洞。许多需要某种形式的人工输入。但是,利用这些漏洞通常可能是一件令人厌烦的任务。Burp Intruder等强大的省力工具可让您更好地利用自己的时间。当对漏洞进行模糊处理或使用其他蛮力技术时,尤其如此。

3、瑞士黑客专用刀

很容易看出Burp Suite Pro为何起作用。这是一个真正的一站式解决方案,可快速,可靠地发现和利用Web应用程序中的漏洞。但这还不止于此。通过BApp Store,您可以访问数百个社区生成的插件。Burp Suite的Extender API允许您编写自己的。通过以这种方式增强Burp Suite Pro的功能,其应用几乎变得无限。

4、业界最受欢迎的工具

Burp Suite Professional在130多个国家/地区拥有40,000多名用户。这使其成为用于Web安全测试的世界上使用最广泛的工具箱。这不是偶然发生的。我们的工具众所周知是用户知识的倍增器。

5、其他人跟随

Burp最初由我们的创始人Dafydd Stuttard撰写。您可能会从The Web Application Hacker’s Handbook(关于Web安全的事实上的标准教科书)中知道Daf的名字。Daf仍然领导我们的开发团队。没有研究,您将无法拥有最先进的工具- 我们的团队是首屈一指的。PortSwigger致力于教育,您将在全球各地的会议上找到我们。

如果Java可运行环境配置正确的话,当你双击burpSuite.jar即可启动软件,这时,Burp Suite自己会自动分配最大的可用内存,具体实际分配了多少内存,默认一般为64M。当我们在渗透测试过程,如果有成千上万个请求通过Burp Suite,这时就可能会导致Burp Suite因内存不足而崩溃,从而会丢失渗透测试过程中的相关数据,这是我们不希望看到的。因此,当我们启动Burp Suite时,通常会指定它使用的内存大小。 一般来说,我们通常会分配2G的内存供Burp Suite使用,如果你的电脑内存足够,可以分配4G;如果你的电脑内存足够小,你也可以分配128M。当你给Burp Suite分配足够多的内存时,它能做的工作也会更多。指定Burp Suite占用内存大小的具体配置方法是在启动脚本里添加如下命令行参数: 假设启动脚本的名称为burp_suite_start.bat,则该bat脚本的内容为

java -jar -Xmx2048M /your_burpsuite_path/burpsuite.jar

其中参数-Xmx指定JVM可用的最大内存,单位可以是M,也可以是G,如果是G为单位的话,则脚本内容为:

java -jar -Xmx2G /your_burpsuite_path/burpsuite.jar

Burp Suite是不支持IPv6地址进行数据通信的,这时在cmd控制台里就会抛出如下异常

java.net.SocketException: Permission denied

同时,浏览器访问时,也会出现异常

Burp proxy error: Permission denied: connect

当出现如上问题时,我们需要修改启动脚本,添加对IPv4的指定后,重启Burp Suite即可。

java -jar -Xmx2048M -Djava.net.preferIPv4Stack=true /your_burpsuite_path/burpsuite.jar

通过 -Djava.net.preferIPv4Stack=true参数的设置,告诉Java运行环境,使用IPv4协议栈进行数据通信,IPv6协议将会被禁止使用。 这个错误最常见于64位的windows操作系统上,使用了32位的JDK

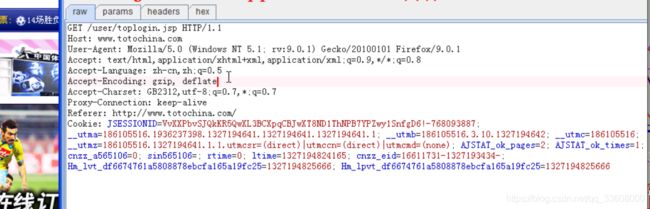

2、burpsuite抓包教程

首先要安装java JDK,然后安装burp suite软件,打开工具包中的Burpsuite文件夹,该文件夹里有两个jar包,双击打开BurpLoader.jar

打开后点击I Accept,next后点击Start Burp

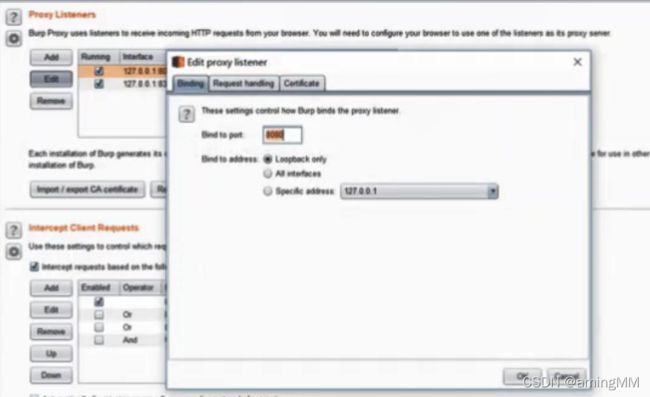

然后需要,配置Burp 代理

依次点击Proxy —> Options —> add —> Binding —>设置端口和IP —> OK

IP设置为本机回环IP(127.0.0.1),端口设置为8080

然后打开Burp已经有默认的代理127.0.0.1:8080,勾选即可用。

配置浏览器的代理,这里以firefox为例,其它浏览器类似。

打开firefox —> 打开菜单 —> 选项

然后高级—— > 设置

选择 手动配置代理 —> 设置代理IP 127.0.0.1 —> 端口8080 —> 选中 为所有协议使用相同代理 —> 确定

以上设置完成后,就可以进行抓包爆破了。

首先进行抓包,Proxy —> Intercept —Intercept is off/on

这里:Intercept is off代表不抓包,Intercept is on抓包。

设置Intercept is on时,点击需要抓取包的页面,就可以抓取请求包

以下以抓取weblogic登录时的请求包为例讲解。

输入用户名和密码 —> 设置Intercept is on —> 点击登录 —> 抓包成功

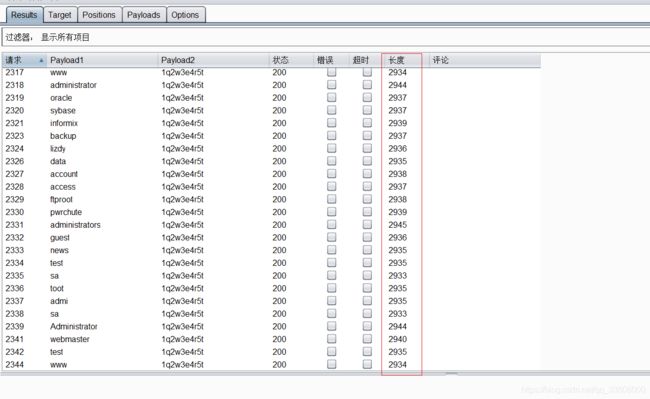

3、burpsuite爆破密码

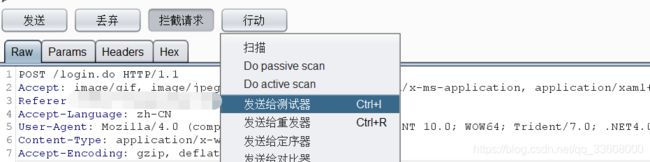

如果抓取登录的请求包后并且用户名和密码都是明文的话,便可进行爆破。

接下来,爆破操作步骤如下:

Action —> Sent to Intruder

Intruder —> Positions

单击Clear ,然后分别 选中admin —> Add

选中123456 —> Add

选择爆破模式:Cluster bomb

在弹出的对话框中,添加用户名字典和密码字典,然后点击 Payloads

当然你也可以写好一个txt文件,导入即可。

执行爆破:点击Start attack

结果查看,通过Length来判断爆破是否成功。

那么可以根据这个长度判断出,爆破出的用户名是admin密码是axis2。

爆破成功的用户名和密码返回长度与失败的返回长度差异很大。

附上KALI 的

https://www.cnblogs.com/ph1sh/p/13442245.html

翻译对照

BurpBurpSuitesave state wizard保存状态向导

restore state恢复状态

Remember setting记住设置

restore defaults恢复默认

Intruder入侵者

Start attack开始攻击(爆破)

Actively scan defined insertion points定义主动扫描插入点

Repeater中继器

New tab behavior新标签的行为

Automatic payload positions自动负载位置

config predefined payload lists配置预定义的有效载荷清单

Update content-length更新内容长度

unpack gzip/deflate解压gzip/放弃

Follow redirections跟随重定向

process cookies in redirections在重定向过程中的cookies

View视图

Action行为

功能项

Target目标

Proxy代理

Spider蜘蛛

Scanner扫描

Intruder入侵者

Repeater中继器

Sequencer定序器

Decoder解码器

Comparer比较器

Extender扩展

Options设置

Detach分离

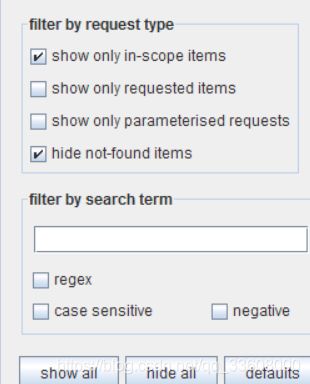

Filter过滤器

SiteMap网站地图

Scope范围

Filter by request type通过请求过滤

Intercept拦截

response Modification响应修改

match and replace匹配和替换

ssl pass throughSSL通过

Miscellaneous杂项

spider status蜘蛛状态

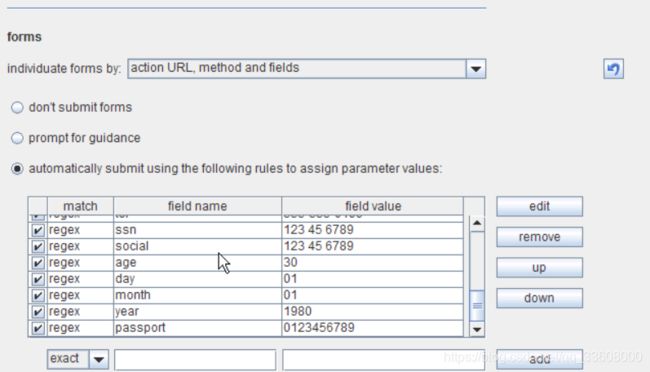

crawler settings履带式设置

passive spidering被动蜘蛛

form submission表单提交

application login应用程序登录

spider engine蜘蛛引擎

scan queue扫描队列

live scanning现场扫描

live active scanning现场主动扫描

live passive scanning现场被动扫描

attack insertion points攻击插入点

active scanning optimization主动扫描优化

active scanning areas主动扫描区域

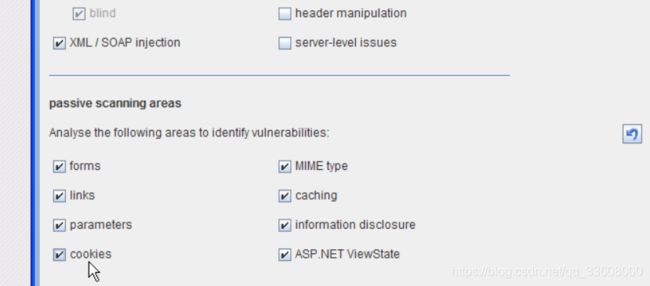

passive scanning areas被动扫描区域

Payload有效载荷

payload processing有效载荷处理

select live capture request选择现场捕获请求

token location within response内响应令牌的位置

live capture options实时捕捉选项

Manual load手动加载

Analyze now现在分析

Platform authentication平台认证

Upstream proxy servers上游代理服务器

Grep Extrack提取

低版本用着比较习惯

jdk1.8.0_152

burpsuite_pro_v1.7.37

压缩相应版本 jdk

命令行启动 或者 直接 xpathrun

电脑做开发 有其他版本的 就老老实实 命令行启动吧 或者 环境变量想办法

密码爆破

实战网站整体安全检测与渗透

绕过cookie验证码的2种方法

burpsuite与sqlmap图形版结合的第一种方法

QQ 1274510382

Wechat JNZ_aming

商业联盟 QQ群538250800

技术搞事 QQ群599020441

解决方案 QQ群152889761

加入我们 QQ群649347320

共享学习 QQ群674240731

纪年科技aming

网络安全 ,深度学习,嵌入式,机器强化,生物智能,生命科学。

抓包sql注入工具技巧

#注入语句学习#

暴力破解(Brute Force)

攻击者借助计算机的高速计算不停枚举所有可能的用户名和密码,

直到尝试出正确的组合,成功登录系统。

理论上,只要字典足够大,破解总是会成功的。

阻止暴力破解的最有效方式是设置复杂的密码

(英文字母大小写、数字、符号混合)

撞库: 如果你的字典是从某网站泄露出来的,你使用它试图登陆其他网站,

撞库攻击的成功率高于暴力破解,

因为你在A网站的用户名、密码通常和B网站的用户名、密码一致。

例如:12306铁道部购票网站曾在2014年底发生过撞库攻击。

0x00 功能点

数据包修改 重放

0x01 信息收集插件

1.1 HAE

项目地址:https://github.com/gh0stkey/HaE

介绍:一款通过自定义正则的方式匹配响应报文或请求报文,提取获取敏感信息的插件

使用方式:导入插件,初始规则有很多,可以根据自身需求定制

1.2 Domain Hunter

项目地址:

https://github.com/bit4woo/domain_hunter_pro

介绍:快捷的目标管理、自动化的信息收集工具,可以从流量中提取子域名,相关域名,邮箱,java包名。批量获取子域名相关信息,还有一些小工具。

1.3 CaA

项目地址:https://github.com/gh0stkey/CaA

介绍:主要作用就是收集流经BurpSuite Proxy模块中的HTTP流量,并从流量中提取一些有价值的信息,它可以帮助你记录这些信息并统计每个信息字段出现的频次,

这些信息可以用于接口、参数、目录等相关的枚举工作

使用方式:导入插件,配置数据库。

自动启用,

查询时注意需要输入完整域名,

Param:参数表,file:文件表,Endpoint:末尾的接口表,FullPath:完整目录表,Path:一级目录表。

0x03漏洞挖掘插件

3.1 fastjsonscan

项目地址:

https://github.com/zilong3033/fastjsonScan

介绍:自动扫描fastjson漏洞的插件

3.2 shiroscan

项目地址:

https://github.com/pmiaowu/BurpShiroPassiveScan

介绍:自动扫描shiro漏洞的插件

3.3 log4jscan

项目地址:

https://github.com/f0ng/log4j2burpscanner

介绍:自动扫描log4j2漏洞的插件

3.4 jwt

项目地址:

https://github.com/ozzi-/JWT4B

介绍:测试jwt相关漏洞,可以在官方插件库直接安装

3.5 APIKit

项目地址:

https://github.com/API-Security/APIKit

介绍:可以主动/被动扫描发现应用泄露的API文档,并将API文档解析成BurpSuite中的数据包用于API安全测试

现阶段支持

GraphQL

OpenAPI-Swagger

SpringbootActuator

SOAP-WSDL

3.6 J2EEScan

项目地址:

https://github.com/ilmila/J2EEScan

介绍: J2EE 应用程序漏洞扫描插件,可以在官方插件库直接安装

3.7 Struts2-RCE

项目地址:https://github.com/prakharathreya/Struts2-RCE

非被动代理扫描,需要安全人员在测试过程中手动将请求包发送到插件进行检测。如发现.action、.do结尾的后缀,或者指纹识别出struts框架,可使用插件进行检测。

3.8 wooyun-payload

项目地址:https://github.com/boy-hack/wooyun-payload

boy-hack大佬开发的一款查找乌云漏洞库的插件。通过http请求包中域名,路径,参数等获取乌云历史漏洞中类似的漏洞信息。

Fastjson-Scanner(被动扫描)

项目地址:https://github.com/p1g3/Fastjson-Scanner

插件使用被动代理扫描,对get/post中出现的json格式的数据进行漏洞检测,如:

插件使用被动代理扫描,对get/post中出现的json格式的数据进行漏洞检测,如:

GET /?json={"fastjson":"example"}

POST /

...

{"fastjson":"example"}

插件使用的poc如下:

fastjson_poc = '{{"@type":"java.net.URL","val":"http://%s"}:"x"}' % val

后续将其他payload添加进行,并且对检测了的流量进行去重,防止多次检测导致IP封禁等。

https://github.com/Prodject/BurpSuite-collections

0x04辅助插件

4.1 403bypass

项目地址:

https://github.com/sting8k/BurpSuite_403Bypasser

介绍:用python编写的用来测试绕过403的插件,自动扫描

4.2 chunked-coding-converter

项目地址:

https://github.com/c0ny1/chunked-coding-converter

介绍:主要用于分块传输绕WAF

4.3 hackbar

项目地址:

https://github.com/d3vilbug/HackBar

介绍:和火狐插件hackbar类似,提供了一些payload,可以在官方插件库直接安装