逻辑漏洞---登录验证码安全

图形验证码---验证码可爆破

验证码可爆破,即验证码过于简单,例如验证码中字符数量过少,比如只有四位组成,且只包含0-9的数字还没有干扰点,亦或者验证码可以被猜测到

可以使用PKAV来进行验证码的爆破,如织梦系统的后台登录页面

图形验证码----验证码复用

验证码复用,即登陆失败后验证码不刷新,仍然可以使用上一次登陆时的验证码且有效,存在爆破风险漏洞,如织梦后台的验证码。

只要输入账号错误和密码错误回显不一样,就可以算成用户名可爆破漏洞

例如 : 用户名不存在 , 你的密码错误,这两种回显,说明用户名可爆破

图形验证码----验证码绕过

验证码绕过,即验证码可以通过逻辑漏洞被绕过通常分为以下情况

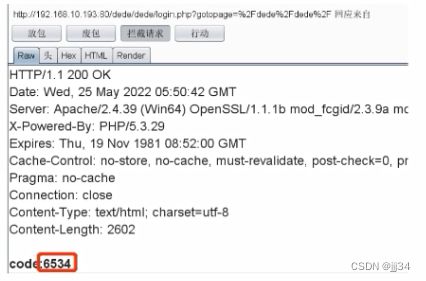

案例1:验证码验证返回状态值

可以通过BP修改状态值来绕过前端的验证,修改密码页面中存在验证码绕过漏洞

用户输入的验证码交给后端进行验证,验证后返回给前端 "n"/"y",前端只是单纯的根据 ’y/n'来对验证码进行判断,这时候,我们就可以通过bp将返回包从 n改为y

先抓一个正确的包,然后通过bp拦截相应包

bp的操作:鼠标右键,找到 Do intercept,选中 Response to this request

然后根据正确的包来修改

案例2:点击获取验证码时,直接在返回包中返回验证码,通过抓包的来观察response包

图形验证码----客户端验证

通过查看源代码发现验证码是前端验证码,可以直接抓包的方式在bp里爆破,参考pikaqiu-bf_client.php

怎么判断是前端验证? 开启bp,点击获取验证码,查看bp中的 HTTP history,看有没有新的包被获取到

思路:输入一个正确的验证码,抓包,然后判断后端有没有对这个验证码进行验证

怎么判断后端有没有验证: 修改验证码,查看返回包的结果

当验证码被我们修改后,后端返回的数据包不变,说明后端没有对验证码进行校验。实现了验证码绕过。

总结:判断验证码的方式(是否为前端),输入一个正确的,抓包,判断后端是否对验证码进行校验,若没有的话就可以实现验证码绕过,进入暴力破解流程

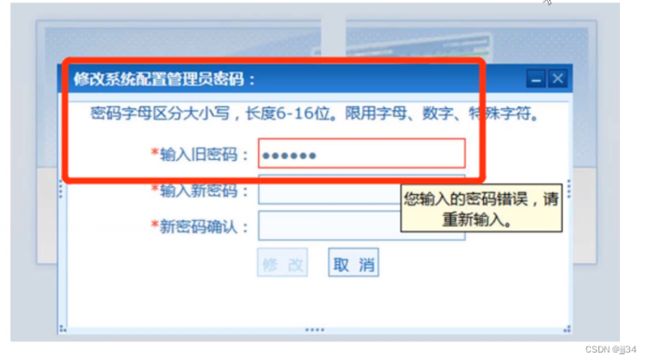

图形验证码----验证码前端验证漏洞

如下,假设我们直接访问重置链接,就可以直接重置密码

但是我们不知道旧密码,只能输入新密码

破解思路:随便输入旧密码,然后去修改返回包

和上面的验证码相比,只不过将验证码改成旧密码而已

短信验证码----无效验证

有验证码模块,但验证码模块与业务功能没有关联性,此为无效验证,一般在新上线的系统比较常见

如下面这个案例:获取验证码后,随意输入验证码,就可以修改,并没有对短信验证码进行验证

短信验证码----短信轰炸

短信轰炸是手机验证码漏洞最常见的一种漏洞类型。在测试的过程中,对短信验证码接口进行重放,导致大量发送恶意短信。

情况1:没有限制,任意发送短信--->直接仍到Intruder模块中进行重放即可

情况2:有一定时间间隔,无限下发

每隔60秒可下发一条短信,无限下发,短信轰炸:实际过程中,可以使用python脚本控制时间,实现24小时轰炸