【千锋】网络安全学习笔记(四)

P63,P64

IP包头(三层)分析

长度不固定,最小20字节

可选性最多10行,40字节,所以IP包头范围:20~60字节

可选性不轻易使用

版本:0100 -> 4 -> IPv4

首部长度:标识IP包头的长度,一般为20,常见:0101

优先级与服务类型(QOS,TOS):前3个比特代表优先级,中间4个比特代表服务类型,最后一个没有启用

总长度(重点):--> 首部长度,IP包长度(3,4,5,不包括帧头帧尾)

超过1500后分段 -> IP分片

段偏移量:决定分片的先后顺序,0,1480,2960

标识符:为分片标识,标识同一报文的所有分片

标志:第一个比特未启用,为0,

第二个比特,如果为0,代表数据包进行了分片,如果为1,未分片

第三个比特,如果为0,该分片是最后一个分片,如果为1,说明还有后续分片

TTL:防止数据包在网络上永久循环下去,100以上一般为windows主机,100以下linux主机

(跟踪:tracert www.baidu.com)

协议号:识别上层协议

1---同层的ICMP

6---TCP

17---UDP

首部校验和:校验IP包头

源地址:源IP地址

目标地址:目标IP地址

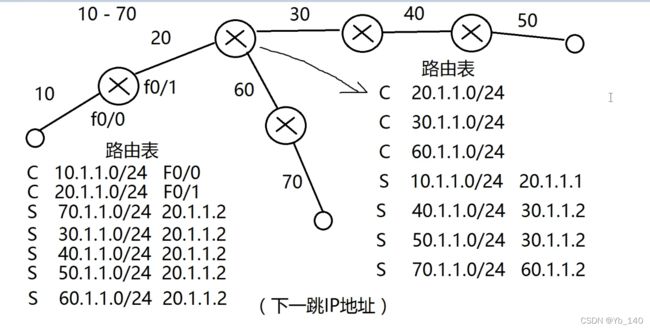

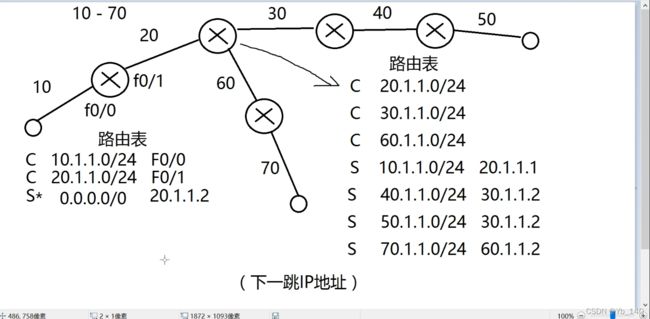

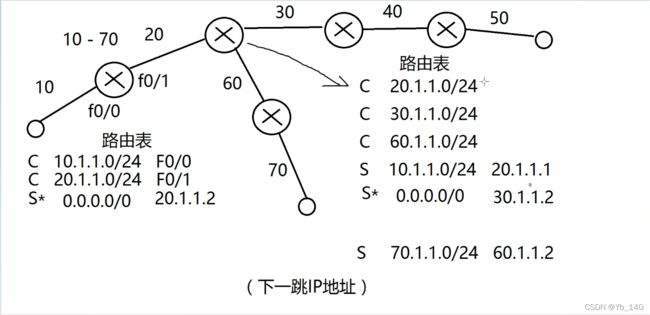

静态路由

路由概述

路由,跨越从源主机到目标主机的一个互联网络来转发数据包的过程,选择路径的过程,路由器在为数据包选择数据的过程,为IP包选择路径的过程

路由表

合并:(0.0.0.0所有地址,/0所有子网掩码)

C 直连 S 静态 S* 默认路由

f0/0 边缘路由器

路由顺序:C -- S -- S*

优先级低的会被隐藏起来

S 10.1.1.0/24 20.1.1.2

S 10.1.1.0/24 30.1.1.2(2) -> 被隐藏 -> 浮动路由

路由表:

路由器中维护的路由条目的集合

路由器根据路由表做路径选择

路由表的形成:

直连网段

配置IP地址,端口UP状态

非直连网段(手工)

交换与路由对比

路由工作在网络层

---根据“路由表”转发数据

---路由选择

---路由转发

交换工作在数据链路层

---根据“MAC地址表”转发数据

---硬件转发

静态路由和默认路由的配置

全局模式下操作

静态路由

ip route 目标网段 子网掩码 下一跳IP默认路由

ip route 0.0.0.0 0.0.0.0 下一跳IP浮动路由

在静态或默认路由后加空格+数字(正整数)

例如:

ip route 0.0.0.0 0.0.0.0 20.1.1.2

ip route 0.0.0.0 0.0.0.0 30.1.1.1 2P66,P67,P68,P69

广播与广播域概述

广播与广播域

广播:将广播地址作为目的地址的数据帧

广播域:网络中能够接收到同一个广播所有节点的集合

MAC地址广播

广播地址为FF-FF-FF-FF-FF-FF

IP地址广播

1.255.255.255.255

2.广播IP地址为IP地址网段的广播地址,如192.168.1.255/24

交换机无法控制广播,而路由器可以

ARP协议概述

什么是ARP协议

内网协议

---Address Resolution Protocol,地址解析协议

---将一个已知的IP地址解析成MAC地址

原理:发送ARP广播请求->接收ARP单播应答

ARP协议

IP地址解析为MAC地址

---PC1发送数据给PC2,查看缓存没有PC2的MAC地址

---PC1发送ARP请求消息(广播)

---所有主机收到ARP请求消息

·PC2回复ARP应答(单播)

·其他主机丢弃

---PC1将PC2的MAC地址保存到缓存中,发送数据

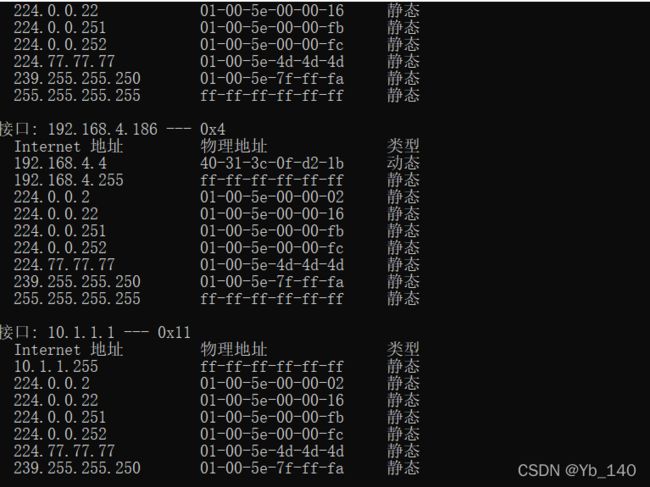

ARP相关命令

Windows系统中的ARP命令

---arp -a:查看ARP缓存表

---arp -d:清除ARP缓存

---arp -s:ARP绑定

演示:arp -a

ARP原理演示

ARP攻击原理

ARP覆盖更新

伪造虚假的ARP报文,MAC地址,中断通信

应答,广播都能攻击

与网关通信

当你判断目标IP与自己在同一网段时,直接发送ARP广播报文,请求对方的MAC地址

不在同一网段时,还会发送ARP广播报文,但会询问谁是网关

ARP欺骗原理

数据泄露,篡改,控制传输速度

ARP攻击或欺骗的原理

通过发送伪造虚假的ARP报文(广播或单播),来实现的攻击或欺骗

如虚假报文的MAC是伪造不存在的,实现ARP攻击,结果为终端通讯/断网

如虚假报文的MAC是攻击者自身的MAC地址,实现ARP欺骗,结果可以监听,窃取,篡改,控制流量,但不中断通信

ARP协议没有验证机制

ARP攻击者通过发送虚假伪造的ARP报文对受害者进行ARP缓投毒

路由器的工作原理

1)一个帧到达路由器,路由器首先检查目标MAC地址是否为自己,如果不是则丢弃,如果是则解封装,并将IP包送到路由器内部

2)路由器检查IP包头中的目标IP,并匹配路由表,如果匹配失败,则丢弃,并向源IP回馈错误信息,如匹配成功,则将IP包路由到出接口

3)封装帧,首先将出接口的MAC地址作为源MAC封装好,然后检查ARP缓存表,检查是否有下一条的MAC地址,如有,将提取并作为目标MAC地址封装到帧中,如没有,则发送ARP广播请求下一跳的MAC,并获取到对方的MAC地址,再记录缓存,并封装帧,最后将帧发送出去。

ARP攻击的防御

1.静态ARP绑定

手工绑定/双向绑定 -> 缺点,效率低,工作量大

windows客户机上:

arp -s 10.1.1.254 00-01-2c-a0-e1-09

arp -a 查看ARP缓存表

2.ARP防火墙

自动绑定静态ARP

主动防御

3.硬件级ARP防御

交换机支持端口做动态ARP绑定(配合DHCP服务器)

或做静态ARP绑定