- 疑问:SSL证书部署后,为什么还是显示不安全?

运维教程ssl证书

企业网站需使用HTTPS协议,已经被众多的企业网站认可。从HTTP到HTTPS的转换只需要安装部署SSL证书就能轻易实现。但是也有部分SSL证书用户在安装证书后,网站的地址栏仍然显示的是不安全,并没有起到加密网站的作用。这样的问题为什么会产生,又该如何解决呢?1.域名与证书不匹配部署SSL证书的作用之一就是对网站的真实身份进行验证,倘若用户访问的网站域名和SSL证书中设置的域名不一致时,浏览器就会

- 了解GC吗?什么是GC?

后端java

GC是什么?为什么要GC?GC(GarbageCollection),垃圾回收,是Java与C++的主要区别之一。作为Java开发者,一般不需要专门编写内存回收和垃圾清理代码。这是因为在Java虚拟机中,存在自动内存管理和垃圾清理机制。对JVM中的内存进行标记,并确定哪些内存需要回收,根据一定的回收策略,自动的回收内存,保证JVM中的内存空间,防止出现内存泄露和溢出问题。GC是任意时候都能进行的吗

- 【网络安全基础】第七章---无线网络安全

薄荷椰果抹茶

信息安全与网络安全web安全网络安全

仅供参考文章目录一、无线安全二、移动设备安全三、IEEE802.11四、IEEE802.11i五、习题训练一、无线安全严重威胁无线网络安全的关键因素:信道、移动性、资源、可访问性无线网络环境由三部分组成,为攻击提供了切入点:无线客户(手机等)、无线接入点(Wifi热点等)、传递无线电波无线网络安全威胁:无线安全措施:安全无线传输、安全的无线接入点、安全的无线网络无线网络安全主要通过加密和认证来实现

- Java自定义类热加载实现原理与实践

weixin_ab

#类的加载机制java类加载

Java自定义类热加载实现原理与实践在Java开发中,类热加载(ClassReloading)指在程序运行时动态替换已加载的类,避免重启应用。核心原理是通过自定义类加载器打破JVM类加载的固有规则,实现类的动态加载与更新。以下从实现原理、核心步骤、代码示例到生产实践展开详细解析。一、热加载核心原理:突破类加载机制限制1.类加载器的隔离性每个类加载器维护独立的命名空间,相同类名的类由不同加载器加载会

- Spring Boot 牵手EasyExcel:解锁高效数据处理姿势

灵犀学长

SpringBoot全栈开发springbootjava架构微服务后端

引言在日常的Java开发中,处理Excel文件是一个极为常见的需求。无论是数据的导入导出,还是报表的生成,Excel都扮演着重要的角色。例如,在企业的财务管理系统中,需要将每月的财务数据导出为Excel报表,方便财务人员进行数据分析和审计;在人力资源管理系统中,可能需要导入员工的基本信息、考勤记录等数据到系统中。然而,传统的Excel处理方式,如使用POI等工具,虽然功能强大,但在面对复杂的业务场

- 对加密字段进行模糊查询:基于分词密文映射表的实现方案

大三小小小白

数据库

引言在当今数据安全日益重要的背景下,数据库字段加密已成为保护敏感信息的常见做法。然而,加密后的数据给模糊查询带来了巨大挑战。本文将介绍一种基于分词密文映射表的解决方案,实现对加密字段的高效模糊查询。一、问题背景考虑一个用户管理系统,其中包含手机号、身份证号、住址等敏感信息。这些字段需要加密存储以保证安全,但同时业务上又需要支持模糊查询(如根据手机号前几位查询用户)。传统加密方式直接阻碍了模糊查询功

- Spring IO 与企业级应用开发_构建标准化项目的最佳实践

1.前言1.1SpringIO的诞生背景与定位随着Spring生态的不断扩展,Java开发者在使用SpringBoot、SpringData、SpringSecurity等模块时,常常面临一个痛点:不同模块之间版本不一致、依赖冲突频发、升级困难。为了解决这一问题,Spring推出了SpringIOPlatform,它是一个统一版本管理平台,提供了一套经过验证的模块版本组合(BOM),帮助开发者快速

- CTF-reverse逆向分析解题常用脚本汇总

晴友读钟

#逆向ctfreverse

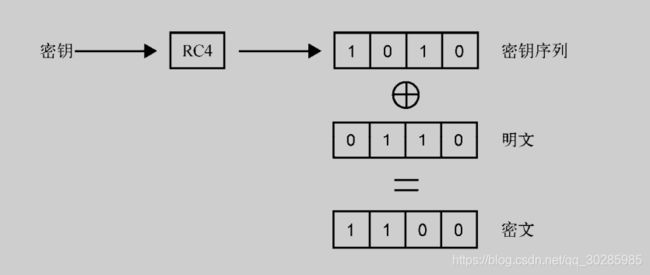

注:本篇用于记录一些CTF-reverse中可能用上的脚本,脚本都来源于博主解出某道题后留下,如果遇上类似的题目,根据脚本中注释的提示更改对应的密文密钥或条件即可快速解题!持续更新!!点个收藏关注不迷路~常见解密系列这块是烂大街的各种加密,可以说这里任何一个加密都八成会出现在题目中的脚本只是模板,重点是学会找到密文密钥并套入进去,因此需要对脚本的原理(比如调用函数的方式和密文密钥的格式之类)稍微有

- 前端sm2国密加密解密

sghu8023

前端javascript开发语言安全

1.下载国密包npmism-crypto2.获取后端的公钥注sm-crypto使用BC库加解密前端密钥与后端密钥是两队,非常规的base64密钥前端公钥需要在前面加04占位否则无法解密//前端公钥constpublicKey='0453bac6d2499e427529b3fcd213c33fed87a596d27c52334d457c222c729727925bae7bd7937b2dee4493

- 解读国密非对称加密算法SM2

云水木石

详解国密算法数据安全

本文先介绍非对称加密算法,然后聊一聊椭圆曲线密码算法(EllipticCurveCryptography,ECC),最后才是本文的主题国密非对称加密算法SM2。因为我的数学知识有限,对于算法涉及的一些复杂的理论知识,也是不懂,所以本文不会涉及理论,仅仅从编程的角度解读一下SM2。在进行国密算法开发的这段时间,我主要参考的书籍是《深入浅出HTTPS:从原理到实战》,微信读书上也有电子版,如果你也是进

- SSL 终结(SSL Termination)深度解析:从原理到实践的全维度指南

(:满天星:)

ssl网络协议网络linux运维服务器centos

SSL终结(SSLTermination)深度解析:从原理到实践的全维度指南一、SSL终结的本质与技术背景1.定义与核心价值SSL终结是指在网络通信链路上,由前端设备(如负载均衡器、反向代理)作为加密流量的“终点”,负责完成SSL/TLS协议的解密过程,并将明文数据转发给后端服务器。其技术本质是通过计算资源的集中化管理,解决HTTPS服务中加密计算与性能扩展的矛盾。2.技术演进背景HTTPS普及的

- 加密的病历单(信息学奥赛一本通-T1137)

(上海)编程李老师

信息学奥赛一本通:题解目录算法c++开发语言

【题目描述】小英是药学专业大三的学生,暑假期间获得了去医院药房实习的机会。在药房实习期间,小英扎实的专业基础获得了医生的一致好评,得知小英在计算概论中取得过好成绩后,主任又额外交给她一项任务,解密抗战时期被加密过的一些伤员的名单。经过研究,小英发现了如下加密规律(括号中是一个“原文->密文”的例子)1.原文中所有的字符都在字母表中被循环左移了三个位置(dec->abz)2.逆序存储(abcd->d

- Java 数据类型详解:从初学者到理解底层原理

超浪的晨

java合集开发语言java后端

作为一名Java开发工程师,你可能已经对数据类型有了一定的了解。但无论你是刚入门的新手,还是想系统回顾基础知识的老手,这篇文章都将帮助你全面、深入地掌握Java中的数据类型。一、什么是数据类型?在Java中,数据类型(DataType)决定了变量可以存储什么类型的数据,以及该变量占用多少内存空间。Java是一种静态类型语言,也就是说,在声明变量时必须指定其数据类型。Java的数据类型可以分为两大类

- Java学习第十七部分——Mocking 框架

慕y274

java学习开发语言

目录一.概述1.Mockito2.PowerMock3.EasyMock4.JMockit5.WireMock二.选择一.概述在Java开发中,Mocking框架是单元测试的重要工具,用于模拟外部依赖,从而隔离被测试代码与外部系统之间的交互。以下介绍几种流行的JavaMocking框架:1.MockitoMockito是目前最流行的JavaMocking框架之一,具有以下特点:-**简洁的API*

- 数藏平台怎么构成诈骗了?

数字藏品通常是指基于区块链技术的非同质化代币(NFT);NFT,系英文Non-FungibleToken的缩写,是一种基于区块链技术而产生的不可复制、不可篡改、不可分割的加密数字权益凭证。在数字藏品市场蓬勃发展的同时,其背后所隐藏的各种法律风险也逐渐浮现;无论是从平台的角度还是投资人的角度,最关心的还是是否构成刑事犯罪的问题。目前实务中,还有很多的争议,本文主要结合我们接触到的以及已经公布的案例,

- SSL证书是网络安全的一把利刃

qwerdfwc_

httpsssl网络协议

SSL证书(安全套接层证书,现普遍升级为TLS证书)确实是网络安全领域中一把至关重要的“利刃”,它在保护数据传输安全、建立用户信任、防范网络攻击等方面发挥着不可替代的作用。以下是其核心价值与作用的详细分析:一、SSL证书的核心功能:加密通信数据传输加密SSL证书通过对称加密和非对称加密结合的方式,对用户与服务器之间的数据传输进行加密。例如:用户输入的密码、信用卡号等敏感信息在传输过程中会被转换为密

- JVM类加载系统详解:深入理解Java类的生命周期

真实的菜

jvmjvmjava开发语言

JVM类加载系统详解:深入理解Java类的生命周期目录类加载机制类加载的生命周期类加载器分类双亲委派模型原理与作用️自定义类加载器自定义类加载器的实现步骤打破双亲委派模型的场景与案例性能优化与最佳实践总结类加载机制类加载机制是JVM的核心功能之一,它负责将Java类文件加载到内存中并转换为可执行的字节码。理解类加载机制对于Java开发者来说至关重要。类加载的生命周期类加载的完整生命周期包含七

- 在线摄像头

JeffWoodNo.1

google网络internettools互联网加密

在线摄像头2009-07-2209:4910人阅读评论(0)收藏举报在Google中输入“inurl:"ViewerFrame?Mode="”或者“inurl:"MultiCameraFrame?Mode="”、“inurl:"view/index.shtml"”(输入时不带外面的双引号,在英文状态下输入),你会获得无数个未经加密的网络摄像机监视到的画面。http://www.onlinecame

- 金蝶api对接沙箱环境python代码调试

Python大数据分析

python

根据官网文档加密规则importtimeimportrandomimporthmacimporthashlibimportbase64importrequestsimporturllib.parse#基础参数method="GET"path="/jdy/v2/scm/pur_order"base_url="https://api.kingdee.com"full_url=base_url+path

- 对称加密及AES加密算法

一只牛_007

安全加密解密非对称

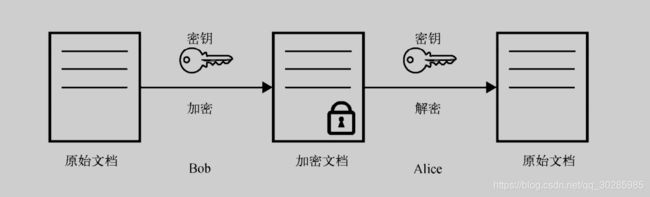

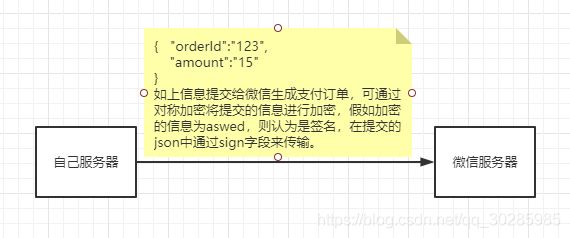

目录一、对称加密 1、什么是对称加密? 2、对称加密的工作过程 3、对称加密的优点 4、对称加密的两大不足二、AES加密算法 1、什么是AES加密算法及AES加密算法的形成过程 2、AES的加密流程(要理解AES的加密流程,会涉及到AES的五个关键词:分组密码体制、Padding、初始向量IV、密钥、四种加密模式) 3、AES的加密原理(要理解AES的加密原理,会涉及到AES的四个关键词:密钥扩展

- Flutter学习之Base64加密及解密

Pillar~

FlutterFlutter

1、导包:import'dart:convert';2、使用方法:/**Base64加密*/staticStringencodeBase64(Stringdata){varcontent=utf8.encode(data);vardigest=base64Encode(content);returndigest;}/**Base64解密*/staticStringdecodeBase64(Stri

- 游戏开发引擎安全评估指南:10款主流工具防御能力深度解析

李詹

网络

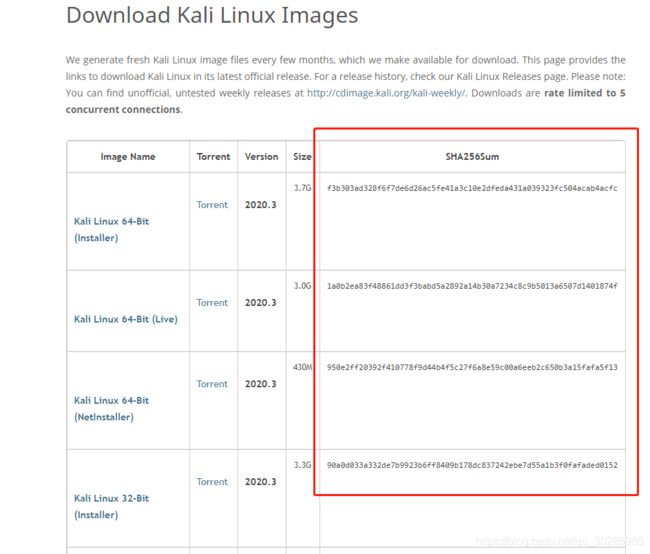

Unity、UnrealEngine等10款主流游戏开发软件的安全防护机制,揭示其对抗DDoS攻击、数据泄露等网络威胁的核心能力。基于NIST网络安全框架与OWASP标准,构建覆盖开发环境安全、实时通信加密、云服务防护的三维评估体系,为游戏开发者提供兼顾功能与安全的技术选型指南。游戏开发环境的安全基线构建开发工具链的完整性验证是安全基线的第一道防线。Unity的PackageManager采用SH

- 微算法科技(NASDAQ MLGO)开发基于量子搜索算法的多方量子密钥协议

随着量子信息技术的快速发展,传统加密技术面临量子计算带来的破解威胁。密码技术是网络安全的基石,而量子信息安全则使用基于量子物理和数据算法的密码技术,嵌套在网络的不同环节,提供额外的安全层。量子密钥分发(QKD)作为量子信息安全的核心技术之一,正在逐步走向实际应用。微算法科技(NASDAQMLGO)开发基于量子搜索算法的多方量子密钥协议,旨在提升信息安全水平。基于量子搜索算法的多方量子密钥协议是一种

- TM56M152A 十速工业级32位闪存MCU控制器芯片 外设接口+硬件加密引擎

TM56M152A(十速科技)产品解析与推广文案一、产品定位TM56M152A是十速科技(TenxTechnology)推出的工业级32位ARMCortex-M0微控制器,主打高性价比实时控制,集成丰富外设接口和硬件加密引擎,适用于智能家居、工业HMI、电机控制等场景。二、核心功能与参数特性参数/性能内核架构ARMCortex-M0@48MHz,1.25DMIPS/MHz存储配置64KBFlash

- 【Bluedroid】 BLE 隐私保护机制深度剖析(btm_ble_reset_id)

byte轻骑兵

Androidc++AndroidBluedroid

本文深入解析AndroidBLE隐私保护实现机制,涵盖身份密钥(IRK/IR/DHK)和加密根密钥(ER)的生成流程、可解析私有地址(RPA)的动态管理,以及跨协议栈(HCI→BTM→BTA→BTIF→Gd)的隐私策略协同。通过代码级分析揭示蓝牙地址防追踪的核心设计,并图解密钥更新与地址轮换的全链路流程。一、概述AndroidBLE隐私保护通过三层机制实现:1.密钥体系身份根(IR)→派生身份解析

- 基于Xposed的高级数据爬取实战:突破APP反爬机制的企业级解决方案

Python×CATIA工业智造

人工智能大数据网络爬虫pycharm

引言:移动端数据采集的技术困境在App数据价值日益凸显的时代,传统爬取方案面临三大核心挑战:协议加密壁垒:金融类App采用非标准加密方案比例高达92%(来源:2023年移动安全年报)动态防护升级:行为分析技术识别异常请求准确率达85%法律合规风险:违反《数据安全法》最高罚款可达年营收5%行业数据显示:主流电商平台单用户画像价值1.2-5.3传统爬虫方案识别率超过75%数据采集综合成本增长120%X

- Zephyr MCUBoot

咕咚.萌西

Zephyr单片机物联网嵌入式硬件

文章目录MCUBoot简介组成前提条件构建Bootloader为Bootloader构建APP签名密钥创建公钥提取程序烧录APP中使用MCUBootMCUBoot简介MCUBoot是可配置的安全引导加载程序,由多个行业领导者维护。它可以作为第一或第二阶段的引导加载程序运行,支持软件映像的加密验证,支持的加密方式如下:ECDSA-P256RSA-2048RSA-3072默认情况下,它支持映像回滚,下

- HarmonyOS 数据加密深度实践:守护用户隐私的最后一道防线

逻极

笔记harmonyos鸿蒙harmonyos华为鸿蒙arkts数据加密加密算法

在当今数字化时代,数据安全已成为用户关注的核心焦点。鸿蒙系统深刻认识到这一点,为开发者精心打造了全面且强大的加密框架和安全存储机制。本文将深入剖析如何巧妙运用鸿蒙的加密技术,全方位保障敏感数据在存储与传输过程中的安全性,为用户隐私构建起坚固的防护壁垒。一、AES-GCM加密算法的实战应用在众多加密算法中,AES-GCM凭借其卓越的高效性和强大的数据完整性保护能力,成为数据加密的优选方案。初始化向量

- MinIO 常见功能详解及 Spring Cloud 集成代码展示

csdn_tom_168

分布式文件存储系统springcloudspringMinIO

MinIO常见功能详解及SpringCloud集成代码展示MinIO是一个高性能的分布式对象存储系统,兼容AmazonS3API。以下是核心功能详解及SpringCloud集成方案:一、MinIO核心功能详解1.基础功能对象存储:存储任意类型文件(文档、图片、视频等)S3兼容:完全兼容AmazonS3API多租户:支持多个独立租户空间版本控制:保留对象历史版本2.高级特性功能描述数据加密客户端/服

- 后端密码加密:守护用户数据的钢铁长城

“系统被拖库了!”这可能是开发者最恐惧的噩梦。而当用户密码以明文暴露时,灾难将席卷每个用户——密码重用的惯性会让黑客轻松攻破他们在其他平台的账户。作为后端开发者,我们握有守护用户安全的第一道钥匙:科学的密码存储策略。血的教训:密码存储的三大禁忌❌明文存储--致命操作!永远不要这样做!INSERTINTOusers(username,password)VALUES('alice','P@ssw0rd

- Spring中@Value注解,需要注意的地方

无量

springbean@Valuexml

Spring 3以后,支持@Value注解的方式获取properties文件中的配置值,简化了读取配置文件的复杂操作

1、在applicationContext.xml文件(或引用文件中)中配置properties文件

<bean id="appProperty"

class="org.springframework.beans.fac

- mongoDB 分片

开窍的石头

mongodb

mongoDB的分片。要mongos查询数据时候 先查询configsvr看数据在那台shard上,configsvr上边放的是metar信息,指的是那条数据在那个片上。由此可以看出mongo在做分片的时候咱们至少要有一个configsvr,和两个以上的shard(片)信息。

第一步启动两台以上的mongo服务

&nb

- OVER(PARTITION BY)函数用法

0624chenhong

oracle

这篇写得很好,引自

http://www.cnblogs.com/lanzi/archive/2010/10/26/1861338.html

OVER(PARTITION BY)函数用法

2010年10月26日

OVER(PARTITION BY)函数介绍

开窗函数 &nb

- Android开发中,ADB server didn't ACK 解决方法

一炮送你回车库

Android开发

首先通知:凡是安装360、豌豆荚、腾讯管家的全部卸载,然后再尝试。

一直没搞明白这个问题咋出现的,但今天看到一个方法,搞定了!原来是豌豆荚占用了 5037 端口导致。

参见原文章:一个豌豆荚引发的血案——关于ADB server didn't ACK的问题

简单来讲,首先将Windows任务进程中的豌豆荚干掉,如果还是不行,再继续按下列步骤排查。

&nb

- canvas中的像素绘制问题

换个号韩国红果果

JavaScriptcanvas

pixl的绘制,1.如果绘制点正处于相邻像素交叉线,绘制x像素的线宽,则从交叉线分别向前向后绘制x/2个像素,如果x/2是整数,则刚好填满x个像素,如果是小数,则先把整数格填满,再去绘制剩下的小数部分,绘制时,是将小数部分的颜色用来除以一个像素的宽度,颜色会变淡。所以要用整数坐标来画的话(即绘制点正处于相邻像素交叉线时),线宽必须是2的整数倍。否则会出现不饱满的像素。

2.如果绘制点为一个像素的

- 编码乱码问题

灵静志远

javajvmjsp编码

1、JVM中单个字符占用的字节长度跟编码方式有关,而默认编码方式又跟平台是一一对应的或说平台决定了默认字符编码方式;2、对于单个字符:ISO-8859-1单字节编码,GBK双字节编码,UTF-8三字节编码;因此中文平台(中文平台默认字符集编码GBK)下一个中文字符占2个字节,而英文平台(英文平台默认字符集编码Cp1252(类似于ISO-8859-1))。

3、getBytes()、getByte

- java 求几个月后的日期

darkranger

calendargetinstance

Date plandate = planDate.toDate();

SimpleDateFormat df = new SimpleDateFormat("yyyy-MM-dd");

Calendar cal = Calendar.getInstance();

cal.setTime(plandate);

// 取得三个月后时间

cal.add(Calendar.M

- 数据库设计的三大范式(通俗易懂)

aijuans

数据库复习

关系数据库中的关系必须满足一定的要求。满足不同程度要求的为不同范式。数据库的设计范式是数据库设计所需要满足的规范。只有理解数据库的设计范式,才能设计出高效率、优雅的数据库,否则可能会设计出错误的数据库.

目前,主要有六种范式:第一范式、第二范式、第三范式、BC范式、第四范式和第五范式。满足最低要求的叫第一范式,简称1NF。在第一范式基础上进一步满足一些要求的为第二范式,简称2NF。其余依此类推。

- 想学工作流怎么入手

atongyeye

jbpm

工作流在工作中变得越来越重要,很多朋友想学工作流却不知如何入手。 很多朋友习惯性的这看一点,那了解一点,既不系统,也容易半途而废。好比学武功,最好的办法是有一本武功秘籍。研究明白,则犹如打通任督二脉。

系统学习工作流,很重要的一本书《JBPM工作流开发指南》。

本人苦苦学习两个月,基本上可以解决大部分流程问题。整理一下学习思路,有兴趣的朋友可以参考下。

1 首先要

- Context和SQLiteOpenHelper创建数据库

百合不是茶

androidContext创建数据库

一直以为安卓数据库的创建就是使用SQLiteOpenHelper创建,但是最近在android的一本书上看到了Context也可以创建数据库,下面我们一起分析这两种方式创建数据库的方式和区别,重点在SQLiteOpenHelper

一:SQLiteOpenHelper创建数据库:

1,SQLi

- 浅谈group by和distinct

bijian1013

oracle数据库group bydistinct

group by和distinct只了去重意义一样,但是group by应用范围更广泛些,如分组汇总或者从聚合函数里筛选数据等。

譬如:统计每id数并且只显示数大于3

select id ,count(id) from ta

- vi opertion

征客丶

macoprationvi

进入 command mode (命令行模式)

按 esc 键

再按 shift + 冒号

注:以下命令中 带 $ 【在命令行模式下进行】,不带 $ 【在非命令行模式下进行】

一、文件操作

1.1、强制退出不保存

$ q!

1.2、保存

$ w

1.3、保存并退出

$ wq

1.4、刷新或重新加载已打开的文件

$ e

二、光标移动

2.1、跳到指定行

数字

- 【Spark十四】深入Spark RDD第三部分RDD基本API

bit1129

spark

对于K/V类型的RDD,如下操作是什么含义?

val rdd = sc.parallelize(List(("A",3),("C",6),("A",1),("B",5))

rdd.reduceByKey(_+_).collect

reduceByKey在这里的操作,是把

- java类加载机制

BlueSkator

java虚拟机

java类加载机制

1.java类加载器的树状结构

引导类加载器

^

|

扩展类加载器

^

|

系统类加载器

java使用代理模式来完成类加载,java的类加载器也有类似于继承的关系,引导类是最顶层的加载器,它是所有类的根加载器,它负责加载java核心库。当一个类加载器接到装载类到虚拟机的请求时,通常会代理给父类加载器,若已经是根加载器了,就自己完成加载。

虚拟机区分一个Cla

- 动态添加文本框

BreakingBad

文本框

<script> var num=1; function AddInput() { var str=""; str+="<input

- 读《研磨设计模式》-代码笔记-单例模式

bylijinnan

java设计模式

声明: 本文只为方便我个人查阅和理解,详细的分析以及源代码请移步 原作者的博客http://chjavach.iteye.com/

public class Singleton {

}

/*

* 懒汉模式。注意,getInstance如果在多线程环境中调用,需要加上synchronized,否则存在线程不安全问题

*/

class LazySingleton

- iOS应用打包发布常见问题

chenhbc

iosiOS发布iOS上传iOS打包

这个月公司安排我一个人做iOS客户端开发,由于急着用,我先发布一个版本,由于第一次发布iOS应用,期间出了不少问题,记录于此。

1、使用Application Loader 发布时报错:Communication error.please use diagnostic mode to check connectivity.you need to have outbound acc

- 工作流复杂拓扑结构处理新思路

comsci

设计模式工作算法企业应用OO

我们走的设计路线和国外的产品不太一样,不一样在哪里呢? 国外的流程的设计思路是通过事先定义一整套规则(类似XPDL)来约束和控制流程图的复杂度(我对国外的产品了解不够多,仅仅是在有限的了解程度上面提出这样的看法),从而避免在流程引擎中处理这些复杂的图的问题,而我们却没有通过事先定义这样的复杂的规则来约束和降低用户自定义流程图的灵活性,这样一来,在引擎和流程流转控制这一个层面就会遇到很

- oracle 11g新特性Flashback data archive

daizj

oracle

1. 什么是flashback data archive

Flashback data archive是oracle 11g中引入的一个新特性。Flashback archive是一个新的数据库对象,用于存储一个或多表的历史数据。Flashback archive是一个逻辑对象,概念上类似于表空间。实际上flashback archive可以看作是存储一个或多个表的所有事务变化的逻辑空间。

- 多叉树:2-3-4树

dieslrae

树

平衡树多叉树,每个节点最多有4个子节点和3个数据项,2,3,4的含义是指一个节点可能含有的子节点的个数,效率比红黑树稍差.一般不允许出现重复关键字值.2-3-4树有以下特征:

1、有一个数据项的节点总是有2个子节点(称为2-节点)

2、有两个数据项的节点总是有3个子节点(称为3-节

- C语言学习七动态分配 malloc的使用

dcj3sjt126com

clanguagemalloc

/*

2013年3月15日15:16:24

malloc 就memory(内存) allocate(分配)的缩写

本程序没有实际含义,只是理解使用

*/

# include <stdio.h>

# include <malloc.h>

int main(void)

{

int i = 5; //分配了4个字节 静态分配

int * p

- Objective-C编码规范[译]

dcj3sjt126com

代码规范

原文链接 : The official raywenderlich.com Objective-C style guide

原文作者 : raywenderlich.com Team

译文出自 : raywenderlich.com Objective-C编码规范

译者 : Sam Lau

- 0.性能优化-目录

frank1234

性能优化

从今天开始笔者陆续发表一些性能测试相关的文章,主要是对自己前段时间学习的总结,由于水平有限,性能测试领域很深,本人理解的也比较浅,欢迎各位大咖批评指正。

主要内容包括:

一、性能测试指标

吞吐量、TPS、响应时间、负载、可扩展性、PV、思考时间

http://frank1234.iteye.com/blog/2180305

二、性能测试策略

生产环境相同 基准测试 预热等

htt

- Java父类取得子类传递的泛型参数Class类型

happyqing

java泛型父类子类Class

import java.lang.reflect.ParameterizedType;

import java.lang.reflect.Type;

import org.junit.Test;

abstract class BaseDao<T> {

public void getType() {

//Class<E> clazz =

- 跟我学SpringMVC目录汇总贴、PDF下载、源码下载

jinnianshilongnian

springMVC

----广告--------------------------------------------------------------

网站核心商详页开发

掌握Java技术,掌握并发/异步工具使用,熟悉spring、ibatis框架;

掌握数据库技术,表设计和索引优化,分库分表/读写分离;

了解缓存技术,熟练使用如Redis/Memcached等主流技术;

了解Ngin

- the HTTP rewrite module requires the PCRE library

流浪鱼

rewrite

./configure: error: the HTTP rewrite module requires the PCRE library.

模块依赖性Nginx需要依赖下面3个包

1. gzip 模块需要 zlib 库 ( 下载: http://www.zlib.net/ )

2. rewrite 模块需要 pcre 库 ( 下载: http://www.pcre.org/ )

3. s

- 第12章 Ajax(中)

onestopweb

Ajax

index.html

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/

- Optimize query with Query Stripping in Web Intelligence

blueoxygen

BO

http://wiki.sdn.sap.com/wiki/display/BOBJ/Optimize+query+with+Query+Stripping+in+Web+Intelligence

and a very straightfoward video

http://www.sdn.sap.com/irj/scn/events?rid=/library/uuid/40ec3a0c-936

- Java开发者写SQL时常犯的10个错误

tomcat_oracle

javasql

1、不用PreparedStatements 有意思的是,在JDBC出现了许多年后的今天,这个错误依然出现在博客、论坛和邮件列表中,即便要记住和理解它是一件很简单的事。开发者不使用PreparedStatements的原因可能有如下几个: 他们对PreparedStatements不了解 他们认为使用PreparedStatements太慢了 他们认为写Prepar

- 世纪互联与结盟有感

阿尔萨斯

10月10日,世纪互联与(Foxcon)签约成立合资公司,有感。

全球电子制造业巨头(全球500强企业)与世纪互联共同看好IDC、云计算等业务在中国的增长空间,双方迅速果断出手,在资本层面上达成合作,此举体现了全球电子制造业巨头对世纪互联IDC业务的欣赏与信任,另一方面反映出世纪互联目前良好的运营状况与广阔的发展前景。

众所周知,精于电子产品制造(世界第一),对于世纪互联而言,能够与结盟