- 哈马斯和真主党官员曝伊朗安全官员策划了对以色列的突袭

聚百宝国际时事谈

《华尔街日报》报道哈马斯和真主党高级成员称伊朗安全官员帮助策划了周六哈马斯对以色列的突然袭击并于上周一在贝鲁特举行的一次会议上批准了这次袭击哈马斯领导人伊斯梅尔·哈尼亚表示哈马斯正处于伟大胜利的边缘伊朗制造的产品由伊朗伊斯兰共和国船只从沙希德·拉吉或霍梅尼港运输到叙利亚拉塔基亚然后从那里运往黎巴嫩南部打击区域与阿尔塔巴兹卸载iSO集装箱的港口区域完全匹配真主党精锐特种部队拉杜安部队已部署到与以色列

- 碰一碰发视频、碰一碰写好评源码搭建技术开发,支持OEM贴牌

18538162800余+

音视频矩阵线性代数

在移动互联网时代,便捷的交互体验成为吸引用户的关键。“碰一碰发视频”与“碰一碰写好评”功能借助近场通信(NFC)等技术,为用户带来了全新的操作体验,同时也为商家和内容创作者开辟了高效的推广与互动途径。本文将深入探讨这两项功能背后的技术开发要点。一、核心技术基础1.NFC近场通信技术NFC技术是实现碰一碰交互的基石。它基于ISO14443等协议,让设备在短距离(通常为10厘米以内)内进行安全的数据交

- HTTPS,不可或缺的数据安全锁

Arwen303

SSL证书https网络协议http

一、HTTPS:数字时代的"隐形护卫"在网购时输入银行卡信息、登录社交平台发送私信、通过企业OA系统上传文件,这些日常操作背后都藏着一把无形的"安全锁"——HTTPS。↓https://www.joyssl.com/certificate/select/joyssl-dv-single-free-1.html?nid=59↑(注册码230959,赠送1个月有效期)它如同数据传输的"保险箱",在客户

- SSL证书有效期降到47天?企业单位该如何应对!

一觉醒来,天可能都要塌了?就在4月12日,CA/B论坛(负责管理SSL/TLS证书的行业组织)的服务器证书工作组投票通过了SC-081v3提案,从2026年3月14日开始,SSL/TLS证书的有效期将会从目前的最高398天缩短至47天,SANs(域名/IP)验证数据重复使用期限则会从398天缩短到10天。一、可能影响分析安全风险浏览器警告:当证书过期后,用户访问网站时会收到“不安全”提示,导致流量

- 还在了解什么是SSL证书嘛?一篇文章让你简洁明了的认识SSL

一、SSL基础概念1.SSL的定义SSL(SecureSocketsLayer)是一种安全协议,用于在客户端(如浏览器)与服务器之间建立加密通信。它通过数据加密、身份验证和完整性保护,确保网络传输的安全性。2.SSL与TLS的关系SSL:由网景公司于1994年开发,最后一个版本是SSL3.0。TLS(TransportLayerSecurity):SSL的升级版,由IETF标准化。目前主流版本是T

- 代码签名:保障软件安全与可信的关键防线

Arwen303

代码签名SSL证书ssl网络协议网络

在当今数字化时代,软件应用广泛渗透于各个领域,其安全性与可信度至关重要。代码签名作为一项核心技术手段,犹如软件世界的“数字身份证”,为软件的合法身份与完整性保驾护航。一、代码签名介绍(一)定义与原理代码签名是一种通过数字证书对软件代码进行数字签名的技术。它利用公钥加密体系,开发者使用私钥对代码进行签名,而用户端则通过对应的公钥来验证签名的有效性。当软件被签署后,任何对代码的篡改都会导致签名验证失败

- Java实习模拟面试之创玖科技:前后端交互、数据库、Spring全家桶、性能优化与Linux实战

培风图南以星河揽胜

java面试java面试科技

关键词:JavaScript、JQuery、Ajax、Node.js、MySQL、Oracle、Spring、SpringMVC、SpringBoot、MyBatis、Tomcat、Redis、Nginx、Linux、Git、SAAS系统开发一、面试开场:自我介绍面试官提问:请做个自我介绍,重点突出你的技术栈和项目经验。候选人回答:您好,我是一名计算机科学与技术专业的应届生,具备扎实的Java基础

- HTTPS协议的应用场景分析

Arwen303

https网络协议http

HTTPS协议的应用场景分析一、Web服务与交互网页浏览场景:用户通过浏览器访问各类网站(如门户网站、资讯平台),传输HTML、CSS、JavaScript等静态资源。应用:主流网站普遍采用HTTPS,确保页面内容安全加载。例如,Wikipedia、新浪等站点通过HTTPS防止内容被篡改。安全需求:防止页面被中间人劫持植入恶意广告或脚本。在线表单与用户登录场景:用户提交注册表单、登录账号时传输用户

- 基于Springboot + vue3实现的图书管理系统

程序员南音

经验分享

项目描述本系统包含管理员、读者两个角色。管理员角色:用户管理:管理系统中所有用户的信息,包括添加、删除和修改用户。配置管理:管理系统配置参数,如轮播图的路径等。权限管理:分配和管理不同角色的权限。图书借阅管理:管理图书借阅信息,包括查看、修改、删除和审核借阅记录。轮播图管理:管理轮播图信息,包括新增、查看、修改和删除轮播图。座位信息管理:管理阅览室座位信息,包括新增、查看、修改、删除和查看评论。图

- 基于Springboot + vue3实现的学生选课系统

程序员南音

经验分享

项目描述本系统包含管理员、教师、学生三个角色。管理员角色:用户管理:管理系统中所有用户的信息,包括添加、删除和修改用户。配置管理:管理系统配置参数,如上传图片的路径等。权限管理:分配和管理不同角色的权限。课程信息管理:管理课程信息,包括查看、修改和删除课程信息。学生管理:管理学生信息,包括新增、查看、修改和删除学生信息。轮播图管理:管理轮播图信息,包括新增、查看、修改和删除轮播图。教师管理:管理教

- 胡可:跟孩子说一百遍“别跟陌生人走”都没用,你要这么做

妈妈在呀

《不可思议的妈妈》综艺节目里面有一期是关于孩子的安全教育问题,非常引人深思。虽然我们平常都会和孩子说,“不要给陌生人开门,不要拿陌生人的东西。”可是我们从来不知道,这样的反复叮咛到底有没有用。为了测试妈妈们说的话,孩子们到底记住没有,节目组决定找工作人员假扮“坏人”,来一场实打实的安全测试。结果出乎妈妈们意料,孩子们太容易骗了!尽管何洁在离开前,反复告诉七宝,“谁敲门都不许开门。陌生人给的东西不能

- 公路桥梁施工质量管理与控制方法分析

阿卞是宝藏啊

本文还有配套的精品资源,点击获取简介:本文深入探讨了公路桥梁施工中如何实施有效的质量管理与控制,强调了质量管理的重要性,详述了质量控制的理论基础,并概述了施工前后质量策划、材料与设备质量控制、施工过程监控、质量信息管理、问题处理与改进、竣工验收及后期维护的方法。强调了全面质量管理理论与现代信息技术的应用,旨在确保工程安全、可靠与耐久。1.质量管理的重要性1.1市场竞争中的质量要素在当今竞争日益激烈

- 多云环境下的统一安全架构设计

TechVision大咖圈

安全架构多云安全合规性统一架构零信任深度防御身份管理

关键词:多云安全、统一架构、零信任、深度防御、身份管理、威胁检测、SIEM、合规性文章目录引言:多云时代的安全挑战多云环境面临的安全挑战统一安全架构设计原则核心安全组件架构多层防护体系设计统一身份管理与访问控制安全监控与威胁检测实施策略与最佳实践总结与展望引言:多云时代的安全挑战在这个"云来云去"的时代,企业就像搬家一样,从单一的云服务商逐渐向多云架构迁移。就好比以前只在一家银行存钱,现在为了"不

- 老鼠记者之神勇鼠者胜海盗猫 读后感

可愛的小秋

杰罗尼摩•斯蒂顿出生在一个老鼠导的描述成,他非常善良,他是《鼠民公报》给老板。他很讨厌旅行,但每次总被别人拉走。这一次,他和他的妹妹菲、表弟赖皮和小侄儿本杰明一起踏上了航海的旅途。他们而且还打败了海盗猫,带回了许多东西安全的回到了家。在这本书里,我很喜欢本杰明。从书中得知,本杰明是一个善于思考、现学现用的一个小老鼠。他也很喜欢看书,许多都是从书里的知识得到的办法。而菲和赖皮去本杰明截然不同,他们旅

- 酒厂生产信息化系统方案

liu854046222

技术解决方案大数据人工智能

一、背景目标白酒作为中国传统的高度酒精饮料,其生产过程复杂且历史悠久。随着消费者对高品质白酒的需求不断增长,以及食品安全和质量监管的日益严格,酒厂面临着提升产品品质、确保生产安全、提高生产效率和降低成本的多重挑战。为了满足市场需求,酒厂需要对原材料进行严格分析和追溯,优化生产流程,并通过数据收集和分析来持续改进生产工艺。目标:原材料优化:通过对原料的深入分析,选择最佳的原料组合,确保白酒的独特风味

- 基于SASE的现代化网络安全架构

TechVision大咖圈

web安全SASE网络安全架构零信任SD-WAN云安全数字化转型

关键词:SASE、网络安全架构、零信任、SD-WAN、云安全、数字化转型文章目录引言:网络安全的新时代传统网络架构的"痛点"SASE:安全与网络的完美融合SASE架构核心组件解析SASEvs传统架构对比SASE实施策略与最佳实践真实案例:某企业SASE转型未来展望与发展趋势引言:网络安全的新时代还记得几年前,企业的IT架构就像一座城堡,高墙围绕,护城河环绕,所有人都在城堡内安全工作。但现在呢?员工

- 3D TOF 安全防护传感器

Laurel Vision

3DTOF3d安全计算机视觉

背景3DTOF安全防护传感器是一种先进的传感器技术,主要用于工业自动化、物流仓储、机器人应用等领域。基于3DToF原理,即飞行时间法的传感器,通过测量光脉冲从发射到接收的时间来计算物体与传感器之间的距离,从而获取三维空间信息,实现立体成像。立体安全传感器功能特性:空间安全防护:相比传统二维区域防护,三维立体具有更高安全性和灵活性。高精度:相比激光雷达精度更高,重复精度可达毫米级。简便软件设置

- OracleERP云软件二次开发:业务流程管理与自定义教程

kkchenjj

工业软件二次开发全集工业软件ERP数据库开发语言

OracleERP云软件二次开发:业务流程管理与自定义教程OracleERP云平台概览OracleERP云平台架构OracleERPCloud采用了一种多层架构设计,旨在提供高度可扩展、安全且灵活的云解决方案。其架构主要分为以下几个层次:用户界面层:提供直观的用户界面,支持多种设备访问,包括桌面、平板和手机。这一层利用了现代Web技术,如HTML5、CSS3和JavaScript,确保了良好的用户

- 2021,零日漏洞最疯狂的一年

GoUpSec

2021年,零日漏洞的数量增长了一倍,价格增长了十倍,但攻击回报增长了百倍!零日漏洞利用,即通过以前未知的漏洞发起网络攻击的方式,是黑客手中最有价值的武器,因为这些漏洞在公开市场上的价格很轻松就能超过100万美元。近日,麻省理工科技评论走访了多个数据库、安全研究人员和网络安全公司,发现今年网络安全防御者的人数达到了有史以来的最高水平,但零日漏洞的数量也创下了新的记录。根据零日漏洞追踪项目的统计(下

- 新闻资讯|基于springboot的新闻资讯系统设计与实现(附项目源码+论文+数据库)

code.song

springboot数据库后端

私信或留言即免费送开题报告和任务书(可指定任意题目)目录一、摘要二、相关技术三、系统设计四、数据库设计五、核心代码六、论文参考七、源码获取一、摘要传统信息的管理大部分依赖于管理人员的手工登记与管理,然而,随着近些年信息技术的迅猛发展,让许多比较老套的信息管理模式进行了更新迭代,文章信息因为其管理内容繁杂,管理数量繁多导致手工进行处理不能满足广大用户的需求,因此就应运而生出相应的新闻资讯系统。本新闻

- 你喜欢这些文案吗?

唯心情思

1.你送出去的每颗糖都去了该去的地方,其实地球是圆的,你做的好事终会回到你身上。2.万一努力的尽头,是你呢。3.城市慢慢覆上夜色,些许思考后,竟觉得这吹不出褶的平静日子也在闪光。4.你只是轻轻拍了下我的肩膀,我那些憋住眼泪的努力全白费了。5.我从来是很黯淡的人,是你给了我满天星光。6.恰好那天心情不好,恰好那天你睡得很早恰好那天我没有安全感,恰好我需要你的时候你不在。7.能遇到一个可以分享快乐的人

- Apache与Nginx服务器区别简述

camellia_halo_

Apache与Nginx服务器区别1)nginx和apache的软件底层架构不一样。①:Nginx的并发性要比apache好很多;②:nginx属于轻量级服务器软件,apache属于重量级软件;③:nginx在处理静态页的效率要比apache好很多,apache在处理动态页面上的效率要比nginx高④:apache在安全性要比nginx要好。因此有一种不常用的组合:lnamp。2)运行模式不同的。

- 约练分享+小组复盘

然子_50bd

中原焦点团队李明然中(15)坚持分享第752天(2021.4.13)约练总第310(咨58)次本周约练6次咨2BOX3观1下午第一场约练,我是观察员。感受到来访者老师的真诚、畅开和正直,也感受到咨询师老师的谦虚、中立和好奇。用咨询师的话说就是没用到多少技术,只是贴着来访者,陪着他聊。来访者的反馈却是梳理的非常清晰了。真的是倾诉即疗愈,来访者才是解决他自己问题的专家。作为咨询师要为来访者营造一种安全

- 2021-09-15

文娟love

2021-09-14捉对练习来访者学习分享议题:面对父母言语互相攻击自己从沉默到爆炸想探索自己并处理情绪老师先是提醒我准备温水、纸巾、垃圾桶、两把椅子、是否在安全的空间,照顾好自己。先通过深呼吸放松进入潜意识看到小学的自己在父母吵架时想到赶快长大逃离这个地方,我头部是发懵的,辅导老师引导我与小时候自己对话,同时感到心口的左下方有针扎感觉一阵一阵疼,老师引导我找到SS点安抚,大脑一直出现的画面是前些

- springboot注册servlet

hie98894

springbootservlethive

在SpringBoot应用中,虽然SpringMVC已经提供了强大的功能来处理HTTP请求,但在某些情况下,我们可能仍需要直接注册和使用Servlet。本文将详细介绍如何在SpringBoot中注册Servlet。1.什么是Servlet?Servlet是JavaEE中的一种服务器端组件,用于处理HTTP请求和生成响应。Servlet最常见的用途是创建动态Web内容,例如表单处理和数据库查询结果的

- 大公司生产环境是不是都用jdk 17, 而不能用jdk 18

yzpyzp

javagradle

deepseek回答:大公司生产环境中通常优先选择JDK17而非JDK18,主要原因如下:1.长期支持(LTS)版本是企业首选JDK17是官方长期支持版本(LTS),维护周期长达8年(至2029年),提供持续的安全补丁和稳定性更新45。而JDK18是非LTS版本,仅提供6个月的技术支持,到期后需强制升级,无法满足企业对生产环境长期稳定性的需求46。2.兼容性与生态适配更成熟框架支持

- 解决SpringBoot 连接数据库失败,报错Error querying database.

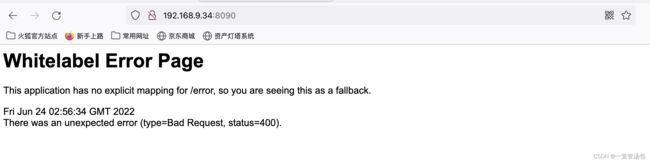

在SpringBoot项目中,想连接数据库查询数据时,发现页面报出“WhitelabelErrorPageThelastpacketsentsuccessfullytotheserverwas0millisecondsago.Thedriverhasnotreceivedanypacketsfromtheserver…”的错误,大致意思是:在连接数据库时出现意外,导致无法连接。出现上述情况,极大可

- Mybatis与Spring的整合

知向谁边

1、MyBatis与Spring整合所需JAR包的种类MyBatis与Spring整合所需JAR包主要包括:Spring框架所需的JAR包、MyBatis框架所需的JAR包、MyBatis与Spring整合的中间JAR、数据库驱动JAR包,以及数据源所需的JAR包。2、MapperFactoryBean和MapperScannerConfigurerMapperFactoryBean是MyBati

- 全面的学生成绩管理系统设计与实现

柴木头 B2B电商

本文还有配套的精品资源,点击获取简介:学生成绩管理系统是一个教育管理工具,利用QT平台和C++语言开发,支持高校和教育机构进行学生成绩的记录、统计和分析。系统包含用户管理、课程管理、成绩录入与查询、统计分析、数据备份与恢复以及安全权限控制等核心模块。开发者需遵循良好的编程规范,进行单元测试和集成测试,确保系统的稳定性和可靠性。1.学生成绩管理系统概述系统的定义与功能学生成绩管理系统是为了简化教师和

- 零基础搭建免费IP代理池:从原理到实战的保姆级指南

傻啦嘿哟

关于代理IP那些事儿tcp/ip网络协议网络

目录一、代理池的核心价值与底层原理二、环境搭建全流程详解2.1开发环境准备2.2核心组件安装三、核心配置深度解析3.1配置文件精要(setting.py)3.2自定义代理源开发四、核心模块实现原理4.1调度系统架构4.2代理验证算法五、运维实战技巧5.1性能优化策略5.2故障排查手册六、安全加固方案七、扩展升级路径八、典型问题解决方案九、性能基准测试十、合规使用指南一、代理池的核心价值与底层原理在

- 开发者关心的那些事

圣子足道

ios游戏编程apple支付

我要在app里添加IAP,必须要注册自己的产品标识符(product identifiers)。产品标识符是什么?

产品标识符(Product Identifiers)是一串字符串,它用来识别你在应用内贩卖的每件商品。App Store用产品标识符来检索产品信息,标识符只能包含大小写字母(A-Z)、数字(0-9)、下划线(-)、以及圆点(.)。你可以任意排列这些元素,但我们建议你创建标识符时使用

- 负载均衡器技术Nginx和F5的优缺点对比

bijian1013

nginxF5

对于数据流量过大的网络中,往往单一设备无法承担,需要多台设备进行数据分流,而负载均衡器就是用来将数据分流到多台设备的一个转发器。

目前有许多不同的负载均衡技术用以满足不同的应用需求,如软/硬件负载均衡、本地/全局负载均衡、更高

- LeetCode[Math] - #9 Palindrome Number

Cwind

javaAlgorithm题解LeetCodeMath

原题链接:#9 Palindrome Number

要求:

判断一个整数是否是回文数,不要使用额外的存储空间

难度:简单

分析:

题目限制不允许使用额外的存储空间应指不允许使用O(n)的内存空间,O(1)的内存用于存储中间结果是可以接受的。于是考虑将该整型数反转,然后与原数字进行比较。

注:没有看到有关负数是否可以是回文数的明确结论,例如

- 画图板的基本实现

15700786134

画图板

要实现画图板的基本功能,除了在qq登陆界面中用到的组件和方法外,还需要添加鼠标监听器,和接口实现。

首先,需要显示一个JFrame界面:

public class DrameFrame extends JFrame { //显示

- linux的ps命令

被触发

linux

Linux中的ps命令是Process Status的缩写。ps命令用来列出系统中当前运行的那些进程。ps命令列出的是当前那些进程的快照,就是执行ps命令的那个时刻的那些进程,如果想要动态的显示进程信息,就可以使用top命令。

要对进程进行监测和控制,首先必须要了解当前进程的情况,也就是需要查看当前进程,而 ps 命令就是最基本同时也是非常强大的进程查看命令。使用该命令可以确定有哪些进程正在运行

- Android 音乐播放器 下一曲 连续跳几首歌

肆无忌惮_

android

最近在写安卓音乐播放器的时候遇到个问题。在MediaPlayer播放结束时会回调

player.setOnCompletionListener(new OnCompletionListener() {

@Override

public void onCompletion(MediaPlayer mp) {

mp.reset();

Log.i("H

- java导出txt文件的例子

知了ing

javaservlet

代码很简单就一个servlet,如下:

package com.eastcom.servlet;

import java.io.BufferedOutputStream;

import java.io.IOException;

import java.net.URLEncoder;

import java.sql.Connection;

import java.sql.Resu

- Scala stack试玩, 提高第三方依赖下载速度

矮蛋蛋

scalasbt

原文地址:

http://segmentfault.com/a/1190000002894524

sbt下载速度实在是惨不忍睹, 需要做些配置优化

下载typesafe离线包, 保存为ivy本地库

wget http://downloads.typesafe.com/typesafe-activator/1.3.4/typesafe-activator-1.3.4.zip

解压r

- phantomjs安装(linux,附带环境变量设置) ,以及casperjs安装。

alleni123

linuxspider

1. 首先从官网

http://phantomjs.org/下载phantomjs压缩包,解压缩到/root/phantomjs文件夹。

2. 安装依赖

sudo yum install fontconfig freetype libfreetype.so.6 libfontconfig.so.1 libstdc++.so.6

3. 配置环境变量

vi /etc/profil

- JAVA IO FileInputStream和FileOutputStream,字节流的打包输出

百合不是茶

java核心思想JAVA IO操作字节流

在程序设计语言中,数据的保存是基本,如果某程序语言不能保存数据那么该语言是不可能存在的,JAVA是当今最流行的面向对象设计语言之一,在保存数据中也有自己独特的一面,字节流和字符流

1,字节流是由字节构成的,字符流是由字符构成的 字节流和字符流都是继承的InputStream和OutPutStream ,java中两种最基本的就是字节流和字符流

类 FileInputStream

- Spring基础实例(依赖注入和控制反转)

bijian1013

spring

前提条件:在http://www.springsource.org/download网站上下载Spring框架,并将spring.jar、log4j-1.2.15.jar、commons-logging.jar加载至工程1.武器接口

package com.bijian.spring.base3;

public interface Weapon {

void kil

- HR看重的十大技能

bijian1013

提升能力HR成长

一个人掌握何种技能取决于他的兴趣、能力和聪明程度,也取决于他所能支配的资源以及制定的事业目标,拥有过硬技能的人有更多的工作机会。但是,由于经济发展前景不确定,掌握对你的事业有所帮助的技能显得尤为重要。以下是最受雇主欢迎的十种技能。 一、解决问题的能力 每天,我们都要在生活和工作中解决一些综合性的问题。那些能够发现问题、解决问题并迅速作出有效决

- 【Thrift一】Thrift编译安装

bit1129

thrift

什么是Thrift

The Apache Thrift software framework, for scalable cross-language services development, combines a software stack with a code generation engine to build services that work efficiently and s

- 【Avro三】Hadoop MapReduce读写Avro文件

bit1129

mapreduce

Avro是Doug Cutting(此人绝对是神一般的存在)牵头开发的。 开发之初就是围绕着完善Hadoop生态系统的数据处理而开展的(使用Avro作为Hadoop MapReduce需要处理数据序列化和反序列化的场景),因此Hadoop MapReduce集成Avro也就是自然而然的事情。

这个例子是一个简单的Hadoop MapReduce读取Avro格式的源文件进行计数统计,然后将计算结果

- nginx定制500,502,503,504页面

ronin47

nginx 错误显示

server {

listen 80;

error_page 500/500.html;

error_page 502/502.html;

error_page 503/503.html;

error_page 504/504.html;

location /test {return502;}}

配置很简单,和配

- java-1.二叉查找树转为双向链表

bylijinnan

二叉查找树

import java.util.ArrayList;

import java.util.List;

public class BSTreeToLinkedList {

/*

把二元查找树转变成排序的双向链表

题目:

输入一棵二元查找树,将该二元查找树转换成一个排序的双向链表。

要求不能创建任何新的结点,只调整指针的指向。

10

/ \

6 14

/ \

- Netty源码学习-HTTP-tunnel

bylijinnan

javanetty

Netty关于HTTP tunnel的说明:

http://docs.jboss.org/netty/3.2/api/org/jboss/netty/channel/socket/http/package-summary.html#package_description

这个说明有点太简略了

一个完整的例子在这里:

https://github.com/bylijinnan

- JSONUtil.serialize(map)和JSON.toJSONString(map)的区别

coder_xpf

jqueryjsonmapval()

JSONUtil.serialize(map)和JSON.toJSONString(map)的区别

数据库查询出来的map有一个字段为空

通过System.out.println()输出 JSONUtil.serialize(map): {"one":"1","two":"nul

- Hibernate缓存总结

cuishikuan

开源sshjavawebhibernate缓存三大框架

一、为什么要用Hibernate缓存?

Hibernate是一个持久层框架,经常访问物理数据库。

为了降低应用程序对物理数据源访问的频次,从而提高应用程序的运行性能。

缓存内的数据是对物理数据源中的数据的复制,应用程序在运行时从缓存读写数据,在特定的时刻或事件会同步缓存和物理数据源的数据。

二、Hibernate缓存原理是怎样的?

Hibernate缓存包括两大类:Hib

- CentOs6

dalan_123

centos

首先su - 切换到root下面1、首先要先安装GCC GCC-C++ Openssl等以来模块:yum -y install make gcc gcc-c++ kernel-devel m4 ncurses-devel openssl-devel2、再安装ncurses模块yum -y install ncurses-develyum install ncurses-devel3、下载Erang

- 10款用 jquery 实现滚动条至页面底端自动加载数据效果

dcj3sjt126com

JavaScript

无限滚动自动翻页可以说是web2.0时代的一项堪称伟大的技术,它让我们在浏览页面的时候只需要把滚动条拉到网页底部就能自动显示下一页的结果,改变了一直以来只能通过点击下一页来翻页这种常规做法。

无限滚动自动翻页技术的鼻祖是微博的先驱:推特(twitter),后来必应图片搜索、谷歌图片搜索、google reader、箱包批发网等纷纷抄袭了这一项技术,于是靠滚动浏览器滚动条

- ImageButton去边框&Button或者ImageButton的背景透明

dcj3sjt126com

imagebutton

在ImageButton中载入图片后,很多人会觉得有图片周围的白边会影响到美观,其实解决这个问题有两种方法

一种方法是将ImageButton的背景改为所需要的图片。如:android:background="@drawable/XXX"

第二种方法就是将ImageButton背景改为透明,这个方法更常用

在XML里;

<ImageBut

- JSP之c:foreach

eksliang

jspforearch

原文出自:http://www.cnblogs.com/draem0507/archive/2012/09/24/2699745.html

<c:forEach>标签用于通用数据循环,它有以下属性 属 性 描 述 是否必须 缺省值 items 进行循环的项目 否 无 begin 开始条件 否 0 end 结束条件 否 集合中的最后一个项目 step 步长 否 1

- Android实现主动连接蓝牙耳机

gqdy365

android

在Android程序中可以实现自动扫描蓝牙、配对蓝牙、建立数据通道。蓝牙分不同类型,这篇文字只讨论如何与蓝牙耳机连接。

大致可以分三步:

一、扫描蓝牙设备:

1、注册并监听广播:

BluetoothAdapter.ACTION_DISCOVERY_STARTED

BluetoothDevice.ACTION_FOUND

BluetoothAdapter.ACTION_DIS

- android学习轨迹之四:org.json.JSONException: No value for

hyz301

json

org.json.JSONException: No value for items

在JSON解析中会遇到一种错误,很常见的错误

06-21 12:19:08.714 2098-2127/com.jikexueyuan.secret I/System.out﹕ Result:{"status":1,"page":1,&

- 干货分享:从零开始学编程 系列汇总

justjavac

编程

程序员总爱重新发明轮子,于是做了要给轮子汇总。

从零开始写个编译器吧系列 (知乎专栏)

从零开始写一个简单的操作系统 (伯乐在线)

从零开始写JavaScript框架 (图灵社区)

从零开始写jQuery框架 (蓝色理想 )

从零开始nodejs系列文章 (粉丝日志)

从零开始编写网络游戏

- jquery-autocomplete 使用手册

macroli

jqueryAjax脚本

jquery-autocomplete学习

一、用前必备

官方网站:http://bassistance.de/jquery-plugins/jquery-plugin-autocomplete/

当前版本:1.1

需要JQuery版本:1.2.6

二、使用

<script src="./jquery-1.3.2.js" type="text/ja

- PLSQL-Developer或者Navicat等工具连接远程oracle数据库的详细配置以及数据库编码的修改

超声波

oracleplsql

在服务器上将Oracle安装好之后接下来要做的就是通过本地机器来远程连接服务器端的oracle数据库,常用的客户端连接工具就是PLSQL-Developer或者Navicat这些工具了。刚开始也是各种报错,什么TNS:no listener;TNS:lost connection;TNS:target hosts...花了一天的时间终于让PLSQL-Developer和Navicat等这些客户

- 数据仓库数据模型之:极限存储--历史拉链表

superlxw1234

极限存储数据仓库数据模型拉链历史表

在数据仓库的数据模型设计过程中,经常会遇到这样的需求:

1. 数据量比较大; 2. 表中的部分字段会被update,如用户的地址,产品的描述信息,订单的状态等等; 3. 需要查看某一个时间点或者时间段的历史快照信息,比如,查看某一个订单在历史某一个时间点的状态, 比如,查看某一个用户在过去某一段时间内,更新过几次等等; 4. 变化的比例和频率不是很大,比如,总共有10

- 10点睛Spring MVC4.1-全局异常处理

wiselyman

spring mvc

10.1 全局异常处理

使用@ControllerAdvice注解来实现全局异常处理;

使用@ControllerAdvice的属性缩小处理范围

10.2 演示

演示控制器

package com.wisely.web;

import org.springframework.stereotype.Controller;

import org.spring