思科《计算机网络》第十一章考试答案

1 哪种类型的网络威胁意图阻止授权用户访问资源?

信任利用

侦察攻击

DoS 攻击

访问攻击

2 将信息安全威胁类型与场景配对。 (并非所有选项都会用到)

安装病毒代码,以毁坏一定天数内的监控记录

----数据丢失

使用窃取到的个人信息,假扮他人申请信用卡

----身份盗窃

通过在短时间内发送大量链路请求来阻止用户访问网站

-----服务中断

非法获取商业机密文件

----信息盗窃

破解服务器上管理员帐户密码

3 下列哪个网络设计注意事项对大型公司比对小型企业更为重要?

Internet 路由器

冗余

低端口密度交换机

防火墙

4 下列哪两项操作可以防止他人对电子邮件服务器帐户成功进行网络攻击? (选择两项。)

不要通过网络以明文形式发送密码。

限制登录到服务器的失败尝试次数。

不要使用需要 Shift 键的密码。

使用来自不同供应商的服务器。

将服务器分布到整栋大楼中,将它们放在靠近利益相关者的地方。

5 使用 SSH 连接路由器的目的是什么?

允许建立到路由器命令行界面的安全远程连接。

允许通过图形界面配置路由器。

允许通过不安全的工作站或服务器安全传输 IOS 软件映像。

允许通过网络管理应用程序监控路由器。

6 哪种服务定义了通过 IP 网络传输语音数据包的协议和技术?

VoIP

QoS

NAT

DHCP

7 下列哪种说法正确描述了思科设备上的 CDP?

CDP 可以全局禁用,也可以在特定接口上禁用。

由于它在数据链路层运行,CDP 协议只能在交换机中实施。

要在全局禁用 CDP,则必须在接口配置模式下使用 no cdp enable 命令。

如果有第 3 层连接, show cdp neighbor detail 命令将显示邻居的 IP 地址。

8 在连接到 LAN 的路由器重新配置后,网络技术人员在 PC 上发出 arp -d * 命令。 发出此命令后会产生什么结果?

ARP 缓存将与路由器接口同步。

ARP 缓存的详细信息将会显示。

ARP 缓存的当前内容将会显示。

ARP 缓存会被清除。

9 使用 show version 命令可以验证有关思科路由器的哪些信息?

串行接口的运行状况

用于访问网络的管理距离

配置寄存器的值

启用的路由协议版本

10 哪两种流量类型要求延迟敏感型传输? (选择两项。)

Web

FTP

视频

语音

电子邮件

11 下列哪两项陈述描述了如何使用协议分析工具评估流量传输模式和网络流量类型? (选择两项。)

针对不同的网段捕获流量。

只在接收大部分流量的网络区域(比如数据中心)捕获流量。

在周末大多数员工不办公时捕获流量。

只捕获 WAN 流量,因为指向 Web 的流量负责网络上最大的一部分流量。

通过捕获网络使用高峰期的流量准确了解各种不同的流量类型。

12 可以在思科路由器上启用 SSH 之前需要哪两个步骤? (选择两项。)

创建一个将在用户连接时向其显示的标语。

生成一组用于加密和解密的密钥。

设置身份验证服务器以处理传入的连接请求。

为路由器提供主机名和域名。

在将会接收传入的连接请求的物理接口上启用 SSH。

13 一家小型公司的网络管理员正在考虑在未来三年内如何扩展网络以满足预期增长需求。 以下哪三种类型的信息应该用于网络增长规划? (选择三项。)

针对公司所有员工的人力资源策略和程序

公司历史和使命宣言

公司现有员工及其职位列表

有关当前物理和逻辑拓扑的文档

当前网络中所使用设备的清单

基于网络中使用的协议、应用程序和服务进行的网络流量分析

14 网络管理员在路由器上输入 login block-for 180 attempts 2 within 30 命令。网络管理员想要阻止哪种威胁?

试图猜测口令以访问路由器的用户

试图检查链路流量的设备

试图进入网络设备间的不明身份的人员

试图访问网络其他部分的蠕虫

15 在一个空调装置发生故障后,配线间的某些路由器和交换机无法正常工作。 这一情形描述的是哪种类型的威胁?

维护

配置

环境

电气

16 一个小型园区网络的网络管理员在交换机上执行了 show ip interface brief 命令。 管理员使用此命令来检验什么?

交换机使用的默认网关

用于到达另一网络上的特定主机的路径

可以到达的另一网络上的特定主机

交换机接口的状态和接口 vlan 1 上配置的地址

17 网络技术人员在一台 Windows PC 上发出 C:> tracert -6 www.cisco.com 命令。 -6 命令选项的作用是什么?

它会将跟踪限制为仅 6 跳。

它会在每个 TTL 时段发送 6 次检测。

它将迫使跟踪使用 IPv6。

它为每次重播设置 6 毫秒的超时。

18 哪种防火墙功能用于确保传入网络的数据包是从内部主机发出的合法响应?

应用程序过滤

URL 过滤

数据包过滤

状态包侦测

19 网络安全身份验证功能有什么用途?

确定用户可以访问的资源

跟踪用户的操作

提供提示问题和响应问题

要求用户证明自己的身份

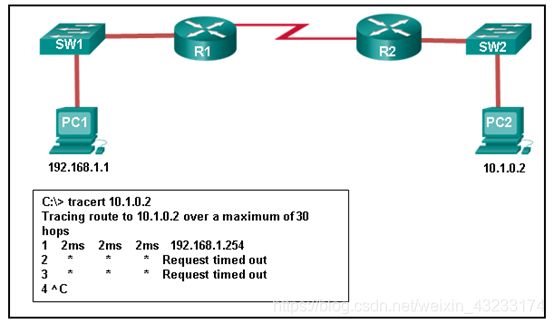

20 请参见图示。

管理员尝试排除 PC1 与 PC2 之间的连接故障,并使用 PC1 中的 tracert 命令执行操作。根据图中所示的输出,管理员应从哪开始故障排除过程?

SW1

R1

R2

PC2

SW2

21 新聘用的网络技术人员接到一项任务,要为一个预计会有大规模扩张的小型企业订购新硬件。 在选择新设备时,该技术人员应该考虑哪个主要因素?

支持网络监控的设备

具有固定接口数量和类型的设备

支持模块化的设备

冗余设备

22 管理员应在什么时候建立网络基线?

每隔一段时间定期建立

当流量突然下降时

当网络中的流量达到最低时

当网络中的流量达到峰值时

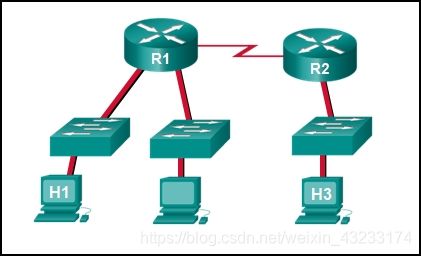

23 请参见图示。

一家小型公司的基线文档显示,主机 H1 和 H3 之间的 ping 往返时间统计为 36/97/132。今天,网络管理员在主机 H1 和 H3 之间执行 ping 操作来检查连接,得出往返时间 1458/2390/6066。这对网络管理员来说表示什么?

某种原因在 H1 和 R1 之间引起干扰。

网络之间的性能在预计参数之内。

H1 和 H3 之间的连接正常。

某种原因在网络之间引起时间延迟。

H3 没有正确连接到网络。

24 要允许日志消息在使用 Telnet 或 SSH 实现的远程连接会话中显示,应该在思科路由器或交换机上使用哪个命令?

debug all

show running-config

terminal monitor

logging synchronous