JWT案例实现

JWT

文章目录

-

- JWT

-

- 互联网服务用户认证流程

- jwt原理

- jwt的数据结构

-

- Header

- Payload

- signature

- jwt的使用

- jwt的特点

- 代码实现

-

- 生成jwt并解析(jwt.go)

- 测试(test_jwt.go)

- 中间件(middleWares.go)

- main

- 测试结果(测试工具为postman)

互联网服务用户认证流程

1、用户向服务器发送用户名和密码。

2、服务器验证通过后,在当前对话(session)里面保存相关数据,比如用户角色、登录时间等等。

3、服务器向用户返回一个 session_id,写入用户的 Cookie。

4、用户随后的每一次请求,都会通过 Cookie,将 session_id 传回服务器。

5、服务器收到 session_id,找到前期保存的数据,由此得知用户的身份。

这种模式的问题在于,扩展性(scaling)不好。单机当然没有问题,如果是服务器集群,或者是跨域的服务导向架构,就要求 session 数据共享,每台服务器都能够读取 session。

jwt的方案是:服务器索性不保存 session 数据了,所有数据都保存在客户端,每次请求都发回服务器。

jwt原理

JWT 的原理是,服务器认证以后,生成一个 JSON 对象,发回给用户,比如

{

"姓名": "张三",

"角色": "管理员",

"到期时间": "2018年7月1日0点0分"

}

以后,用户与服务端通信的时候,都要发回这个 JSON 对象。服务器完全只靠这个对象认定用户身份。为了防止用户篡改数据,服务器在生成这个对象的时候,会加上签名

jwt的数据结构

jwt的三个部分如下

- Header(头部)

- Payload(负载)

- Signature(签名)

写成一行就是这个样子

Header.Payload.Signature

Header

Header是一个json对象,描述jwt的元数据

"alg":"HS256"

"typ":"JWT"

上面代码中,alg属性表示签名的算法(algorithm),默认是 HMAC SHA256(写成 HS256);typ属性表示这个令牌(token)的类型(type),JWT 令牌统一写为JWT。

Payload

Payload 部分也是一个 JSON 对象,用来存放实际需要传递的数据。JWT 规定了7个官方字段,供选用。

iss (issuer):签发人

exp (expiration time):过期时间

sub (subject):主题

aud (audience):受众

nbf (Not Before):生效时间

iat (Issued At):签发时间

jti (JWT ID):编号

处了官方字段可以自定义

{

"sub":"123456"

"name":"zxp"

"admin":"true"

}

JWT 默认是不加密的,任何人都可以读到,所以不要把秘密信息放在这个部分。

signature

Signature 部分是对前两部分的签名,防止数据被用户篡改。

首先,需要指定一个密钥(secret)。这个密钥只有服务器才知道,不能泄露给用户。然后,使用 Header 里面指定的签名算法(默认是 HMAC SHA256),按照下面的公式产生签名。

HMACSHA256(

base64UrlEncode(header) + "." +

base64UrlEncode(payload),

secret)

算出签名以后,把 Header、Payload、Signature 三个部分拼成一个字符串,每个部分之间用"点"(.)分隔,就可以返回给用户。

jwt的使用

客户端收到服务器返回的 JWT,可以储存在 Cookie 里面,此后,客户端每次与服务器通信,都要带上这个 JWT。你可以把它放在 Cookie 里面自动发送,但是这样不能跨域,所以更好的做法是放在 HTTP 请求的头信息Authorization字段里面。

Authorization: Bearer

另一种做法是,跨域的时候,JWT 就放在 POST 请求的数据体里面。

jwt的特点

(1)JWT 默认是不加密,但也是可以加密的。生成原始 Token 以后,可以用密钥再加密一次。

(2)JWT 不加密的情况下,不能将秘密数据写入 JWT。

(3)JWT 不仅可以用于认证,也可以用于交换信息。有效使用 JWT,可以降低服务器查询数据库的次数。

(4)JWT 的最大缺点是,由于服务器不保存 session 状态,因此无法在使用过程中废止某个 token,或者更改 token 的权限。也就是说,一旦 JWT 签发了,在到期之前就会始终有效,除非服务器部署额外的逻辑。

(5)JWT 本身包含了认证信息,一旦泄露,任何人都可以获得该令牌的所有权限。为了减少盗用,JWT 的有效期应该设置得比较短。对于一些比较重要的权限,使用时应该再次对用户进行认证。

(6)为了减少盗用,JWT 不应该使用 HTTP 协议明码传输,要使用 HTTPS 协议传输。

代码实现

依赖:go get github.com/dgrijalva/jwt-go

我们需要定制自己的需求来决定JWT中保存哪些数据,比如保存username,我们就定义一个结构体

生成jwt并解析(jwt.go)

package jwts

import (

"errors"

"github.com/dgrijalva/jwt-go"

"time"

)

// MyClaims 自定义声明结构体并内嵌jwt.StandardClaims

// jwt包自带的jwt.StandardClaims只包含了官方字段,如下

//iss (issuer):签发人

//exp (expiration time):过期时间

//sub (subject):主题

//aud (audience):受众

//nbf (Not Before):生效时间

//iat (Issued At):签发时间

//jti (JWT ID):编号

// 如果想要保存更多信息,都可以添加到这个结构体中

type myClaims struct {

Username string `json:"username"`

jwt.StandardClaims

}

//定义jwt过期时间

const TokenExpireTime = time.Hour * 2

//定义Secret,这个密钥只有服务器才知道,不能泄露给用户

var MySecret interface{} = []byte("啦啦啦")

//生成jwt

func GetToken(username string) (string, error) {

//实例化结构体并初始化

c := myClaims{

username, //自定义字段

jwt.StandardClaims{

//设置过期时间

ExpiresAt: time.Now().Add(TokenExpireTime).Unix(), //设置过期时间

Issuer: "my_project", //签发人

},

}

//使用指定的签名方式创建签名对象

/*jwt.NewWithClaims 方法根据 Claims 结构体创建 Token 示例。

参数 1 是 jwt.SigningMethod,

其中包含

jwt.SigningMethodHS256,

jwt.SigningMethodHS384,

jwt.SigningMethodHS512

三种 crypto.Hash 加密算法的方案。

参数 2 是 Claims,包含自定义类型和 StandardClaim,StandardClaim 嵌入在自定义类型中,

以方便对标准声明进行编码,解析和验证。

*/

token := jwt.NewWithClaims(jwt.SigningMethodHS256, c)

//使用指定的Secret签名并获得完整的编码后的字符串token

//SignedString 方法根据传入的空接口类型参数 key,返回完整的签名令牌。

return token.SignedString(MySecret.([]byte))

}

//解析jwt

func ParseToken(tokenString string) (*myClaims, error) {

//解析token

//jwt.ParseWithClaims 方法用于解析鉴权的声明,返回 *jwt.Token。

token, err := jwt.ParseWithClaims(tokenString, &myClaims{}, func(token *jwt.Token) (interface{}, error) {

return MySecret, nil

})

if err != nil {

return nil, err

}

//Valid 方法用于校验鉴权的声明

if claims, ok := token.Claims.(*myClaims); ok && token.Valid { //校验token

return claims, nil

}

return nil, errors.New("invalid token")

}

测试(test_jwt.go)

package jwts

import (

"github.com/gin-gonic/gin"

http "net/http"

)

type UserInfo struct {

Username string `json:"username"`

Password string `json:"password"`

}

func AuthHandler(c *gin.Context) {

// 用户发送用户名和密码过来

var user UserInfo

err := c.ShouldBind(&user)

if err != nil {

c.JSON(http.StatusOK, gin.H{

"code": 2001,

"msg": "无效的参数",

})

return

}

// 校验用户名和密码是否正确

if user.Username == "q1mi" && user.Password == "q1mi123" {

// 生成Token

tokenString, _ := GetToken(user.Username)

c.JSON(http.StatusOK, gin.H{

"code": 2000,

"msg": "success",

"data": gin.H{"token": tokenString},

})

return

}

c.JSON(http.StatusOK, gin.H{

"code": 2002,

"msg": "鉴权失败",

})

return

}

func HomeHandler(c *gin.Context) {

username := c.MustGet("username").(string)

c.JSON(http.StatusOK, gin.H{

"code": 2000,

"msg": "success",

"data": gin.H{"username": username},

})

}

中间件(middleWares.go)

package jwts

import (

"github.com/gin-gonic/gin"

"net/http"

"strings"

)

// JWTAuthMiddleware 基于JWT的认证中间件

func JWTAuthMiddleware() func(c *gin.Context) {

return func(c *gin.Context) {

// 客户端携带Token有三种方式 1.放在请求头 2.放在请求体 3.放在URI

// 这里假设Token放在Header的Authorization中,并使用Bearer开头

// 这里的具体实现方式要依据你的实际业务情况决定

authHeader := c.Request.Header.Get("Authorization")

if authHeader == "" {

c.JSON(http.StatusOK, gin.H{

"code": 2003,

"msg": "请求头中auth为空",

})

c.Abort()

return

}

// 按空格分割

parts := strings.SplitN(authHeader, " ", 2)

if !(len(parts) == 2 && parts[0] == "Bearer") {

c.JSON(http.StatusOK, gin.H{

"code": 2004,

"msg": "请求头中auth格式有误",

})

c.Abort()

return

}

// parts[1]是获取到的tokenString,我们使用之前定义好的解析JWT的函数来解析它

mc, err := ParseToken(parts[1])

if err != nil {

c.JSON(http.StatusOK, gin.H{

"code": 2005,

"msg": "无效的Token",

})

c.Abort()

return

}

// 将当前请求的username信息保存到请求的上下文c上

c.Set("username", mc.Username)

c.Next() // 后续的处理函数可以用过c.Get("username")来获取当前请求的用户信息

}

}

main

package main

import (

"github.com/gin-gonic/gin"

"jwt/jwts"

)

func main() {

//创建路由

r := gin.Default()

r.POST("/auth", jwts.AuthHandler)

r.GET("/home",jwts.JWTAuthMiddleware(), jwts.HomeHandler)

r.Run()

}

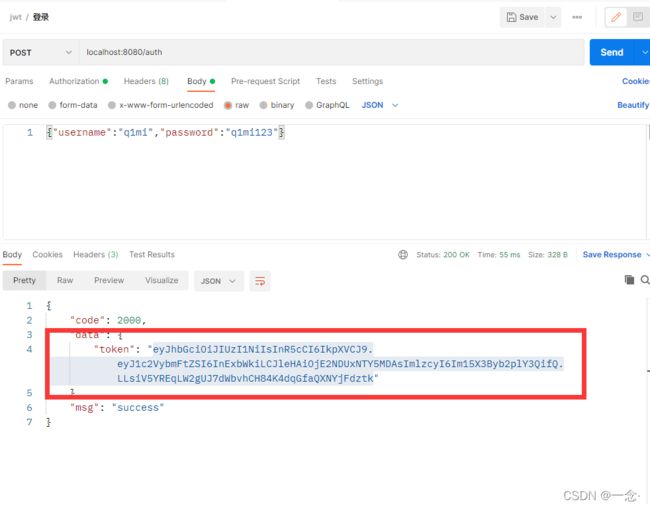

测试结果(测试工具为postman)

第一步:生成token

第二步:填写token