OSCS开源安全周报第23期:Foxit PDF Reader/Editor 任意代码执行漏洞

本周安全态势综述

OSCS 社区共收录安全漏洞10个,其中公开漏洞值得关注的是

- Apache Airflow Hive Provider <5.0.0 存在操作系统命令注入漏洞(CVE-2022-46421)

- vm2 < 3.9.10 存在任意代码执行漏洞(CVE-2022-25893)

- Foxit PDF Reader/Editor 任意代码执行漏洞(CVE-2022-28672)

- Splunk Enterprise 存在任意代码执行漏洞(CVE-2022-43571)

- Apache Karaf 存在远程代码执行漏洞(CVE-2022-40145)

- Apache ShardingSphere-Proxy <5.3.0 存在身份认证绕过漏洞(CVE-2022-45347)

- Ghost CMS 存在访问控制不当漏洞(CVE-2022-41654)

- Linux Kernel ksmbd模块存在任意代码执行漏洞(CVE-2022-47939)

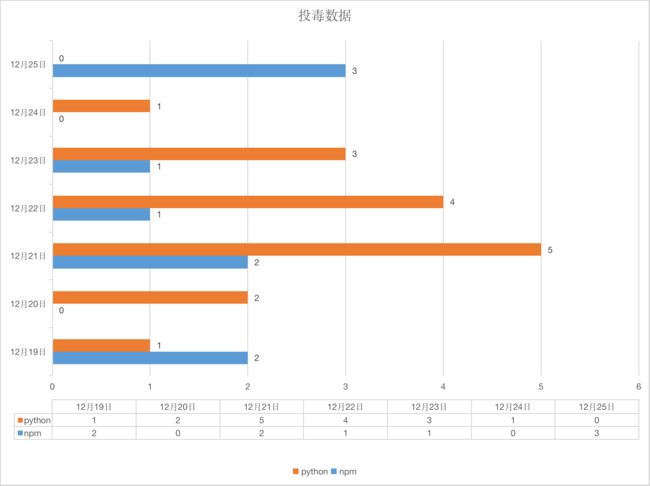

针对 NPM 、PyPI 仓库,共监测到 25 个不同版本的 NPM 、PyPI 投毒组件,投毒组件都在尝试获取主机敏感信息;在多个不同名称的 PyPI 包中发现 W4SP 窃取器。

重要安全漏洞列表

1、Apache Airflow Hive Provider <5.0.0 存在操作系统命令注入漏洞(CVE-2022-46421)

Apache Airflow 是一个用于以编程方式创作、安排和监控工作流平台。Apache Airflow Hive Provider 是一个使用 SQL 读取、写入和管理分布式存储中的大型数据集的工具包。 Apache Airflow Hive Provider 在 5.0.0 之前的版本中由于对airflow/providers/apache/hive/hooks/hive.py文件中hive_cli_params参数不正确初始化,导致存在操作系统命令注入漏洞。 未经身份验证的远程攻击者可以将特制数据(run_cli函数的hive_conf参数可控)传递给应用程序,并在目标系统上执行任意操作系统命令。

参考链接:https://www.oscs1024.com/hd/MPS-2022-66662

2、vm2 < 3.9.10 存在任意代码执行漏洞(CVE-2022-25893)

vm2 是一个基于 Node.js 的沙箱环境,可以使用列入白名单的 Node 内置模块运行不受信任的代码。 vm2 3.9.10之前版本中由于 WeakMap.prototype.set 方法使用原型查找从而存在任意代码执行漏洞,攻击者可利用此漏洞在沙箱内执行任意恶意代码,导致沙箱崩溃或获取主机对象信息。

参考链接:https://www.oscs1024.com/hd/MPS-2022-5175

3、Foxit PDF Reader/Editor 任意代码执行漏洞(CVE-2022-28672)

Foxit PDF Reader是中国福昕(Foxit)公司的一款PDF阅读器。 Foxit PDF Reader/Editor 受影响版本中在对javascript对象执行操作之前未验证对象是否存在,造成内存引用处理不当,导致存在释放后重用漏洞。攻击者可以利用此漏洞在当前进程的上下文中执行任意代码。用户需要打开恶意文件(需要用户交互)。

参考链接:https://www.oscs1024.com/hd/MPS-2022-7950

4、Splunk Enterprise 存在任意代码执行漏洞(CVE-2022-43571)

Splunk 是一款机器数据的引擎,可用于收集、索引和利用所有应用程序、服务器和设备生成的快速移动型计算机数据 。 Splunk 受影响版本存在任意代码执行漏洞,经过身份验证的攻击者可利用此漏洞通过创建包含恶意代码的 SimpleXML 仪表板(dashboard),进而在操作仪表板生成 PDF 时远程执行恶意代码。

参考链接:https://www.oscs1024.com/hd/MPS-2022-60685

5、Apache Karaf 存在远程代码执行漏洞(CVE-2022-40145) Apache Karaf 是一个用于部署业务代码或应用程序的 modulith 运行时环境。 Apache Karaf 的受影响版本中由于 jaas.modules.src.main.java.porg.apache.karaf.jass.modules.jdbc.JDBCUtils#doCreateDatasourceuse 中的 lookup 方法没有对 jndiName 有效过滤从而存在远程代码执行漏洞。当攻击者对 Karaf JDBC 数据源可控时,攻击者可通过将 JDBCUtils.DATASOURCE 配置为恶意的 LDAP/RMI 服务器(如 jndi:rmi://x.x.x.x:xxxx/Command )远程执行恶意代码。

参考链接:https://www.oscs1024.com/hd/MPS-2022-69328

6、Apache ShardingSphere-Proxy <5.3.0 存在身份认证绕过漏洞(CVE-2022-45347)

Apache ShardingSphere 是一款分布式的数据库生态系统,ShardingSphere-Proxy 是支持 MySQL、PostgreSQL 和 openGauss 协议的数据库代理模块。 ShardingSphere-Proxy 5.3.0 之前的版本中在使用 MySQL 作为后端数据库时,在客户端认证失败后没有完全清理数据库会话信息,攻击者通过构造一个忽略身份验证失败消息的MySQL客户端则可利用会话执行SQL语句。

参考链接:https://www.oscs1024.com/hd/MPS-2022-64480

7、Ghost CMS 存在访问控制不当漏洞(CVE-2022-41654)

Ghost 是一个带有用于构建网站、发布内容和发送时事通讯工具的内容管理系统。 受影响版本的 Ghost 的时事通讯订阅功能中存在身份验证绕过漏洞,原因是 Ghost 的 Membership 的订阅访问级别为 public(默认)时,成员(非特权用户)可以对通讯设置进行更改,这使得非特权用户能够查看和更改他们无意访问的设置。攻击者可通过向 /members/api/member/ API 端点发送恶意请求,完全访问创建和修改新闻通讯,包括所有成员默认订阅的系统范围默认新闻通讯。 用户可通过 Settings → Membership 中将订阅访问级别更改为 Nobody 缓解此漏洞。

参考链接:https://www.oscs1024.com/hd/MPS-2022-58420

8、Linux Kernel ksmbd模块存在任意代码执行漏洞(CVE-2022-47939)

ksmbd是Linux内核从5.15版本开始集成的模块,主要功能为在内核空间中实现 SMB3 协议。 由于在对对象执操作之前没有验证对象是否存在,导致处理 SMB2_TREE_DISCONNECT 方法时存在释放后重用漏洞,未经身份验证的攻击者可以利用漏洞此远程执行任意代码。(只有启用了ksmbd模块的Linux内核容易受到攻击)如果存在且启用了ksmbd 模块,缓解措施为禁用 ksmbd 模块。

参考链接:https://www.oscs1024.com/hd/MPS-2022-69476

*查看漏洞详情页,支持免费检测项目中使用了哪些有缺陷的第三方组件

投毒风险监测

OSCS 针对 NPM 、PyPI 仓库监测的恶意组件数量如下所示。

本周新发现 25个不同版本的恶意组件:

- 100%的投毒组件为:获取主机敏感信息(获取了主机的用户名、IP 等敏感信息发送给恶意服务器)。

其他资讯

在多个不同名称的 PyPI 包中发现 W4SP 窃取器。

https://thehackernews.com/2022/12/w4sp-stealer-discovered-in-multiple.html

情报订阅

OSCS(开源软件供应链安全社区)通过最快、最全的方式,发布开源项目最新的安全风险动态,包括开源组件安全漏洞、事件等信息。同时提供漏洞、投毒情报的免费订阅服务,社区用户可通过配置飞书、钉钉、企业微信机器人,及时获得一手情报信息推送:

https://www.oscs1024.com/cm/?src=csdn

具体订阅方式详见:

https://www.oscs1024.com/docs/vuln-warning/intro/?src=csdn