nacos+harbor组合的渗透测试

harbor

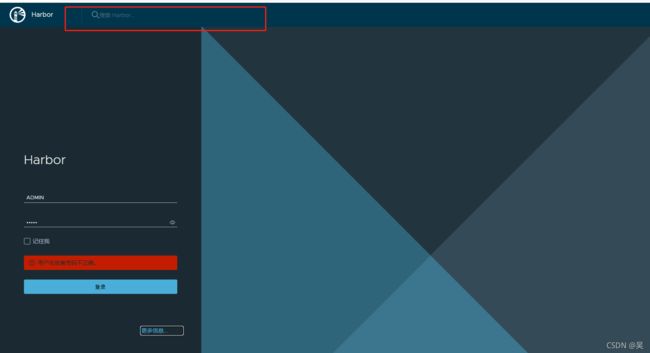

未授权访问

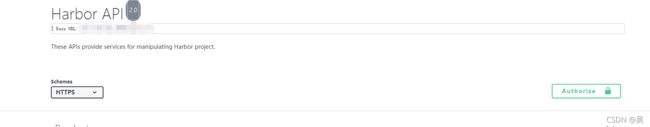

Swagger-ui文档泄露

https://IP:端口/devcenter-api-2.0

接口未授权访问

使用Swagger-ui访问接口即可,总有未授权的

未授权新建管理员

注册账号,对注册信息进行抓包修改,在post数据后面添加”has_admin_role”:true

影响版本

Harbor 1.7.0版本至1.8.2版本

不受影响版

Harbor>= 1.7.6

Harbor>= 1.8.3

https://IP:端口/devcenter-api-2.0

使用Swagger-ui访问接口即可,总有未授权的

注册账号,对注册信息进行抓包修改,在post数据后面添加”has_admin_role”:true

Harbor 1.7.0版本至1.8.2版本

Harbor>= 1.7.6

Harbor>= 1.8.3