韩立刚计算机网络笔记-第10章 网络安全

第10章 网络安全

安全包括哪些方面

数据存储安全

应用程序安全

操作系统安全

网络安全

物理安全

用户安全教育

10.1网络安全问题概述

10.1.1计算机网络通信面临的四种威胁:

(1) 截获——从网络上窃听他人的通信内容。

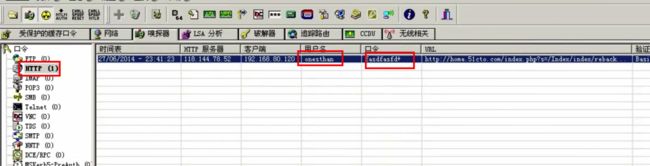

CAIN通过ARP欺骗,让同网段计算机认为安装CAIN的计算机是网关,其他计算机的数据包就会经过此计算机再发给真正的网关。

软件可以捕获账户和密码

(2) 中断——有意中断他人在网络上的通信。

用DDos攻击,占用攻击者的带宽,可以用其他的肉机辅助。

(3) 篡改——故意篡改网络上传送的报文。

利用CAIN可以将DNS数据包返回的结果,修改后再发给接收主机

(4) 伪造——伪造信息在网络上传送。

本来网站只允许192.169.80.120访问,可以在这台机子下线会,将其他机器修改为此IP实现伪造。

截获信息的攻击称为被动攻击,而更改信息和拒绝用户使用资源的攻击称为主动攻击。

10.1.2 被动攻击与主动攻击

10.1.3恶意程序(rogue program)

(1) 计算机病毒——会“传染”其他程序的程序,“传染”是通过修改其他程序来把自身或其变种复制进去完成的。

(2) 计算机蠕虫——通过网络的通信功能将自身从一个结点发送到另一个结点并启动运行的程序。消耗系统内存和CPU

(3) 特洛伊木马——一种程序,它执行的功能超出所声称的功能。和外界通信,远程控制

(4) 逻辑炸弹——一种当运行环境满足某种特定条件时执行其他特殊功能的程序。

10.2 两类密码体制

10.2.1对称密钥密码体制

所谓常规密钥密码体制,即加密密钥与解密密钥是相同的密码体制。

这种加密系统又称为对称密钥系统。

对称数据加密模型

10.2.2数据加密标准 DES

数据加密标准 DES 属于常规密钥密码体制,是一种分组密码。

在加密前,先对整个明文进行分组。每一个组长为 64 位。

然后对每一个 64 位 二进制数据进行加密处理,产生一组 64 位密文数据。

最后将各组密文串接起来,即得出整个的密文。

使用的密钥为 64 位(实际密钥长度为 56 位,有 8 位用于奇偶校验)。

DES的保密性

DES 的保密性仅取决于对密钥的保密,而算法是公开的。尽管人们在破译 DES 方面取得了许多进展,但至今仍未能找到比穷举搜索密钥更有效的方法。

DES 是世界上第一个公认的实用密码算法标准,它曾对密码学的发展做出了重大贡献。

目前较为严重的问题是 DES 的密钥的长度。

现在已经设计出来搜索 DES 密钥的专用芯片。

DES 算法公开 取决于密钥长度

56位密钥破解 需要3.5或21分钟

128位密钥破解 需要5.4*10 18次方年

10.2.3密码体制(非对称加密)

公钥密码体制使用不同的加密密钥与解密密钥,是一种“由已知加密密钥推导出解密密钥在计算上是不可行的”密码体制。

公钥密码体制的产生主要是因为两个方面的原因,一是由于常规密钥密码体制的密钥分配问题,另一是由于对数字签名的需求。

现有最著名的公钥密码体制是RSA 体制,它基于数论中大数分解问题的体制,由美国三位科学家 Rivest, Shamir 和 Adleman 于 1976 年提出并在 1978 年正式发表的。

加密密钥与解密密钥

在公钥密码体制中,加密密钥(即公钥) PK 是公开信息,而解密密钥(即私钥或秘钥) SK 是需要保密的。

加密算法 E 和解密算法 D 也都是公开的。

虽然秘钥 SK 是由公钥 PK 决定的,但却不能根据 PK 计算出 SK。

公钥算法的特点

发送者 A 用 B 的公钥 PKB 对明文 X 加密(E 运算)后,在接收者 B 用自己的私钥 SKB 解密(D 运算),即可恢复出明文:

D S K B ( Y ) = D S K B ( E P K B ( X ) ) = X D_{S K_{\mathrm{B}}}(Y)=D_{S K_{\mathrm{B}}}\left(E_{P K_{\mathrm{B}}}(X)\right)=X DSKB(Y)=DSKB(EPKB(X))=X

解密密钥是接收者专用的秘钥,对其他人都保密。

加密密钥是公开的,但不能用它来解密,即

D P K B ( E P K B ( X ) ) ≠ X D_{P K_{\mathrm{B}}}\left(E_{P K_{\mathrm{B}}}(X)\right) \neq X DPKB(EPKB(X))=X

加密和解密的运算可以对调,即

E P K B ( D S K B ( X ) ) = D S K B ( E P K B ( X ) ) = X E_{P K_{B}}\left(D_{S K_{B}}(X)\right)=D_{S K_{B}}\left(E_{P K_{B}}(X)\right)=X EPKB(DSKB(X))=DSKB(EPKB(X))=X

在计算机上可容易地产生成对的 PK 和 SK。

从已知的 PK 实际上不可能推导出 SK,即从 PK 到 SK 是“计算上不可能的”。

加密和解密算法都是公开的。

公钥密码体制

对称加密优点 效率高 缺点 秘钥不适合在网上传输 秘钥维护麻烦

加密算法

加密秘钥

非对称加密 加密秘钥和解密秘钥是不同 密钥对 公钥和私钥

公钥加密私钥解密

私钥加密公钥解密

10.3数字签名

数字签名必须保证以下三点:

(1) 报文鉴别——接收者能够核实发送者对报文的签名;

(2) 报文的完整性——发送者事后不能抵赖对报文的签名;

(3) 不可否认——接收者不能伪造对报文的签名。

现在已有多种实现各种数字签名的方法。但采用公钥算法更容易实现。

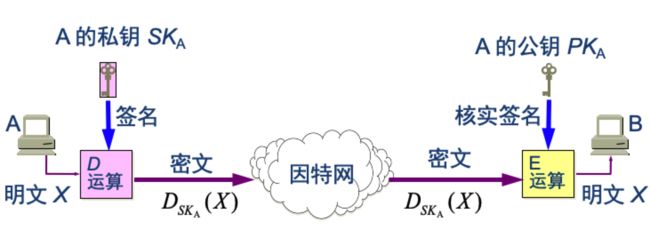

10.3.1数字签名的实现

因为除 A 外没有别人能具有 A 的私钥,所以除 A 外没有别人能产生这个密文。因此 B 相信报文 X 是 A 签名发送的。

若 A 要抵赖曾发送报文给 B,B 可将明文和对应的密文出示给第三者。第三者很容易用 A 的公钥去证实 A 确实发送 X 给 B。

反之,若 B 将 X 伪造成 X‘,则 B 不能在第三者前出示对应的密文。这样就证明了 B 伪造了报文。

10.3.2具有保密性的数字签名

10.4鉴别

在信息的安全领域中,对付被动攻击的重要措施是加密,而对付主动攻击中的篡改和伪造则要用鉴别(authentication) 。

报文鉴别使得通信的接收方能够验证所收到的报文(发送者和报文内容、发送时间、序列等)的真伪。

使用加密就可达到报文鉴别的目的。但在网络的应用中,许多报文并不需要加密。应当使接收者能用很简单的方法鉴别报文的真伪。

10.4.1报文鉴别

许多报文并不需要加密但却需要数字签名,以便让报文的接收者能够鉴别报文的真伪。

然而对很长的报文进行数字签名会使计算机增加很大的负担(需要进行很长时间的运算。

当我们传送不需要加密的报文时,应当使接收者能用很简单的方法鉴别报文的真伪。

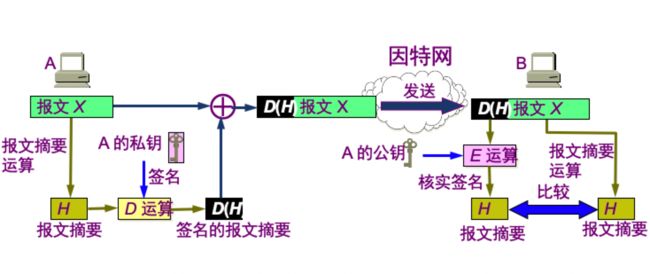

10.4.2报文摘要 MD (Message Digest)

A 将报文 X 经过报文摘要算法运算后得出很短的报文摘要 H。然后用自己的私钥对 H 进行 D 运算,即进行数字签名。得出已签名的报文摘要 D(H)后,并将其追加在报文 X 后面发送给 B。

B 收到报文后首先把已签名的 D(H) 和报文 X 分离。然后再做两件事。

-

用A的公钥对 D(H) 进行E运算,得出报文摘要 H 。

-

对报文 X 进行报文摘要运算,看是否能够得出同样的报文摘要 H。如一样,就能以极高的概率断定收到的报文是 A 产生的。否则就不是。

10.4.3报文摘要的优点

仅对短得多的定长报文摘要 H 进行数字签名要比对整个长报文进行数字签名要简单得多,所耗费的计算资源也小得多。

但对鉴别报文 X 来说,效果是一样的。也就是说,报文 X 和已签名的报文摘要 D(H) 合在一起是不可伪造的,是可检验的和不可否认的。

10.4.4报文摘要的实现

10.4.5实体鉴别

实体鉴别和报文鉴别不同。

报文鉴别是对每一个收到的报文都要鉴别报文的发送者,而实体鉴别是在系统接入的全部持续时间内对和自己通信的对方实体只需验证一次。

10.4.6最简单的实体鉴别过程

A 发送给 B 的报文的被加密,使用的是对称密钥 KAB。

B 收到此报文后,用共享对称密钥 KAB 进行解密,因而鉴别了实体 A 的身份。

10.4.7明显的漏洞

入侵者 C 可以从网络上截获 A 发给 B 的报文。C 并不需要破译这个报文(因为这可能很花很多时间)而可以直接把这个由 A 加密的报文发送给 B,使 B 误认为 C 就是 A。然后 B 就向伪装是 A 的 C 发送应发给 A 的报文。

这就叫做重放攻击(replay attack)。C 甚至还可以截获 A 的 IP 地址,然后把 A 的 IP 地址冒充为自己的 IP 地址(这叫做 IP 欺骗),使 B 更加容易受骗。

10.5密钥分配

密钥管理包括:密钥的产生、分配、注入、验证和使用。本节只讨论密钥的分配。

密钥分配是密钥管理中最大的问题。密钥必须通过最安全的通路进行分配。

目前常用的密钥分配方式是设立密钥分配中心 KDC (Key Distribution),通过 KDC 来分配密钥。

10.5.1公钥的分配

需要有一个值得信赖的机构——即认证中心CA (Certification Authority),来将公钥与其对应的实体(人或机器)进行绑定(binding)。

认证中心一般由政府出资建立。每个实体都有CA 发来的证书(certificate),里面有公钥及其拥有者的标识信息。此证书被 CA 进行了数字签名。任何用户都可从可信的地方获得认证中心 CA 的公钥,此公钥用来验证某个公钥是否为某个实体所拥有。有的大公司也提供认证中心服务。

10.6因特网使用的安全协议

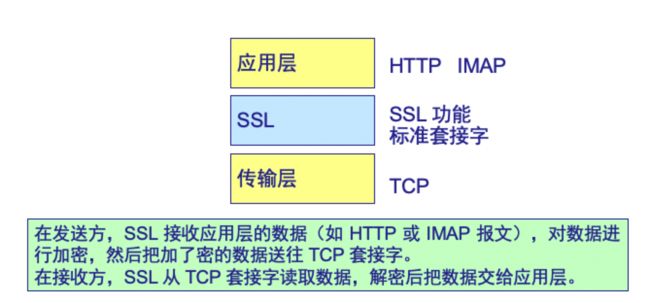

10.6.1运输层安全协议SSL

SSL 是安全套接层 (Secure Socket Layer),可对万维网客户与服务器之间传送的数据进行加密和鉴别。

SSL 在双方的联络阶段协商将使用的加密算法和密钥,以及客户与服务器之间的鉴别。

在联络阶段完成之后,所有传送的数据都使用在联络阶段商定的会话密钥。

SSL 不仅被所有常用的浏览器和万维网服务器所支持,而且也是运输层安全协议 TLS (Transport Layer Security)的基础。

10.6.2 SSL 的位置

涉及账户密码的,都会涉及HTTPS

在Internet上使用的两个安全协议

imaps tcp一993

pop3s tcp一995

smtps tcp一465

https tcp一443

10.6.3SSL 提供以下三个功能

(1) SSL 服务器鉴别 允许用户证实服务器的身份。具有 SSL 功能的浏览器维持一个表,上面有一些可信赖的认证中心 CA (Certificate Authority)和它们的公钥。

(2) 加密的 SSL 会话 客户和服务器交互的所有数据都在发送方加密,在接收方解密。

(3) SSL 客户鉴别 允许服务器证实客户的身份。

10.6.4 网络层安全–IPSec

10.6.5安全关联 SA(Security Association)

在使用 AH 或 ESP 之前,先要从源主机到目的主机建立一条网络层的逻辑连接。此逻辑连接叫做安全关联 SA。

IPsec 就把传统的因特网无连接的网络层转换为具有逻辑连接的层。

SA(安全关联)是构成IPSec的基础,是两个通信实体经协商(利用IKE协议)建立起来的一种协定,它决定了用来保护数据分组安全的安全协议(AH协议或者ESP协议)、转码方式、密钥及密钥的有效存在时间等。

10.6.6IPsec 中最主要的协议

鉴别首部 AH (Authentication Header): AH鉴别源点和检查数据完整性,但不能保密。

封装安全有效载荷 ESP (Encapsulation Security Payload):ESP 比 AH 复杂得多,它鉴别源点、检查数据完整性和提供保密。

10.6.7鉴别首部协议 AH

在使用鉴别首部协议 AH 时,把 AH 首部插在原数据报数据部分的前面,同时把 IP 首部中的协议字段置为 51。

在传输过程中,中间的路由器都不查看 AH 首部。当数据报到达终点时,目的主机才处理 AH 字段,以鉴别源点和检查数据报的完整性。

10.6.8封装安全有效载荷 ESP

使用 ESP 时,IP 数据报首部的协议字段置为 50。当 IP 首部检查到协议字段是 50 时,就知道在 IP 首部后面紧接着的是 ESP 首部,同时在原 IP 数据报后面增加了两个字段,即 ESP 尾部和 ESP 数据。

10.7链路加密与端到端加密

10.7.1链路加密

在采用链路加密的网络中,每条通信链路上的加密是独立实现的。通常对每条链路使用不同的加密密钥。

由于报文是以明文形式在各结点内加密的,所以结点本身必须是安全的。

所有的中间结点(包括可能经过的路由器)未必都是安全的。因此必须采取有效措施。

链路加密的最大缺点是在中间结点暴露了信息的内容。

在网络互连的情况下,仅采用链路加密是不能实现通信安全的。

10.7.2端到端加密

端到端加密是在源结点和目的结点中对传送的 PDU 进行加密和解密,报文的安全性不会因中间结点的不可靠而受到影响。

10.8防火墙

防火墙是由软件、硬件构成的系统,是一种特殊编程的路由器,用来在两个网络之间实施接入控制策略。接入控制策略是由使用防火墙的单位自行制订的,为的是可以最适合本单位的需要。

防火墙内的网络称为“可信赖的网络”(trusted network),而将外部的因特网称为“不可信赖的网络”(untrusted network)。

防火墙可用来解决内联网和外联网的安全问题。

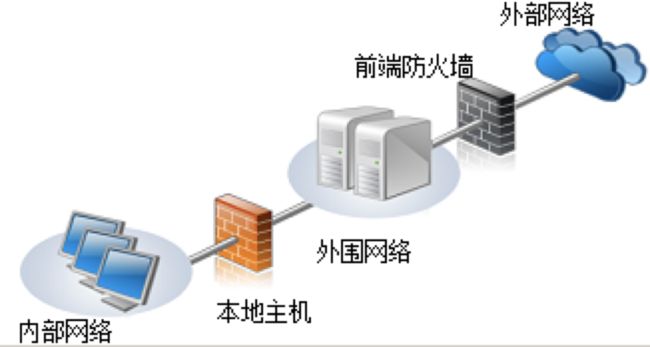

10.8.1防火墙在互连网络中的位置

10.8.2防火墙的功能

防火墙的功能有两个:阻止和允许。

“阻止”就是阻止某种类型的通信量通过防火墙(从外部网络到内部网络,或反过来)。

“允许”的功能与“阻止”恰好相反。

防火墙必须能够识别通信量的各种类型。不过在大多数情况下防火墙的主要功能是“阻止”。

10.8.3防火墙技术一般分为两类

(1) 网络级防火墙——用来防止整个网络出现外来非法的入侵。属于这类的有分组过滤和授权服务器。前者检查所有流入本网络的信息,然后拒绝不符合事先制订好的一套准则的数据,而后者则是检查用户的登录是否合法。

(2) 应用级防火墙——从应用程序来进行接入控制。通常使用应用网关或代理服务器来区分各种应用。例如,可以只允许通过访问万维网的应用,而阻止 FTP 应用的通过。