【文献翻译】思科路由器安全配置合规性的SCAP基准-SCAP Benchmark for Cisco Router Security Configuration Compliance

目录

思科路由器安全配置合规性的SCAP基准

SCAP Benchmark for Cisco Router Security Configuration Compliance

摘要

I. 引言

II. 相关的工作

III.METHODOLOGY

A. 方法论

B. 工具和测试

IV. SCAP 基准

A. SCAP规范

B.SCAP基准组件

V. 结论和未来的工作

思科路由器安全配置合规性的SCAP基准

SCAP Benchmark for Cisco Router Security Configuration Compliance

摘要

信息安全管理既费时又容易出错。除了日常运作,组织需要遵守工业法规或政府指令。因此,企业正在寻找安全工具来实现安全管理任务和日常操作的自动化。安全内容自动化协议(SCAP)是一套规范,有助于实现安全管理任务的自动化,如漏洞测量和政策合规性评估。SCAP基准为设置网络设备、操作系统和应用程序的安全配置提供详细指导。企业可以使用SCAP基准对网络设备、操作系统和应用程序进行自动配置合规性评估。本文讨论了SCAP基准的组成部分以及用于自动化思科路由器安全配置合规性的SCAP基准的开发。

关键词-SCAP基准;XCCDF;OVAL;安全合规性;安全自动化

I. 引言

管理和维护信息基础设施对组织来说是一项具有挑战性的任务。商业应用和操作系统变得越来越复杂,需要更多的计算能力。因此,企业正在用物理硬件以及虚拟化来扩展他们的基础设施。因此,基础网络基础设施变得更加关键,它需要处理不断增长的网络流量。对信息保密性、可用性和完整性的要求越来越高,促使企业网络的信息安全管理需要改进。除了技术上的复杂性、行业法规和政府指令外,标准化机构也给企业带来了额外的监管要求。满足这些要求导致组织投资于安全工具和人力资源。偏离推荐的安全基线配置设置会增加网络设备被破坏的机会。因此,确保大量的软件和硬件组件的变体及其配置是IT安全部门的一项艰巨任务,特别是在不断变化和发展的大规模网络中。对网络设备的配置进行人工检查涉及大量的人力。此外,手工检查网络设备的配置是容易出错的,而且经常出现不一致的情况。

信息安全管理是劳动密集型、繁重的,因此成本高昂。组织正在寻找自动化工具来简化安全任务。不同的安全应用程序使用不同的命名约定和不同的报告格式。因此,IT安全专业人员正在努力理解和解释来自各种工具的报告;与此同时,他们正试图获得一个管理安全操作的标准化工具。

安全内容自动化协议(SCAP)可以帮助实现安全管理任务的自动化,并以一种标准化的方式表示报告。"SCAP基准是一个检查表,为设置操作系统、应用程序和网络设备的安全配置提供详细的低层次指导" [1]。在本文中,SCAP基准和SCAP检查表将被互换使用。

本研究开发的基准参考了安全技术实施指南(STIG)[2]、国家安全局(NSA)路由器安全配置指南[3]和互联网安全中心(CIS)[4]的Cisco IOS基准的建议。这些基准是组织的手动指南;然而,在撰写本文时,还没有公开的自动SCAP基准。本研究的动机是使用SCAP 1.2来实现手动安全指南的自动化。本研究中开发的SCAP基准使企业能够对思科路由器进行自动安全配置评估。SCAP验证的工具可以将路由器的配置与基准进行比较。对思科路由器安全配置的自动评估缩短了诊断偏离预期安全配置的时间,并提高了其一致性。安全管理员可以根据评估报告对路由器上不符合要求的配置提出补救措施。论文中所说明的例子是该SCAP基准开发的节选。

SCAP基准包括(1)数据流,(2)可扩展配置清单描述格式(XCCDF)[5],(3)开放漏洞评估语言OVAL)[6]和(4)公共平台枚举(CPE)[7]组件。

论文的其余部分组织如下。第二节讨论了相关工作。第三节介绍了方法、使用的工具和测试,而第四节讨论了SCAP规范、SCAP基准组件和基准开发的背景。第五节介绍了结论和今后的工作。

II. 相关的工作

在[11]中,讨论了在日常操作中维护IT安全的挑战。报告显示,MITRE的Making Security Measurable可以独特地识别感兴趣的对象,并提供一种方法来定义目标系统的预期配置。MITRE还使用XCCDF、OVAL和开放式检查表交互语言(OCIL)来开发自动安全检查表、漏洞检查和安全配置指南。NIST与MITRE共同发起了SCAP,它由七个规格组成(i)XCCDF,(ii)OVAL,(iii)OCIL,(iv)CPE,(v)CCE,(vi)通用漏洞和暴露(CVE)和(vii)通用漏洞评分系统(CVSS)。

作者在[8]中使用了一个基于SCAP的工具来读取计算机或设备的安全检查表结果,然后将其转化为逻辑对象。这些逻辑对象可以被逻辑地组合起来,创建一个代表整个网络的全局模型。逻辑对象可以进一步组成,使用更高级的安全分析工具(如ConfigChecker)进行全局分析。

在[9]中,作者对信息安全管理中的自动化可能性进行了分析。在分析中,作者考虑了使用(i)风险管理中的安全本体,(ii)用于自动操作单个安全控制的硬件和软件系统,以及(iii)用于自动检查合规性和安全配置的SCAP的潜力。进行分析的目的是协助安全管理人员确定哪些系统可以提高信息安全管理过程的效率。

[9]中的作者还研究了自动化软件和硬件安全检查的可能性。但是,没有一个工具支持所有可能的自动化控制,因此需要使用不同工具的组合来实现组织内的安全自动化。因此,互操作性对于支持各种工具之间的通信至关重要。根据[9],大约30%的安全控制评估可以自动化。技术合规性检查是可以自动化的安全保证领域之一。涉及人工干预和决策的安全评估不能完全自动化。

全球最大的企业网络设备制造商思科公司为思科设备引入了OVAL内容,并在[10]中解释了OVAL如何帮助实现安全自动化。用于思科互联网操作系统(IOS)的OVAL内容可以从Cisco Security Advisories网站下载。此外,思科还提供了关于如何使用Cisco IOS的OVAL内容来检查Cisco设备的漏洞的指导。思科展示了用SCAP验证的jOval进行的漏洞扫描和报告生成。

制定可靠和全面的安全检查表需要特定技术方面的最高水平的专业知识。为了避免SCAP规范中潜在的不一致,作者在[12]中提出了一种基于本体的方法,作为提供统一词汇表来指定SCAP数据及其关系的一种手段。表I总结了OVAL、CPE和公共配置枚举(CCE)工件中的问题。

| 问题 | 描述 |

| 隐性原理 | 隐性原理可能导致工件定义的不一致。OVAL的定义明确地描述了一个特定的漏洞可能被执行的方式。然而,该定义并没有明确地定义该漏洞存在的原因。 |

| 隐含的定义内关系 | 当SCAP定义之间的关系在同一规范中是隐含的,就会出现这个问题。例如,两个相关的漏洞可能被定义在CPE规范的两个定义中。 |

| 隐含的定义间关系 | 不同种类的SCAP工件倾向于孤立地运行,而不是明确地使用CPE资产标识符。当OVAL、CVE和CCE的定义在其定义中隐含地编码资产依赖性的语义时,这个问题就会发生。例如,在OVAL中确定了一个路由器的漏洞,但是在CPE定义中没有该路由器的定义。 |

| 关系重用不明确 | 不同SCAP定义之间的关系重用不明确。例如,一个OVAL定义确定Red Hat Linux iptable有漏洞,另一个OVAL定义重复使用该定义并确定VMware ESX服务器有一个 "ipv4iptable "漏洞。事实上,Linux内核已经被用来构建Red Hat和VMware ESX。 |

| 定义层次不明确 | SCAP定义通常是孤立开发的;它专注于单一资产、威胁、漏洞或对策,因此很难在多个SCAP定义中相互关联隐含信息。 |

| 定义名称的模糊性 | 即使有一个现有的名称,也可以添加到SCAP标识符中。因此,在SCAP名称/标识符中可能出现模糊不清的情况。例如,Ciscoubr7200router有三个条目,即ubr7200、Cisco_ubr7200和Cable_Router_ubr7200。 |

虽然已经对SCAP和安全控制自动化的可能性进行了一些研究,但还需要进行一些额外的研究。因此,本研究集中于为自动化Cisco路由器安全配置评估开发SCAP基准测试。

下一节概述了基准开发中使用的方法、检查表层次和工具。

III.METHODOLOGY

A. 方法论

NIST的国家核对表开发计划(NCP)[13]被用来作为基准开发的参考。NIST定义了检查表的四个层级。第I层和第II层是散文,这些都是非自动化的。第三层检查表可以通过使用SCAP验证的工具来实现自动化。开发者需要将核对表提交给NIST,以便对第四级核对表进行筛选。之后,NIST将寻求公众的审查和反馈,然后NIST将公布该检查表。我们开发的基准/检查表属于第三级,因为该检查表可以自动化。表二总结了检查表层级的要求。

| 级别 | 机器可读 | 自动格式 | 参考安全合规框架 |

| 级别 I | 无 | 不适用 | 可选 |

| 级别 II | 是 | 非标准(专有、特定产品等) | 可选 |

| 级别 III | 是 | 完整的 SCAP 表达式检查表,可由 SCAP 验证的工具处理,并使用 SCAP 内容验证工具干净地运行。 | 可选的 |

| 第四级 | 是 | 完整的SCAP表达式核对表,可由SCAP验证的工具执行;已由NIST或NIST认可的实验室验证;并将低级别的安全设置映射到高级别的安全要求。 | 要求;必须与至少一个安全合规框架的权威治理组织进行审核。必须证明从低级枚举(CCE)到高级分类(如SP 800-53控制)的映射能力。 |

图1显示了基准开发中涉及的步骤。基准测试的目标环境是中大型组织的托管环境[13]。该环境通常包含具有定义的硬件和软件配置套件的大型组织系统,通常由集中管理的IT产品组成。

参考了NSA的路由器安全配置指南[3]、DISA的STIGs[2]和CIS的Cisco IOS基准[4],作为安全基线。作者还审查了Cisco IOS的OVAL内容。在这个基准中,有18条规则被开发出来以验证思科路由器的安全配置。这些规则被认为对路由器安全至关重要。

B. 工具和测试

虽然jOval被部署为SCAP内容验证工具,但在基准开发中使用Notepad++开发XML代码。基准在测试实验室的Cisco IOS 12.4和15.2路由器上测试。这些路由器有一个基本配置,并实施了一些安全配置。

为了安全合规性而手动验证路由器配置是一项繁琐的工作,而且容易出现人为错误。登录路由器并手动验证配置可能需要10分钟左右,如果路由器上有复杂的配置,则需要更多的时间来验证。如果一个组织有许多路由器,这项合规性检查任务对管理员或安全审计人员来说将是一个挑战。jOval可以用SCAP基准以自动化的方式验证路由器上的配置。检查三台路由器的配置只需要不到一分钟的时间。图2显示了jOval的评估结果报告,其中包括18条规则,要根据三台路由器的配置进行检查。评估中使用了平坦的非加权评分模型,PASS阈值设置为12。因此,至少要有12条规则通过,然后在评估结束后,报告会显示哪个设备通过或不通过。

其中一台路由器没有通过评估,如图2所示。企业可以根据安全策略设置PASS阈值.

IV. SCAP 基准

第四部分概述了SCAP规范的介绍和SCAP基准组件的细节。

A. SCAP规范

"安全内容自动化协议(SCAP)是一套规范,它将软件缺陷和安全配置信息传达给机器和人类的格式和术语标准化。SCAP是一个多用途的规范框架,支持自动配置、漏洞和补丁检查、技术控制合规活动和安全测量。SCAP内容被用来以自动化的方式将系统特性和设置与符合SCAP的检查表进行比较"[1]。SCAP内容可能包括XCCDF基准元素,它表达了用于合规性检查的检查表。每个XCCDF基准规则中都引用了一个OVAL定义。一个OVAL组件,持有检查表所使用的合规性检查的定义,它包含一个OVAL定义。

B.SCAP基准组件

(1)SCAP数据流和数据流收集

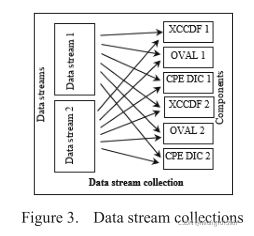

SCAP数据流集合由SCAP数据流和SCAP源组件组成,每个组件都由使用一个或多个SCAP规范表示的数据组成。数据流部分包含一个或多个源数据流,每个源数据流引用组成数据流的组件部分中的源组件[1]。

每个数据流都是指向它们引用的组件的链接的集合;每个逻辑链接封装了允许内容使用者将数据流中的组件连接在一起所需的信息[1]。图3说明了指向不同组件的数据流。

图4说明了数据流链接到CPE字典、一个XCCDF和一个OVAL组件。XCCDF组件链接到OVAL,CPE组件链接到同一个OVAL组件。

(2) XCCDF组件

XCCDF是用于编写安全基准/检查表的SCAP规范之一。清单说明格式旨在取代传统的安全指导文件。XCCDF使安全专业人员和系统审核员能够创建标准化的安全检查表,从而通过确保更加一致和准确的安全实践来帮助提高系统安全性。XCCDF允许更大程度的安全测试和配置评估自动化。XCCDF使得使用额外的底层配置检查引擎来扩充配置建议的文本表示成为可能。XCCDF数据模型由基准、项(组、规则、值)、概要文件、测试结果和裁剪元素组成。

表III描述了XCDF元素标识符格式约定。名称空间是作者组织的反向域名(例如com.abc)。

(a) XCCDF基准元素

XCCDF基准(benchmarks)是一个容器,由

(b)XCCDF配置文件元素

一个配置文件(Profile)包含关于如何使用组、规则和值的信息。规则和值应该如何使用的信息。一个配置文件可根据安全要求创建,如高影响系统或低影响系统。

(c) XCCDF组元素

XCCDF组(Group)包含

(i) XCCDF规则元素 - Relu

XCCDF的基本单元是一个“Rule”,它将某个检查描述为基准的一部分。“Rule”可以指技术检查的椭圆形定义。“Rule”包括“id”属性、严重性(severity)和权重。严重性定义了严重性级别的度量,权重是“Rule”的相对评分值。

(ii) XCCDF检查元素 - Check

"Check "元素包含 "system"属性,是统一资源标识符(URI)。"system"属性告诉合规性检查工具,该工具必须使用OVAL来解释或执行 "Check",如图9所示。"href "属性指的是基准文件中的OVAL数据位置 "Config_oval"。

(3)OVAL组件

OVAL是一种基于XML的语言,OVAL定义是机器可读的。定义模式描述表示特定机器状态的数据。结果模式用于报告评估结果。对定义进行评估后,给出了结果。 图10显示了Cisco IOS的OVAL定义模式和OVAL模式。

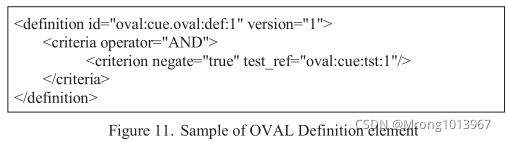

(i) OVAL定义元素 - Definition

OVAL包括定义、测试、对象和状态等元素。OVAL的关键元素是定义,每个定义都必须有 "id "与之相关。一个OVAL定义包含检查系统是否处于特定状态的标准。定义有元数据,提供了关于被检查的内容和应该如何使用定义的信息。元数据的基本元素是一个标题和一个描述。标准元素概述了被测试的内容。标准包含引用单个测试的单个标准声明。

标准包含所有单独的测试,并用AND或OR运算符将它们连接起来。如果运算符是AND,那么标准所引用的测试必须为真,整个标准的结果才为真。如果运算符是OR,那么标准所引用的一个测试必须为真,整个标准才会返回真。

实际的测试被 "test_ref "属性所引用和识别。在图11中,将进行的测试是 "oval:cue.oval:tst:1"。

可选的否定属性意味着在分析过程中应该否定整个标准的结果。在上述示例中,测试结果为否定。因此,如果测试结果为“假”,则标准结果为“真”。在与基准的符合性检查中,如果OVAL测试结果为“真”,则XCCDF结果将为“通过”。

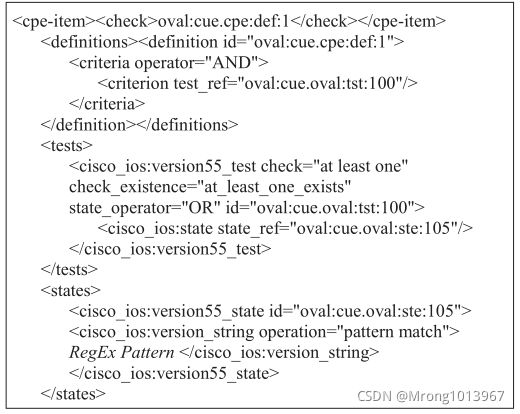

(ii) OVAL测试元素 - Test

"Test "是一个OVAL元素,用于检查与特定对象相关的指定属性的值。"Test "结合了对一个特定对象的引用和对要检查的值的引用。"Test "是由一个ID来识别的。"check"属性决定了 "对象 "和 "状态 "之间的关系。在图12中,"check"属性设置为 "at least one",这意味着OVAL对象元素的一个声明满足了在 "状态 "中发现的值。

(iii) OVAL对象元素 - Object

一个OVAL测试检查一个或多个对象。 “Object”元素是被评估的系统上的实际 "东西"。在图13中,思科路由器上的 "running-configuration "将根据 "State "元素中定义的声明被检查。

(iv) OVAL状态元素

在定义了OVAL对象之后,下一步是表达该对象的 "状态",以使测试被认为是TRUE。在图14中,实现了一个正则表达式来检查路由器运行配置上的某个模式。如果路由器配置中的任何一行满足定义在"

(4) CPE组件

CPE是验证设备上运行的操作系统的一个关键组件。在OVAL测试被处理之前,它需要检查路由器上Cisco IOS的版本。如果CPE组件中没有定义版本,OVAL测试将无法进行。

例如:如果CPE中定义了Cisco IOS 15系列,而SCAP基准在安装了Cisco IOS 12系列的路由器上运行,那么在jOval报告中会显示 "不适用 "信息,OVAL测试将无法进行。在图15中,将在一台路由器上执行测试,检查其上是否安装了Cisco IOS 15.x。

V. 结论和未来的工作

本文中概述的讨论和结果可以帮助组织实现安全控制的自动化,了解自动化安全控制的好处,以及SCAP基准的发展。本文描述的基准使企业能够自动进行思科路由器安全合规性评估,并帮助企业节省大量的合规性评估时间。与人工检查相比,使用自动化的SCAP基准也减少了人为错误的可能性。此外,该基准还可以被IT审计师用作审计工具,检查思科路由器的安全配置。此外,通过整合该基准和思科OVAL漏洞检查表,可以为思科路由器开发一个全面的漏洞和合规性评估检查表。事实上,自动SCAP基准的好处是,一旦制定了基准,它可以立即用于大量设备的评估。人们可以根据组织的安全政策,在SCAP基准中添加更多的测试,或者从SCAP基准中删除测试。人们可以考虑通过增加补救命令来修复不符合要求的配置来改进这个基准。这些例子概述了SCAP基准组件的骨架。该基准的完整版本可应要求提供。

[8]M. N. Alsaleh and E. Al-Shaer, "SCAP based configuration analytics for comprehensive compliance checking," in in Configuration Analytics and Automation (SAFECONFIG), 2011 4th Symposium on , vol., no., pp.1-8, Arlington, VA, Oct. 31 2011-Nov. 1 2011.

【文献翻译】基于SCAP的配置分析用于全面的合规性检查_Mrong1013967的博客-CSDN博客

[9] R. Montesino and S. Fenz, "Automation Possibilities in Information Security Management," Sept 2011. [Online]. Available: https://www.sba-research.org/wp-content/uploads/publications/PID1947709.pdf.

【文献翻译】信息安全管理自动化的可能性 - Automation possibilities in information security management_Mrong1013967的博客-CSDN博客