- 攻防世界--RE--11.csaw2013reversing2--wp

Du1in9

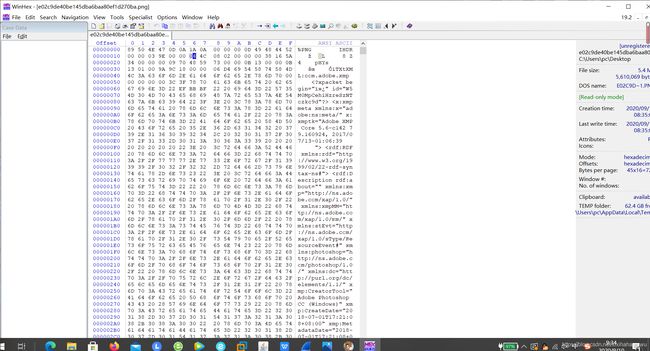

一.题目二.解题过程1.运行附件,flag乱码2.拖入exeinfope发现无壳32位,拖入ida,进入main函数,f5查看代码分析可知,如果动态调试则进入判断运行,否则显示flag乱码3.拖入OllyDBG,f8单步运行来到关键部分,发现弹出第一个窗口前会跳到006610EF,弹出第二个窗口前会跳到006610CD4.修改代码,让他不跳过从而弹出两次flag窗口5.单步运行,第一个窗口空白,第

- 【web | CTF】攻防世界 Web_php_unserialize

星盾网安

CTF-Webphp开发语言

天命:这条反序列化题目也是比较特别,里面的漏洞知识点,在现在的php都被修复了天命:而且这次反序列化的字符串数量跟其他题目不一样file=$file;}//销毁时候触发,相当于是打印flag文件出来function__destruct(){echo@highlight_file($this->file,true);}//这个方法不会触发,估计是旧版本的php,满足某些情况所以没有触发//纯碎用来吓

- 【攻防世界】Web_php_unserialize

Miracle&

webweb安全网络安全

1.信息收集:从题目:知道反序列化;2.源码审计:file=$file;}function__destruct(){//析构函数在对象被销毁时自动调用,用于执行一些清理操作或释放资源。echo@highlight_file($this->file,true);}function__wakeup(){//在反序列化对象时自动调用if($this->file!='index.php'){//these

- Web_php_unserialize(攻防世界)

ha0cker

php开发语言web安全

1.打开环境,审计代码。file=$file;}function__destruct(){echo@highlight_file($this->file,true);}function__wakeup(){if($this->file!='index.php'){//thesecretisinthefl4g.php$this->file='index.php';}}}if(isset($_GET[

- 攻防世界-Web_php_unserialize

roast mouse

php网络安全

攻防世界-Web_php_unserialize分析php代码file=$file;}//析构函数function__destruct(){//打开指定文件,并高亮文件中内容,第二个为return参数,为true,函数将返回高亮显示的代码字符串,而不是直接输出到浏览器。echo@highlight_file($this->file,true);}//wakeup魔法函数,在反序列化之前调用。fun

- 【网络安全 | CTF】攻防世界 Web_php_unserialize 解题详析

秋说

CTFCTF网络安全web安全

文章目录代码审计解题思路wakeup绕过preg_match绕过base64绕过GET传参方法二代码审计这段代码首先定义了一个名为Demo的类,包含了一个私有变量$file和三个魔术方法__construct()、__destruct()和__wakeup()。其中:__construce()方法用于初始化$file变量__destruce方法用于输出文件内容__wakeup()方法检查当前对象的

- 攻防世界 Web_php_unserialize

Cyan1u

#攻防世界php

Web_php_unserializePHP反序列化看看代码file=$file;}function__destruct(){echo@highlight_file($this->file,true);}function__wakeup(){if($this->file!='index.php'){//thesecretisinthefl4g.php$this->file='index.php';

- PHP反序列化刷题

奫M

php开发语言

1.攻防世界unserialize3classxctf{public$flag='111';publicfunction__wakeup(){exit('badrequests');}?code=pocO:4:"xctf":1:{s:4:"flag";s:3:"111";}让输出报错:O:4:"xctf":2:{s:4:"flag";s:3:"111";}2.攻防世界Web_php_unseria

- xctf攻防世界 REVERSE 高手进阶区 re2-cpp-is-awesome

l8947943

攻防世界reverse之路reverse

0x01.进入环境,下载附件题目给出的是一个无后缀文件,我们将其下载。先看看是否有套壳,发现没有套壳。那么接下来就老套路了0x02.问题分析我们使用IDAPro打开文件,找到main函数,反编译文件,得到代码如下:__int64__fastcallmain(inta1,char**a2,char**a3){char*v3;//rbx__int64v4;//rax__int64v5;//rdx__i

- 攻防世界——re2-cpp-is-awesome

_Nickname

网络安全

64位我先用虚拟机跑了一下这个程序,结果输出一串字符串+flag——没用IDA打开后F5也没有什么可看的那我们就F12查看字符串找可疑信息这里一下就看见了__int64__fastcallmain(inta1,char**a2,char**a3){char*v3;//rbx__int64v4;//rax__int64v5;//rdx__int64v6;//rax__int64v7;//rdx_BY

- ctf--攻防世界web**区1-5题思路

syy️️

ctf学习前端web安全安全

攻防世界web新手区1.viewsource查看源代码的方式有三种方法电脑右键查看源代码f12/fn+f12在地址栏前面加上viewsource如viewsource:htpp任意选其他方式查看源代码,在源代码中就可以看到flag值2.robots我们创建场景后发现没有任何的东西题目中提到robot协议是什么,那我们就不妨去搜索robot协议robot协议也叫robots.txt是搜索引擎中访问网

- XCTF-攻防世界CTF平台-Web类——11、upload1(文件上传、前端校验)

大灬白

#BugkuXCTF-WEB类写题过程前端web安全安全javascriptphp

目录标题(1)把οnchange="check();去掉(2)禁用浏览器的JS脚本运行(3)BurpSuite抓包修改文件后缀名POST方法一句话木马GET方法一句话木马蚁剑连接打开题目地址:是一个文件上传的题目选择一个一句话脚本上传:前端存在JS代码校验文件类型,如果上传的文件后缀不是jpg和png,就会让上传按钮变得不使能:要绕过前端的JS代码校验,常见的方法有:(1)把οnchange="c

- 攻防世界 CTF Web方向 引导模式-难度1 —— 11-20题 wp精讲

徐小潜

#Web网络安全安全学习方法经验分享web安全笔记

PHP2题目描述:暂无根据dirsearch的结果,只有index.php存在,里面也什么都没有index.phps存在源码泄露,访问index.phps由获取的代码可知,需要url解码(urldecode)后验证id为admin则通过网页工具不能直接对字母进行url编码a为%61,传入%61dmin,发现直接被浏览器解码为admin,影响了后续的判断,于是对%再次编码,传入%2561dmin。得

- 攻防世界- CRYPTO -练习区12题解

有枫来了

攻防世界网络安全

攻防世界-CRYPTO-新手区一、base64题目描述:元宵节灯谜是一种古老的传统民间观灯猜谜的习俗。因为谜语能启迪智慧又饶有兴趣,灯谜增添节日气氛,是一项很有趣的活动。你也很喜欢这个游戏,这不,今年元宵节,心里有个黑客梦的你,约上你青梅竹马的好伙伴小鱼,来到了cyberpeace的攻防世界猜谜大会,也想着一展身手。你们一起来到了小孩子叽叽喳喳吵吵闹闹的地方,你俩抬头一看,上面的大红灯笼上写着一些

- 攻防世界 CTF Web方向 引导模式-难度1 —— 1-10题 wp精讲

徐小潜

#Web学习方法网络安全安全web安全学习笔记

目录view_sourcerobotsbackupcookiedisabled_buttonget_postweak_authsimple_phpTraining-WWW-Robotsview_source题目描述:X老师让小宁同学查看一个网页的源代码,但小宁同学发现鼠标右键好像不管用了。不能按右键,按F12robots题目描述:X老师上课讲了Robots协议,小宁同学却上课打了瞌睡,赶紧来教教小

- XCTF攻防世界MISC进阶篇题目(1-10)

青崖牧人

1Training-Stegano-1这是我能想到的最基础的图片隐写术附件是个bmp图片,下载下来长这样一开始先用stegsolve和binwalk看了看没发现问题,然后用winhex发现有文字,“看看hex-edit提示了什么”试着提交flag{steganoI},不对,看了wp说是直接提交steganoI。。。2Test-flag-please-ignore没有题干,有一个附件,下载下来是个没

- XCTF-攻防世界CTF平台-Web类——10、unserialize3(反序列化漏洞绕过__wakeup()函数)

大灬白

#BugkuXCTF-WEB类写题过程前端phpwebweb安全安全

打开题目地址:发现是一段残缺的php代码题目名称unserialize3就是反序列化,要求我们通过反序列化漏洞绕过__wakeup()函数。相关概念:序列化: 序列化(Serialization)是将对象的状态信息转换为可以存储或传输的形式的过程。在序列化期间,对象将其当前状态写入到临时或持久性存储区。以后,可以通过从存储区中读取或反序列化对象的状态,重新创建该对象。php的序列化和反序列化

- 【攻防世界 misc--miss_01】

HeiOs.

CTFmisc网络安全

一、前言本次wp讲一下macOS和Windows的解题方法,感觉还是misc难度为1的题中,较为复杂的一个题。二、题解1.macOS(1)下载附件,需要输入密码,放入hexfiend后发现是zip伪加密,具体zip伪加密是什么,可以参考这位大佬的博客,很详细,所以此处不再赘述zip伪加密学习,压缩包十六进制数据含义分析_zip伪加密-CSDN博客(实际上当你在密码栏输入任意一个password后也

- 【攻防世界 misc--心仪的公司】

HeiOs.

CTFmisc网络安全

本题牵扯流量分析(似乎都没用到),分享两种做题方式:第一种:Linux/macOS命令行输入:stringswebshell.pcapng|grep{第二种:利用wiresharkflag在右下角

- 【攻防世界 misc-János-the-Ripper】

HeiOs.

CTFmisc安全

binwalk解压一下,即在misc100所在路径下,执行以下命令:binwalk-emisc100其中txt文件没用,同时发现0.zip需要密码,那么应该就是要爆破了。放到ARCHPR里面爆破一下,得到密码是fish解压后得到flag

- 【攻防世界 misc---看雪看雪看雪】

HeiOs.

CTFmisc网络安全

一、前言感觉这个题是misc难度系数为1的题目中比较有意思的一道题,话不多说开整。二、解题思路首先就是得把握好标题,“雪”,重复了三遍,好像还挺重要(bushi),不过确实有一个叫snow的隐写工具(想到这里要靠积累QAQ),可能会用到。然后下载一下附件,就一张图片,然后就放到binwalk里看看,放到stegsolve里看看,放到hexfiend(mac是这个)里面看看,发现什么东西都没有。。。

- 【攻防世界misc--流量分析1】

HeiOs.

CTFmiscCTF网络安全python

一、前言刚开始入门流量分析题目,后续几天也会发关于流量分析的wp。二、思路下载附件,用wireshark打开,分析流量包,使用http追踪流进行追踪发现post请求中有flag字样,由于URI和乱码不便于阅读,先对这段请求进行encodeURI解码。URL转码,encodeURI,encodeURIComponent—在线工具第一次解码后不完全,还需要第二次解码,得到上图结果。其中,这段代码比较重

- 【misc | CTF】攻防世界 pure_color

星盾网安

安全

天命:也是图片隐写,这次更简单了,一看就有flag了将图片放入StegSolve工具里向左切换隐写就出现flag了有点小无聊

- 【misc | CTF】攻防世界 心仪的公司

星盾网安

安全

天命:垃圾题一个,也可以说是经验题,脑洞题打印文件先导入进winhex,然后ctrl+f搜索字符串:flag然后发现有些是貌似flag的东西,但他并不是你再搜索:fl4g你就会发现这玩意是flag吐血

- 【misc | CTF】攻防世界 2017_Dating_in_Singapore

星盾网安

安全

天命:这次终于碰到了算是真正的misc题目了下载附件,打开是PDF,我一开始以为是flag隐写在PDF里面了虽然也不奇怪,应该是可以的,毕竟PDF有xss漏洞也是可以的言归正传,打开PDF看着新加坡的日历,我陷入了沉思,一脸懵逼开始分析题目给的提示,一开始我还以为是密码学进来了后来才发现是我想太多了01081522291516170310172431-050607132027262728-0102

- 攻防世界——Mysterious

_Nickname

网络安全

运行就是一个要你输入的题型,这种题我们要么得到password,要么直接不管这个得到flagint__stdcallsub_401090(HWNDhWnd,inta2,inta3,inta4){intv4;//eaxcharSource[260];//[esp+50h][ebp-310h]BYREF_BYTEText[257];//[esp+154h][ebp-20Ch]BYREF__int16v

- 攻防世界——dmd-50

_Nickname

c#开发语言

名字就告诉了我们这道题是md5加密MD5加密就是把你给的任意长字符串转换为一个128位(16字节)的字符串,常用语数字签名虚拟机跑了一下,看得出来是第一类,需要找到key或者直接拿std::allocator::~allocator(&v38);if(*(_WORD*)v41==14391&&*(_BYTE*)(v41+2)==48&&*(_BYTE*)(v41+3)==52&&*(_BYTE*)

- 在kali中进行bp字典爆破——攻防世界weak_auth结尾附带常用bp字典

日暮风悲

网络安全

第一步:在kali中启动burpsuite第二步:进入Proxy代理模块,代理模块是Burp的核心模块也是我们平时使用最多的模块。它主要用来拦截并修改浏览器/手机APP等客户端的HTTP/HTTPS数据包第三步:打开代理的浏览器进入题目环境,注意在这一步不要打开拦截然后我们打开攻防世界找到题目weak_auth开启题目场景进来后就是这个界面我们随便输入一个username和password之后会有

- burpsuite怎么用get和post方式进行http请求?单独get或post请求以及两种方式混合请求,超详细演示

晴友读钟

我不会网安!曾让我“头破血流”的坑题http网络协议网络burphttp请求

本来笔者也认为有hackbar就能应对所有http请求了,直到昨晚遇到一题要提交复杂参数的,发现hackbar会出现对参数解析错误的情况。。。和好♂homie一番交流后发现使用burp提交参数可以避免,但笔者竟然发现自己不会用burp提交参数。。于是赶紧各种搜索学习了一番,然而搜了半天都没有找到一篇讲的详细点的还是我自己综合好几篇摸索出来的,为了给后生扫清这种小障碍,遂有此篇以攻防世界题目get_

- 【misc | CTF】攻防世界 Banmabanma

星盾网安

安全

天命:我居然没找到原生windows能拉伸图片的工具这题贼简单明显就是拉伸二维码,扫一下就行了PS没流量装,只能去装一个小一点的美图秀秀将就着拉伸了手机浏览器一扫,flag就出来了

- ztree异步加载

3213213333332132

JavaScriptAjaxjsonWebztree

相信新手用ztree的时候,对异步加载会有些困惑,我开始的时候也是看了API花了些时间才搞定了异步加载,在这里分享给大家。

我后台代码生成的是json格式的数据,数据大家按各自的需求生成,这里只给出前端的代码。

设置setting,这里只关注async属性的配置

var setting = {

//异步加载配置

- thirft rpc 具体调用流程

BlueSkator

中间件rpcthrift

Thrift调用过程中,Thrift客户端和服务器之间主要用到传输层类、协议层类和处理类三个主要的核心类,这三个类的相互协作共同完成rpc的整个调用过程。在调用过程中将按照以下顺序进行协同工作:

(1) 将客户端程序调用的函数名和参数传递给协议层(TProtocol),协议

- 异或运算推导, 交换数据

dcj3sjt126com

PHP异或^

/*

* 5 0101

* 9 1010

*

* 5 ^ 5

* 0101

* 0101

* -----

* 0000

* 得出第一个规律: 相同的数进行异或, 结果是0

*

* 9 ^ 5 ^ 6

* 1010

* 0101

* ----

* 1111

*

* 1111

* 0110

* ----

* 1001

- 事件源对象

周华华

JavaScript

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/xhtml&q

- MySql配置及相关命令

g21121

mysql

MySQL安装完毕后我们需要对它进行一些设置及性能优化,主要包括字符集设置,启动设置,连接优化,表优化,分区优化等等。

一 修改MySQL密码及用户

- [简单]poi删除excel 2007超链接

53873039oycg

Excel

采用解析sheet.xml方式删除超链接,缺点是要打开文件2次,代码如下:

public void removeExcel2007AllHyperLink(String filePath) throws Exception {

OPCPackage ocPkg = OPCPac

- Struts2添加 open flash chart

云端月影

准备以下开源项目:

1. Struts 2.1.6

2. Open Flash Chart 2 Version 2 Lug Wyrm Charmer (28th, July 2009)

3. jofc2,这东西不知道是没做好还是什么意思,好像和ofc2不怎么匹配,最好下源码,有什么问题直接改。

4. log4j

用eclipse新建动态网站,取名OFC2Demo,将Struts2 l

- spring包详解

aijuans

spring

下载的spring包中文件及各种包众多,在项目中往往只有部分是我们必须的,如果不清楚什么时候需要什么包的话,看看下面就知道了。 aspectj目录下是在Spring框架下使用aspectj的源代码和测试程序文件。Aspectj是java最早的提供AOP的应用框架。 dist 目录下是Spring 的发布包,关于发布包下面会详细进行说明。 docs&nb

- 网站推广之seo概念

antonyup_2006

算法Web应用服务器搜索引擎Google

持续开发一年多的b2c网站终于在08年10月23日上线了。作为开发人员的我在修改bug的同时,准备了解下网站的推广分析策略。

所谓网站推广,目的在于让尽可能多的潜在用户了解并访问网站,通过网站获得有关产品和服务等信息,为最终形成购买决策提供支持。

网站推广策略有很多,seo,email,adv

- 单例模式,sql注入,序列

百合不是茶

单例模式序列sql注入预编译

序列在前面写过有关的博客,也有过总结,但是今天在做一个JDBC操作数据库的相关内容时 需要使用序列创建一个自增长的字段 居然不会了,所以将序列写在本篇的前面

1,序列是一个保存数据连续的增长的一种方式;

序列的创建;

CREATE SEQUENCE seq_pro

2 INCREMENT BY 1 -- 每次加几个

3

- Mockito单元测试实例

bijian1013

单元测试mockito

Mockito单元测试实例:

public class SettingServiceTest {

private List<PersonDTO> personList = new ArrayList<PersonDTO>();

@InjectMocks

private SettingPojoService settin

- 精通Oracle10编程SQL(9)使用游标

bijian1013

oracle数据库plsql

/*

*使用游标

*/

--显示游标

--在显式游标中使用FETCH...INTO语句

DECLARE

CURSOR emp_cursor is

select ename,sal from emp where deptno=1;

v_ename emp.ename%TYPE;

v_sal emp.sal%TYPE;

begin

ope

- 【Java语言】动态代理

bit1129

java语言

JDK接口动态代理

JDK自带的动态代理通过动态的根据接口生成字节码(实现接口的一个具体类)的方式,为接口的实现类提供代理。被代理的对象和代理对象通过InvocationHandler建立关联

package com.tom;

import com.tom.model.User;

import com.tom.service.IUserService;

- Java通信之URL通信基础

白糖_

javajdkwebservice网络协议ITeye

java对网络通信以及提供了比较全面的jdk支持,java.net包能让程序员直接在程序中实现网络通信。

在技术日新月异的现在,我们能通过很多方式实现数据通信,比如webservice、url通信、socket通信等等,今天简单介绍下URL通信。

学习准备:建议首先学习java的IO基础知识

URL是统一资源定位器的简写,URL可以访问Internet和www,可以通过url

- 博弈Java讲义 - Java线程同步 (1)

boyitech

java多线程同步锁

在并发编程中经常会碰到多个执行线程共享资源的问题。例如多个线程同时读写文件,共用数据库连接,全局的计数器等。如果不处理好多线程之间的同步问题很容易引起状态不一致或者其他的错误。

同步不仅可以阻止一个线程看到对象处于不一致的状态,它还可以保证进入同步方法或者块的每个线程,都看到由同一锁保护的之前所有的修改结果。处理同步的关键就是要正确的识别临界条件(cri

- java-给定字符串,删除开始和结尾处的空格,并将中间的多个连续的空格合并成一个。

bylijinnan

java

public class DeleteExtraSpace {

/**

* 题目:给定字符串,删除开始和结尾处的空格,并将中间的多个连续的空格合并成一个。

* 方法1.用已有的String类的trim和replaceAll方法

* 方法2.全部用正则表达式,这个我不熟

* 方法3.“重新发明轮子”,从头遍历一次

*/

public static v

- An error has occurred.See the log file错误解决!

Kai_Ge

MyEclipse

今天早上打开MyEclipse时,自动关闭!弹出An error has occurred.See the log file错误提示!

很郁闷昨天启动和关闭还好着!!!打开几次依然报此错误,确定不是眼花了!

打开日志文件!找到当日错误文件内容:

--------------------------------------------------------------------------

- [矿业与工业]修建一个空间矿床开采站要多少钱?

comsci

地球上的钛金属矿藏已经接近枯竭...........

我们在冥王星的一颗卫星上面发现一些具有开采价值的矿床.....

那么,现在要编制一个预算,提交给财政部门..

- 解析Google Map Routes

dai_lm

google api

为了获得从A点到B点的路劲,经常会使用Google提供的API,例如

[url]

http://maps.googleapis.com/maps/api/directions/json?origin=40.7144,-74.0060&destination=47.6063,-122.3204&sensor=false

[/url]

从返回的结果上,大致可以了解应该怎么走,但

- SQL还有多少“理所应当”?

datamachine

sql

转贴存档,原帖地址:http://blog.chinaunix.net/uid-29242841-id-3968998.html、http://blog.chinaunix.net/uid-29242841-id-3971046.html!

------------------------------------华丽的分割线--------------------------------

- Yii使用Ajax验证时,如何设置某些字段不需要验证

dcj3sjt126com

Ajaxyii

经常像你注册页面,你可能非常希望只需要Ajax去验证用户名和Email,而不需要使用Ajax再去验证密码,默认如果你使用Yii 内置的ajax验证Form,例如:

$form=$this->beginWidget('CActiveForm', array( 'id'=>'usuario-form',&

- 使用git同步网站代码

dcj3sjt126com

crontabgit

转自:http://ued.ctrip.com/blog/?p=3646?tn=gongxinjun.com

管理一网站,最开始使用的虚拟空间,采用提供商支持的ftp上传网站文件,后换用vps,vps可以自己搭建ftp的,但是懒得搞,直接使用scp传输文件到服务器,现在需要更新文件到服务器,使用scp真的很烦。发现本人就职的公司,采用的git+rsync的方式来管理、同步代码,遂

- sql基本操作

蕃薯耀

sqlsql基本操作sql常用操作

sql基本操作

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

蕃薯耀 2015年6月1日 17:30:33 星期一

&

- Spring4+Hibernate4+Atomikos3.3多数据源事务管理

hanqunfeng

Hibernate4

Spring3+后不再对JTOM提供支持,所以可以改用Atomikos管理多数据源事务。Spring2.5+Hibernate3+JTOM参考:http://hanqunfeng.iteye.com/blog/1554251Atomikos官网网站:http://www.atomikos.com/ 一.pom.xml

<dependency>

<

- jquery中两个值得注意的方法one()和trigger()方法

jackyrong

trigger

在jquery中,有两个值得注意但容易忽视的方法,分别是one()方法和trigger()方法,这是从国内作者<<jquery权威指南》一书中看到不错的介绍

1) one方法

one方法的功能是让所选定的元素绑定一个仅触发一次的处理函数,格式为

one(type,${data},fn)

&nb

- 拿工资不仅仅是让你写代码的

lampcy

工作面试咨询

这是我对团队每个新进员工说的第一件事情。这句话的意思是,我并不关心你是如何快速完成任务的,哪怕代码很差,只要它像救生艇通气门一样管用就行。这句话也是我最喜欢的座右铭之一。

这个说法其实很合理:我们的工作是思考客户提出的问题,然后制定解决方案。思考第一,代码第二,公司请我们的最终目的不是写代码,而是想出解决方案。

话粗理不粗。

付你薪水不是让你来思考的,也不是让你来写代码的,你的目的是交付产品

- 架构师之对象操作----------对象的效率复制和判断是否全为空

nannan408

架构师

1.前言。

如题。

2.代码。

(1)对象的复制,比spring的beanCopier在大并发下效率要高,利用net.sf.cglib.beans.BeanCopier

Src src=new Src();

BeanCopier beanCopier = BeanCopier.create(Src.class, Des.class, false);

- ajax 被缓存的解决方案

Rainbow702

JavaScriptjqueryAjaxcache缓存

使用jquery的ajax来发送请求进行局部刷新画面,各位可能都做过。

今天碰到一个奇怪的现象,就是,同一个ajax请求,在chrome中,不论发送多少次,都可以发送至服务器端,而不会被缓存。但是,换成在IE下的时候,发现,同一个ajax请求,会发生被缓存的情况,只有第一次才会被发送至服务器端,之后的不会再被发送。郁闷。

解决方法如下:

① 直接使用 JQuery提供的 “cache”参数,

- 修改date.toLocaleString()的警告

tntxia

String

我们在写程序的时候,经常要查看时间,所以我们经常会用到date.toLocaleString(),但是date.toLocaleString()是一个过时 的API,代替的方法如下:

package com.tntxia.htmlmaker.util;

import java.text.SimpleDateFormat;

import java.util.

- 项目完成后的小总结

xiaomiya

js总结项目

项目完成了,突然想做个总结但是有点无从下手了。

做之前对于客户端给的接口很模式。然而定义好了格式要求就如此的愉快了。

先说说项目主要实现的功能吧

1,按键精灵

2,获取行情数据

3,各种input输入条件判断

4,发送数据(有json格式和string格式)

5,获取预警条件列表和预警结果列表,

6,排序,

7,预警结果分页获取

8,导出文件(excel,text等)

9,修