集权设施攻防兵法:实战攻防之Exchange篇

一、黑客视角下的Exchange

Microsoft Exchange Server是由微软开发的企业级邮件和协作平台。它提供了强大的电子邮件、日历、联系人和任务管理功能,使组织能够高效地进行沟通和协作。然而,它也时常受到攻击。

攻击者喜欢攻击Exchange服务器有两个重要原因。

第一,Exchange本身具有很多历史漏洞以及未公开的0Day漏洞,利用这些漏洞能够很快获得Exchange的控制权,很大程度上提高了攻击的效率。

第二,Exchange部署在域内,并且很多都直接提供公网访问,攻击者如果控制了Exchange就能够以此为据点进行横向移动,最终控制AD域。

对于一个攻击者来说,要攻击Exchange服务器,一般会进行以下操作:

1.信息收集,服务发现

在最初,攻击者会进行信息收集,通过端口扫描、SPN探测等手法发现Exchange服务。

2.无凭据,暴力破解

在定位到Exchange服务器后,攻击者仍然没有任何凭据,当前可通过对/ecp、/owa等接口进行暴力破解,以获得邮箱账户和密码。

3.无凭据,漏洞利用

在没有凭据的情况下,攻击者可探测Exchange的版本,根据版本来判断该版本具有哪些历史漏洞,哪些历史漏洞是不需要凭据就能够直接进行利用的。

比如,在没有凭据的情况下,攻击者可能会尝试利用Proxylogon、Proxyshell等攻击链对Exchange实施攻击,如果攻击成功,能够拿到Exchange的system权限。

4.有凭据,邮箱信息收集

在获得某个邮箱凭据之后,攻击者会进一步进行信息收集。比如通过工具搜索邮箱内的敏感邮件、导出敏感邮件等。

5.有凭据,漏洞利用

在获得某个邮箱凭据之后,攻击者发现权限过低,会通过利用相关漏洞达到提升权限的目的。比如,攻击者拿到一个普通邮箱账户,他可以通过CVE-2020-0688等漏洞实现将普通权限提升到system权限。

……

6.有高权限,权限维持

在攻击者拥有了高权限的情况下,它可以配置一些权限维持的操作,以让自己获得持久的权限。比如,它可以配置邮箱委托,将某个重要的邮箱委托到他所控制的一个不常用的邮箱,这样就可以在不需要凭据的情况下任意查看那个重要邮箱的所有邮件。

在Exchange Trusted Subsystem、Exchange Windows Permissions、Organization Management这几个组中加入用户,以实现DCSYNC操作,导出域内所有hash。

二、攻击者如何攻击Exchange?

攻击者使用多种技术来攻击Exchange服务器,可将它们分为以下几类:

- 漏洞利用:攻击者寻找并利用Exchange服务器中存在的漏洞。这些漏洞可能是操作系统、Exchange软件或其他组件的安全漏洞。通过利用漏洞,攻击者可以执行恶意代码、获取未授权访问权限或篡改数据。

- 钓鱼攻击:攻击者使用欺骗性手段来诱使用户提供其Exchange凭据或敏感信息。他们可能发送伪装成合法邮件或网站的钓鱼电子邮件,诱使用户点击恶意链接或下载恶意附件。

- 暴力破解:攻击者使用暴力破解工具来尝试破解用户的密码。他们可能使用常见密码列表、字典文件或使用强大的计算资源进行暴力攻击。一旦成功破解密码,攻击者可以获得合法访问Exchange服务器的权限。

- 配置项滥用:攻击者获得一定权限之后,可以对Exchange的一些功能和配置项进行利用。比如,通过Exchange Trusted Subsystem的WriteDACL权限,进行DCSYNC攻击。利用邮箱委托功能实现一个邮箱对另一个邮箱的持久访问。

这些攻击技术常常结合使用,攻击者寻找系统的弱点,并利用用户的疏忽或技术漏洞来实施攻击。基于实战场景,给出几个攻击Exchange的攻击路径:

路径一:

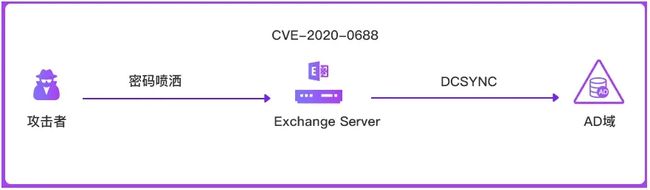

1.攻击者首先无任何Exchange Server的凭据,通过密码喷洒得到一个普通的邮箱账号。

2.结合CVE-2020-0688漏洞获得system权限。

3.Exchange机器账户默认在Exchange Trusted Subsystem组中,具有DCSYNC权限,可据此导出域管hash。

路径二:

1.攻击者首先通过CVE-2021-26855漏洞绕过身份验证。

2.通过CVE-2021-27068进行任意文件写入,结合CVE-2021-26855实现未授权写入webshell。

3.读取内存hash,得到域管hash。

路径三:

1.攻击者通过信息收集,发现目标可利用Proxyshell攻击链执行攻击。

2.攻击者利用Proxyshell执行攻击,获得system权限。

3.攻击者通过抓取内存中的明文凭据,获得Exchange管理员凭据。

4.攻击者配置邮箱委托,实现敏感信息窃取。

三、Exchange遭受攻击带来的损失

1.数据泄露

攻击者可能获取到Exchange服务器上存储的敏感数据,如电子邮件、联系人、日历、附件等。这可能导致客户的机密信息被泄露,包括商业机密、客户数据、合同信息等。

2.业务中断

攻击可能导致Exchange服务器的停机或不可用,从而使客户无法访问或发送电子邮件等。

3.数据损坏或篡改

攻击者可能修改或删除存储在Exchange服务器上的数据,包括电子邮件、日历项等,这可能导致数据的完整性受损。

4.勒索和经济损失

某些攻击可能是勒索攻击,攻击者通过加密数据或威胁公开敏感信息来勒索赎金。客户可能需要支付大量资金才能解密数据或避免信息泄露,从而带来经济损失。

5.AD域被失陷

一般来说,如果攻击者控制了Exchange,也就控制了AD域。

四、Exchange防御

ITDR平台

ITDR(身份威胁检测与响应)平台是中安网星推出的针对身份威胁检测与响应高级威胁分析平台。主要围绕Identity及Infrastructure为核心进行防护,涵盖主流身份基础设施及集权设施,围绕从攻击的事前加固、事中监测,事后阻断出发,产品的设计思路覆盖攻击者活动的全生命周期。

ITDR平台-针对Exchange场景特有的能力

1.可以对Exchange的漏洞、基线等风险进行主动地探测,发现Exchange是否存在历史漏洞及错误的风险配置项。

2.针对CVE漏洞的利用实时监测,目前已经覆盖对Exchange的所有历史漏洞进行实时的攻击检测,确保在针对Exchange的任何漏洞攻击发生时可以看到攻击行为。

3.针对Exchange功能滥用的实时监测,如委托查看其他所有用户的邮件、恶意导出邮件、危险角色分配等,确保攻击者拿到Exchange权限后利用Exchange自身功能进行后渗透利用时,可以实时监控其攻击行为。

4.通过设置蜜罐Exchange邮箱账户,对攻击者进行主动的诱捕,更主动地发现可疑的攻击行为。