Hill密码算法

一、Hill密码算法

Hill密码算法是一种经典的分组密码算法,用于加密和解密文本数据。它使用一个密钥矩阵来将明文向量转换为密文向量,并使用该密钥矩阵的逆矩阵来将密文向量转换回明文向量。

二、Hill 加密算法原理

Hill 加密算法的核心思想是利用矩阵运算来对明文进行加密和解密。

具体来说,假设我们要对一个长度为 n n n 的明文进行加密,首先需要将明文划分成若干个长度为 m m m 的向量,其中 m m m 为正整数且满足 n ≡ 0 ( m o d m ) n \equiv 0 \pmod m n≡0(modm)。然后,我们选择一个 m × m m \times m m×m 的正整数矩阵作为密钥,用该矩阵对每个向量进行矩阵乘法运算,得到一个新的向量,再将所有新向量组合起来,最终得到密文。

m 决定了 Hill 密码算法的密钥空间大小,也决定了它的加密强度。通常情况下,m的值越大,算法的安全性就越高,但加密和解密所需的计算量也会相应增加。

设明文向量为 p = ( p 1 , p 2 , … , p m ) \boldsymbol{p} = (p_1, p_2, \dots, p_m) p=(p1,p2,…,pm),密钥矩阵为 K \boldsymbol{K} K,则加密过程可以表示为:

c = p ⋅ K m o d 26 \boldsymbol{c} = \boldsymbol{p} \cdot \boldsymbol{K} \bmod 26 c=p⋅Kmod26

其中, c \boldsymbol{c} c 表示加密后的向量。

对于解密过程,假设我们已经得到了密文向量 c \boldsymbol{c} c 和密钥矩阵 K \boldsymbol{K} K,需要求出逆矩阵 K − 1 \boldsymbol{K}^{-1} K−1,然后对每个密文向量进行如下运算:

p = c ⋅ K − 1 m o d 26 \boldsymbol{p} = \boldsymbol{c} \cdot \boldsymbol{K}^{-1} \bmod 26 p=c⋅K−1mod26

其中, p \boldsymbol{p} p 表示解密后的向量。

即: y i y_i yi表示加密后的向量, x i x_i xi表示明文向量, k i k_i ki表示矩阵元素。有

( x 1 , x 2 , . . . x m ) ∗ [ k 11 . . . k 1 m . . . . . . . . . . . . . . . . . . k m 1 . . . k m m ] = ( y 1 , y 2 , . . . y m ) (x_1,x_2,...x_m)*\begin{bmatrix} k_{11}&...&k_{1m}\\ ...&...&...\\ ...&...&...\\ k_{m1}&...&k_{mm}\\ \end{bmatrix}=(y_1,y_2,...y_m) (x1,x2,...xm)∗ k11......km1............k1m......kmm =(y1,y2,...ym)

三、安全性分析

尽管 Hill 密码算法在设计之初被认为是一种较为安全的密码算法,但实际上它存在一些严重的安全问题。其中最主要的问题是,当使用一个小的 m 值时,密钥矩阵的逆矩阵可能不存在,这会导致解密失败。此外,即使密钥矩阵的逆矩阵存在,仍然有可能被攻击者利用已知明文攻击或差分攻击等方法,推导出密钥矩阵的值,从而破解密文。

如果需要进行加密通信,建议使用更加安全的对称加密算法,例如 AES、DES 等。

四、实现步骤

根据 Hill 加密算法的原理,我们可以将实现过程分为以下几个步骤:

- 分组:将明文按照预定长度划分(不满足的自动补全)为若干个向量。

- 转换:将向量转化为矩阵,并用矩阵乘法计算新向量。

- 加密:将新向量转化为字母形式的密文。

- 解密:将密文转化为向量形式,并用矩阵乘法计算新向量。

- 转换:将新向量转化为字母形式的明文。

分组和补全使得 Hill 加密算法能够处理任意长度的明文数据。

五、python实现

import numpy as np

# 明文分组,返回明文向量列表

def split_text(text, m):

text_len = len(text)

remainder = text_len % m

# 如果明文长度不能整除m,则在末尾补全'a'

if remainder != 0:

text += 'a' * (m - remainder)

vec_list = []

# 每m个字符为一组,转换为数字映射后存储为向量

for i in range(0, len(text), m):

vec = []

for j in range(m):

vec.append(ord(text[i + j]) - ord('a'))

vec_list.append(vec)

return vec_list

# 矩阵转换为字母形式,返回字符串

def matrix_to_text(matrix):

text = ''

for vec in matrix:

for elem in vec:

text += chr(elem + ord('a'))

return text

# 求矩阵的逆矩阵

def matrix_inverse(key_matrix):

# 计算行列式的值

det = key_matrix[0][0] * key_matrix[1][1] - key_matrix[0][1] * key_matrix[1][0]

# 计算模26下的逆元

inv_det = pow(int(det), -1, 26)

# 计算伴随矩阵

adj_matrix = np.array([[key_matrix[1][1], -key_matrix[0][1]], [-key_matrix[1][0], key_matrix[0][0]]])

# 计算逆矩阵并返回

return (inv_det * adj_matrix) % 26

# 加密函数

def encrypt(text, m, key_matrix):

# 将明文分组成向量

vec_list = split_text(text, m)

# 将密钥矩阵转化为numpy数组

key_matrix = np.array(key_matrix, dtype=int)

# 将所有向量组成mxm的矩阵

vec_matrix = np.array(vec_list).reshape(-1, m)

# 进行矩阵运算,得到新向量

new_vec_matrix = np.dot(vec_matrix, key_matrix) % 26

# 转换为字母形式的密文

cipher_text = matrix_to_text(new_vec_matrix)

return cipher_text

# 解密函数

def decrypt(cipher_text, key_matrix):

# 将密文分组成向量

vec_list = split_text(cipher_text, len(key_matrix))

# 将密钥矩阵转化为numpy数组,并求逆矩阵

key_matrix = np.array(key_matrix, dtype=int)

inv_key_matrix = matrix_inverse(key_matrix)

# 将所有向量组成mxm的矩阵

vec_matrix = np.array(vec_list).reshape(-1, len(key_matrix))

# 进行矩阵运算,得到新向量

new_vec_matrix = np.dot(vec_matrix, inv_key_matrix) % 26

# 转换为字母形式的明文

plain_text = matrix_to_text(new_vec_matrix)

return plain_text

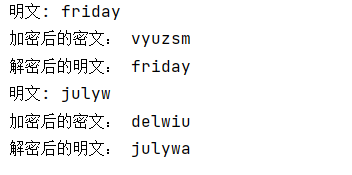

# 测试代码1

text = "friday"

print("明文:", text)

key_matrix = [[1, 7], [4, 7]]

m = len(key_matrix)

cipher_text = encrypt(text, m, key_matrix)

print("加密后的密文:", cipher_text)

plain_text = decrypt(cipher_text, key_matrix)

print("解密后的明文:", plain_text)

# 测试代码2

text = "julyw"

print("明文:", text)

key_matrix = [[11, 8], [3, 7]]

m = len(key_matrix)

cipher_text = encrypt(text, m, key_matrix)

print("加密后的密文:", cipher_text)

plain_text = decrypt(cipher_text, key_matrix)

print("解密后的明文:", plain_text)