DNS主从服务器 iptables使用

目录

DNS配置

1.主DNS配置

2.从DNS配置

3.两台主机重启named服务

4.测试

2.iptables使用

禁止所有人ssh远程登录该服务器

禁止所有IP访问web服务器的80端口

删除规则

禁止另一台机器(之前的从dns服务器的IP)进行ssh连接

DNS配置

1.主DNS配置

- 准备两台机器

- 首先需要确定主从DNS所同步的区域文件

需要共享的文件是abc.zone区域文件

[root@localhost named]# vim /etc/named.conf

zone "abc.com" IN {

type master;

file "abc.zone";

};

abc.zone区域文件就是主从共享的文件- 在所同步的区域文件中写入从DNS服务器的ip

[root@localhost named]# vim abc.zone

$TTL 1D

@ IN SOA dns1.abc.com. test.163.com (

100 ;serial 需注意这个新旧序号

1D ;refresh

1H ;retry

1W ;expire

3h ) ;minimum

IN NS dns1.abc.com.

IN NS dns2.abc.com. 添加一条从dns

IN MX 10 mail.abc.com.

dns1.abc.com. IN A 192.168.27.132

dns2.abc.com. IN A 192.168.27.133 添加一条从dns服务器IP

mail.abc.com. IN A 192.168.27.132

dns3.abc.com. IN A 192.168.233.146

fileserver.abc.com. IN A 192.168.233.147

www.abc.com. IN A 192.168.233.148

;CNAME: www.openlab.com. -> web.openlab.com.

web IN CNAME www

2.从DNS配置

- 在从DNS服务器主机上安装named服务

- 在从DNS的named的主配置文件中添加区域文件

type slaves ; (改为分享模式)

masters { 主DNS服务器IP; };

file "slaves/abc.zone"; 从DNS文件放在slaves目录下

[root@localhost slaves]# vim /etc/named.conf

zone "abc.com" IN { 注意这里的区域域名需要和同步的域名一致

type slave; 设置类型

masters { 192.168.27.132; }; 设置主dns

file "slaves/abc.zone"; 设置资源文件路径

};

3.两台主机重启named服务

- 切换到/var/named/slaves

[root@localhost slaves]# ll

total 12

-rw-r--r--. 1 named named 367 Oct 24 07:58 27.168.192.zone

-rw-r--r--. 1 named named 512 Oct 24 07:41 abc.zone 同步成功后会在这个目录下出现同步的文件

-rw-r--r--. 1 named named 1028 Oct 22 04:42 openlab.zone

4.测试

[root@localhost named]# nslookup dns2.abc.com 192.168.27.133 从

Server: 192.168.27.133

Address: 192.168.27.133#53

Name: dns2.abc.com

Address: 192.168.27.133

[root@localhost named]# nslookup dns1.abc.com 192.168.27.133

Server: 192.168.27.133

Address: 192.168.27.133#53

Name: dns1.abc.com

Address: 192.168.27.132

2.iptables使用

iptables服务把用于处理或过滤流量的策略条目称之为规则,多条规则可以组成一个规则链,而规则链则依据数据包处理位置的不同进行分类,具体如下:

在进行路由选择前处理数据包,用于目标地址转换(PREROUTING);

处理流入的数据包(INPUT);

处理流出的数据包(OUTPUT);

处理转发的数据包(FORWARD);

在进行路由选择后处理数据包,用于源地址转换(POSTROUTING)。

- 先安装iptables服务

[root@localhost ~]# yum install iptables-services.x86_64 -y-

禁止所有人ssh远程登录该服务器

[root@localhost ~]# systemctl stop firewalld

[root@localhost ~]# systemctl start iptables

[root@server ~]# iptables -F #清空所有的规则表,清空之后客户端可以访问ssh和http服务-

禁止所有IP访问web服务器的80端口

- [root@localhost ~]# iptables -I INPUT -p tcp --dport 80 -j REJECT

[root@localhost ~]# iptables -I INPUT -p tcp --dport 80 -j REJECT

[root@localhost ~]# iptables -vnL

Chain INPUT (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

0 0 REJECT tcp -- * * 0.0.0.0/0 0.0.0.0/0 tcp dpt:80 reject-with icmp-port-unreachable

167 10958 ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

0 0 ACCEPT icmp -- * * 0.0.0.0/0 0.0.0.0/0

2 120 ACCEPT all -- lo * 0.0.0.0/0 0.0.0.0/0

0 0 ACCEPT tcp -- * * 0.0.0.0/0 0.0.0.0/0 state NEW tcp dpt:22

84 4792 REJECT all -- * * 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

Chain FORWARD (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

0 0 REJECT all -- * * 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

Chain OUTPUT (policy ACCEPT 193 packets, 17152 bytes)

pkts bytes target prot opt in out source destination

[root@localhost ~]# curl http://192.168.27.132

curl: (7) Failed to connect to 192.168.27.132 port 80: Connection refused 禁止访问

-

删除规则

[root@localhost html]# iptables -D INPUT 2

-D 指定链 指定序号

-

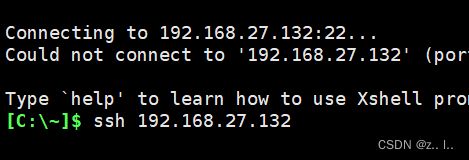

禁止另一台机器(之前的从dns服务器的IP)进行ssh连接

[root@localhost ~]# iptables -t filter -I INPUT -s 192.168.27.133 -p tcp --dport 22 -j REJECT