【bugku CTF】MISC杂项:很普通的数独(isccctf)、啊哒、隐写、隐写2、多种方法解决、easy_crypto 、聪明的小羊、ping

目录

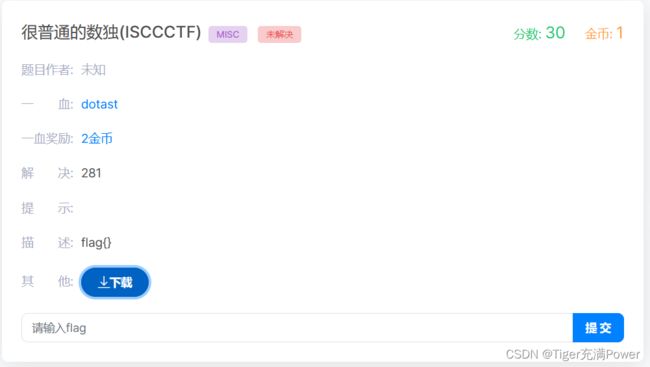

1.很普通的数独

2.啊哒

3.隐写

4.隐写2

5.多种方法解决

6.easy_crypto

7.聪明的小羊

8.ping

1.很普通的数独

这里下载下来的是一个zip文件,解压缩,里面有 25 张数独图片,把这些图片按照文件名(1-25)排列起来:

扫出来的结果是:

Vm0xd1NtUXlWa1pPVldoVFlUSlNjRlJVVGtOamJGWnlWMjFHVlUxV1ZqTldNakZIWVcxS1IxTnNhRmhoTVZweVdWUkdXbVZHWkhOWGJGcHBWa1paZWxaclpEUmhNVXBYVW14V2FHVnFRVGs9

看形式猜测是base64编码,用base64进行转换,转换一次后还看不出来是个啥东西,一直转换转换,转换6次之后终于得到flag:

2.啊哒

发现尾部是常见的压缩文件尾部 504B0506,那说明它本来应该是一个zip文件,现在尝试把文件后缀改成zip后解压缩:

这里解压需要密码,我们再在图片中找找密码:

我这里用到这个工具(Opanda PowerExif)查看了一下图片:

发现图像信息中,机型信息那里有一串字符,它像是16进制数:

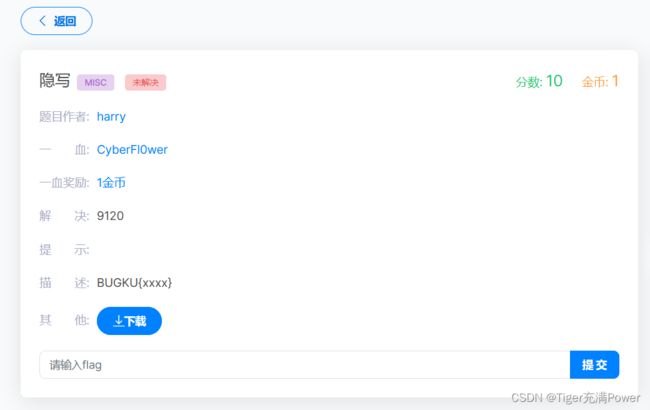

3.隐写

图中F4和A4分别是图片的长、宽,这个图片的长宽不一致,格式冲突,手动把A4改成F4试试:

成功看到flag。

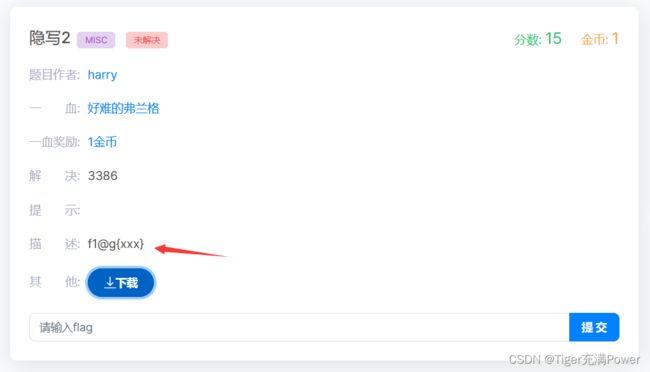

4.隐写2

记住这个描述:f1@g ,后面要考的。

文件尾部发现504B0506 ,这是标准的压缩文件尾部,说明图片里面含有压缩文件,直接改后缀为zip,再解压:

有一个rar和一个提示.jpg ,提示如下:

这里用到一个爆破工具AZPR,将flag.rar用AZPR爆破密码,

这里选择0-9,爆破出密码是871

是一张图片,用notepad++打开,搜索描述提到的f1@g

找到这个: f1@g{eTB1IEFyZSBhIGhAY2tlciE=}

这里我直接输入flag,发现flag不正确,应该是flag内容加密了,看着像是base64 ,解码看看:

如图,解码出来的内容才是真的flag:f1@g{y0u Are a h@cker!}

5.多种方法解决

这题同样的,我们要注意看他的提示(提示:KEY{} ),这很有可能是最后flag的形式。

下载的zip解压后,发现这个.exe不能直接打开,拖进010 Editor查看:

base64之后的字符复制下来,描述说是会有二维码,就用base64转图片,

抓出来就得到我们所要的二维码,

扫码直接出flag,这里flag是提示里面的KEY{},说明找对了。

6.easy_crypto

解码得到的:flag%u7bm0rse_code_1s_interest1n9!%u7d

这个字面格式明显不对,查阅了一下,

%u7b 其实就是 {

%u7d 是 }

那么上面那一串就是:flag{m0rse_code_1s_interest1n9!}

7.聪明的小羊

栅栏密码是一种简单的移动字符位置的加密方法,规则简单,容易破解。栅栏密码的加密方式:把文本按照一定的字数分成多个组,取每组第一个字连起来得到密文1,再取每组第二个字连起来得到密文2……最后把密文1、密文2……连成整段密文。

审题:

栅栏:栅栏密码;

2个:栏目2

把 fa{fe13f590lg6d46d0d0} 解密就可以

得到flag

8.ping

发现每段的末尾都有一个flag的元素,手动敲进去就好:

flag{dc76a1eee6e3822877ed627e0a04ab4a}