[青少年CTF]-MISC WP(三)

[青少年CTF] MISC题解(三)

-

-

- 31)FireFox Forensics

- 32)Game

- 33)ez-usb

- 34)Top1

- 35)应急食品

- 36)愿风神忽悠你

- 37)key

- 38)明日方舟

- 39)三体

- 40) 索马里海盗

-

31)FireFox Forensics

解压缩文件得到一个火狐浏览器保存密码的json文件以及一个sqlite数据库文件。使用firepwd进行解密(需要安装pycryptodome、pysan1库)。

firepwd工具链接

python3 firepwd.py ../../logins.josn|grep -i -E "ctf|flag|qsnctf"

FLAG:GKCTF{9cf21dda-34be-4f6c-a629-9c4647981ad7}

32)Game

解压缩文件得到src.zip以及iZwz9i9xnerwj6o7h40eauZ.png图片文件,根据提示信息:LSB、3DES,使用zsteg提取出图片中全部隐藏信息。

查看src文件夹中index.html得到:here is your flag:ON2WG5DGPNUECSDBNBQV6RTBNMZV6RRRMFTX2===,通过解码得到suctf{hAHaha_Fak3_F1ag},根据提示使用此字符串进行3DES解密。

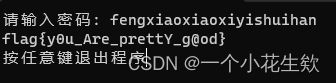

33)ez-usb

解压缩文件得到一个需要密码运行的exe文件以及一个USB流量包,分析流量猜测1.8.1为键盘流量,使用过滤条件:usb.src==1.8.1并导出特定分组保存为usb.pcapng文件,使用USB流量解密脚本。

USB流量解密脚本链接

密码:fengxiaoxiaoxiyishuihan

使用得到的密码,运行exe得到flag。

FLAG:flag{y0u_Are_prettY_g@od}

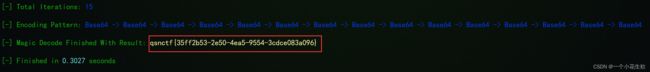

34)Top1

使用base64解码15次得到flag。

FLAG:qsnctf{35ff2b53-2e50-4ea5-9554-3cdce083a096}

35)应急食品

import base64

f= open('F:\Ctf-Files\ctf-file\\food.txt','rb').read()

decode_file = base64.b64decode(f)

flag = open('F:\Ctf-Files\ctf-file\\flag.png','ab')

for i in range(len(decode_file)):

l= decode_file[i]<<4&255

w= decode_file[i]>>4

data=(l+w).to_bytes(1,'little')

flag.write(data)

使用zsteg提取出图片中隐藏信息。

36)愿风神忽悠你

解压缩文件得到:温迪生日快乐.jpg、风神是谁来着?.zip文件,搜索温迪生日快乐字样,得到日期6月16日,尝试多次得到密码为:六月十六。

flag.txt中没有flag,使用binwalke发现提瓦特大陆欢迎你.zip中包含多个文件,使用foremost进行分离,得到一张jpg文件,使用提瓦特文字进行解码。

提瓦特通用文字对照表

![[青少年CTF]-MISC WP(三)_第5张图片](http://img.e-com-net.com/image/info8/8fbb5bde6bf8496d8bbe17bba726c334.jpg)

FLAG:tysec{mealibertasmeuscanor}

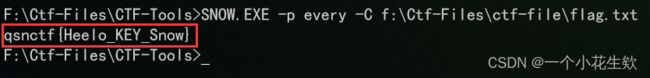

37)key

解压缩文件得到:flag.txt、爱因斯坦.jpg文件,查看flag.txt发现key1isevery字样并且文本中包含多处空白,使用snow隐写解密工具提取出隐藏信息。

38)明日方舟

解压缩文件得到010.jpg文件,提取出图片中附加文件尝试很久没有新发现,查看提示:你绕弯路了吗?果断换思路,exiftool查看图片属性信息,出现多个Luminous_oo字样,猜测为密码使用steghide提取出隐藏文件。

提取出flag.txt,在1200行得到提示:LVbjLt97LVbjLUMALEbRanXRLwmZUUb+wrY7wB8GsXDvtBDieXXD7llfLvB=Lw2rUUb+LTOpLEbhLnZaquJMv=frX==KQii5,字符串被base64替换码表,使用在线工具解码。

根据提示信息,在ctfshow群中搜索Luminous_oo得到出题人QQ。

39)三体

解压缩文件得到三体.jpg,binwalk发现图片内部包含其他文件,使用foremost分离出来,得到一个加密zip使用zip2john配合john爆破压缩包密码。

解压密码:threebody

解压后使用兽音译者解码、base58解码、base16解码、凯撒移位

兽音译者解码

![[青少年CTF]-MISC WP(三)_第10张图片](http://img.e-com-net.com/image/info8/93ce98e1d846458b871c745bb6cec4ab.jpg)

第一次解码:ATCR3mQzvYSfQFbZiSxXtvEna9zmTKGVsaqFo78tSECjNEkBWj5suc3mf6ZkHzuJ5wgNqzQwcuHWYhLq7RpmUCoDC5Ye1d7AZvPHjfVnsDFxs

![[青少年CTF]-MISC WP(三)_第11张图片](http://img.e-com-net.com/image/info8/a2dadcd0911e4c64ab14b04bb309a929.jpg) 第二次解码:7476716677697b776b756868657267625f6c765f64715f6c717768756876776c716a5f6572726e7d

第二次解码:7476716677697b776b756868657267625f6c765f64715f6c717768756876776c716a5f6572726e7d

![]()

第三次解码:

![[青少年CTF]-MISC WP(三)_第12张图片](http://img.e-com-net.com/image/info8/fe2f14871858482392d7841ec0d2c429.jpg)

FLAG:qsnctf{threebody_is_an_interesting_book}

40) 索马里海盗

根据题目提示信息:索马里、听说他喜欢用ip地址做密码,得到解压密码为索马里的IP,百度查询索马里IP地址范围。

使用zip2john配合john以及生成的密码字典进行爆破得到解压密码。

解压缩得到flag.zip,查看文件得到flag。

![[青少年CTF]-MISC WP(三)_第1张图片](http://img.e-com-net.com/image/info8/54c7c806638d459f925ac9e060938723.jpg)

![[青少年CTF]-MISC WP(三)_第2张图片](http://img.e-com-net.com/image/info8/8f88a2c096454b3c83337e0b85d52306.jpg)

![[青少年CTF]-MISC WP(三)_第3张图片](http://img.e-com-net.com/image/info8/1a7b37e0ab1b4d5398429a7d472e2390.jpg)

![[青少年CTF]-MISC WP(三)_第4张图片](http://img.e-com-net.com/image/info8/04b4d3feda8946e692f7c76d59e9057a.jpg)

![[青少年CTF]-MISC WP(三)_第6张图片](http://img.e-com-net.com/image/info8/0928f803c3f04f9fba6032f6d48a83c4.jpg)

![[青少年CTF]-MISC WP(三)_第7张图片](http://img.e-com-net.com/image/info8/67625611d4264e318a76bcee86f24464.jpg)

![[青少年CTF]-MISC WP(三)_第8张图片](http://img.e-com-net.com/image/info8/4b032ae2af0d4fef919d8131d94b55eb.jpg)

![[青少年CTF]-MISC WP(三)_第9张图片](http://img.e-com-net.com/image/info8/cc22208629494cb6b15c3a84caf2f3a6.jpg)

![[青少年CTF]-MISC WP(三)_第13张图片](http://img.e-com-net.com/image/info8/5da37d3f83574678a0d05ff6d12e13cc.jpg)

![[青少年CTF]-MISC WP(三)_第14张图片](http://img.e-com-net.com/image/info8/cb93f5e8a0bb48edbd47f2229caed966.jpg)

![[青少年CTF]-MISC WP(三)_第15张图片](http://img.e-com-net.com/image/info8/5195415670e94937b6c7f864a0eefc17.jpg)