FluBot 移动恶意软件席卷欧洲,安卓苹果都不放过

银行木马 FluBot 正在针对全欧洲发起一场新型诈骗攻击,从欧洲的这头到那头,将窃取数据的恶意软件植入受害者的手机中。

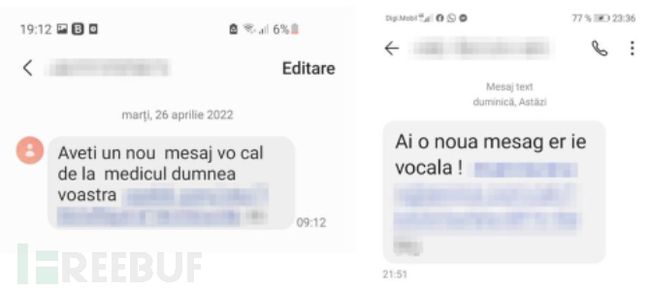

复活节前后,罗马尼亚率先出现了 FluBot

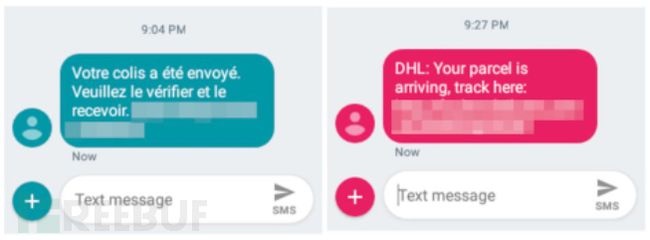

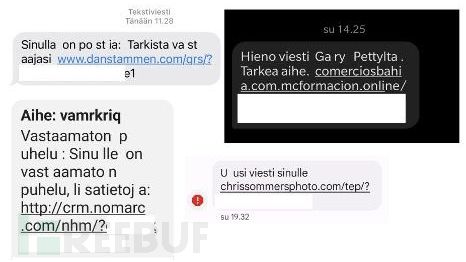

的踪迹。本次攻击使用的诈骗方式与此前相同,都是利用虚假短信,特别是语音消息。安卓用户仍然是攻击的主要目标,但本次攻击中安卓用户与苹果用户受到的诈骗短信数量几乎持平。

FluBot 的持续攻击

攻击都是利用虚假短信投递恶意链接:

用户如果点击访问恶意链接,将会要求用户允许安装一个未知来源的应用程序。攻击者会声称用户需要安装一个应用程序才能收听语音消息:

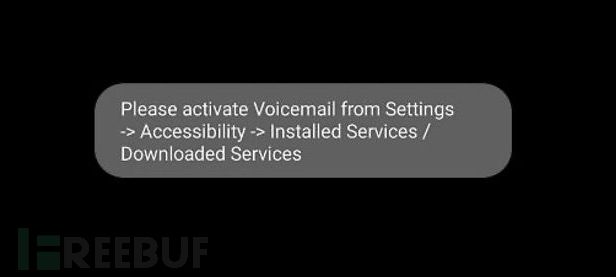

攻击者引诱用户亲手安装了 FluBot 银行木马后,会再督促受害者按照说明给予虚假应用程序对应权限:

在获取权限后,FluBot 会收集受害者的通信录并通过短信给这些受害者的联系人发送恶意消息,以此进行传播。与此同时,还会将窃取的数据回传到 C&C 服务器。

FluBot 是一个典型的银行木马,主要窃取信用卡与其他凭证信息。攻击者通过恶意软件窃取资金,并且利用受害者的各种账户进行作恶。

FluBot 模仿应用程序的图标列表:

尽管 FluBot 不支持 iOS 平台,但当 iPhone 用户访问恶意链接时会被重定向到钓鱼网站,例如下面这个示例,攻击者引诱用户参与市场调查,从而获取

iPhone 13 大奖。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-TBGrcFJY-1692441045262)(https://image.3001.net/images/20220526/1653563901_628f61fd624608fa349c7.png!small)]诈骗网站

横扫欧洲

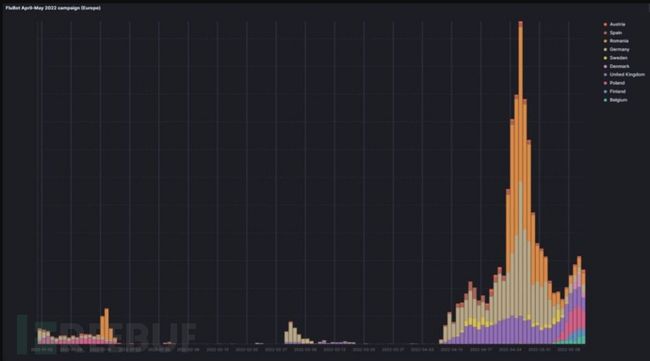

从复活节在罗马尼亚开始,Bitdefender 发现了席卷整个欧洲的 FluBot 攻击浪潮,在四月份到达顶峰。

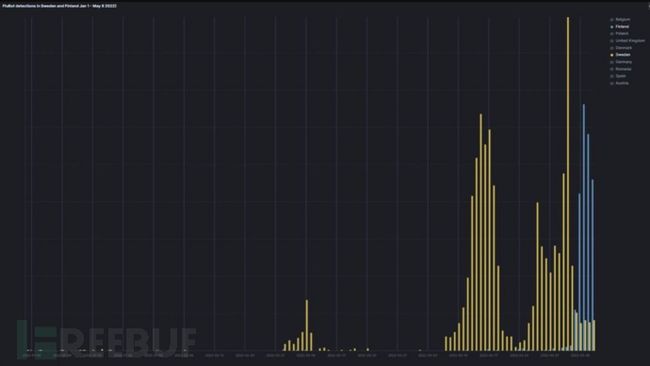

除罗马尼亚外,芬兰在 FluBot 也疯狂传播。本次攻击中看到了高度本地化的运营,这表明 FluBot

正在投入大量的精力用于扩大攻击范围,无论是平台还是语言。

受影响最大的是德国、罗马尼亚、英国、波兰、西班牙、瑞典、奥地利、芬兰和丹麦。而德国与罗马尼亚合计份额达到 69%,是攻击者攻击的重点。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-m5JjNNoK-1692441045263)(https://image.3001.net/images/20220526/1653563902_628f61fee09a91e5d8cb9.png!small)]国家分布

尽管很多国家都是在同一时间遭到攻击,但其实攻击峰值仍然是交错开的,攻击者对本地化实际上有持续的规划与考虑。如,罗马尼亚的攻击开始减少时,波兰的攻击开始增加。

芬兰与瑞典也是如此:

比利时与西班牙也是如此:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-hfS4YRGx-1692441045263)(https://image.3001.net/images/20220526/1653563904_628f620093dac4d258b9d.png!small)]攻击趋势

FluBot 似乎专注于在各个国家进行规模较小的、较为独立的、本地化攻击行动。

永无止境

尽管已经逮捕了多名涉嫌运营 FluBot 的犯罪分子,但 FluBot 并未偃旗息鼓,而是愈发猖獗。未来,预计 FluBot 还会掀起更大的攻击浪潮。

参考来源

[Bitdefender](https://www.bitdefender.com/blog/labs/new-flubot-campaign-

sweeps-through-europe-targeting-android-and-ios-users-alike/)

-campaign-

sweeps-through-europe-targeting-android-and-ios-users-alike/)

如果你对网络安全入门感兴趣,那么你点击这里CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

如果你对网络安全感兴趣,学习资源免费分享,保证100%免费!!!(嘿客入门教程)

网安(嘿客)全套学习视频

我们在看视频学习的时候,不能光动眼动脑不动手,比较科学的学习方法是在理解之后运用它们,这时候练手项目就很适合了。

网安(嘿客红蓝对抗)所有方向的学习路线****

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

学习资料工具包

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

![]()

面试题资料

独家渠道收集京东、360、天融信等公司测试题!进大厂指日可待!

![]()

嘿客必备开发工具

工欲善其事必先利其器。学习嘿客常用的开发软件都在这里了,给大家节省了很多时间。