- 渗透测试工具包 | 开源安全测试工具 | 网络安全工具_网络安全渗透测试工具

程序员安安

安全开源测试工具网络安全信息安全web安全android

项目介绍记录渗透测试开源工具。自动化渗透测试AttackSurfaceMapper-自动化渗透测试工具,使用手册/测试流程。vajra-自动化渗透测试.Savior-渗透测试报告自动生成工具!.漏洞利用框架hackUtils-它是一个用于渗透测试和网络安全研究的黑客工具包,渗透以及web攻击脚本。msf框架:pocsscan攻击框架Pocsuite攻击框架Beebeeto攻击框架漏洞POC&EXP

- 内网安全攻防:渗透测试实战指南之内网信息搜集

网络安全进阶

渗透测试网络安全渗透测试web安全信息安全

《内网安全攻防:渗透测试实战指南》第2章:内网信息搜集内网渗透测试的核心是信息搜集。本章主要介绍了当前主机信息搜集、域内存活主机探测、域内端口扫描、域内用户和管理员权限的获取、如何获取域内网段划分信息和拓扑架构分析等,并介绍了域分析工具BloodHound的使用。搜集本机信息网络配置信息、操作系统及软件的信息、本机服务信息、进程列表、启动程序信息、计划任务、主机开机时间、用户列表、连接会话、端口列

- 【网络安全】消息鉴别

Hacker_Nightrain

web安全网络安全

1.消息鉴别1.1定义消息鉴别是指消息接收者对消息进行验证的过程,其目的是确保收到的消息来自可信的源点且在传输过程中未被篡改。这一过程主要检测消息的真实性和完整性。在网络安全领域,消息鉴别是确保数据传输安全性的关键技术之一。1.2必要性在信息传输过程中,存在多种潜在的安全威胁,包括但不限于:伪造攻击:攻击者可能伪造消息源,向网络中发送虚假消息,以误导接收者或进行欺诈。篡改攻击:消息在传输过程中可能

- 内网渗透测试工具及渗透测试安全审计方法总结

Hacker_Nightrain

测试工具安全网络

1.内网安全检查/渗透介绍1.1攻击思路有2种思路:攻击外网服务器,获取外网服务器的权限,接着利用入侵成功的外网服务器作为跳板,攻击内网其他服务器,最后获得敏感数据,并将数据传递到攻击者,看情况安装长期后门,实现长期控制和获得敏感数据的方式;攻击办公网的系统、办公网电脑、办公网无线等方式,一般是采用社工,实现控制办公电脑,再用获得的办公网数据,可能是内网的各种登录账号和密码,再获取办公网或者生产网

- HTTP 安全:HTTPS 原理与配置

计算机毕设定制辅导-无忧学长

#HTTPhttp安全https

一、引言在当今数字化时代,网络安全至关重要。我们日常上网离不开HTTP协议,但它存在安全隐患。HTTP以明文传输数据,信息易被窃取、篡改,身份也难以验证,像账号密码、交易信息等敏感内容在传输时毫无保障。为解决这些问题,HTTPS应运而生。它在HTTP基础上加入SSL/TLS协议,实现加密传输、身份认证和数据完整性保护,极大提升了网络通信的安全性。无论是电商购物、网上银行转账,还是登录各类账号,HT

- 【漏洞复现】锐捷 RG-EW1200G 无线路由器 登录绕过

A 八方

漏洞复现安全

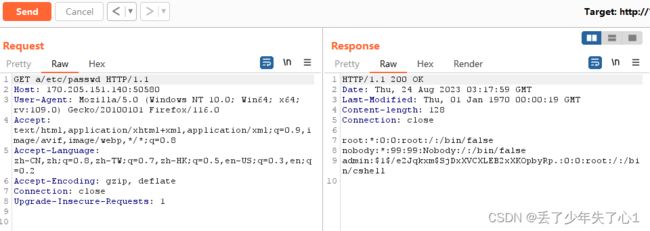

》》》产品描述《《《锐捷网络RG-EW1200G是一款有线无线全千兆双频无线路由器Q,适合平层家居、别墅、小型店铺、SOHO办公等场景使用。设备性能卓越,足以满足千兆上网需求;信号强劲,信号功率功率提升3倍,覆盖距离提升近1倍覆盖能力强。》》》漏洞描述《《《锐捷网络RG-EW1200G存在登录绕过逻辑漏洞,允许任何用户无需密码即可获得设备管理员权限》》》搜索语句《《《body="static/cs

- 医院如何进行安全等级保护?!推介方案:医院网络安全等级保护解决方案V1.0

智慧化智能化数字化方案

方案解读馆安全等级保护方案等保2.0医院等保方案

第一章项目概述背景1.1项目背景医院网络复杂,需满足高效办公和外界通讯需求,同时保障数据安全,应对《网络安全法》和等级保护要求。1.2项目建设目标建立安全技术防护体系,健全安全管理制度,制定应急预案,提供安全培训,完善整体安全规划。1.3方案设计原则遵循等级保护要求,体系化设计,采用先进产品,有序建设,提供细致化安全服务。1.4项目依据依据多项国家信息安全标准和法规,确保项目合规性。

- 附原文 |《2024年漏洞与威胁趋势报告》深度解读

漏洞

在信息技术飞速发展的当下,网络安全已然成为全球瞩目的焦点。安全极客社区精心译制的《2024年漏洞与威胁趋势报告》明确指出,2023年堪称网络安全领域的重要分水岭。这一年,新发现漏洞的数量出现了前所未有的增长态势,其中高危或严重级别的漏洞占比高达一半,漏洞利用的时间线显著缩短,然而平均修复时间却过长。金融服务、制造业以及公用事业等行业面临的网络威胁愈发严峻,首席信息安全官所承担的法律责任也日益加重。

- 云起无垠荣获第八届“强网杯”高阶技术专项赛优秀奖

网络安全

近日,第八届“强网杯”全国网络安全挑战赛线下赛于郑州高新区的网络安全科技馆赛博厅圆满落幕。云起无垠创始人兼CEO沈凯文博士在活动中发表了题为《安全智能体技术实践与内生安全问题思考》的精彩演讲。沈凯文博士指出,当前数字化时代下网络安全领域面临深刻变革与挑战,AI的快速发展使其成为网络安全创新的核心动力,促使安全智能体出现。但大模型在安全场景落地时存在诸多难题,为此云起无垠构建了AI安全智能体平台。该

- 网络安全专业的就业前景如何?零基础入门到精通,收藏这一篇就够了

程序员橘子

web安全安全渗透测试网络安全

前言众所周知,网络安全与我们息息相关,无论是企业还是个人都应该重视网络安全。而且网络安全是一个新兴行业,人才需求量远大于供给,因此在薪资福利上具有很大的优势,但对于初学者而言,很多人依然担心前景问题,那么网络安全就业前景如何?下面为大家介绍一下。1、网络安全人才需求量大随着信息化的加速,网络安全问题日益突出,对网络安全人才的需求量也越来越大。据《2019网络安全人才市场现状与发展趋势报告》数据显示

- 高防是什么,DDos是什么

不正经随记

ddos

一、高防是什么“高防”通常是指“高防御”,在网络安全领域,它通常指的是高防御能力的服务器或网络服务。这些服务主要用于防御各种网络攻击,尤其是DDoS(分布式拒绝服务)攻击。高防服务器高防服务器是指具备高防御能力的服务器,能够抵御大规模的DDoS攻击。这些服务器通常位于具备高带宽和高防御能力的数据中心,可以有效地过滤恶意流量,确保正常的业务运行。高防IP高防IP是一种特殊的IP地址,具有高防御能力,

- 网络安全工程师能赚多少钱一个月?_银行网络安全工程师工资多少?

网络安全小林

web安全网络安全系统安全计算机网络

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包网络安全工程师的月薪取决于多种因素,包括他们的经验、技能、学历、所在地区和行业的需求等。因此,很难给出一个确切的数字作为所有网络安全工程师的月薪。但是,我可以为你提供一个大致的薪资范围和一些影响薪资的因素。一般来说,网络安全工程师的月薪可以在8000元至50000元之间,具体取决于上述因素。初学者和没有太多经验的网络安全工程师可能会获

- 网络安全技术深度解析与实践案例

我的运维人生

web安全php网络运维开发技术共享

网络安全技术深度解析与实践案例随着信息技术的飞速发展,网络已成为现代社会不可或缺的一部分。然而,随之而来的网络安全问题也日益严峻。从个人数据泄露到企业系统被攻击,网络安全事件频发,给个人和社会带来了巨大的损失。因此,掌握和应用网络安全技术显得尤为重要。本文将深入解析几种关键的网络安全技术,并提供相应的Python代码示例,以期为读者提供实用的参考。一、用户认证与授权用户认证与授权是网络安全的基础。

- 如何利用CodeMeter保护您的物联网设备

Dola_Zou

加密狗软件加密工业自动化物联网iot安全

世界经济论坛最近发布了《2023年连接世界状况报告》,这是一份关于物联网(IoT)治理差距的报告。报告采访了270多名国际专家,评估了6个关注领域:道德与诚信、网络安全、平等获取、环境可持续性、财务与运营可行性以及互操作性和系统架构。这份报告揭示了一些有趣的数据、结论和建议,值得认真阅读。在这篇文章中,我们将关注威步最关心的领域——网络安全。报告指出,连接设备的激增使得组织、政府和终端用户越来越容

- 想做黑客?先来学习 SQL 注入,一文带你学会!黑客技术零基础入门到精通教程建议收藏!

认真写程序的强哥

sql数据库网络安全网络攻防黑客技术web安全SQL注入

SQL注入(SQLInjection)是一种常见的网络攻击手段,攻击者通过在Web应用程序的输入字段中插入恶意SQL代码,欺骗后台数据库执行非授权的SQL语句。SQL注入可以用于获取、篡改或删除数据库中的数据,甚至可以用于执行系统命令,导致数据泄露、数据破坏或服务器被控制等严重后果。我给大家准备了一份全套的《网络安全入门+进阶学习资源包》包含各种常用工具和黑客技术电子书以及视频教程,需要的小伙伴可

- 【网络安全工程师】从零基础到进阶,看这一篇就够了

网络安全_入门教程

web安全安全网络安全

学前感言1.这是一条需要坚持的道路,如果你只有三分钟的热情那么可以放弃往下看了。2.多练多想,不要离开了教程什么都不会,最好看完教程自己独立完成技术方面的开发。3.有问题多google,baidu…我们往往都遇不到好心的大神,谁会无聊天天给你做解答。4.遇到实在搞不懂的,可以先放放,以后再来解决。什么是网络安全?首先说一下什么是网络安全?其中网络安全工程师的工作内容具体都有哪些?网络安全是确保网络

- 【机器学习:三十、异常检测:原理与实践】

KeyPan

机器学习机器学习人工智能深度学习pytorch神经网络

1.异常检测概述异常检测(AnomalyDetection)是一种用于识别数据中异常模式或异常点的技术,旨在发现与大部分数据行为不同的样本。它在工业监控、网络安全、金融欺诈检测等领域具有广泛应用。异常检测的目标是找到那些偏离正常行为的数据点,这些数据点可能代表错误、故障、攻击或其他需要特别关注的情况。核心概念异常通常分为以下三种类型:点异常:单个数据点显著偏离正常分布(例如,银行交易中突然的巨额消

- 人生建议往死里学网络安全!零基础也能跨行学习!!漏洞挖掘还能做副业

黑客老哥

web安全学习安全网络系统安全

一、网络安全的重要性:从‘不学会被黑’到‘学会保护别人’网络安全的概念现在不再是技术圈的独立话题,它已经渗透到社会的各个领域。从个人的隐私保护、企业的数据安全,到国家的信息防护,网络安全几乎影响了每一个人的生活。无论是黑客攻击、勒索病毒、数据泄露,还是国家间的信息战,网络安全已经成为现代社会的基础设施之一。所以,首先要明白学习网络安全的重要性:你不仅是在学习技术,更多的是在为自己和他人的安全“筑城

- 关于ctf大赛

向晚753

web安全

CTF(CaptureTheFlag)中文一般译作夺旗赛,在网络安全领域中指的是网络安全技术人员之间进行技术竞技的一种比赛形式。一.CTF的起源发展CTF起源于1996年DEFCON全球黑客大会,以代替之前黑客们通过互相发起真实攻击进行技术比拼的方式。已经成为全球范围网络安全圈流行的竞赛形式,2013年全球举办了超过五十场国际性CTF赛事。而DEFCON作为CTF赛制的发源地,DEFCONCTF也

- 网络学习记录4

Tic..

网络知识专栏网络

二、学习网络安全知识:1、常见的网络攻击:①口令入侵:攻击者使用某些合法用户的帐号和口令登录到目的主机,然后再实施攻击活动。这种方法的前提是必须先得到该主机上的某个合法用户的帐号,然后再进行合法用户口令的破译。②跨站脚本攻击(XSS):主要采用脚本语言设计的计算机病毒,现在流行的脚本病毒大都是利用JavaScript和VBScript脚本语言编写。攻击者通过在网页中插入恶意脚本,当用户浏览该网页时

- 红队工具使用全解析:揭开网络安全神秘面纱一角

渗透小白鼠

web安全安全

红队工具使用全解析:揭开网络安全神秘面纱一角B站红队公益课:https://space.bilibili.com/350329294学习网盘资源链接:https://pan.quark.cn/s/4079487939e8嘿,各位网络安全爱好者们!在风云变幻的网络安全战场上,红队宛如一支神秘且精锐的特种兵部队,手持一系列超厉害的工具,冲锋陷阵在虚拟世界,挖掘系统潜藏漏洞,模拟实战攻击情境,为筑牢网络

- 【Web安全】SQL 注入攻击技巧详解:ORDER BY 注入(ORDER BY SQL Injection)

HEX9CF

InformationSecurityweb安全sqloracle

【Web安全】SQL注入攻击技巧详解:ORDERBY注入(ORDERBYSQLInjection)引言ORDERBY注入是一种利用SQL查询中的ORDERBY子句进行注入攻击的技术。攻击者通过修改ORDERBY子句中的参数,可以获取数据库表的结构信息,如列数,为进一步的攻击提供依据。原理在SQL查询中,ORDERBY子句用于根据指定的列对结果集进行排序。攻击者可以通过在ORDERBY子句中注入恶意

- 微软:全球每天网络攻击超6亿次

FreeBuf-

资讯microsoft

《2024年微软数字防御报告》揭示了一个复杂的全球网络安全格局,每天发生超过6亿次网络攻击。报告强调了勒索软件、网络钓鱼和身份泄露事件的增加,以及网络犯罪团伙和国家行为者之间的合作。它强调了人工智能在攻击和防御中的重要作用,敦促组织采取主动的、多层次的策略来应对这些不断演变的威胁。核心观点每天有6亿次网络攻击针对微软客户。勒索软件攻击比去年增加了2.75倍。技术诈骗激增400%,每天发生超过10万

- 网络安全、Web安全、渗透测试之笔经面经总结

网络安全Ash

web安全安全

本篇文章涉及的知识点有如下几方面:1.什么是WebShell?2.什么是网络钓鱼?3.你获取网络安全知识途径有哪些?4.什么是CC攻击?5.Web服务器被入侵后,怎样进行排查?6.dll文件是什么意思,有什么用?DLL劫持原理7.0day漏洞8.Rootkit是什么意思9.蜜罐10.ssh11.DDOS12.震网病毒:13.一句话木马14.Https的作用15.手工查找后门木马的小技巧16.描述O

- 思科—网络安全笔记

黑客Ela

web安全笔记网络

漏洞漏洞的分类软件漏洞硬件漏洞1.缓冲器溢出:软件写数据的时候,超出数据区的边界范围,导致访问到其他软件的内存数据,可能产生的后果有:系统崩溃,权限提升,数据受损等。2.未验证输入:在程序输入的入口,恶意者故意输入可以强制改变软件内存分配和异常的缓冲区3.竞争条件:当软件的输出一依赖于:定时或者是有序时,当未按照正确的顺序或者是正确的时间定时输出时,竞争条件成为漏洞的来源4.安全验证:软件设计者在

- DNS介绍(5):DNS 劫持及解决方案

thinking-fish

基础设施dns劫持网络dns网络安全

DNS劫持分析DNS劫持,亦称为域名重定向或DNS篡改,是一种网络攻击技术。其核心在于攻击者通过篡改DNS系统的域名解析结果,将用户本意访问的域名指向攻击者所掌控的IP地址。这种攻击不仅可能使用户无法顺利访问所需网站,还可能让用户面临多种网络安全风险。DNS(DomainNameSystem)是互联网的一项基础设施,负责将人们易于记忆的域名转换为计算机能够识别的IP地址。当DNS系统被攻击者篡改时

- 【Web安全】SQL 注入攻击技巧详解:UNION 注入(UNION SQL Injection)

HEX9CF

InformationSecurityweb安全sql安全

【Web安全】SQL注入攻击技巧详解:UNION注入(UNIONSQLInjection)引言UNION注入是一种利用SQL的UNION操作符进行注入攻击的技术。攻击者通过合并两个或多个SELECT语句的结果集,可以获取数据库中未授权的数据。这种注入技术要求攻击者对数据库的结构有一定的了解,尤其是列的数量和数据类型。原理UNION操作符用于合并两个或多个SELECT语句的结果集,前提是这些结果集具

- 《探秘HVV蓝队:领先的网络安全技术背后的力量》

乐茵安全

rednotes数据库网络安全web安全

企业网络架构企业技术和信息团队的管理架构因企业的规模、行业特性和业务需求而异,但通常遵循一定的框架和原则。高层管理CIO(首席信息官):负责企业信息系统的战略规划、管理和优化,确保信息技术与企业战略保持一致。CTO(首席技术官):负责运营技术的整体方向,包括技术创新、研发、技术选型等。IT管理中央系统:集中管理企业内的所有IT资源,包括软件、硬件和数据。自带设备(BYOD):员工自带移动设备(如手

- 端口 443 与 80:它们有何不同?

httpshttp

您是否知道超过90%的互联网流量通过端口443传输?如果您对网络安全或Web开发感兴趣,那么您可能遇到过不同编号的端口,尤其是端口80和443。但它们之间有什么区别?简而言之,端口80用于HTTP流量,端口443用于HTTPS。我们将重点介绍端口80与443、如何打开它们以及何时可能需要将流量从端口80重定向到443。什么是端口80?端口80是计算机网络上用于网络流量的通信端点。它是超文本传输协议

- 未来展望:等保测评在网络安全领域的持续创新与发展

亿林数据

web安全安全等保测评网络安全

在数字化浪潮席卷全球的今天,网络安全已成为维护国家安全、社会稳定和经济发展的关键基石。作为网络安全保障体系的核心组成部分,等级保护测评(简称“等保测评”)在应对日益复杂多变的网络威胁中发挥着不可替代的作用。展望未来,等保测评将在技术、管理、生态等多个维度持续创新与发展,为构建更加安全可信的网络环境提供有力支撑。一、技术创新引领等保测评智能化升级随着人工智能(AI)、大数据、云计算等技术的快速发展,

- jQuery 跨域访问的三种方式 No 'Access-Control-Allow-Origin' header is present on the reque

qiaolevip

每天进步一点点学习永无止境跨域众观千象

XMLHttpRequest cannot load http://v.xxx.com. No 'Access-Control-Allow-Origin' header is present on the requested resource. Origin 'http://localhost:63342' is therefore not allowed access. test.html:1

- mysql 分区查询优化

annan211

java分区优化mysql

分区查询优化

引入分区可以给查询带来一定的优势,但同时也会引入一些bug.

分区最大的优点就是优化器可以根据分区函数来过滤掉一些分区,通过分区过滤可以让查询扫描更少的数据。

所以,对于访问分区表来说,很重要的一点是要在where 条件中带入分区,让优化器过滤掉无需访问的分区。

可以通过查看explain执行计划,是否携带 partitions

- MYSQL存储过程中使用游标

chicony

Mysql存储过程

DELIMITER $$

DROP PROCEDURE IF EXISTS getUserInfo $$

CREATE PROCEDURE getUserInfo(in date_day datetime)-- -- 实例-- 存储过程名为:getUserInfo-- 参数为:date_day日期格式:2008-03-08-- BEGINdecla

- mysql 和 sqlite 区别

Array_06

sqlite

转载:

http://www.cnblogs.com/ygm900/p/3460663.html

mysql 和 sqlite 区别

SQLITE是单机数据库。功能简约,小型化,追求最大磁盘效率

MYSQL是完善的服务器数据库。功能全面,综合化,追求最大并发效率

MYSQL、Sybase、Oracle等这些都是试用于服务器数据量大功能多需要安装,例如网站访问量比较大的。而sq

- pinyin4j使用

oloz

pinyin4j

首先需要pinyin4j的jar包支持;jar包已上传至附件内

方法一:把汉字转换为拼音;例如:编程转换后则为biancheng

/**

* 将汉字转换为全拼

* @param src 你的需要转换的汉字

* @param isUPPERCASE 是否转换为大写的拼音; true:转换为大写;fal

- 微博发送私信

随意而生

微博

在前面文章中说了如和获取登陆时候所需要的cookie,现在只要拿到最后登陆所需要的cookie,然后抓包分析一下微博私信发送界面

http://weibo.com/message/history?uid=****&name=****

可以发现其发送提交的Post请求和其中的数据,

让后用程序模拟发送POST请求中的数据,带着cookie发送到私信的接入口,就可以实现发私信的功能了。

- jsp

香水浓

jsp

JSP初始化

容器载入JSP文件后,它会在为请求提供任何服务前调用jspInit()方法。如果您需要执行自定义的JSP初始化任务,复写jspInit()方法就行了

JSP执行

这一阶段描述了JSP生命周期中一切与请求相关的交互行为,直到被销毁。

当JSP网页完成初始化后

- 在 Windows 上安装 SVN Subversion 服务端

AdyZhang

SVN

在 Windows 上安装 SVN Subversion 服务端2009-09-16高宏伟哈尔滨市道里区通达街291号

最佳阅读效果请访问原地址:http://blog.donews.com/dukejoe/archive/2009/09/16/1560917.aspx

现在的Subversion已经足够稳定,而且已经进入了它的黄金时段。我们看到大量的项目都在使

- android开发中如何使用 alertDialog从listView中删除数据?

aijuans

android

我现在使用listView展示了很多的配置信息,我现在想在点击其中一条的时候填出 alertDialog,点击确认后就删除该条数据,( ArrayAdapter ,ArrayList,listView 全部删除),我知道在 下面的onItemLongClick 方法中 参数 arg2 是选中的序号,但是我不知道如何继续处理下去 1 2 3

- jdk-6u26-linux-x64.bin 安装

baalwolf

linux

1.上传安装文件(jdk-6u26-linux-x64.bin)

2.修改权限

[root@localhost ~]# ls -l /usr/local/jdk-6u26-linux-x64.bin

3.执行安装文件

[root@localhost ~]# cd /usr/local

[root@localhost local]# ./jdk-6u26-linux-x64.bin&nbs

- MongoDB经典面试题集锦

BigBird2012

mongodb

1.什么是NoSQL数据库?NoSQL和RDBMS有什么区别?在哪些情况下使用和不使用NoSQL数据库?

NoSQL是非关系型数据库,NoSQL = Not Only SQL。

关系型数据库采用的结构化的数据,NoSQL采用的是键值对的方式存储数据。

在处理非结构化/半结构化的大数据时;在水平方向上进行扩展时;随时应对动态增加的数据项时可以优先考虑使用NoSQL数据库。

在考虑数据库的成熟

- JavaScript异步编程Promise模式的6个特性

bijian1013

JavaScriptPromise

Promise是一个非常有价值的构造器,能够帮助你避免使用镶套匿名方法,而使用更具有可读性的方式组装异步代码。这里我们将介绍6个最简单的特性。

在我们开始正式介绍之前,我们想看看Javascript Promise的样子:

var p = new Promise(function(r

- [Zookeeper学习笔记之八]Zookeeper源代码分析之Zookeeper.ZKWatchManager

bit1129

zookeeper

ClientWatchManager接口

//接口的唯一方法materialize用于确定那些Watcher需要被通知

//确定Watcher需要三方面的因素1.事件状态 2.事件类型 3.znode的path

public interface ClientWatchManager {

/**

* Return a set of watchers that should

- 【Scala十五】Scala核心九:隐式转换之二

bit1129

scala

隐式转换存在的必要性,

在Java Swing中,按钮点击事件的处理,转换为Scala的的写法如下:

val button = new JButton

button.addActionListener(

new ActionListener {

def actionPerformed(event: ActionEvent) {

- Android JSON数据的解析与封装小Demo

ronin47

转自:http://www.open-open.com/lib/view/open1420529336406.html

package com.example.jsondemo;

import org.json.JSONArray;

import org.json.JSONException;

import org.json.JSONObject;

impor

- [设计]字体创意设计方法谈

brotherlamp

UIui自学ui视频ui教程ui资料

从古至今,文字在我们的生活中是必不可少的事物,我们不能想象没有文字的世界将会是怎样。在平面设计中,UI设计师在文字上所花的心思和功夫最多,因为文字能直观地表达UI设计师所的意念。在文字上的创造设计,直接反映出平面作品的主题。

如设计一幅戴尔笔记本电脑的广告海报,假设海报上没有出现“戴尔”两个文字,即使放上所有戴尔笔记本电脑的图片都不能让人们得知这些电脑是什么品牌。只要写上“戴尔笔

- 单调队列-用一个长度为k的窗在整数数列上移动,求窗里面所包含的数的最大值

bylijinnan

java算法面试题

import java.util.LinkedList;

/*

单调队列 滑动窗口

单调队列是这样的一个队列:队列里面的元素是有序的,是递增或者递减

题目:给定一个长度为N的整数数列a(i),i=0,1,...,N-1和窗长度k.

要求:f(i) = max{a(i-k+1),a(i-k+2),..., a(i)},i = 0,1,...,N-1

问题的另一种描述就

- struts2处理一个form多个submit

chiangfai

struts2

web应用中,为完成不同工作,一个jsp的form标签可能有多个submit。如下代码:

<s:form action="submit" method="post" namespace="/my">

<s:textfield name="msg" label="叙述:">

- shell查找上个月,陷阱及野路子

chenchao051

shell

date -d "-1 month" +%F

以上这段代码,假如在2012/10/31执行,结果并不会出现你预计的9月份,而是会出现八月份,原因是10月份有31天,9月份30天,所以-1 month在10月份看来要减去31天,所以直接到了8月31日这天,这不靠谱。

野路子解决:假设当天日期大于15号

- mysql导出数据中文乱码问题

daizj

mysql中文乱码导数据

解决mysql导入导出数据乱码问题方法:

1、进入mysql,通过如下命令查看数据库编码方式:

mysql> show variables like 'character_set_%';

+--------------------------+----------------------------------------+

| Variable_name&nbs

- SAE部署Smarty出现:Uncaught exception 'SmartyException' with message 'unable to write

dcj3sjt126com

PHPsmartysae

对于SAE出现的问题:Uncaught exception 'SmartyException' with message 'unable to write file...。

官方给出了详细的FAQ:http://sae.sina.com.cn/?m=faqs&catId=11#show_213

解决方案为:

01

$path

- 《教父》系列台词

dcj3sjt126com

Your love is also your weak point.

你的所爱同时也是你的弱点。

If anything in this life is certain, if history has taught us anything, it is

that you can kill anyone.

不顾家的人永远不可能成为一个真正的男人。 &

- mongodb安装与使用

dyy_gusi

mongo

一.MongoDB安装和启动,widndows和linux基本相同

1.下载数据库,

linux:mongodb-linux-x86_64-ubuntu1404-3.0.3.tgz

2.解压文件,并且放置到合适的位置

tar -vxf mongodb-linux-x86_64-ubun

- Git排除目录

geeksun

git

在Git的版本控制中,可能有些文件是不需要加入控制的,那我们在提交代码时就需要忽略这些文件,下面讲讲应该怎么给Git配置一些忽略规则。

有三种方法可以忽略掉这些文件,这三种方法都能达到目的,只不过适用情景不一样。

1. 针对单一工程排除文件

这种方式会让这个工程的所有修改者在克隆代码的同时,也能克隆到过滤规则,而不用自己再写一份,这就能保证所有修改者应用的都是同一

- Ubuntu 创建开机自启动脚本的方法

hongtoushizi

ubuntu

转载自: http://rongjih.blog.163.com/blog/static/33574461201111504843245/

Ubuntu 创建开机自启动脚本的步骤如下:

1) 将你的启动脚本复制到 /etc/init.d目录下 以下假设你的脚本文件名为 test。

2) 设置脚本文件的权限 $ sudo chmod 755

- 第八章 流量复制/AB测试/协程

jinnianshilongnian

nginxluacoroutine

流量复制

在实际开发中经常涉及到项目的升级,而该升级不能简单的上线就完事了,需要验证该升级是否兼容老的上线,因此可能需要并行运行两个项目一段时间进行数据比对和校验,待没问题后再进行上线。这其实就需要进行流量复制,把流量复制到其他服务器上,一种方式是使用如tcpcopy引流;另外我们还可以使用nginx的HttpLuaModule模块中的ngx.location.capture_multi进行并发

- 电商系统商品表设计

lkl

DROP TABLE IF EXISTS `category`; -- 类目表

/*!40101 SET @saved_cs_client = @@character_set_client */;

/*!40101 SET character_set_client = utf8 */;

CREATE TABLE `category` (

`id` int(11) NOT NUL

- 修改phpMyAdmin导入SQL文件的大小限制

pda158

sqlmysql

用phpMyAdmin导入mysql数据库时,我的10M的

数据库不能导入,提示mysql数据库最大只能导入2M。

phpMyAdmin数据库导入出错: You probably tried to upload too large file. Please refer to documentation for ways to workaround this limit.

- Tomcat性能调优方案

Sobfist

apachejvmtomcat应用服务器

一、操作系统调优

对于操作系统优化来说,是尽可能的增大可使用的内存容量、提高CPU的频率,保证文件系统的读写速率等。经过压力测试验证,在并发连接很多的情况下,CPU的处理能力越强,系统运行速度越快。。

【适用场景】 任何项目。

二、Java虚拟机调优

应该选择SUN的JVM,在满足项目需要的前提下,尽量选用版本较高的JVM,一般来说高版本产品在速度和效率上比低版本会有改进。

J

- SQLServer学习笔记

vipbooks

数据结构xml

1、create database school 创建数据库school

2、drop database school 删除数据库school

3、use school 连接到school数据库,使其成为当前数据库

4、create table class(classID int primary key identity not null)

创建一个名为class的表,其有一