- 基于Paillier同态加密算法的金融数据安全共享机制研究【附数据】

金融数据分析与建模专家金融科研助手|论文指导|模型构建✨专业领域:金融数据处理与分析量化交易策略研究金融风险建模投资组合优化金融预测模型开发深度学习在金融中的应用擅长工具:Python/R/MATLAB量化分析机器学习模型构建金融时间序列分析蒙特卡洛模拟风险度量模型金融论文指导内容:金融数据挖掘与处理量化策略开发与回测投资组合构建与优化金融风险评估模型期刊论文✅具体问题可以私信或查看文章底部二维码

- 重塑生活第五周——自律从早睡早起开始

慕容赫月

图源网络,侵删常把“自律方可自由”挂在嘴边,但真正意义上做到是在不易。我在2019年伊始加了一个练字群,要求不多,每天练一句话的个事儿。我开始时自信满满,觉得这简直就是小菜一碟儿,在逐渐推进的过程中,我发现不是那么容易的。自己总是会有各种各样的事情,会有各种各样的理由没有今日是今日毕,有时候纯粹就是自己忘记了。我现在还不想落下,所以我至少每两天肯定打一次卡,看似简单的事情,其实每天每天做,并没有那

- 动态分析软件:LS-DYNA_(16).LS-DYNA在爆炸与冲击分析中的应用

kkchenjj

结构力学结构力学

LS-DYNA在爆炸与冲击分析中的应用引言爆炸与冲击分析是动态分析软件LS-DYNA中的一个重要应用领域。这些分析通常用于军事、航空航天、汽车安全和土木工程等多个行业,以评估结构在极端动态载荷下的响应。本节将详细介绍如何使用LS-DYNA进行爆炸与冲击分析,包括模型的建立、加载条件的设置、材料模型的选择以及结果的后处理。模型建立几何模型在LS-DYNA中,几何模型的建立是仿真的第一步。可以使用多种

- 综合智能监测系统设计:有害气体实时检测与管理

黑泡尖子

本文还有配套的精品资源,点击获取简介:在工业化进程中,有害气体的排放对人类健康和环境构成威胁。设计一种智能监测系统,利用传感器技术、物联网和数据分析等,实时监控环境中有害气体的浓度,确保生产安全和环保。该系统涵盖硬件构建、软件开发和数据处理等环节,并提供高效准确的监测能力。系统集成了无线通信模块进行数据传输,具备数据预处理和分析能力,能够进行阈值设定与预警响应。用户界面友好,系统具有良好的集成性、

- 美逛是什么?美逛是正规平台吗?

高省APP珊珊

美逛是一款集成了淘宝、京东、拼多多等线上线下平台的优惠券,通过优惠券导购的社交电商平台。它是由杭州美逛科技有限公司开发并运营的,该公司成立于2017年,注册资金为500万元,拥有专业的技术团队、客服团队和运营团队,确保平台的正常运营。美逛的特点和优势正规性和安全性:高省经过淘宝官方的认证和审核,有权将淘宝天猫的商品上架到平台上,供用户领取优惠券并购买。高省在整个交易过程中只是提供一个领取优惠券的途

- 抖音申诉失败还可能解封吗?抖音怎么申诉才能通过?

优惠券高省

抖音怎么申诉才能成功?在使用抖音的过程中,有时候可能会遇到一些意外情况,导致账号被封禁或者限制。为了解决这样的问题,抖音提供了申诉功能,用户可以通过申诉来恢复被封禁的账号或解除限制。先给大家分享一个小编在做的网络项目,不用投资一分钱,只要淘宝、京东、拼多多等电商不倒,这个项目永久可做,而且收入稳定!抖音怎么申诉才能成功?申诉失败还可能解封吗?先给大家分享一个网购省钱又赚钱的方法,不用投资一分钱,只

- Web安全之CSP

weixin_30649641

web安全开发工具网络

内容安全策略(Content-Security-Policy,简称CSP)概念:内容安全策略(CSP)是一种web应用技术用于帮助缓解大部分类型的内容注入攻击,包括XSS攻击和数据注入等,这些攻击可实现数据窃取、网站破坏和作为恶意软件分发版本等行为。该策略可让网站管理员指定客户端允许加载的各类可信任资源。浏览器支持:统计来源:caniuse.com/contentsecuritypolicy&Mo

- 【Grafana】Prometheus指标可视化Grafana,手把手教你如何自定义图形

景天科技苑

grafanaprometheusprometheus可视化grafana自定义图形手撕grafana自定义监控图形

✨✨欢迎大家来到景天科技苑✨✨养成好习惯,先赞后看哦~作者简介:景天科技苑《头衔》:大厂架构师,华为云开发者社区专家博主,阿里云开发者社区专家博主,CSDN全栈领域优质创作者,掘金优秀博主,51CTO博客专家等。《博客》:Python全栈,前后端开发,小程序开发,人工智能,js逆向,App逆向,网络系统安全,数据分析,Django,fastapi,flask等框架,云原生k8s,Prometheu

- 2024台剧《某某》全16集网盘资源【1080p超清】刘冬沁等主演某某夸克网盘高清迅雷网盘百度云免费在线观看无删减完整版

帮忙赚赏金

《某某》是一部改编自木苏里同名BL网络小说的剧集,由柳广辉导演,刘冬沁、曾向镇、洪小铃、段钧豪、姚爱寗、蔡振廷等主演。这部剧集聚焦于同性题材,讲述了两个因父母再婚而成为“兄弟”的高中生之间意外发展出的深切感情。某某夸克全集资源https://pan.quark.cn/s/89c05ff422ac台湾地区一直以来都是耽改题材的聚集地,无论是从剧本制作还是演员表演,都走在了业界的前沿。这次《某某》的拍

- Linux部署Milvus数据库及Attu UI工具完全指南

一、准备工作1.1环境要求操作系统:Ubuntu20.04/Debian11/CentOS7+硬件配置:至少8GB内存,4核CPU,50GB磁盘空间网络要求:可访问互联网(用于拉取Docker镜像)1.2安装Docker和DockerCompose1.2.1安装Dockersudoapt-getupdatesudoapt-getinstall-ydocker.iosudosystemctlstar

- 2025 年终端安全管理系统推荐,最强桌面管理软件分享

Synfuture阳途

安全网络web安全

在数字化时代,企业终端设备面临网络攻击等多重风险,能够有效监控、管理和保护终端设备。以下为你推荐几款2025年值得关注的终端安全管理系统。阳途终端安全管理系统这是国内终端安全领域的标杆产品,凭借全场景防护能力和精细化管控,成为金融、政府、制造等行业企业的首选。上网行为审计与管控:系统可以详细记录员工邮件收发等行为,一旦发现异常行为会立即预警。数据防泄密:采用透明加密技术,即使文件外发也无法打开,彻

- 值得推荐的五大文件加密系统

Synfuture阳途

安全

在当今数字化时代,文件加密系统已成为企业和个人用户保护数据安全的重要工具,本文将为您介绍五款备受推崇的文件加密系统。1.阳途文件加密系统阳途文件加密系统采用先进的Windows驱动层加密技术,在不影响员工正常办公的前提下,对文件进行自动加解密处理。系统支持多种加密模式,可以满足不同用户在不同场景下的加密需求;系统可以设置不能级别的访问权限,确保敏感数据不被未经授权的用户访问;系统支持解密外发和防泄

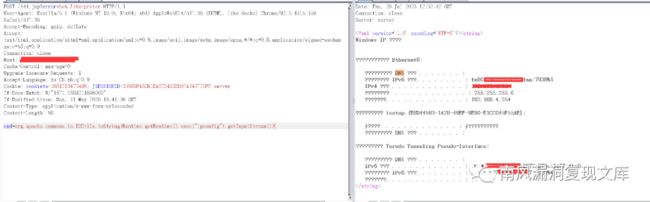

- 工具链漏洞预警:全球活跃利用中的SharePoint新型零日RCE攻击链

FreeBuf-

sharepoint

图片来源:CODEWHITEGmbH2025年7月18日晚间,EyeSecurity安全团队发现一起大规模利用新型MicrosoftSharePoint远程代码执行(RCE)漏洞链的攻击活动,该漏洞链被命名为ToolShell。攻击者通过组合利用CVE-2025-49704和CVE-2025-49706两个漏洞,可在无需认证的情况下完全控制本地部署的SharePoint服务器。"这并非凭证泄露问题

- 渗透测试视角:Web 应用常见漏洞的利用与防御策略

Web应用已成为企业业务的核心载体,但SQL注入、XSS、文件上传漏洞等安全问题频发。从渗透测试视角分析漏洞的利用原理,才能制定更有效的防御策略。本文将结合实战案例,解析Web应用常见漏洞的利用方式与防御方法。一、SQL注入漏洞:数据库的“隐形后门”SQL注入是最常见的Web漏洞之一,攻击者通过在参数中插入SQL语句,操控数据库获取数据或执行命令。漏洞原理与利用场景当Web应用未对用户输入进行过滤

- 筑牢网络安全防线:DDoS/CC 攻击全链路防护技术解析

白山云北诗

网络安全行业知识web安全ddos安全高防cdncc防护

当服务器带宽突然飙升至满负荷,业务系统瞬间瘫痪;当应用服务器CPU占用率持续99%,legitimate用户无法正常访问——这些场景背后,往往是DDoS或CC攻击的冲击。据2024年全球网络安全报告显示,DDoS攻击平均持续时间达4.5小时,单次攻击给企业造成的直接损失超80万元,而CC攻击因隐蔽性强,识别难度更高,已成为应用层威胁的主要来源。构建全链路防护体系,是企业抵御这类攻击的核心保障。一、

- 内容安全策略(CSP)详解:Web安全的关键防线

KP_0x01

web安全web安全安全

目录一、CSP基础概念与核心价值1.1CSP的核心优势1.2主要防护目标二、CSP策略配置详解2.1基本指令集2.2典型配置方案三、高级防护技术与实践3.1非ce替代方案3.2哈希与nonce应用3.3常见配置错误与修正一、CSP基础概念与核心价值内容安全策略(ContentSecurityPolicy)是一种通过HTTP头或元素定义的安全标准,用于精确控制网页可以加载哪些外部资源,从根本上减少X

- 2023-03-21呼建荣,中原焦点团队,网络中级第33期,坚持分享525天。

呼建荣

阅读书籍《社会工作综合能力》第四章社会工作理论的应用。第六节人本主义和存在主义理论在社会工作中的应用。一、人本主义理论。1.人本主义理论的主要观点。人本主义相信人的理性,认为具有理性的人可以自主的选择行动,人本观点是即是人本取向社会工作的逻辑出发点,也是社会工作专业的重要价值基础。人本主义原则是温暖、尊重和接纳,诚实和真诚,同理。①真诚友谊,②积极聆听,③准确同理。2.人本主义理论在社会工作中的应

- 大学生NISP 转 CISP 的坑,你注意到了吗?

在网络安全领域,NISP与CISP证书的衔接路径,常被视为一条职业进阶的“捷径”——尤其是NISP二级可转CISP的政策,让不少大学生和行业新人满怀期待。但这条看似顺畅的道路上,实则布满了容易被忽视的“暗礁”。从硬性的资质审核门槛,到证书类型的匹配限制;从严格的时间窗口要求,到潜藏的各类隐性成本,再到易被遗漏的前置条件,每一个环节都可能成为阻碍转证的“绊脚石”。许多人因对这些细节缺乏了解,往往在付

- 给画作加层 “隐身衣”:Glaze 如何让 AI 图生图模仿术失效?

我再也不搞抽象了

信息隐藏与数字水印人工智能机器学习深度学习

你可能听说过这样的新闻:AI生成的画作赢了艺术大奖,AI模仿某位插画师的风格批量“创作”,甚至有平台直接提供“一键模仿艺术家风格”的服务。但对职业艺术家来说,这不是科幻故事,而是生存危机。芝加哥大学的研究显示,97%的艺术家认为AI风格模仿会降低他们的职业安全感,88%认为这会劝退艺术新生,70%担忧创造力会被削弱。更扎心的是,77%的艺术家承认,AI模仿自己风格的作品“成功率高得惊人”——这些模

- 焦点技术网络培训初、中级第23期坚持原创分享陈斌第107天2020年10月25日

65af922df989

守护心灵保护健康每到星期天总是最忙碌的时候,一个又一个的预约电话,一个又一个的来访者如约而至,看到人们越来越认识到心理健康的重要性了,也知道心理问题需要通过专业的心理咨询师解决。我的感悟是,心理问题早觉察、早发现、早处理、早找专业老师帮助,就能够让自己快速的走出心理困境。

- AI作画:AI人工智能激发艺术创作灵感

AGI大模型与大数据研究院

AI作画人工智能ai

AI作画:AI人工智能激发艺术创作灵感关键词:AI作画、生成艺术、深度学习、神经网络、艺术创作、人工智能、创意工具摘要:本文深入探讨AI作画技术如何激发艺术创作灵感。我们将从基础概念出发,解释AI如何"学习"艺术风格并生成新作品,分析核心技术原理,提供实际应用案例,并展望这一领域的未来发展趋势。通过通俗易懂的讲解和实际代码示例,帮助读者理解这项融合科技与艺术的创新技术。背景介绍目的和范围本文旨在向

- 《雪中悍刀行》:徐凤年第一次游历江湖,真的只有老黄随行吗?

昏鸦的啰哩啰嗦

徐凤年第一次游历江湖,三年六千里,最强的跟班就是剑九黄黄阵图。但是,这是明面上的,如果你认真看书,就知道徐凤年第一次游历江湖那是暗潮汹涌。北凉王徐骁的世子徐凤年游历江湖,安全肯定是第一要务,一旦知道徐凤年游历江湖,离阳王朝、各地藩王、北莽谍子、春秋遗民、江湖死士等等,都会趁此机会要他命。要知道,徐凤年第二次游历江湖,身边多了这么多高手,还是险象环生、常处死地而后生。徐凤年第一次游历江湖,为何明面上

- 【数据中心】网络设计框架

flyair_China

架构

第一章:总体架构设计叶脊架构(Leaf-Spine)全互联无阻塞设计:Leaf与Spine全连接,跨层带宽≥100G,单集群支持10万+服务器(腾讯星脉网络)。分层扩展模型:采用POD(性能优化模块)化设计,单POD支持5000节点,通过超级核心层互联多POD(阿里云实践)。冗余与高可用设备级:双电源/双引擎;链路级:M-LAG多活聚合;协议级:BGPEVPN替代STP,故障切换<50ms(华为C

- 悲伤!周一丰创投杯量化私募马建军实盘大赛私募遭遇李鬼——拉群荐股实为陷阱!

公正公平

随着互联网的普及,电视上和网络上有很多分析师,他们也是这个市场的一个群体。可能你也有疑惑,既然都能分析了,还做什么分析师啊,就在股市里赚大钱就是了,干嘛还要出来抛头露面。数字经济蓬勃发展,各种线上平台如雨后春笋般涌现。然而,在这些看似繁荣的平台中,不乏一些黑平台,它们以欺诈手段骗取用户的财产,给人们的财产安全带来严重威胁!近期我们接到多起投资者举报,称有人冒充知名财经分析师(知名人物大学教授经济学

- 【gateway网关】

叫我李老板

gateway学习php

网关的核心功能网关(Gateway)作为网络架构中的关键组件,主要承担不同协议或网络之间的数据转换与路由功能。以下是其核心功能的详细说明:协议转换与适配网关能够连接使用不同通信协议的网络或系统,实现数据格式的转换。例如将HTTP请求转换为gRPC协议,或处理SOAP与RESTfulAPI之间的互操作。这种能力在混合云环境或遗留系统集成中尤为重要。流量路由与负载均衡基于请求内容(如URL路径、HTT

- 大模型部署的整体架构

flyair_China

人工智能云计算架构

一、大模型部署架构1.1部署架构大模型部署的整体架构是一个多层次、软硬件协同的系统工程,旨在解决模型规模庞大、计算资源密集、延迟敏感等挑战。1.1.1、基础架构层:硬件资源与网络算力集群GPU/NPU阵列:如NVIDIAA100/H100/H200/H800、华为昇腾、昆仑芯等,支持FP16/INT8量化计算,显存带宽需达TB级(如HBM3e显存带宽达3.35TB/s)。异构计算:CPU+GPU/

- 《叛军岭》网飞电影【1080p超清中字】逆岭完整未删减版免费在线观看高清迅雷UC网盘百度云资源提取码

优惠攻略官

《叛军岭》(RebelRidge)是由杰瑞米·索尔尼尔编剧并执导的一部动作惊悚片,主演包括亚伦·皮埃尔、大卫·丹曼、艾莫里·科恩等。这部电影在2024年9月6日于美国网络上映,片长为131分钟,IMDb编码为tt11301886。提示:文章排版原因,观影资源链接地址放在文章结尾,往下翻就行提示:文章排版原因,观影资源链接地址放在文章结尾,往下翻就行影片讲述了前海军陆战队队员特里(亚伦·皮埃尔饰)前

- UniApp TabBar 用户头像方案:绕过原生限制的实践

金翅

uni-app

需求场景:在UniApp项目中,需要将TabBar首页项(index)的图标替换为当前用户的网络图片,并实现:放大且圆形显示。点击该图标时,页面滚动回顶部。切换到其他分类时,首页Tab项恢复为普通首页图标。尝试方案与问题:自定义TabBar:○可实现功能:网络图片、样式定制、点击事件。○致命缺点:页面切换时TabBar闪烁,页面重新加载,体验极差。❌放弃原生TabBar:○优点:切换流畅无闪烁,体

- 推客系统开发全攻略:从架构设计到落地实现

一、推客系统概述与市场背景推客系统(也称为"推客营销系统"或"社交电商系统")是近年来随着社交电商崛起而迅速发展的一种新型营销工具。该系统通过将传统电商与社交网络相结合,利用用户的社交关系链进行商品推广,实现裂变式增长。市场现状分析:全球社交电商市场规模预计2025年将达1.2万亿美元中国社交电商用户规模已超7亿,渗透率达60%以上头部平台如拼多多、小红书等已验证推客模式可行性推客系统核心价值:降

- 做幸福的富翁~感恩+欣赏日记9.11(72/100)

魏薇天赋解读

『感恩日记』1.感恩队友无限次提议去爬长城,今天终于去了,人生第一次,也克服了自己内心的恐惧。2.感恩网络,有很多攻略,帮助我们节省路程时间,更轻松一些。3.感恩家附近有很多好吃的,玩了一天好累,可以有很多选择,不用再回家做饭『欣赏日记』1.我爱和欣赏自己今天在一次一次的放弃后,最终坚持下来,原来回归当下,每一步都没有很难。2.我爱和欣赏老公,因为儿子全程让抱,于是他几乎抱着爬了全程。3.我爱和欣

- 异常的核心类Throwable

无量

java源码异常处理exception

java异常的核心是Throwable,其他的如Error和Exception都是继承的这个类 里面有个核心参数是detailMessage,记录异常信息,getMessage核心方法,获取这个参数的值,我们可以自己定义自己的异常类,去继承这个Exception就可以了,方法基本上,用父类的构造方法就OK,所以这么看异常是不是很easy

package com.natsu;

- mongoDB 游标(cursor) 实现分页 迭代

开窍的石头

mongodb

上篇中我们讲了mongoDB 中的查询函数,现在我们讲mongo中如何做分页查询

如何声明一个游标

var mycursor = db.user.find({_id:{$lte:5}});

迭代显示游标数

- MySQL数据库INNODB 表损坏修复处理过程

0624chenhong

tomcatmysql

最近mysql数据库经常死掉,用命令net stop mysql命令也无法停掉,关闭Tomcat的时候,出现Waiting for N instance(s) to be deallocated 信息。查了下,大概就是程序没有对数据库连接释放,导致Connection泄露了。因为用的是开元集成的平台,内部程序也不可能一下子给改掉的,就验证一下咯。启动Tomcat,用户登录系统,用netstat -

- 剖析如何与设计人员沟通

不懂事的小屁孩

工作

最近做图烦死了,不停的改图,改图……。烦,倒不是因为改,而是反反复复的改,人都会死。很多需求人员不知该如何与设计人员沟通,不明白如何使设计人员知道他所要的效果,结果只能是沟通变成了扯淡,改图变成了应付。

那应该如何与设计人员沟通呢?

我认为设计人员与需求人员先天就存在语言障碍。对一个合格的设计人员来说,整天玩的都是点、线、面、配色,哪种构图看起来协调;哪种配色看起来合理心里跟明镜似的,

- qq空间刷评论工具

换个号韩国红果果

JavaScript

var a=document.getElementsByClassName('textinput');

var b=[];

for(var m=0;m<a.length;m++){

if(a[m].getAttribute('placeholder')!=null)

b.push(a[m])

}

var l

- S2SH整合之session

灵静志远

springAOPstrutssession

错误信息:

Caused by: org.springframework.beans.factory.BeanCreationException: Error creating bean with name 'cartService': Scope 'session' is not active for the current thread; consider defining a scoped

- xmp标签

a-john

标签

今天在处理数据的显示上遇到一个问题:

var html = '<li><div class="pl-nr"><span class="user-name">' + user

+ '</span>' + text + '</div></li>';

ulComme

- Ajax的常用技巧(2)---实现Web页面中的级联菜单

aijuans

Ajax

在网络上显示数据,往往只显示数据中的一部分信息,如文章标题,产品名称等。如果浏览器要查看所有信息,只需点击相关链接即可。在web技术中,可以采用级联菜单完成上述操作。根据用户的选择,动态展开,并显示出对应选项子菜单的内容。 在传统的web实现方式中,一般是在页面初始化时动态获取到服务端数据库中对应的所有子菜单中的信息,放置到页面中对应的位置,然后再结合CSS层叠样式表动态控制对应子菜单的显示或者隐

- 天-安-门,好高

atongyeye

情感

我是85后,北漂一族,之前房租1100,因为租房合同到期,再续,房租就要涨150。最近网上新闻,地铁也要涨价。算了一下,涨价之后,每次坐地铁由原来2块变成6块。仅坐地铁费用,一个月就要涨200。内心苦痛。

晚上躺在床上一个人想了很久,很久。

我生在农

- android 动画

百合不是茶

android透明度平移缩放旋转

android的动画有两种 tween动画和Frame动画

tween动画;,透明度,缩放,旋转,平移效果

Animation 动画

AlphaAnimation 渐变透明度

RotateAnimation 画面旋转

ScaleAnimation 渐变尺寸缩放

TranslateAnimation 位置移动

Animation

- 查看本机网络信息的cmd脚本

bijian1013

cmd

@echo 您的用户名是:%USERDOMAIN%\%username%>"%userprofile%\网络参数.txt"

@echo 您的机器名是:%COMPUTERNAME%>>"%userprofile%\网络参数.txt"

@echo ___________________>>"%userprofile%\

- plsql 清除登录过的用户

征客丶

plsql

tools---preferences----logon history---history 把你想要删除的删除

--------------------------------------------------------------------

若有其他凝问或文中有错误,请及时向我指出,

我好及时改正,同时也让我们一起进步。

email : binary_spac

- 【Pig一】Pig入门

bit1129

pig

Pig安装

1.下载pig

wget http://mirror.bit.edu.cn/apache/pig/pig-0.14.0/pig-0.14.0.tar.gz

2. 解压配置环境变量

如果Pig使用Map/Reduce模式,那么需要在环境变量中,配置HADOOP_HOME环境变量

expor

- Java 线程同步几种方式

BlueSkator

volatilesynchronizedThredLocalReenTranLockConcurrent

为何要使用同步? java允许多线程并发控制,当多个线程同时操作一个可共享的资源变量时(如数据的增删改查), 将会导致数据不准确,相互之间产生冲突,因此加入同步锁以避免在该线程没有完成操作之前,被其他线程的调用, 从而保证了该变量的唯一性和准确性。 1.同步方法&

- StringUtils判断字符串是否为空的方法(转帖)

BreakingBad

nullStringUtils“”

转帖地址:http://www.cnblogs.com/shangxiaofei/p/4313111.html

public static boolean isEmpty(String str)

判断某字符串是否为空,为空的标准是 str==

null

或 str.length()==

0

- 编程之美-分层遍历二叉树

bylijinnan

java数据结构算法编程之美

import java.util.ArrayList;

import java.util.LinkedList;

import java.util.List;

public class LevelTraverseBinaryTree {

/**

* 编程之美 分层遍历二叉树

* 之前已经用队列实现过二叉树的层次遍历,但这次要求输出换行,因此要

- jquery取值和ajax提交复习记录

chengxuyuancsdn

jquery取值ajax提交

// 取值

// alert($("input[name='username']").val());

// alert($("input[name='password']").val());

// alert($("input[name='sex']:checked").val());

// alert($("

- 推荐国产工作流引擎嵌入式公式语法解析器-IK Expression

comsci

java应用服务器工作Excel嵌入式

这个开源软件包是国内的一位高手自行研制开发的,正如他所说的一样,我觉得它可以使一个工作流引擎上一个台阶。。。。。。欢迎大家使用,并提出意见和建议。。。

----------转帖---------------------------------------------------

IK Expression是一个开源的(OpenSource),可扩展的(Extensible),基于java语言

- 关于系统中使用多个PropertyPlaceholderConfigurer的配置及PropertyOverrideConfigurer

daizj

spring

1、PropertyPlaceholderConfigurer

Spring中PropertyPlaceholderConfigurer这个类,它是用来解析Java Properties属性文件值,并提供在spring配置期间替换使用属性值。接下来让我们逐渐的深入其配置。

基本的使用方法是:(1)

<bean id="propertyConfigurerForWZ&q

- 二叉树:二叉搜索树

dieslrae

二叉树

所谓二叉树,就是一个节点最多只能有两个子节点,而二叉搜索树就是一个经典并简单的二叉树.规则是一个节点的左子节点一定比自己小,右子节点一定大于等于自己(当然也可以反过来).在树基本平衡的时候插入,搜索和删除速度都很快,时间复杂度为O(logN).但是,如果插入的是有序的数据,那效率就会变成O(N),在这个时候,树其实变成了一个链表.

tree代码:

- C语言字符串函数大全

dcj3sjt126com

cfunction

C语言字符串函数大全

函数名: stpcpy

功 能: 拷贝一个字符串到另一个

用 法: char *stpcpy(char *destin, char *source);

程序例:

#include <stdio.h>

#include <string.h>

int main

- 友盟统计页面技巧

dcj3sjt126com

技巧

在基类调用就可以了, 基类ViewController示例代码

-(void)viewWillAppear:(BOOL)animated

{

[super viewWillAppear:animated];

[MobClick beginLogPageView:[NSString stringWithFormat:@"%@",self.class]];

- window下在同一台机器上安装多个版本jdk,修改环境变量不生效问题处理办法

flyvszhb

javajdk

window下在同一台机器上安装多个版本jdk,修改环境变量不生效问题处理办法

本机已经安装了jdk1.7,而比较早期的项目需要依赖jdk1.6,于是同时在本机安装了jdk1.6和jdk1.7.

安装jdk1.6前,执行java -version得到

C:\Users\liuxiang2>java -version

java version "1.7.0_21&quo

- Java在创建子类对象的同时会不会创建父类对象

happyqing

java创建子类对象父类对象

1.在thingking in java 的第四版第六章中明确的说了,子类对象中封装了父类对象,

2."When you create an object of the derived class, it contains within it a subobject of the base class. This subobject is the sam

- 跟我学spring3 目录贴及电子书下载

jinnianshilongnian

spring

一、《跟我学spring3》电子书下载地址:

《跟我学spring3》 (1-7 和 8-13) http://jinnianshilongnian.iteye.com/blog/pdf

跟我学spring3系列 word原版 下载

二、

源代码下载

最新依

- 第12章 Ajax(上)

onestopweb

Ajax

index.html

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/

- BI and EIM 4.0 at a glance

blueoxygen

BO

http://www.sap.com/corporate-en/press.epx?PressID=14787

有机会研究下EIM家族的两个新产品~~~~

New features of the 4.0 releases of BI and EIM solutions include:

Real-time in-memory computing –

- Java线程中yield与join方法的区别

tomcat_oracle

java

长期以来,多线程问题颇为受到面试官的青睐。虽然我个人认为我们当中很少有人能真正获得机会开发复杂的多线程应用(在过去的七年中,我得到了一个机会),但是理解多线程对增加你的信心很有用。之前,我讨论了一个wait()和sleep()方法区别的问题,这一次,我将会讨论join()和yield()方法的区别。坦白的说,实际上我并没有用过其中任何一个方法,所以,如果你感觉有不恰当的地方,请提出讨论。

&nb

- android Manifest.xml选项

阿尔萨斯

Manifest

结构

继承关系

public final class Manifest extends Objectjava.lang.Objectandroid.Manifest

内部类

class Manifest.permission权限

class Manifest.permission_group权限组

构造函数

public Manifest () 详细 androi

- Oracle实现类split函数的方

zhaoshijie

oracle

关键字:Oracle实现类split函数的方

项目里需要保存结构数据,批量传到后他进行保存,为了减小数据量,子集拼装的格式,使用存储过程进行保存。保存的过程中需要对数据解析。但是oracle没有Java中split类似的函数。从网上找了一个,也补全了一下。

CREATE OR REPLACE TYPE t_split_100 IS TABLE OF VARCHAR2(100);

cr