渗透测试信息收集方法流程

当我们要对一个站点进行渗透测试之前,一般渗透测试人员常见方法是直接通漏洞扫描器

来对指定目标站点进行渗透,当指定的目标站点无漏洞情况,渗透测试员就需要进行信息

收集工作来完成后期的渗透。

信息收集分为主动收集和被动收集,主动收集会被防守方发现,被动收集不会被发现。 主动信息收集:通过直接访问、扫描网站,这种流量将流经网站

被动信息收集:利用第三方的服务对目标进行访问了解,比例:Google搜索、Shodan搜索等

渗透测试的本质就是信息收集。

判断操作系统

判断服务器的系统是windows还是liunx可以尝试以下方式

1.使用cmd ping看返回信息

window返回时间是128左右

linux返回时间是48左右

2.修改域名大小写

linux对大小写敏感,windows对大小写不敏感

子域名收集

当主网站不好找漏洞时可以尝试从子域名下手,常用的子域名收集有以下几种方式。

1.可以使用工具Layer子域名挖掘机 输入域名 端口线程启动就行

2.可以使用在线子域名查询网站来收集

2.可以使用在线子域名查询网站来收集

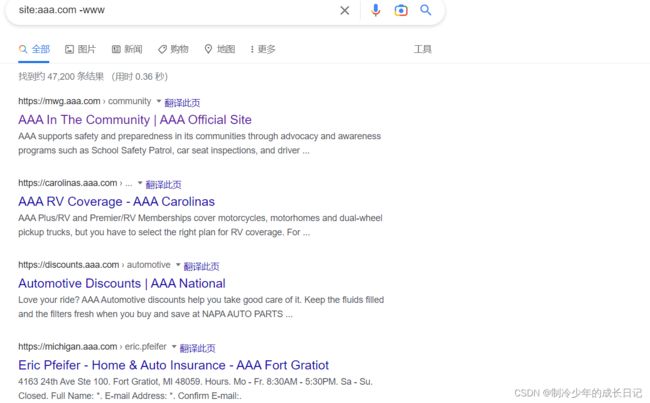

3.google语法查找 site:aaa.com -www 查找除www开头的域名

3.google语法查找 site:aaa.com -www 查找除www开头的域名

绕过cdn查找网站真实IP

网站一般都有cdn 这是想获取真实IP可以尝试以下方法,当主网站不好确定找到的时候也可以尝试用子域名去找,cdn也是需要成本的有可能子域名没CDN

1.使用多地ping来查找 https://ping.chinaz.com/ 若返回的是不同的ip,那么服务器确定使用了cdn,返回的ip也不是服务器的真实ip; 有的网站刚开始是没有cdn的 也可以尝试去找历史解析记录来判断

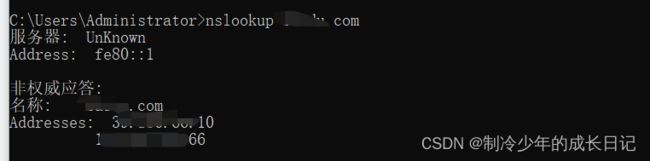

2.Nslookup法黑客一般nslookup想要查的域名,若是有多个ip就是用了cdn,多半为假ip;如图

2.Nslookup法黑客一般nslookup想要查的域名,若是有多个ip就是用了cdn,多半为假ip;如图

端口

一个网站可能会开放多个不同的端口,而我们可以通过同一网站的不同端口进行测试,扫描开放端口的方法有很多,这里用的是nmap或者http://coolaf.com/tool/port在线端口扫描

C端

对目标主机无计可施时,我们可以尝试一下从C段或者旁注入手。C段入侵是拿下同一C段下的服务器,也就是说是D段1-255中的一台服务器,然后直接从被端掉的服务器出发进行其他测试;旁注的意思就是从同台服务器上的其他网站入手,提权,然后把服务器拿下了,就自然把那个网站拿下了。两者的区别:C段:同网段不同服务器,旁注:同服务器不同站点C段旁注扫描:https://www.webscan.cc/

目录(敏感信息)

目录扫描也是一个渗透测试的重要点,如果你能从目录中找到一些敏感信息,那么你的渗透过程就会轻松很多。例如扫描出后台,源码,robots.txt的敏感目录或者敏感信息。目录扫描我分为两种:一种时在线目录扫描,一种是利用工具扫描目录。

1.在线扫描可以使用goole hacking语法

任意文件下载:site:域名 filetype:zip|rar|zip|xml

敏感信息(目录):site:域名 intitle:“Index of /admin”

敏感信息泄露:

site:xxx.com intext:管理|后台|登录|用户名|密码|系统|账号|admin|login|managetem|password|username

sql注入:site:域名 inurl:?id=

2.工具扫描

御剑,dirseach等。

数据库

目前比较常用的数据库有:MySQL、SQL server、Oracle等。SQL server开放的默认端口:1433,MySQL开放的默认端口:3306、Oracle开放的默认端口:1521。redis:6379。

web框架

web框架有struts1、Struts2、Spring MVC等(框架漏洞)

指纹识别

在渗透测试中,对目标服务器进行指纹识别是相当有必要的,因为只有识别出相应的Web容器或者CMS,才能查找与其相关的漏洞,然后才能进行相应的渗透操作。CMS又称整站系统。常用cms有WordPress、Dedecms、Discuz、PhpWeb、PhpWind、Dvbbs、PhpCMS、ECShop、、SiteWeaver、AspCMS、帝国、Z-Blog等。

在线查:云悉指纹:https://www.yunsee.cn/

web指纹识别工具:御剑、北极熊扫描器等;指纹识别插件有wappalyzer。

除了以上还可以从侧面收集一些信息

1.whois查询https://whois.chinaz.com/

得到目标URL之后,我们可以通过站长之家来进行whios查询这家公司的信息。例如:公司名称,注册人或者机构、联系方式:邮箱,手机号码,备案号,ip,域名,DNS,少量子域名等。

2.网络空间搜索引擎

常用的空间搜索引擎一般有:FOFA、shodan、zoomeye。其中FOFA一般搜索到的是一些网站的信息,收集到的偏软件类信息比较多;而shodan和zoomeye则是搜索网络在线设备信息,偏向于收集硬件的信息。具体使用规则需要自己去摸索。

3.Google语法

Google语法是最强大的搜索手段之一,你可以收集到一些敏感页面、敏感目录、网站内可下载的文件、可能出现的sql注入点和文件上传点、未授权访问页面等。

4.WAF探测

通过识别网站是否存在WAF以及网站存在什么样的WAF,根据自己的水平(能否绕过此类WAF)来决定还应不应该花时间耗在绕WAF上。

网站漏洞扫描

网站漏洞扫描就是直接对网站进行漏洞探测了。网站漏洞扫描也有很多工具。比如 AWVS、AppScan,nessuss等等。但是需要注意的是,使用漏扫工具直接对网站进行扫描,因为一下子流量过大,有些网站可能会崩溃。所以一般最好不要使用漏洞扫描工具对网站进行扫描。并且如果未经授权就用漏扫对网站进行扫描还是违法的!

以上工具也会出教程欢迎大家关注。

以上是我整理出来一些信息收集的思路以及流程,欢迎各位同行参考,共同学习。